Clear Sky Science · pt

Marcação digital para ocultação e autenticação de dados de função fisicamente unclonável virtual

Por que marcas escondidas nos dados importam

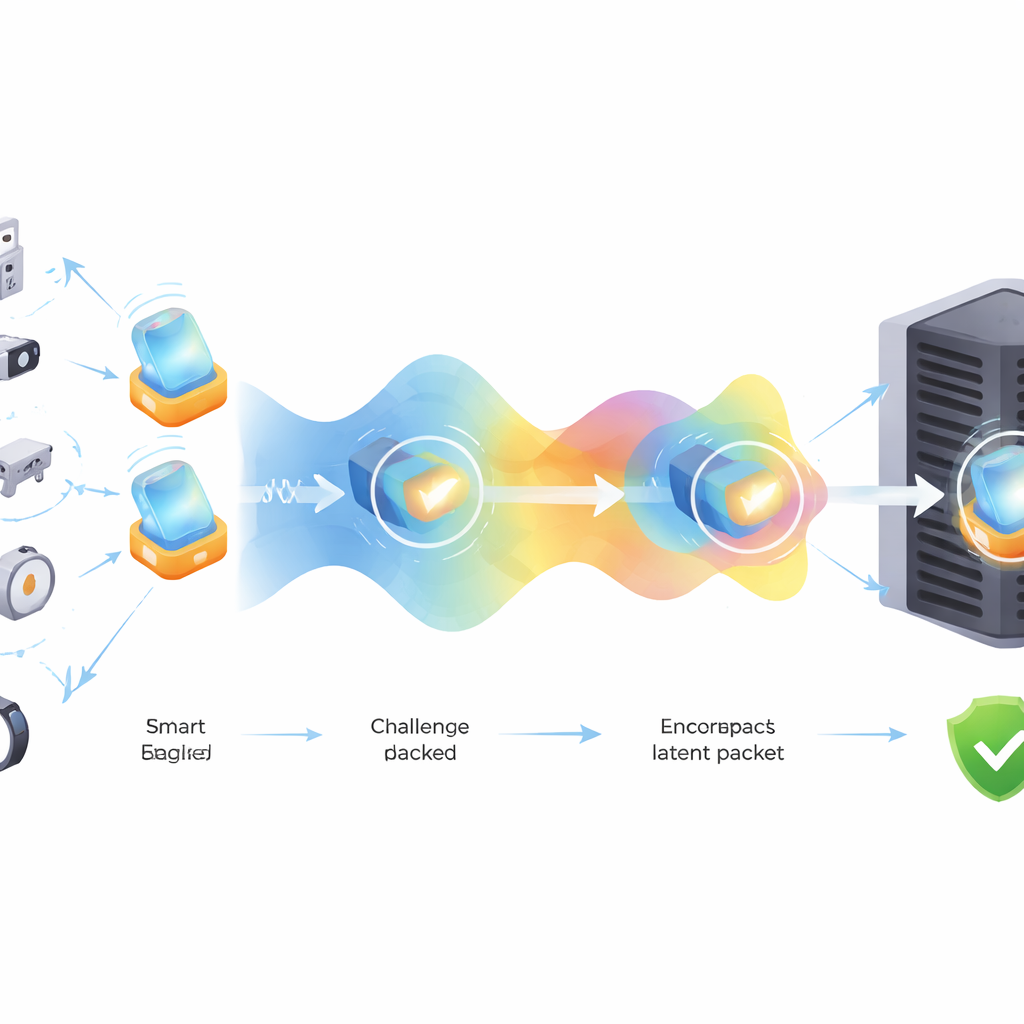

Todos os dias, bilhões de pequenos dispositivos — medidores inteligentes, sensores, câmeras e vestíveis — enviam dados pelo ar. Se um invasor conseguir escutar ou reproduzir o que ouve, pode fingir ser seu dispositivo e se infiltrar na rede. Este artigo explora uma nova forma de proteger esses aparelhos minúsculos ao ocultar uma “marca” invisível dentro dos dados que eles enviam para verificação de identidade, adicionando uma trava extra sem precisar de hardware volumoso ou processamento pesado.

Uma impressão digital digital para cada pequeno dispositivo

Muitos sistemas seguros já dependem de uma espécie de impressão digital digital chamada Função Fisicamente Incloneável, ou PUF. Uma PUF usa variações microscópicas e incontroláveis na eletrônica do dispositivo para produzir respostas extremamente difíceis de copiar. Quando um servidor envia um desafio — uma espécie de pergunta — o dispositivo responde com uma saída moldada por seu circuito único. Pares desafio–resposta correspondentes permitem ao servidor distinguir dispositivos genuínos de impostores. Mas as PUFs clássicas exigem hardware especial, envelhecem com o tempo e ainda podem ser estudadas e imitadas por atacantes habilidosos. Para contornar essas limitações, os autores já haviam construído uma “PUF virtual” (VPUF) usando uma rede neural: software que aprende a imitar o comportamento imprevisível de uma PUF real enquanto roda em hardware comum e de baixo custo.

Ameaças no ar entre dispositivo e servidor

Mesmo com uma VPUF, permanece um ponto fraco: as mensagens que viajam pelo canal sem fio. No projeto de aprendizagem dividida usado aqui, um codificador no dispositivo transforma cada desafio em um código interno compacto, chamado representação latente, e envia apenas esse código a um decodificador no servidor. Isso já oculta os dados brutos, mas se um eavesdropper registrar códigos suficientes, ainda pode reverter o sistema ou simplesmente reproduzir códigos antigos para enganar o servidor. O problema é proteger esses códigos intermediários para que sinais interceptados sejam inúteis para terceiros, mas ainda permitam que o servidor autentique o dispositivo de forma rápida e precisa.

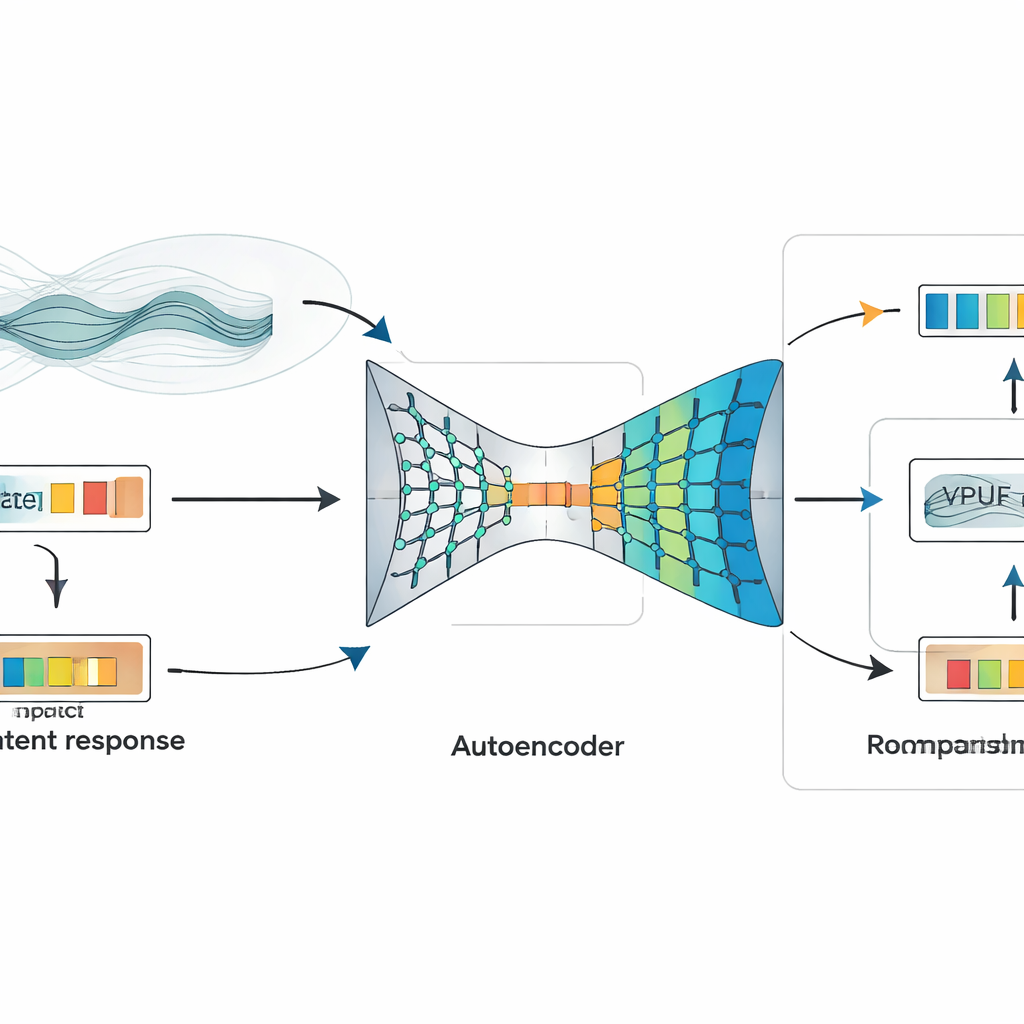

Escondendo um segredo móvel dentro do sinal

A ideia central do artigo é ocultar uma marca extra e significativa — uma marca d’água digital — dentro do código latente da VPUF antes que ele saia do dispositivo. Em vez de usar um padrão fixo e sem significado, a marca d’água é construída a partir das peculiaridades do próprio canal de rádio. Sinais sem fio refletem, espalham e desvanecem enquanto viajam; engenheiros descrevem isso com modelos de “desvanecimento Rayleigh”. Os autores simulam esse desvanecimento com um modelo padrão e alimentam as variações resultantes do sinal em um autoencoder, uma rede neural que aprende a comprimir dados em um código interno compacto. Esse código comprimido torna-se a marca d’água. O dispositivo então funde essa marca d’água com a resposta latente da VPUF usando outro autoencoder leve, produzindo um único código marcado que é enviado pelo ar.

Duas travas, um design leve

No lado do servidor, uma rede correspondente desfaz o código marcado, separando-o de volta em uma resposta latente prevista da VPUF e em uma marca d’água estimada. A resposta prevista passa pelo decodificador da VPUF para gerar a saída esperada para o desafio original. Em paralelo, a marca d’água extraída é comparada com o que o servidor espera a partir de sua própria visão das condições do canal. Somente se ambas as peças — a resposta da VPUF e a marca d’água — conferirem, o sistema aceita o dispositivo. Em testes, esse processamento adicional manteve a precisão de autenticação em cerca de 99%, mostrou recuperação quase perfeita da marca d’água em condições normais e resistiu a tentativas aleatórias de forjar uma marca válida mesmo após dez mil tentativas.

Equilibrando força, discrição e custo

Os autores também examinam como o esquema se comporta sob ruído, imitando atacantes que tentam perturbar transmissões para apagar ou embaralhar a marca d’água. O sistema permanece confiável até níveis moderados de ruído, após os quais a recuperação da marca d’água cai enquanto a precisão geral da autenticação se mantém alta. Isso reflete uma escolha deliberada: o método é ajustado para baixo custo computacional e verificações de identidade fortes, em vez de máxima resistência contra interferência extrema. Como tudo acontece dentro de redes neurais compactas trabalhando com códigos pequenos, a abordagem se encaixa nas restritas memórias e orçamentos de energia de muitos dispositivos da Internet das Coisas.

O que isso significa para dispositivos conectados mais seguros

Em termos simples, o artigo mostra que é possível inserir um segredo móvel e dependente do ambiente dentro dos dados de identidade já comprimidos que pequenos dispositivos enviam para autenticação. Essa marca oculta tanto confunde o sinal para olhos curiosos quanto dá ao servidor um segundo modo independente de verificar quem está se comunicando. O resultado é uma camada de segurança flexível e baseada em software que pode rodar em hardware modesto e dificulta consideravelmente espionagem, reprodução e ataques de imitação. Embora sejam necessários mais testes no mundo real, especialmente contra ataques mais potentes, essa estratégia de marcação no espaço latente aponta para redes mais confiáveis de dispositivos pequenos e baratos.

Citação: Khan, R., Saleh, H., Mefgouda, B. et al. Digital watermarking for virtual physically unclonable function data concealment and authentication. Sci Rep 16, 10472 (2026). https://doi.org/10.1038/s41598-026-35159-4

Palavras-chave: segurança IoT, marcação digital, autenticação de dispositivos, redes neurais, canais sem fio