Clear Sky Science · pt

Híbrido BERT-spaCy para PLN e CTI adaptativa com blockchain aprimorado para extração de IOC e previsão de ameaças

Por que defesas cibernéticas mais inteligentes importam

A vida cotidiana depende hoje de sistemas digitais — desde prontuários hospitalares e serviços bancários online até casas conectadas e robôs industriais. Ainda assim, ataques cibernéticos crescem em rapidez e sofisticação além do que muitas defesas conseguem acompanhar. Este artigo apresenta uma abordagem avançada, porém prática, para inteligência sobre ameaças cibernéticas que busca detectar ataques mais cedo, aprender automaticamente com novos incidentes e permitir que organizações compartilhem sinais de alerta de forma segura, sem medo de adulteração.

Transformando pistas confusas em sinais claros de alerta

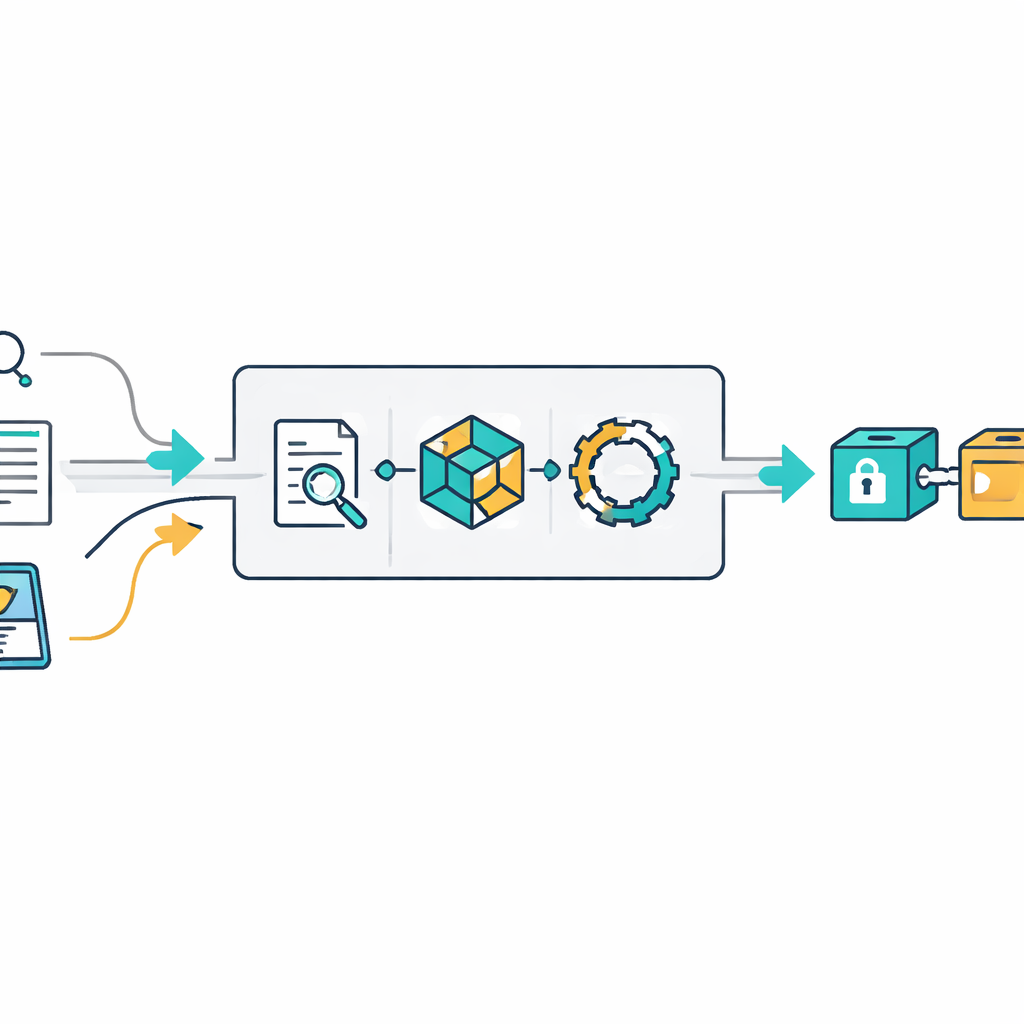

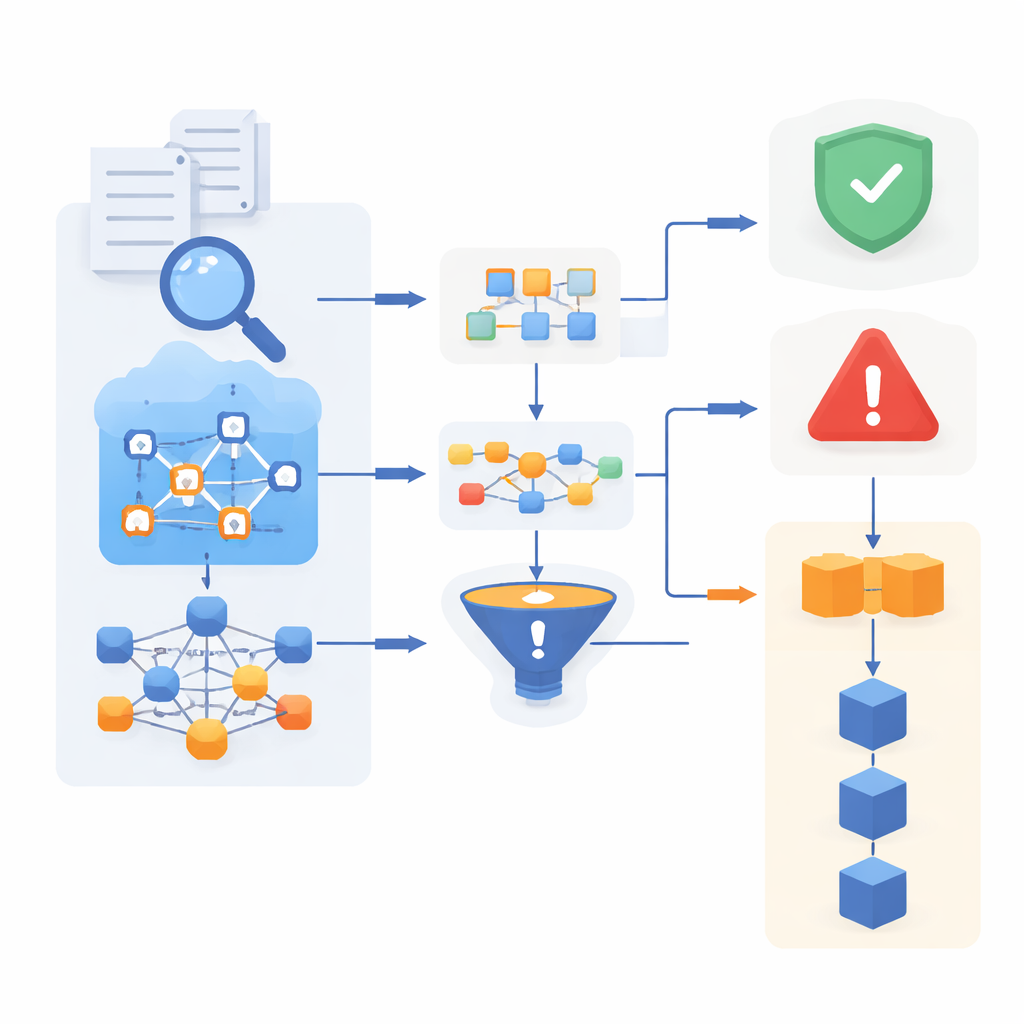

Ataques modernos deixam rastros dispersos em e-mails, registros de segurança, postagens em redes sociais e relatórios técnicos. Esses vestígios, conhecidos como indicadores de comprometimento, incluem endereços web suspeitos, números de IP, nomes de malware e impressões digitais de arquivos. Os autores desenvolvem um motor híbrido de análise de texto que combina três técnicas: padrões manuais para itens altamente estruturados, uma ferramenta de linguagem rápida (spaCy) para tratamento geral de texto e um poderoso modelo de deep learning (BERT) para compreender contexto. Trabalhando em conjunto, essas ferramentas conseguem extrair pistas úteis de ameaças de textos não estruturados com cerca de 95% de precisão, mesmo quando a linguagem é ruidosa ou informal.

Ensinando máquinas a reconhecer e se adaptar a ataques

Pistas extraídas não bastam; o sistema precisa decidir se um evento é provavelmente benigno ou perigoso. Para isso, o quadro usa um conjunto (ensemble) de modelos de aprendizado de máquina, incluindo BERT, uma rede recorrente (LSTM) e um método probabilístico mais simples. Cada modelo traz forças distintas — entendimento profundo do contexto, compreensão de sequência ou robustez com amostras pequenas — e suas opiniões são combinadas em uma votação ponderada por confiança. O sistema foi projetado para continuar aprendendo: quando chegam novos exemplos rotulados, ele atualiza seus parâmetros internos sem recomeçar do zero. Em um ano de operação simulada, essa abordagem adaptativa eleva a precisão de detecção de 75% para 93% e reduz alarmes falsos, especialmente em conjuntos de dados desequilibrados onde ataques reais são raros.

Consolidando confiança com um registro imutável

Um problema persistente na defesa cibernética é a confiança: organizações podem hesitar em compartilhar informações sobre ameaças se temerem que elas possam ser alteradas, mal utilizadas ou contestadas depois. Para enfrentar isso, o quadro adiciona um registro leve inspirado em blockchain. Cada relatório processado — suas pistas extraídas, o veredito do sistema e o horário de observação — é selado em um bloco criptográfico ligado ao anterior, criando uma trilha de auditoria que é extremamente difícil de reescrever sem detecção. Em testes, tentativas deliberadas de adulteração na cadeia são detectadas de forma confiável. Como o desenho é enxuto e roda em um único nó, adiciona apenas alguns milissegundos por entrada, mantendo o sistema rápido o suficiente para centros de operações de segurança ocupados.

Testando confiabilidade em diferentes mundos digitais

Defesas cibernéticas frequentemente vão bem em um conjunto de dados, mas perdem desempenho quando o ambiente muda. Por isso os autores testam seu sistema em duas coleções amplamente usadas de tráfego de rede, que diferem em tipos e padrões de ataque. Eles introduzem um “índice de robustez entre conjuntos de dados” para medir quão consistentemente um modelo performa ao ser transferido entre conjuntos. O componente baseado em BERT pontua quase perfeitamente nessa escala, superando ligeiramente o LSTM e vencendo claramente métodos mais tradicionais. Verificações estatísticas detalhadas, incluindo extensas simulações e análise de tamanho de efeito, mostram que esses ganhos dificilmente são fruto do acaso e permanecem estáveis sob condições ruidosas e desiguais.

O que isso significa para a segurança do dia a dia

Em termos simples, este trabalho mostra como transformar relatórios escritos por humanos e rastros brutos de rede em um sistema de alerta antecipado vivo e confiável. Ao combinar compreensão avançada de linguagem, aprendizado adaptativo e um registro à prova de adulteração, o quadro identifica ameaças com mais precisão, responde mais rápido — reduzindo o tempo de processamento por lote de relatórios em cerca de metade — e preserva um histórico confiável do que foi observado e decidido. Para bancos, hospitais, instalações industriais e ambientes de internet das coisas, tal sistema poderia fornecer uma espinha dorsal compartilhada e transparente para defesa cibernética — que continua melhorando conforme surgem novos ataques, em vez de aguardar regras estáticas alcançarem os invasores.

Citação: Mishra, S., Alfahidah, R.A. & Alharbi, F. BERT-spaCy hybrid NLP and blockchain-enhanced adaptive CTI for IOC extraction and threat prediction. Sci Rep 16, 8147 (2026). https://doi.org/10.1038/s41598-025-34505-2

Palavras-chave: inteligência sobre ameaças cibernéticas, detecção de malware, segurança em blockchain, aprendizado de máquina, intrusão de rede