Clear Sky Science · pl

Model zaufania dla systemów sieciowych

Dlaczego zaufanie ma znaczenie w naszym połączonym świecie

Od inteligentnych głośników w domu po czujniki w fabrykach i szpitalach — nasze życie coraz bardziej zależy od urządzeń, które komunikują się ze sobą bez naszej uwagi. Jak jednak te urządzenia mają szybko zdecydować, którym maszynom ufać, szczególnie gdy hakerzy próbują je oszukać lub wyłączyć? W artykule przedstawiono nowy sposób mierzenia i aktualizowania zaufania wewnątrz takich cyfrowych społeczności, dzięki któremu niewiarygodne lub przejęte urządzenia są dyskretnie odsuwane na bok, a te godne zaufania utrzymują płynne działanie systemu.

Zaufanie jako żywy wynik

Zamiast traktować zaufanie jako stałą etykietę, autorzy postrzegają je jako wynik, który zmienia się w czasie dla każdego urządzenia w sieci. Każde urządzenie ma liczbę reprezentującą jego bieżące zaufanie. Gdy inne urządzenia obserwują poprawne zachowanie — wysyłanie prawidłowych komunikatów na czas — wynik może wzrosnąć. Gdy urządzenie zawodzi, milknie lub wygląda na atakowane, wynik maleje. Istotne jest to, że wynik zaufania urządzenia jest także jego „mocą głosu”: tylko urządzenia z dodatnim wynikiem mogą wyrażać opinie o innych, a każda opinia nieco obniża własny wynik głosującego. Ta prosta zasada zarówno rejestruje reputację, jak i ogranicza częstotliwość, z jaką pojedyncze urządzenie może wpływać na grupę.

Dzielić opinie, nie pozwalając głośnym głosom dominować

W tym modelu każde urządzenie może wysyłać sygnały znaczące „ufam temu równemu” lub „nie ufam temu równemu”. Szanse wysłania każdego typu sygnału są zakodowane jako prawdopodobieństwa, a siła tych powiązań może zmieniać się w czasie. Regulator spoza sieci — na przykład menedżer systemu — dostarcza każdemu urządzeniu stały dopływ nowych „praw głosu”, jednocześnie mając możliwość ich ograniczania. Ponieważ każda opinia kosztuje prawo głosu, urządzenia, które mówią zbyt często, stopniowo tracą wpływy. Równocześnie urządzenia powszechnie uważane za godne zaufania zyskują więcej okazji do głosowania. Efektem jest swego rodzaju „plutokracja zaufania”, w której niezawodne urządzenia naturalnie kształtują ogólny obraz, a niewiarygodne są powstrzymywane przed kierowaniem grupą.

Szybka matematyka zamiast wolnych prób i błędów

Jednym z wyzwań przy projektowaniu takiego systemu zaufania jest przewidzenie jego zachowania bez prowadzenia długich, szczegółowych symulacji. Autorzy wykorzystują ramy matematyczne znane jako Losowa Sieć Neuronowa, aby wyprowadzić zwarte równania opisujące długoterminowy poziom zaufania każdego urządzenia. Rozwiązanie tych równań, które można przeprowadzić za pomocą standardowego oprogramowania, daje prawdopodobieństwo, że dane urządzenie znajduje się w stanie „zaufanym”. Projektanci systemów mogą następnie ustalać progi — na przykład oznaczając urządzenia poniżej jednego odcięcia jako niebezpieczne, powyżej innego jako wyraźnie niezawodne, a pozostałe jako niepewne. Ten analityczny skrót ułatwia strojenie dużych sieci i identyfikowanie komponentów o najwyższym ryzyku.

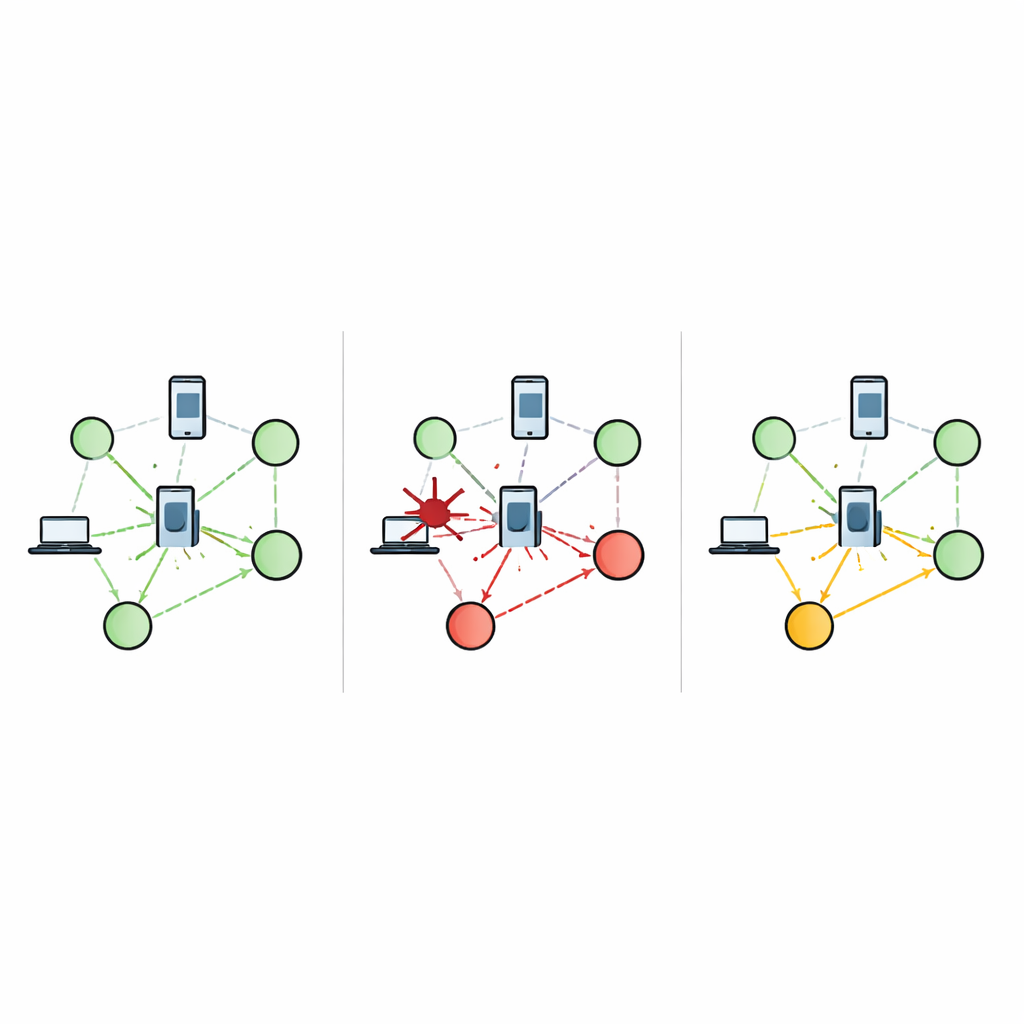

Obserwowanie wzrostu i upadku zaufania podczas cyberataków

Aby przetestować model, autorzy symulują sieci urządzeń Internetu rzeczy (IoT) i bramek wymieniających wiadomości co kilka sekund. Wprowadzają utraty wiadomości i różne ataki cybernetyczne — takie jak odmowa usługi (DoS), rozproszona odmowa usługi (DDoS) oraz ataki botnetów — bazując na szeroko stosowanym w praktyce zbiorze danych o ruchu intruzyjnym. Gdy ataki uderzają w urządzenie, inne węzły stopniowo przestają od niego odbierać sygnały lub obserwują podejrzane zachowania i zaczynają obniżać jego zaufanie. Model przekłada to na obniżone wyniki zaufania i osłabioną zdolność wpływu dla tego urządzenia, podczas gdy uczciwe węzły utrzymują lub odzyskują wysokie wyniki. Wizualizacje pokazują gwałtowny spadek wartości zaufania atakowanych węzłów podczas ataku i ich powolne odbudowywanie po przywróceniu normalnego działania, natomiast sąsiednie urządzenia mogą doświadczać mniejszych wahnięć własnych poziomów zaufania.

Praktyczne zastosowanie w codziennych sieciach

Model zaufania można uruchomić na dedykowanym serwerze, który zbiera raporty od wszystkich urządzeń, aktualizuje ich wyniki zaufania i rozsyła aktualną mapę zaufania z powrotem do sieci. Takie scentralizowane podejście utrudnia złośliwemu urządzeniu potajemne zwiększanie własnej reputacji lub reputacji sojuszników. W wdrożeniu IoT taki serwer mógłby automatycznie decydować, które bramki mają obsługiwać dane, czy wymagać dodatkowych kontroli od podejrzanych urządzeń, albo kiedy całkowicie odrzucić wiadomości, by zablokować złośliwe oprogramowanie. Ponieważ matematyczne jądro jest wydajne, system może szybko reagować na zmieniające się warunki.

Co to oznacza dla bezpieczniejszych ekosystemów cyfrowych

Ogólnie artykuł pokazuje, że zaufanie w sieci nie musi być niejasnym lub statycznym pojęciem: można je przekształcić w dynamiczną, mierzalną wielkość reagującą zarówno na codzienną komunikację, jak i na rzadkie, lecz szkodliwe cyberataki. Łącząc prawo urządzenia do zabrania głosu z jego udowodnioną wiarygodnością, proponowany model zapewnia, że uczciwe zachowanie jest nagradzane, a szkodliwe lub wadliwe komponenty tracą wpływ. Dla osób spoza specjalizacji przesłanie jest proste: podejście to oferuje zasadniczy sposób pozwalający połączonym urządzeniom „zyskać” nasze zaufanie w czasie, pomagając przyszłym systemom bezprzewodowym i IoT pozostać odpornymi nawet wtedy, gdy sama sieć pada ofiarą ataku.

Cytowanie: Gelenbe, E., Ren, Q. & Yan, Z. A trust model for networked systems. npj Wirel. Technol. 2, 10 (2026). https://doi.org/10.1038/s44459-026-00030-5

Słowa kluczowe: zaufanie w sieci, Internet rzeczy, cyberbezpieczeństwo, losowa sieć neuronowa, ataki intruzyjne