Clear Sky Science · pl

Bezpieczne uwierzytelnianie przy użyciu wielowymiarowej metody szyfrowania biometrycznego siatkówki

Dlaczego Twoje oczy mogą być następnym hasłem

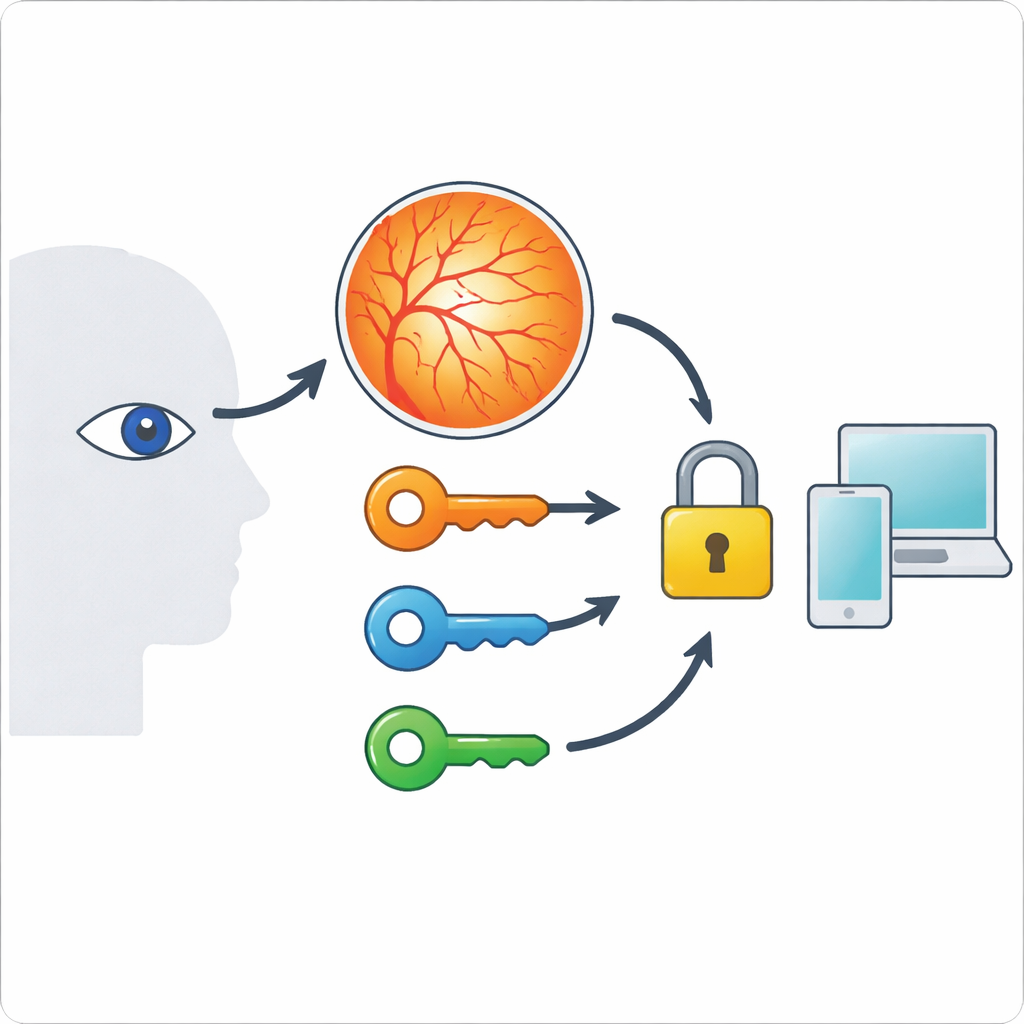

Wielu z nas radzi sobie z nadmiarem haseł, a nawet silne hasła mogą zostać skradzione lub odgadnięte. W tym badaniu autorzy badają inną ścieżkę: wykorzystanie unikatowego wzoru naczyń krwionośnych w tylnej części oka — siatkówki — do zabezpieczania i odblokowywania informacji cyfrowych. Zamiast zastępować sprawdzone narzędzia szyfrujące, takie jak AES, autorzy pokazują, jak pojedyncze zdjęcie siatkówki może jednocześnie zasilać trzy oddzielne klucze cyfrowe, co znacznie utrudnia atakującemu odgadnięcie dostępu.

Ukryta mapa wewnątrz oka

Siatkówka znajduje się z tyłu gałki ocznej i jest poprzecinana delikatną siecią naczyń krwionośnych. Ta sieć jest praktycznie niewidoczna z zewnątrz, zwykle pozostaje stabilna przez wiele lat i jest inna u każdej osoby. Te cechy czynią ją atrakcyjną do bezpiecznej identyfikacji. Wcześniejsze systemy wykorzystujące obrazy siatkówki zwykle wydobywały z tego wzoru tylko jeden klucz cyfrowy, co ograniczało liczbę możliwych kluczy i odporność systemu na ataki brutalnej siły. Nowa praca stawia proste pytanie: skoro siatkówka jest tak bogatym wzorem, dlaczego ograniczać się do jednego klucza?

Z naczyń do kluczy cyfrowych

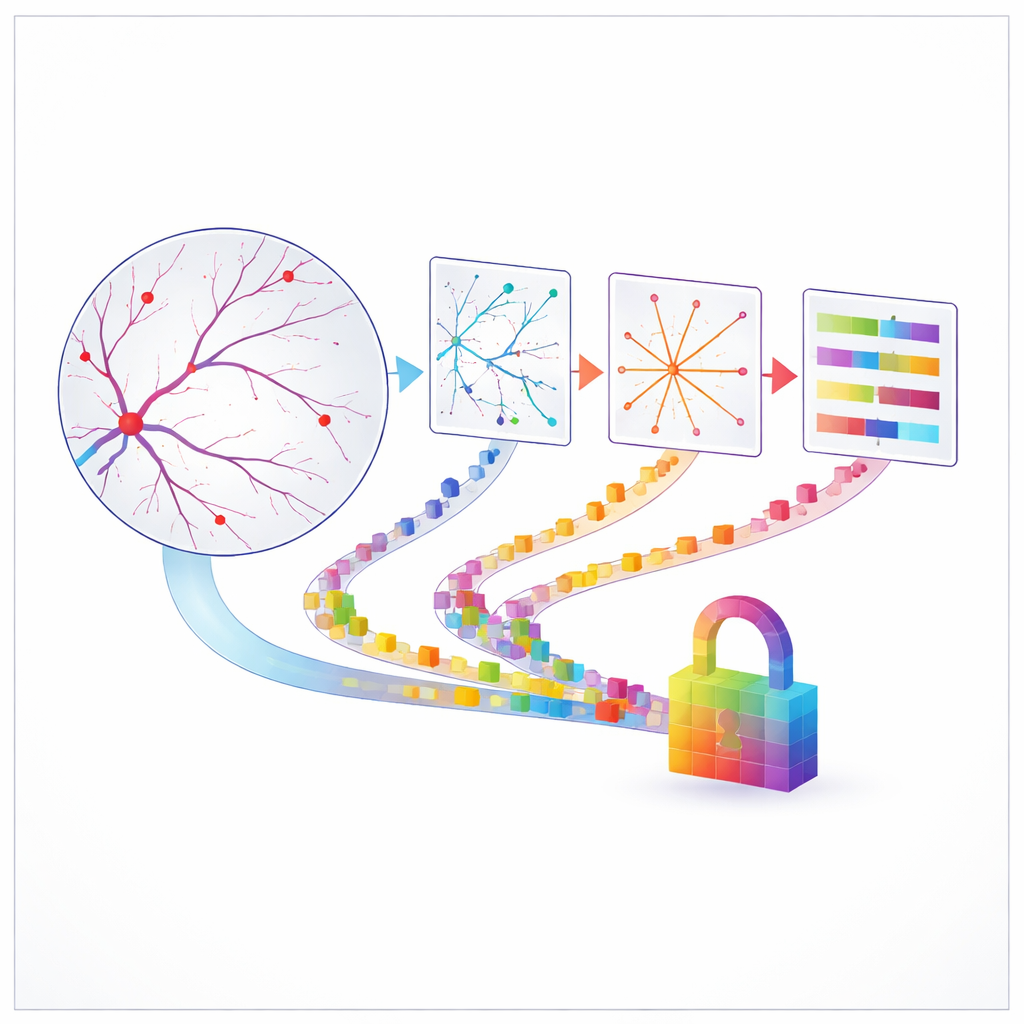

Aby na to odpowiedzieć, autorzy najpierw poddają każde zdjęcie siatkówki starannemu oczyszczaniu i trasowaniu. Zwiększają kontrast, izolują zielony kanał koloru, w którym naczynia są najbardziej widoczne, usuwają jasne struktury, które mogłyby wprowadzać zamieszanie, a następnie sprowadzają naczynia do cienkich linii szkieletowych. Końce tych linii — nazwane punktami końcowymi — pełnią rolę punktów orientacyjnych. Poprzez mierzenie odległości tych punktów końcowych od różnych punktów odniesienia system generuje trzy oddzielne zestawy liczb. Każdy zestaw tworzy jeden z trzech kluczy: jeden oparty na odległościach diagonalnych między punktami naczyniowymi, drugi na odległościach od środka siatkówki na zewnątrz, oraz trzeci oparty na różnicy między tymi dwoma. Ponieważ pomiary te bazują na rzeczywistej anatomii, są powtarzalne dla tej samej osoby, a jednocześnie ostro różnią się między różnymi osobami.

Przekształcanie geometrii oka w szyfrowanie

Gdy te trzy klucze liczbowe zostaną wyekstrahowane, skalują się je do zakresów odpowiednich do szyfrowania i łączą w przesuwne wzory, które mieszają tekst — trochę jak nowoczesne podejście do klasycznych szyfrów wieloalfabetycznych. Autorzy opisują dokładne równania używane do konwersji znaków na liczby, mieszają wartości kluczy i współrzędne pikseli, a następnie konwertują z powrotem na symbole, zawsze pozostając w stałym zbiorze symboli o 124 możliwościach. System zaprojektowano również tak, by każdy z trzech kluczy mógł działać samodzielnie lub razem, by wzmocnić hasło albo pomóc wygenerować krótkotrwałe klucze sesyjne podczas logowania. Kluczowe jest jasne i umiarkowane założenie dotyczące zagrożeń: metoda ma na celu wzmocnienie uwierzytelniania w kontrolowanych warunkach, gdzie atakujący nie mają dostępu do skanu siatkówki użytkownika, a nie obronę przed najbardziej zaawansowanymi atakami państwowym.

Czy to rzeczywiście wygląda na losowe?

Aby sprawdzić, czy te klucze siatkówkowe są rzeczywiście trudne do przewidzenia, zespół przeprowadza zestaw testów powszechnie używanych w kryptografii. Mierzą entropię, czyli nieprzewidywalność, każdego strumienia kluczy i znajdują wartości bliskie teoretycznemu maksimum. Następnie poddają klucze standardowemu zestawowi testów losowości używanemu przez amerykański rząd i pokazują, że większość testów jest zdawana komfortowo, szczególnie dla kluczy opartych na odległościach diagonalnych oraz kombinacji diagonalno–promieniowej. Szacują też, ile czasu potrzebowałby potężny komputer, zgadujący bilion kluczy na sekundę, aby przetestować wszystkie możliwe klucze: dla najbogatszej próbki siatkówki odpowiedź to olbrzymia liczba lat. Dodatkowe eksperymenty pokazują, że klucze wygenerowane z lekko zaszumionych lub rozmytych wersji tego samego oka pozostają podobne, podczas gdy klucze od różnych osób ostro się różnią i nigdy nie kolidują po zhashowaniu, potwierdzając zarówno stabilność, jak i odrębność.

Gdzie to podejście pasuje — i jego ograniczenia

Autorzy ostrożnie podkreślają, czym ich system jest, a czym nie jest. To sposób przekształcenia drobnej geometrii siatkówki w wiele wysokiej jakości kluczy, które mogą wspierać logowanie i weryfikację tożsamości, zmniejszając szkodliwość skradzionych haseł czy wycieków baz danych. Nie ma on zastępować przemysłowych standardów szyfrowania ani bronić przed atakującymi, którzy potrafią sfabrykować oko lub podsłuchiwać sam sprzęt. Metoda zależy także od wysokiej jakości obrazów i dokładnego trasowania drobnych naczyń; słabe skany lub bardzo skąpe sieci naczyń mogą osłabić klucze. Mimo to wyniki sugerują, że cicha mapa wewnątrz twojego oka może być potężnym sprzymierzeńcem w ochronie twojego cyfrowego życia, zwłaszcza w połączeniu z innymi zabezpieczeniami, takimi jak testy żywości i sprawdzone algorytmy szyfrujące.

Cytowanie: Banu, Y., Rath, B.K. & Gountia, D. Secure authentication using a multidimensional retinal biometric encryption method. Sci Rep 16, 9205 (2026). https://doi.org/10.1038/s41598-026-40962-0

Słowa kluczowe: biometria siatkówki, szyfrowanie biometryczne, bezpieczne uwierzytelnianie, klucze kryptograficzne, testy losowości