Clear Sky Science · pl

Wykrywanie zachowań w czasie rzeczywistym oparte na uczeniu federacyjnym z użyciem LSTM, mechanizmu uwagi, GAN‑ów i dużych modeli językowych

Dlaczego mądrzejsza obrona cybernetyczna ma znaczenie dla wszystkich

Każdy e‑mail, zdjęcie czy opłata przesyłane online przechodzi przez sieci, które są nieustannie atakowane. Tradycyjne narzędzia zabezpieczające mają trudności ze wykrywaniem nowych, rzadkich lub sprytnie ukrytych przełamań bez naruszania prywatności użytkowników lub zalewania analityków mylącymi alertami. Artykuł przedstawia nowy sposób nadzorowania ruchu cyfrowego, który ma być zarówno wysoce dokładny, jak i głęboko poszanować prywatność, a jednocześnie wyjaśniać swoje decyzje w języku zrozumiałym dla ludzi.

Obserwowanie ataków bez gromadzenia twoich danych

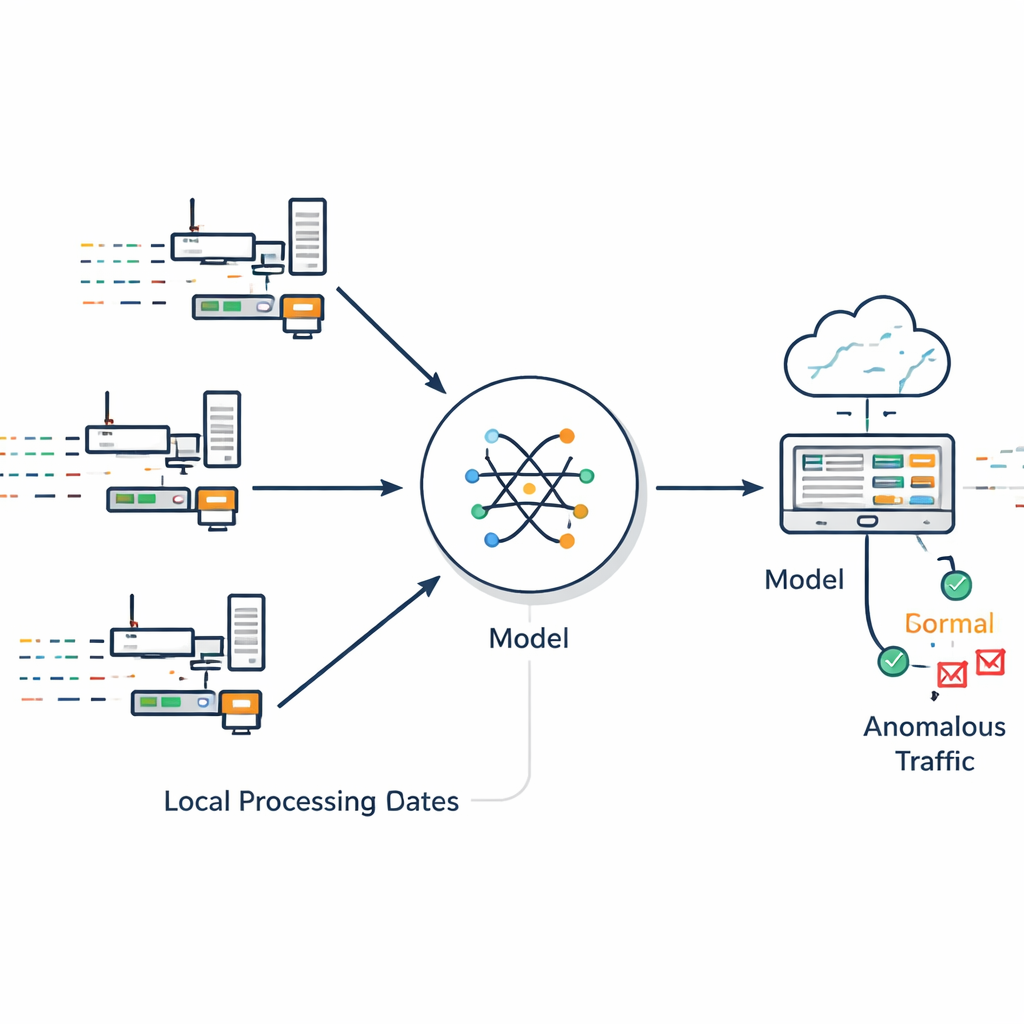

Większość systemów wykrywania intruzji działa jak centralny punkt kontrolny: zbiera surowe dane z wielu urządzeń w jednym miejscu i skanuje je w poszukiwaniu zagrożeń. To rodzi oczywiste obawy o prywatność i staje się trudniejsze do skalowania wraz z rozrostem sieci. Autorzy proponują inne podejście nazwane Federated Intrusion Detection and Mitigation Framework (FIDMF). Zamiast przesyłać surowe logi ruchu do serwera centralnego, każde uczestniczące urządzenie lub serwis trenuje lokalny model wykrywający na własnych danych. Tylko zaktualizowane parametry modelu są udostępniane i łączone w model globalny, który następnie odsyła się z powrotem do urządzeń. W ten sposób system uczy się na podstawie szerokiego spektrum środowisk rzeczywistych, nie ujawniając przy tym prywatnych danych źródłowych.

Nauka na podstawie zachowań w czasie

Ataki często rozwijają się w sekwencje: skan, następnie sonda, potem włamanie, czasem rozciągnięte w dłuższym czasie. FIDMF koncentruje się na tych wzorcach zachowań zamiast na prostych sygnaturach. Wykorzystuje sieć neuronową uwzględniającą kolejność zdarzeń, która potrafi zapamiętać, co zdarzyło się wcześniej w połączeniu, oraz komponent „uwagi” podkreślający najważniejsze fragmenty strumienia ruchu. Pomaga to systemowi skupić się na cechach naprawdę sygnalizujących podejrzane zachowanie, takich jak nagłe serie prób połączeń czy nietypowe kombinacje protokołów, zamiast rozpraszać się rutynowymi wariacjami w normalnym użytkowaniu.

Uzupełnianie luk za pomocą danych syntetycznych i semantycznego wglądu

W rzeczywistych sieciach jest znacznie więcej zwykłej aktywności niż ataków, a niektóre typy ataków są niezwykle rzadkie. Trenowanie detektora na takiej niezrównoważonej próbce zwykle skutkuje tym, że przegapia on nietypowe zagrożenia. FIDMF rozwiązuje ten problem na dwa sposoby. Po pierwsze, stosuje techniki matematyczne do generowania dodatkowych przykładów rzadkich typów ataków, aby model mógł lepiej poznać ich wzorce. Po drugie, wykorzystuje modele generatywne kierowane kontekstem opartym na języku, które tworzą nowe, realistyczne wariacje ataków zgodne z opisami ekspertów. Ta podwójna strategia dostarcza detektorowi znacznie więcej istotnych przykładów do nauki, co poprawia jego zdolność do wykrywania nieznanych lub „zero‑day” włamań różniących się od wszystkiego, co widziano wcześniej.

Nauczanie maszyn rozumienia sieciowych opowieści

Kluczową innowacją w tej pracy jest wprowadzenie modeli językowych zorientowanych na tekst do obszaru obrony sieciowej. Wiele cech sieciowych — takich jak nazwy usług, typy protokołów i stany połączeń — niesie subtelne znaczenia, których proste kody liczbowe nie oddają. Autorzy konwertują te kategoryczne szczegóły na krótkie frazy i podają je kompaktowym modelom językowym, które generują bogate, uwzględniające kontekst reprezentacje. Reprezentacje te pomagają detektorowi uchwycić relacje, które w przeciwnym razie byłyby niewidoczne, na przykład to, jak pewne usługi i flagi zwykle pojawiają się razem w ryzykownych sytuacjach. Ta sama technologia językowa kieruje też generatorem danych syntetycznych, zapewniając, że wymyślone wzorce ataków pozostają spójne i realistyczne, a nie losowym szumem.

Jasne wyjaśnienia dla analityków

Zespoły bezpieczeństwa słusznie obawiają się „czarnych skrzynek”, które podnoszą alarmy, nie tłumacząc dlaczego. FIDMF odpowiada na to, łącząc swój detektor oparty na zachowaniu z innym modelem językowym specjalizującym się w wyjaśnianiu. Po tym, jak system oznaczy zdarzenie jako podejrzane, wydobywa cechy, które najbardziej wpłynęły na decyzję — na przykład serię krótkich połączeń lub nietypowe użycie protokołu — i przekształca je w krótki, czytelny opis. W testach z udziałem ekspertów te wyjaśnienia oceniano jako zrozumiałe i użyteczne dla reagowania na incydenty, co pomaga analitykom zaufać i działać na podstawie ustaleń systemu.

Co wyniki oznaczają dla codziennego bezpieczeństwa

Na kilku szeroko stosowanych zbiorach referencyjnych FIDMF osiągnął bardzo wysoką dokładność, poprawnie identyfikując ruch normalny i złośliwy w ponad 99 na 100 przypadków, przy jednoczesnym pozostawieniu surowych danych na urządzeniach lokalnych. Równie istotne jest to, że radził sobie z rzadkimi typami ataków znacznie lepiej niż wcześniejsze metody i utrzymywał silne działanie w różnych rodzajach sieci. Dla zwykłych użytkowników wniosek jest taki, że staje się możliwe budowanie mechanizmów obronnych, które są nie tylko silniejsze i bardziej adaptacyjne, ale też bardziej prywatne i przejrzyste. Ramy takie jak FIDMF wskazują przyszłość, w której twoje urządzenia dyskretnie współpracują, by chronić cię w sieci — bez oddawania twoich danych i bez trzymania cię w niepewności co do sposobu podejmowania decyzji.

Cytowanie: AlHayan, A., Al-Muhtadi, J. Federated learning-powered real-time behavioral intrusion detection leveraging LSTM, attention, GANs, and large language models. Sci Rep 16, 10172 (2026). https://doi.org/10.1038/s41598-026-40763-5

Słowa kluczowe: wykrywanie intruzji, uczenie federacyjne, cyberbezpieczeństwo, głębokie uczenie, duże modele językowe