Clear Sky Science · pl

Solidny schemat zero‑watermarkingu i signcryption do ochrony praw autorskich obrazów oraz weryfikacji licencji

Dlaczego ważne jest chronienie obrazów bez ich zmieniania

Współczesna medycyna i media internetowe opierają się na obrazach, które muszą pozostać wierne rzeczywistości. Badania radiologiczne kierują decyzjami ratującymi życie, a wysokiej jakości zdjęcia i grafiki stanowią podstawę pracy twórczej i biznesu. Tymczasem obrazy są kopiowane, edytowane i udostępniane w sieciach, gdzie prawo własności może być kwestionowane, a licencje łatwo nadużywane. Tradycyjne znakowanie wodne ukrywa znak wewnątrz obrazu poprzez drobne modyfikacje pikseli, co często bywa nieakceptowalne w zastosowaniach medycznych i nadal podatne na silną obróbkę. Artykuł przedstawia metodę pozwalającą udowodnić, kto jest właścicielem obrazu i kto ma prawo z niego korzystać — bez zmiany choćby jednego piksela — jednocześnie zachowując odporność na rotację, przycinanie, kompresję i inne ataki.

Jak domagać się praw własności bez ingerencji w obraz

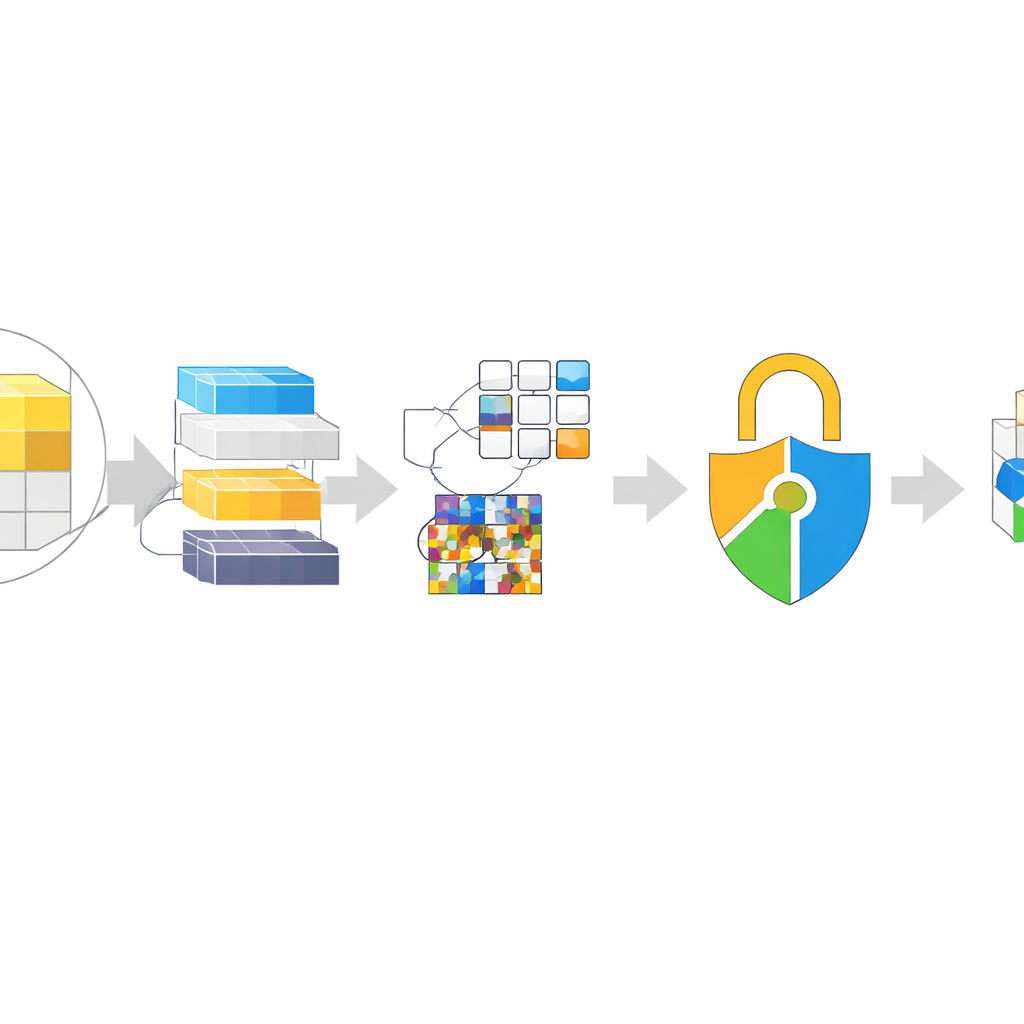

Główną ideą jest zero‑watermarking. Zamiast wprowadzać znak do samego obrazu, system analizuje obraz i buduje rodzaj odcisku palca z jego najbardziej stabilnych cech. Te odciski są następnie matematycznie łączone z tajnym logo reprezentującym właściciela. Połączony wynik jest przechowywany w oddzielnej bazie prowadzonej przez organ certyfikujący, a nie w samym obrazie. Gdy pojawia się spór, organ może ponownie obliczyć odcisk z podejrzanego obrazu i porównać go z zapisanym rekordem. Jeśli się zgadzają, własność zostaje potwierdzona, a oryginalny obraz, na którym polegają lekarze, artyści czy firmy, nigdy nie został zmieniony.

Wybieranie najbardziej informatywnych fragmentów obrazu

Głównym wyzwaniem jest zapewnienie, by odcisk przetrwał zmiany z rzeczywistego świata, takie jak rotacja, zmiana rozmiaru czy szum. Autorzy rozwiązują to przez staranny wybór obszarów obrazu, na których bazować. Najpierw algorytm wyszukuje wizualnie charakterystyczne punkty — drobne narożniki, krawędzie lub wzory, które zwykle da się odnaleźć ponownie nawet po przybliżeniu lub obrocie obrazu. Wokół każdego takiego punktu analizuje się małą łatkę i mierzy jej „bogactwo informacji”. Zachowywane są tylko łatki o najbardziej złożonej strukturze. Z tych wybranych stref dwuetapowa analiza częstotliwościowa destyluje kompaktowy wzorzec działający jak trwała identyfikacja tej pod‑regionu. Tworzy się wiele takich lokalnych „dowodów tożsamości” rozmieszczonych po obrazie, więc nawet jeśli niektóre obszary zostaną przycięte lub rozmyte, wystarczy ich część, by odtworzyć logo właściciela.

Zabezpieczanie znaku nowoczesną kryptografią

Przechowywanie tych zerowych kodów watermarkingowych w centralnej bazie tworzy kolejne ryzyko: jeśli napastnik uzyska dostęp do bazy, może próbować fałszować lub odwrócić zapis własności. Aby temu przeciwdziałać, autorzy opakowują każdy lokalny kod w procedurę łącząca szyfrowanie i podpis cyfrowy, znaną jako signcryption. W tym podejściu wzorzec cech i zaszyfrowane logo są scalane, a następnie zabezpieczane metodą klucza publicznego zbliżoną do szyfrowania ElGamal. Każdy przechowywany rekord jest powiązany nie tylko z obrazem, lecz także z kluczami właściciela i — kiedy wydawana jest licencja — z kluczami uprawnionego użytkownika. Nawet jeśli baza zostanie naruszona, napastnik nie będzie mógł odczytać podstawowego znaku wodnego ani wiarygodnie zmienić informacji o właścicielu lub uprawnieniach bez złamania silnych zabezpieczeń kryptograficznych.

Odporność na rzeczywiste ataki na obrazy

Naukowcy przetestowali swój schemat na zbiorze skanów medycznych i standardowych zdjęć kolorowych, poddając je wielu powszechnym transformacjom: dodaniu szumu, kompresji JPEG, rozmyciu filtrami, rotacji o duże kąty, zmianie rozmiaru, przesunięciu i przycinaniu. Dla każdego zaatakowanego obrazu próbowano odzyskać logo i zmierzono, jak blisko było ono oryginału. Dla większości zmian geometrycznych i codziennych operacji przetwarzania podobieństwo pozostawało niemal doskonałe, wyraźnie przewyższając ostatnie metody z najnowszego stanu techniki. Dodatkowa warstwa kryptograficzna dodała zaledwie kilka tysięcznych sekundy na obraz — to niewiele w porównaniu z czasem analizy obrazu — co sugeruje, że metoda jest praktyczna dla systemów szpitalnych i dużych platform chroniących prawa autorskie.

Co to oznacza dla codziennego używania obrazów

Mówiąc prosto, artykuł pokazuje, że można udowodnić, kto jest właścicielem obrazu i kto ma prawo go używać, nie zmieniając nigdy samego obrazu, i utrzymać tę procedurę odporną nawet przy silnej edycji grafiki. Poprzez połączenie inteligentnego wyboru najbardziej informatywnych regionów obrazu z solidnym matematycznym odciskiem i ścisłą integracją szyfrowania z podpisem, schemat oferuje zarówno techniczną odporność, jak i zaufanie na poziomie prawnym. Choć nadal można poprawić odporność na ekstremalny szum i przyspieszyć weryfikację dla ogromnych kolekcji obrazów, podejście to wskazuje drogę ku przyszłym systemom, w których skany medyczne i cenne materiały mogą krążyć swobodnie, a ich pochodzenie i prawa użytkowania pozostają bezpiecznie osadzone.

Cytowanie: Hung, P.T., Thanh, T.M. A robust zero-watermarking and signcryption scheme for image copyright protection and license verification. Sci Rep 16, 9103 (2026). https://doi.org/10.1038/s41598-026-38991-w

Słowa kluczowe: prawa autorskie obrazów, bezpieczeństwo obrazowania medycznego, cyfrowe znakowanie wodne, zero‑watermarking, signcryption