Clear Sky Science · pl

Nowa jednowymiarowa zasilana mapa kwadratowa Czebyszewa do szyfrowania obrazów z dynamiczną permutacją‑dyfuzją

Dlaczego ukrywanie zdjęć naprawdę ma znaczenie

Wysyłamy zdjęcia przez cały czas — do lekarzy, banków, portali rządowych czy kopii zapasowych w chmurze — często nie myśląc, kto jeszcze może je zobaczyć. Tymczasem obrazy badań medycznych, obiektów wojskowych czy dokumentów tożsamości mogą być wyjątkowo wrażliwe. Jeśli ktoś je przechwyci lub nieznacznie zmodyfikuje, konsekwencje mogą być poważne. W artykule przedstawiono nowy sposób mieszania obrazów cyfrowych tak, że nawet zdeterminowanym napastnikom niezwykle trudno jest odgadnąć, przeanalizować lub zmodyfikować ich zawartość.

Nowy sposób wywoływania cyfrowego chaosu

W centrum pracy znajduje się nowy matematyczny przepis, który autorzy nazywają „Jednowymiarową zasilaną kwadratową mapą Czebyszewa” (1D‑Powered Chebyshev Quadratic Map). Pomimo budzącej respekt nazwy, w istocie jest to zwięzły wzór, który przy wielokrotnym stosowaniu generuje strumień liczb zachowujących się jak chaos: drobne różnice na początku prowadzą do zupełnie innych wyników później. Klasyczne formuły chaotyczne są już wykorzystywane w szyfrowaniu, lecz wiele z nich ma słabości: działają chaotycznie tylko w wąskich zakresach parametrów, w pewnych warunkach dają się przewidzieć albo nie reagują dostatecznie silnie na małe zmiany. Nowa mapa została zaprojektowana, by unikać tych pułapek, łącząc dwa dobrze znane składniki chaotyczne w sposób wzmocniony (zasilany), sterowany jedynie dwoma konfigurowalnymi parametrami.

Badanie, jak naprawdę silny jest chaos

Aby przydatny w bezpieczeństwie chaos był wiarygodny, musi być zarówno silny, jak i mierzalny. Badacze poddali więc nową mapę obszernej serii testów dynamicznych. Zbadali, jak szybko rozchodzą się wartości początkowo bliskie sobie (wykładnik Lyapunova), jak zachowanie systemu zmienia się przy zmianie parametrów (diagramy bifurkacji) oraz jak złożone stają się geometryczne wzory (wymiar korelacji i przekroje Poincaré). Zastosowali też nowoczesne diagnostyki chaosu, takie jak tzw. test 0–1, wraz z wieloma miarami entropii kwantyfikującymi losowość. W szerokich zakresach parametrów nowa mapa utrzymywała duże dodatnie wykładniki Lyapunova, wysoką entropię i nieregularne, niepowtarzalne wzory, przewyższając kilka ustalonych map chaotycznych. Testy losowości stosowane przez organy standardyzacyjne do weryfikacji generatorów liczb losowych wykazały, że ciągi generowane przez tę mapę statystycznie nie różnią się od idealnego szumu.

Z równań do praktycznej blokady obrazu

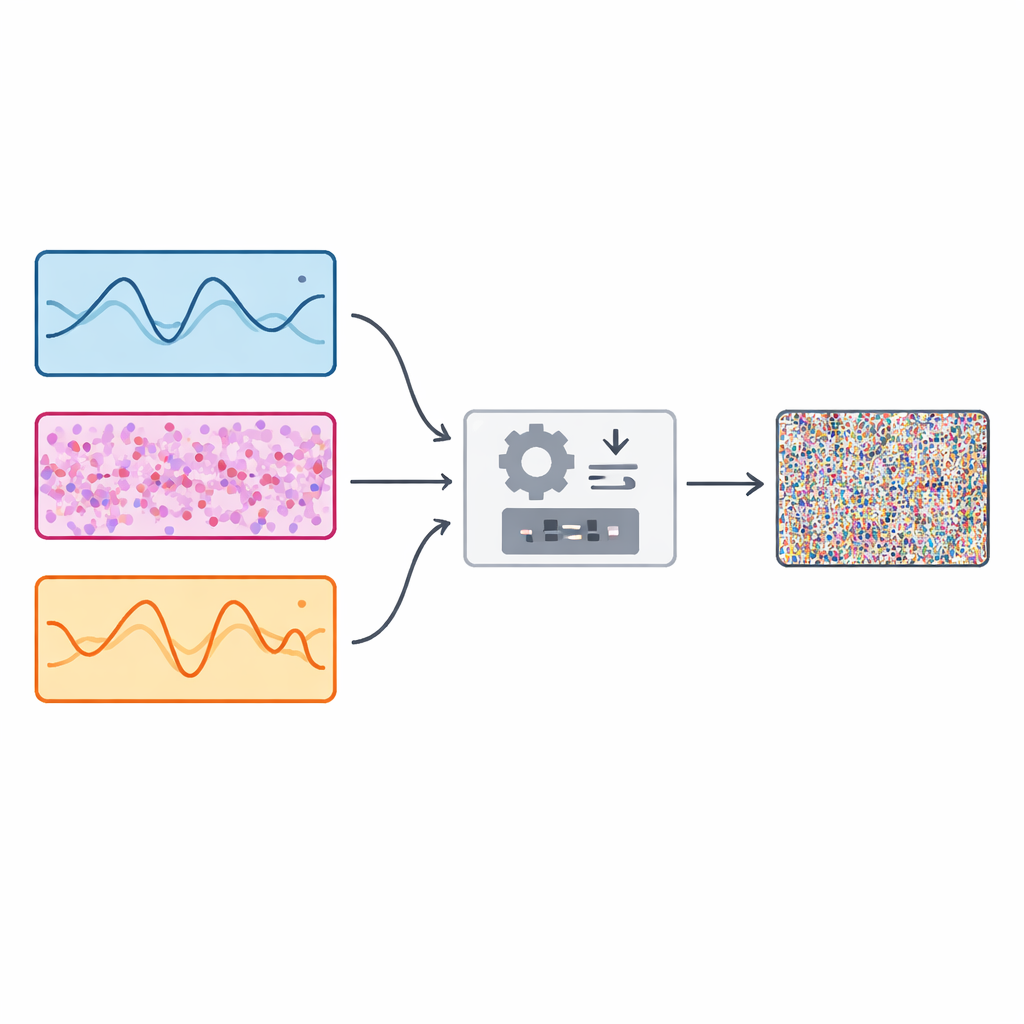

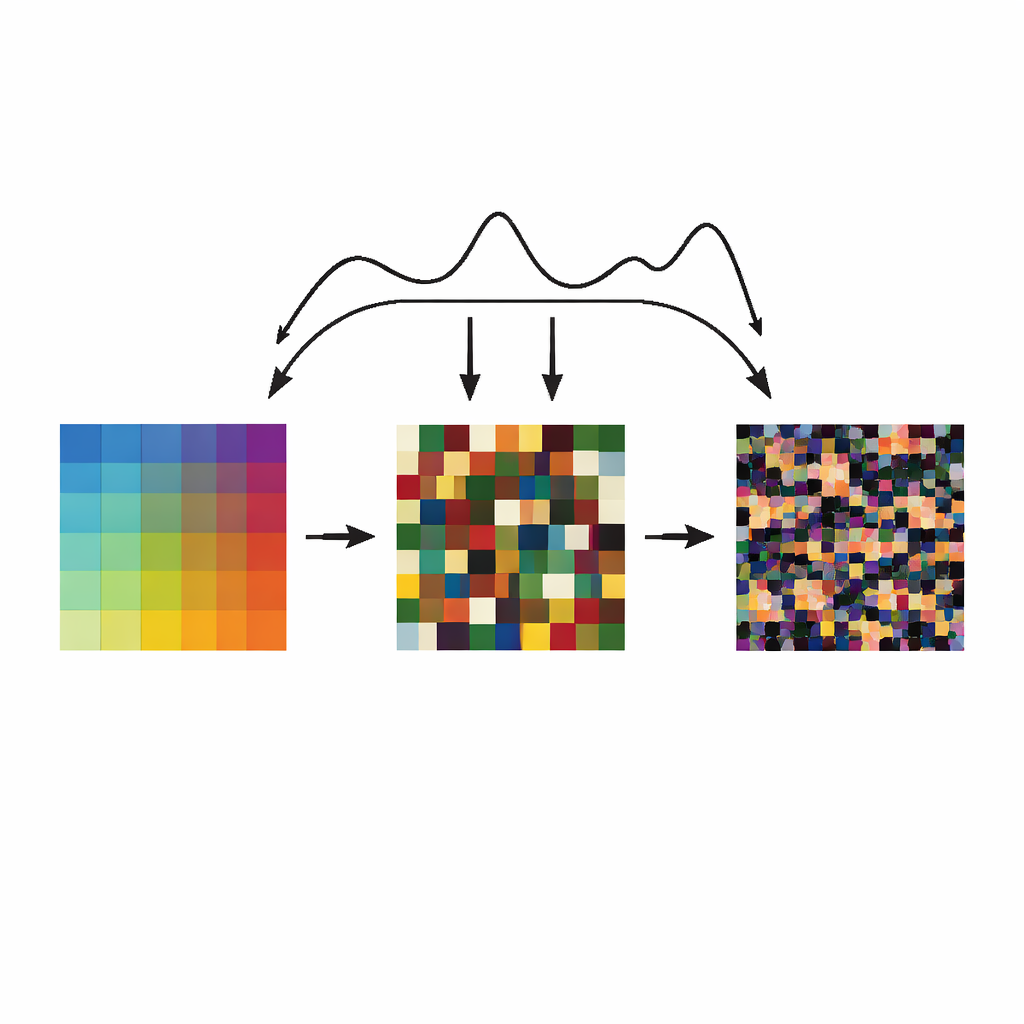

Opierając się na tym silniku chaotycznym, autorzy zaprojektowali schemat szyfrowania obrazów nazwany D3CM‑IES. Zamiast polegać na pojedynczym źródle chaosu, system uruchamia równolegle trzy różne generatory chaotyczne, w tym nową mapę oraz dwa istniejące oparte na funkcjach sinus i tangens. Dla każdego piksela obrazu algorytm dynamicznie wybiera jeden z tych trzech ciągów chaotycznych, który kieruje krokami szyfrowania. Najpierw etap permutacji tasuje piksele do nowych pozycji w wzorze, który wygląda losowo, ale jest dokładnie odtwarzalny tylko przy znajomości sekretnego klucza. Potem etap dyfuzji zmienia jasność każdego piksela, używając liczb chaotycznych do przesuwania wartości niemal tak, jakby dodano szum. Ponieważ wybór źródła chaosu zmienia się z piksela na piksel, cała transformacja jest wysoce nieregularna i trudna do odwrócenia bez dokładnego klucza i parametrów.

Sprawdzanie skuteczności blokady

Zespół ocenił, czy ich schemat rzeczywiście ukrywa strukturę, uruchamiając zestaw testów bezpieczeństwa i jakości obrazu. Po zaszyfrowaniu standardowych obrazów testowych rezultaty przypominały wielobarwny szum, a miary statystyczne wykazywały niemal brak korelacji między sąsiednimi pikselami. Histogramy — zliczenia, jak często pojawia się każdy poziom jasności — wypłaszczyły się, co oznacza, że napastnicy nie mogą wykorzystać widocznych wzorców. Po zmianie pojedynczego piksela na obrazie oryginalnym niemal każdy piksel w wersji zaszyfrowanej się zmienia, a wielkość zmian jasności w całym obrazie jest bliska teoretycznemu ideałowi odporności na ataki różnicowe. Metoda przechodzi też testy z wybranym tekstem jawnym, w których atakujący mogą dobrać specjalne obrazy wejściowe, np. całkiem czarne lub białe; nawet one dają szyfrogramy wyglądające na losowe i niezwiązane. Jednocześnie algorytm pozostaje wydajny: przy podstawowych optymalizacjach programowych potrafi zaszyfrować obrazy o umiarkowanej wielkości w znacznie krótszym czasie niż jedna sekunda na standardowym laptopie, a jego operacje nadają się do dalszego przyspieszenia na procesorach graficznych lub dedykowanym sprzęcie.

Co to oznacza dla codziennego bezpieczeństwa

W istocie artykuł pokazuje, że dzięki starannemu skonstruowaniu i analizie nowej formuły chaotycznej, a następnie spleceniu jej dynamicznie z dwiema innymi, można zbudować „zasuwkę” na obrazy, która jest zarówno silniejsza, jak i bardziej elastyczna niż wiele istniejących rozwiązań. Nowy system zamienia zwykłe zdjęcia w wzory przypominające szum, które niemal nic nie ujawniają, nawet przy zaawansowanej analizie matematycznej, pozostając jednocześnie wystarczająco lekkim do użycia w czasie rzeczywistym w urządzeniach i systemach komunikacyjnych. Dla wszystkich dbających o prywatność i integralność danych wizualnych — od telemedycyny i inteligentnych kamer po satelity i drony — praca ta wskazuje na bezpieczniejsze sposoby ochrony tego, co obrazy mogą ujawnić.

Cytowanie: Sarra, B., Sun, H., Dua, M. et al. A novel 1D powered Chebyshev quadratic map-based image encryption using dynamic permutation-diffusion. Sci Rep 16, 9469 (2026). https://doi.org/10.1038/s41598-026-38483-x

Słowa kluczowe: szyfrowanie obrazów, mapy chaotyczne, prywatność cyfrowa, bezpieczne obrazowanie, kryptografia