Clear Sky Science · pl

Wykrywanie włamań oparte na anomaliach w zbiorach odniesienia dla bezpieczeństwa sieci: kompleksowa ocena

Dlaczego inteligentniejsze zabezpieczenia mają znaczenie dla wszystkich w sieci

Każdy e‑mail, który wysyłasz, film, który oglądasz, czy rachunek, który płacisz online, przechodzi przez sieci nieustannie sondowane przez napastników. Narzędzia bezpieczeństwa zwane systemami wykrywania włamań pełnią rolę cyfrowych alarmów, skanując ten ruch w poszukiwaniu sygnałów zagrożenia. Jednak w miarę jak ataki stają się bardziej zróżnicowane i zaawansowane, starsze narzędzia oparte na regułach zaczynają nie nadążać. Niniejsze badanie analizuje, jak nowoczesne metody uczenia głębokiego mogą zasilać dokładniejsze i bardziej adaptacyjne alarmy, wykrywające zarówno znane, jak i nigdy wcześniej nieobserwowane zagrożenia przy jednoczesnym utrzymaniu niskiego poziomu fałszywych alarmów.

Od stałych reguł do uczenia się na podstawie doświadczenia

Tradycyjne narzędzia wykrywania włamań działają podobnie do programów antywirusowych: wyszukują znane sygnatury — konkretne wzorce odpowiadające skatalogowanym atakom. Podejście to jest szybkie i niezawodne wobec znanych zagrożeń, ale zawodzi, gdy napastnicy zmieniają taktykę lub korzystają z tzw. exploitów zero‑day. Nowa strategia — wykrywanie anomalii — uczy się zamiast tego, jak wygląda normalne zachowanie sieci, i oznacza nietypową aktywność. To czyni ją lepszą w wykrywaniu nowych ataków, ale grozi generowaniem zbyt wielu fałszywych alarmów. Autorzy koncentrują się na uczeniu głębokim, gałęzi sztucznej inteligencji, w której wielowarstwowe sieci prostych jednostek przetwarzających automatycznie uczą się wzorców z danych, dążąc do połączenia elastyczności wykrywania anomalii z niezawodnością systemów sygnaturowych.

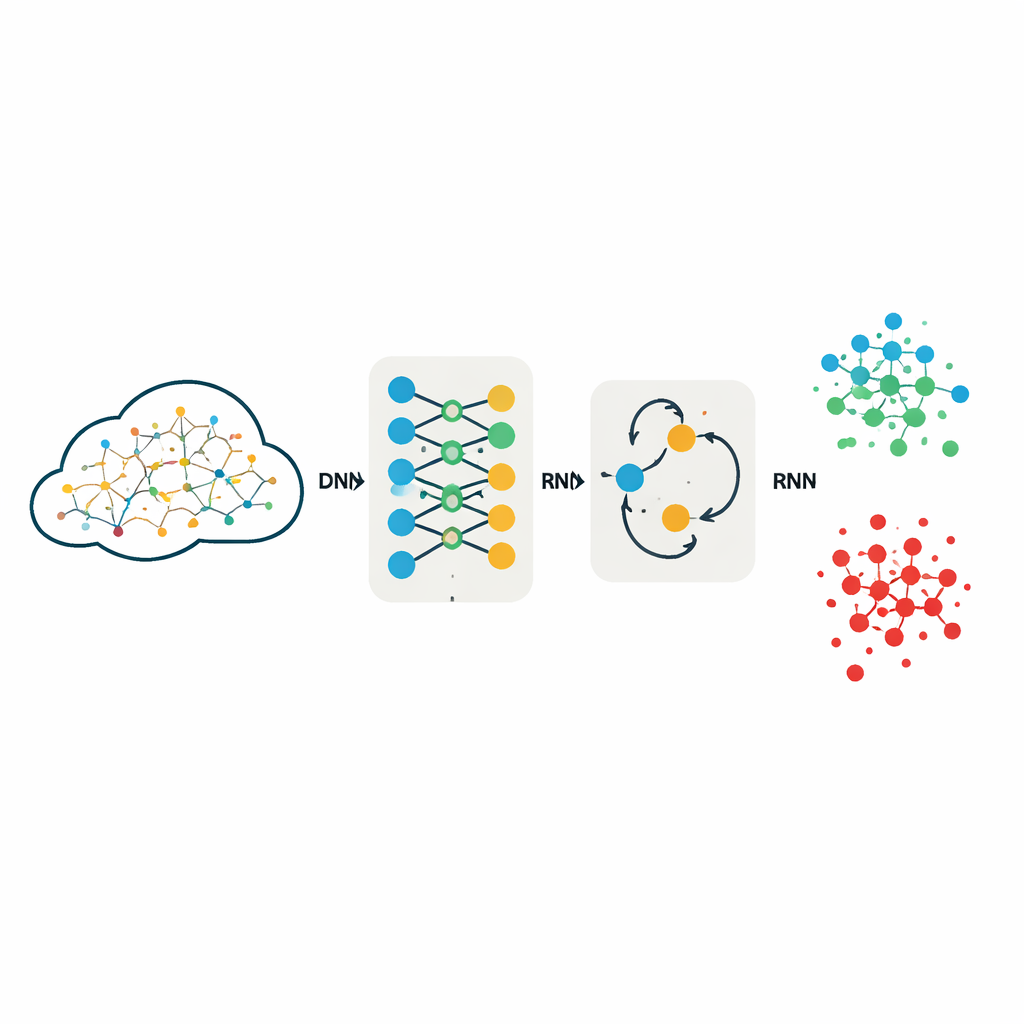

Porównanie dwóch silników uczących się

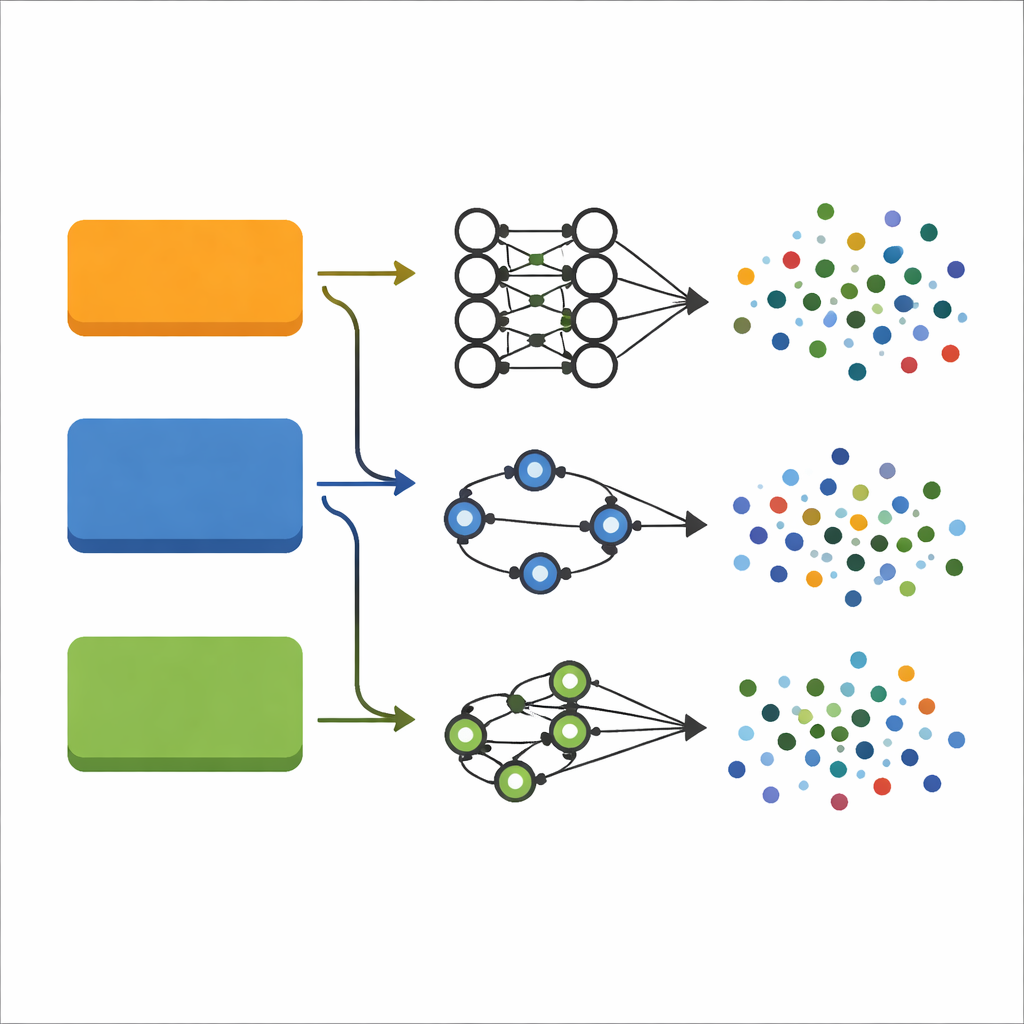

Badacze oceniają dwa popularne modele uczenia głębokiego: głęboką sieć neuronową (DNN), która przetwarza każde połączenie sieciowe jako bogaty rekord numeryczny, oraz rekurencyjną sieć neuronową (RNN), która dodaje wewnętrzną „pamięć” mającą uchwycić zależności w uporządkowanych danych. Zamiast ręcznie tworzyć cechy, podają tym modelom pełne zestawy pomiarów opisujących każde połączenie sieciowe, po zamianie pól tekstowych na liczby i skalowaniu wszystkich wartości. Oba modele są trenowane i testowane dokładnie w ten sam sposób na trzech powszechnie używanych zbiorach odniesienia ruchu sieciowego: KDDCup99, NSL‑KDD i UNSW‑NB15, które łącznie obejmują szerokie spektrum typów ataków, od zalewania serwera ruchem (DoS) po skryte próby uzyskania dodatkowych uprawnień użytkownika.

Jak starannie przygotowano badanie

Aby porównanie było uczciwe i powtarzalne, zespół świadomie utrzymuje projekty modeli proste i przejrzyste. DNN wykorzystuje trzy warstwy w pełni połączone do przekształcenia 40–42 cech wejściowych w przewidywania obejmujące pięć lub dziesięć kategorii ruchu, takich jak „normalny” lub różne rodziny ataków. RNN stosuje lekką warstwę rekurencyjną, po której następuje końcowa warstwa decyzyjna, traktując każdy rekord jako bardzo krótką sekwencję, dzięki czemu nadal potrafi modelować interakcje między cechami. Oba modele używają tej samej funkcji aktywacji i powszechnie stosowanej strategii optymalizacji znanej ze stabilnego uczenia. Co istotne, autorzy nie odrzucają cech w celu zmniejszenia danych; wcześniejsze prace wykazały, że agresywna redukcja cech może usuwać subtelne wskazówki istotne do rozróżnienia rzadkich, ale niebezpiecznych ataków.

Co mówią wyniki o dokładności i niezawodności

Na starszych zbiorach KDDCup99 i NSL‑KDD oba modele osiągają imponującą wydajność: dokładność przekracza 99%, a fałszywe alarmy pozostają poniżej 1%. Oznacza to, że niemal wszystkie złośliwe połączenia są prawidłowo wykrywane, podczas gdy bardzo niewiele prawidłowych połączeń jest błędnie oznaczanych. Na UNSW‑NB15, nowocześniejszym i trudniejszym zbiorze z dziesięcioma odrębnymi klasami, wydajność spada, jak można się spodziewać, lecz pozostaje solidna. DNN osiąga około 96% dokładności, natomiast RNN osiąga około 82%. Szczegółowe wyniki pokazują, że DNN nie tylko dobrze klasyfikuje powszechne ataki, ale też radzi sobie z rzadkimi kategoriami, takimi jak robaki i ataki user‑to‑root, z wysokimi wynikami F1 — miarą równoważącą wykrywanie ataków i unikanie pominięć. Eksperymenty z bardziej złożonym modelem opartym na transformatorach dały gorsze rezultaty, co sugeruje, że dodatkowa złożoność architektury nie przekłada się automatycznie na lepsze bezpieczeństwo.

Co to oznacza dla bezpieczniejszych sieci

Badanie konkluduje, że dobrze zaprojektowane, lecz relatywnie proste modele uczenia głębokiego mogą stanowić trzon praktycznych systemów wykrywania włamań. Trenując bezpośrednio na pełnych zestawach cech ze zbiorów odniesienia i starannie dostrajając proces uczenia, zwłaszcza DNN osiąga stanowiącą punkt odniesienia dokładność przy niskim odsetku fałszywych pozytywów dla szerokiego wachlarza typów ataków. Dla przeciętnych użytkowników przekłada się to na narzędzia bezpieczeństwa lepiej wykrywające zarówno rutynowe, jak i nietypowe zagrożenia bez ciągłego fałszywego alarmowania. Autorzy sugerują, że przyszłe prace mogą rozwijać ten fundament przez udoskonalanie modeli rekurencyjnych, badanie selektywnej redukcji cech dla przyspieszenia oraz łączenie głębokich ekstraktorów cech z tradycyjnymi klasyfikatorami, przybliżając nas do systemów wykrywania włamań, które są jednocześnie potężne i efektywne w rzeczywistych sieciach.

Cytowanie: Kumar, L.K.S., Nethi, S.R., Uyyala, R. et al. Anomaly-based intrusion detection on benchmark datasets for network security: a comprehensive evaluation. Sci Rep 16, 8507 (2026). https://doi.org/10.1038/s41598-026-38317-w

Słowa kluczowe: wykrywanie włamań, bezpieczeństwo sieci, uczenie głębokie, wykrywanie anomalii, cyberataki