Clear Sky Science · pl

Uczące się zespołowo wykrywanie ransomware na Androidzie w trybie proaktywnym z wykorzystaniem ruchu sieciowego

Dlaczego rozmowy Twojego telefonu z internetem mają znaczenie

Nasze smartfony przez cały dzień dyskretnie komunikują się z internetem. Ukryte w tych rozmowach cyberprzestępcy mogą wślizgnąć się z nieprzyjemnym atakiem zwanym ransomware, który blokuje pliki, a nawet całe urządzenie, żądając okupu. W artykule tym badamy, jak uważna obserwacja tego ruchu sieciowego — a nie samych aplikacji — może wcześnie ujawnić ransomware na Androidzie, wykorzystując zespół zaawansowanych modeli uczenia maszynowego, które uczą się i adaptują, gdy przestępcy zmieniają swoje metody.

Jak ransomware przejmuje kontrolę nad telefonem z Androidem

Ransomware zwykle zaczyna się od prostego błędu: zainstalowania pozornie nieszkodliwej aplikacji z zewnętrznego sklepu, kliknięcia linku w wiadomości lub fałszywej aktualizacji. Gdy już znajdzie się na telefonie, aplikacja żąda szerokich uprawnień, takich jak dostęp do pamięci, aparatu, mikrofonu czy kontroli systemu. Po ich uzyskaniu cicho szyfruje zdjęcia, dokumenty i wiadomości oraz może wysyłać wrażliwe dane na zdalne serwery. Dopiero potem ujawnia swoje prawdziwe oblicze, wyświetlając ekran blokady lub komunikat z żądaniem zapłaty, często w kryptowalucie, aby przywrócić dostęp. Niektóre warianty są skonstruowane tak, by przetrwać próby usunięcia, co czyni je szczególnie trudnymi do wyeliminowania i zamienia chwilę nieuwagi w dni zakłóceń dla osób prywatnych i firm.

Obserwowanie przepływu zamiast plików

Tradycyjne narzędzia antywirusowe szukają znanych „sygnatur” złośliwego kodu, co słabo działa, gdy atakujący ciągle przepisują i ukrywają swoje oprogramowanie. Niniejsze badanie idzie inną drogą: koncentruje się na metadanych ruchu sieciowego — liczbach opisujących, jak dane wchodzą i wychodzą z telefonu, takich jak rozmiary pakietów, odstępy czasowe między pakietami czy wzorce połączeń. Wykorzystując ponad 200 000 rekordów ruchu zawierających normalną aktywność oraz dziesięć znanych rodzin ransomware, autorzy budują system uczący się rozpoznawać charakterystyczny rytm ransomware: nagłe wybuchy ruchu, nietypowe czasy trwania połączeń czy dziwne kombinacje flag technicznych, które rzadko pojawiają się w codziennym użytkowaniu. Ponieważ metoda ta obserwuje zachowanie, a nie kod, potrafi wykrywać nowe lub zmodyfikowane rodziny ransomware, które nigdy wcześniej nie zostały zindeksowane.

Budowanie zespołu cyfrowych „sędziów”

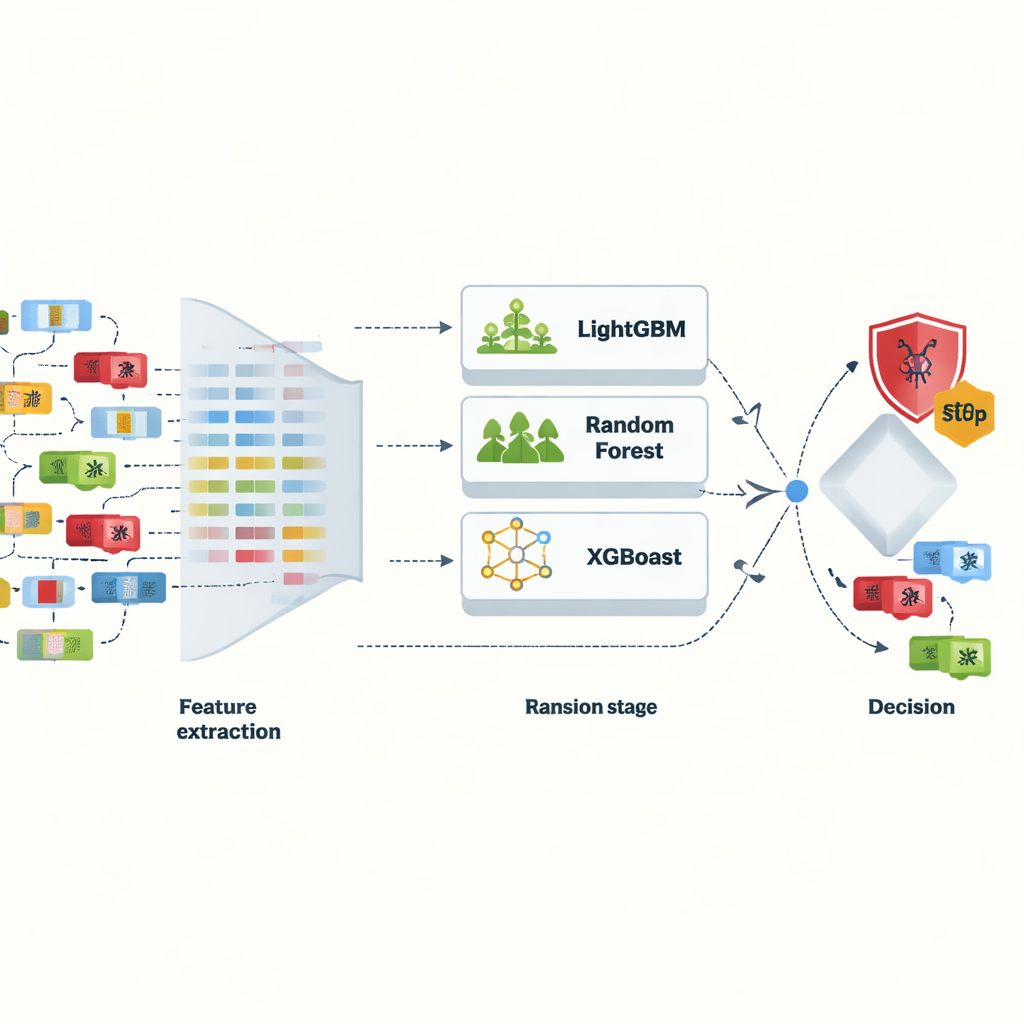

Zamiast polegać na jednym modelu, badacze łączą kilka podejść uczenia maszynowego — Light Gradient Boosting Machine, XGBoost, Random Forest i inne — w zespół, podobnie jak konsultowanie się z panelem ekspertów zamiast jednego recenzenta. Najpierw oczyszczają i normalizują dane, następnie wybierają najbardziej informatywne cechy przy użyciu trzyetapowego procesu filtracji, testowania i rankingowania atrybutów sieciowych. Techniki takie jak SMOTE są stosowane do zbalansowania zbioru danych, aby przykłady ransomware nie ginęły wśród zwykłego ruchu. Po starannym strojenia i pięciokrotnej walidacji krzyżowej modele są porównywane bezpośrednio. W szczególności LightGBM osiąga imponujące wyniki, poprawnie odróżniając ransomware od ruchu dobrego w niemal wszystkich przypadkach testowych, przy użyciu stosunkowo małego i wydajnego zestawu cech odpowiedniego do działania w czasie rzeczywistym na urządzeniach o ograniczonych zasobach.

Otwieranie czarnej skrzynki dla analityków

Wysoka dokładność to za mało dla zespołów bezpieczeństwa, które muszą rozumieć, dlaczego system oznaczył połączenie jako niebezpieczne. Aby to osiągnąć, autorzy stosują narzędzia wyjaśniające AI zwane SHAP i LIME. Metody te ujawniają, które wzorce ruchu najbardziej wpływały na każdą decyzję — na przykład niezwykle krótkie odstępy między pakietami przypominające szybkie szyfrowanie albo nietypowo długie przepływy danych wyglądające jak wyprowadzanie informacji na zdalny serwer. Mapując takie cechy na dobrze znane taktyki atakujących skatalogowane w ramach MITRE ATT&CK, alerty systemu stają się czymś więcej niż odpowiedziami tak/nie; stają się wskazówkami, które śledczy mogą badać. Ta przejrzystość ułatwia zaufanie do modelu, dopracowywanie reguł obronnych i szybszą reakcję, gdy pojawi się nowa fala ransomware.

Utrzymywanie adaptacyjności w miarę ewolucji atakujących

Cyberprzestępcy się nie zatrzymują, więc jednorazowo wytrenowany, statyczny model stopniowo traci skuteczność wraz z ewolucją ransomware. Aby sprawdzić, jak pozostać na bieżąco, badacze symulują upływ czasu, dzieląc dane ruchu na pięć bloków chronologicznych i aktualizując model LightGBM krok po kroku, naśladując scenariusz uczenia online. Podczas gdy dokładność modelu statycznego eroduje w tym zmieniającym się środowisku, wersja aktualizowana przyrostowo utrzymuje lepsze wyniki, choć i ona traci nieco skuteczności w ostatnim bloku. Eksperyment ten uwypukla zarówno wartość, jak i ograniczenia uczenia przyrostowego: ciągłe aktualizacje pomagają, ale długoterminowa odporność nadal będzie wymagać okresowego ponownego trenowania lub bardziej zaawansowanych strategii adaptacyjnych, zwłaszcza gdy atakujący wynajdują nowe sposoby ukrywania się w zaszyfrowanych i zakłóconych środowiskach sieciowych.

Co to oznacza dla zwykłych użytkowników

Dla osób niebędących specjalistami przekaz jest uspokajający: koncentrując się na tym, jak dane się przemieszczają, zamiast próbować katalogować każdy możliwy złośliwy plik, narzędzia bezpieczeństwa mogą szybko i dokładnie wykrywać ransomware na Androidzie — nawet gdy ono się zmienia. Zaproponowane w artykule ramy pokazują, że dobrze zaprojektowany zespół modeli uczenia maszynowego, wsparty starannym przetwarzaniem danych i jasnymi wyjaśnieniami, może stanowić trzon praktycznej, działającej w czasie rzeczywistym ochrony urządzeń mobilnych. Choć potrzeba jeszcze pracy nad wzmocnieniem tych metod wobec przyszłych zagrożeń i nad ich efektywnym uruchamianiem na telefonach i urządzeniach brzegowych, badanie to wskazuje kierunek, w którym subtelne wzorce w ruchu sieciowym Twojego telefonu mogą działać jako wczesny system ostrzegania, cicho blokując ransomware, zanim zdąży zablokować Twoje cyfrowe życie.

Cytowanie: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

Słowa kluczowe: Ransomware na Androidzie, analiza ruchu sieciowego, bezpieczeństwo oparte na uczeniu maszynowym, modele zespołowe, bezpieczeństwo mobilne