Clear Sky Science · pl

Inteligentny kontrakt oparty na blockchainie z protokołem wymiany kluczy dla bezpiecznej komunikacji urządzenie‑do‑urządzenia wykorzystujący k‑arną strukturę drzewa Verkle

Dlaczego rozmawiające gadżety potrzebują lepszych ochroniarzy

Miliardy codziennych urządzeń — telefony, czujniki, liczniki i sprzęt medyczny — komunikują się teraz ze sobą bezprzewodowo. Często muszą łączyć się przez centralną stację bazową, która może być wolna, przeciążona albo wyłączona podczas awarii. W artykule badacze analizują nowy sposób, by pobliskie urządzenia mogły rozmawiać bezpośrednio, uniemożliwiać podsłuch i rejestrować, kto co powiedział, wykorzystując energooszczędną formę blockchaina. Dla czytelników to wgląd w to, jak niewidzialne rozmowy między gadżetami mogą wkrótce stać się zarówno szybsze, jak i trudniejsze do zhakowania.

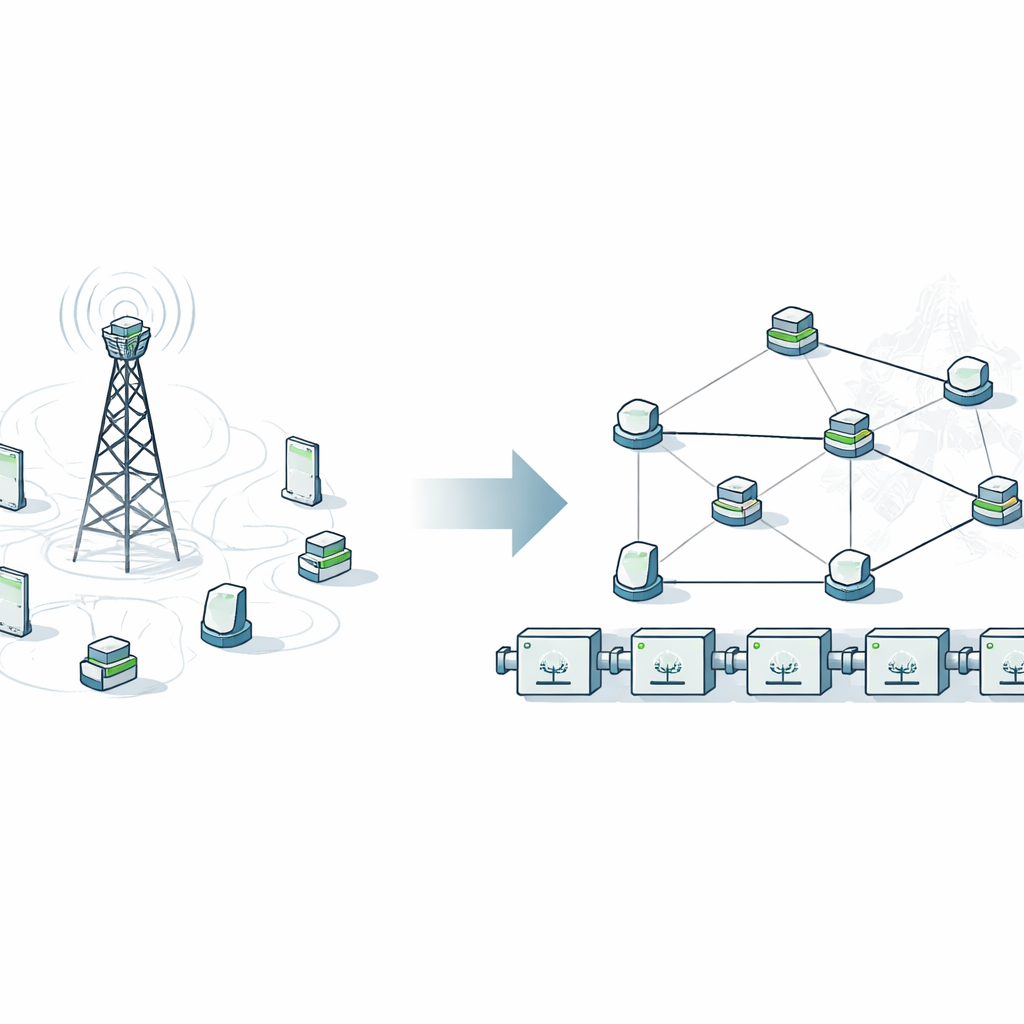

Od zatłoczonych autostrad do lokalnych bocznych uliczek

Dziś nawet dwa telefony siedzące kilka metrów od siebie zwykle wysyłają wiadomości najpierw do wieży komórkowej, a potem z powrotem. Ta okrężna droga marnuje czas i zatyka sieć, zwłaszcza gdy aplikacje 5G i „poza‑5G” wymagają natychmiastowych odpowiedzi. Autorzy koncentrują się na komunikacji „urządzenie‑do‑urządzenia”, gdzie gadżety łączą się bezpośrednio, jak sąsiedzi rozmawiający przez płot. To lokalne skrócenie może zwiększyć prędkość, oszczędzić baterię i zapobiec przeciążeniu szerszej sieci, co jest kluczowe w sytuacjach awaryjnych, gdy stacje bazowe mogą zawieść.

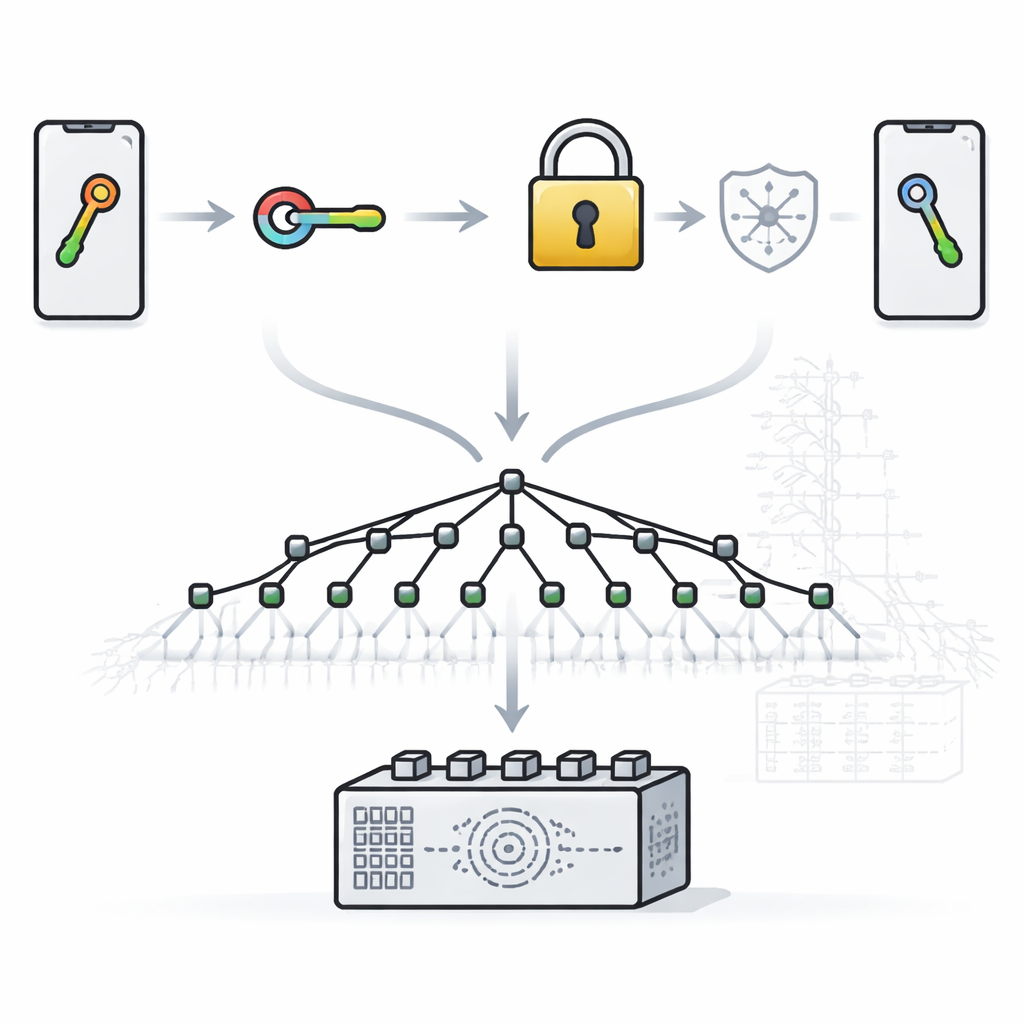

Utrzymywanie sekretów w wrogiej okolicy

Pozwalanie urządzeniom na bezpośrednią komunikację czyni je też atrakcyjnym celem. Atakujący mogą próbować wślizgnąć się między rozmówców, odtwarzać stare wiadomości lub podszywać się pod kogoś innego. Aby się przed tym bronić, badacze opierają swój system na dobrze znanym triku matematycznym zwanym Elliptic Curve Diffie–Hellman. W prostych słowach: każde urządzenie tworzy własny prywatny „zamek” i publiczny „klucz”. Wymieniając jedynie części publiczne, obie strony niezależnie dochodzą do tego samego wspólnego sekretu, nigdy go nie ujawniając. Ten sekret zasila następnie mechanizm szyfrujący (AES‑256), dzięki czemu nawet jeśli ktoś przechwyci ruch radiowy, treść pozostaje nieczytelna.

Inteligentne kontrakty jako bezstronni sędziowie

Następnym wyzwaniem jest zaufanie. Skąd urządzenie ma wiedzieć, że cudzy klucz publiczny jest autentyczny, a nie podmieniony przez atakującego? Zespół sięga po blockchain i inteligentne kontrakty — samodziałający kod przechowywany w współdzielonym rejestrze. Urządzenia rejestrują swoją tożsamość i klucz publiczny w kontrakcie na sieci w stylu Ethereum. Gdy dwa gadżety chcą się komunikować, kontrakt sprawdza, czy oba są znane i autoryzowane, pomaga nawiązać bezpieczną sesję i rejestruje istotne zdarzenia. Ponieważ rejestr jest współdzielony i odporny na manipulacje, utrudnia to atakującemu sfałszowanie tożsamości lub ciche przepisywanie historii.

Zmniejszanie balastu blockchaina

Klasczne blockchainy przechowują podsumowania transakcji w strukturze zwanej drzewem Merkle’a, które dowodzi, że dany wpis rzeczywiście znajduje się w bloku. Choć solidne, drzewa te mogą wymagać dużych „dowodów” i dodatkowego czasu na weryfikację, zwłaszcza gdy system skaluje się do milionów lub miliardów wpisów. Autorzy zastępują je nowszą strukturą zwaną drzewem Verkle, która stosuje inne matematyczne zobowiązanie „pod maską”. Pozwalając, by każdy węzeł drzewa miał wiele dzieci (struktura k‑arna), drzewo staje się płytsze, a jego dowody — bardziej zwarte. Symulacje pokazują, że przy tym samym poziomie bezpieczeństwa dowody oparte na Verkle’u mogą być nawet do 33 razy mniejsze niż te z drzew Merkle’a i weryfikować się w przybliżeniu dwukrotnie szybciej.

Składanie elementów w praktyce

Aby przetestować pełny projekt, zespół zaimplementował inteligentne kontrakty w Solidity w prywatnym środowisku testowym Ethereum, a kroki kryptograficzne uruchomił w Pythonie na procesorze klasy Internetu Rzeczy. Porównali swoją metodę wymiany kluczy ze starszymi standardami, takimi jak RSA i tradycyjne schematy krzywych eliptycznych. Chociaż wszystkie oferują podobne bezpieczeństwo teoretyczne, RSA wymaga znacznie większych kluczy i zużywa więcej czasu oraz energii. Ich konfiguracja Elliptic Curve Diffie–Hellman używała kompaktowych kluczy, wymieniała je w kilka tysięcznych sekundy i zużywała najmniej energii. W połączeniu z księgą opartą na drzewie Verkle dostarczyła niskie opóźnienia komunikacji, zmniejszone potrzeby magazynowania blockchaina i silną ochronę przed szerokim zakresem ataków, w tym typu man‑in‑the‑middle, replay i podszywania się.

Co to oznacza dla codziennego życia podłączonych urządzeń

Mówiąc prościej, badanie pokazuje, że nasze gadżety mogą rozmawiać bezpośrednio i bezpiecznie, nie opierając się aż tak mocno na odległych wieżach czy kruchej infrastrukturze centralnej. Poprzez połączenie wydajnego szyfrowania, zautomatyzowanych umów blockchain i bardziej oszczędnego sposobu organizacji danych w księdze, autorzy wyznaczają drogę do bezpiecznych, szybkich i skalowalnych rozmów między miliardami urządzeń. W przyszłości planują jeszcze bardziej wzmocnić to podejście przeciwko pojawiającym się zagrożeniom ery kwantowej, dążąc do utrzymania prywatności i wiarygodności cyfrowych „szeptów” między urządzeniami przez kolejne lata.

Cytowanie: Simbu, A., Nandakumar, S. & Saravanan, K. Blockchain-driven smart contract with key exchange protocol for secure device-to-device communication using verkle tree K-ary structures. Sci Rep 16, 9470 (2026). https://doi.org/10.1038/s41598-026-38035-3

Słowa kluczowe: komunikacja urządzenie‑do‑urządzenia, bezpieczeństwo blockchain, inteligentne kontrakty, wymiana kluczy na krzywych eliptycznych, drzewo Verkle