Clear Sky Science · pl

Badania nad strategią ochrony sieci infrastrukturalnej opartej na bayesowskiej grze Stackelberga w warunkach asymetrii

Dlaczego ochrona ukrytych życiodajnych sieci ma znaczenie

Energia, transport, łączność i systemy wodne to ukryte życiodajne sieci, które utrzymują nowoczesne społeczeństwo przy życiu. Tymczasem ostatnie incydenty — od przerw w dostawie prądu po ataki na mosty i elektrownie — pokazują, jak podatne na zagrożenia mogą być te powiązane ze sobą sieci. W badaniu zadano proste, lecz kluczowe pytanie: jeśli zdeterminowani napastnicy sondują te systemy, jak obrońcy mogą przy ograniczonych zasobach i odrobinie sprytnej dezinformacji utrzymać światła i pociągi w ruchu? Odwołując się do koncepcji z nauki o sieciach i podejmowania decyzji strategicznych, autorzy proponują sposób, w jaki obrońcy mogą wprowadzać napastników w błąd, jednocześnie planując działania przeciw zarówno przemyślanym, jak i impulsywnym przeciwnikom.

Postrzeganie infrastruktury jako sieci połączeń

Artykuł traktuje krytyczną infrastrukturę jako sieć węzłów i łączy: elektrownie, centra łączności i węzły transportowe połączone kablami, rurociągami i trasami. Ponieważ tak wiele zależy od tych zazębiających się systemów, awaria jednego kluczowego węzła może wywołać kaskadowe załamania. Wcześniejsze metody ochrony często zakładały, że obrońcy po prostu reagują po wystąpieniu problemu albo że znają stałe prawdopodobieństwa awarii dla każdego elementu. Często również traktowano napastników jako doskonale racjonalnych, wszechwiedzących graczy. Autorzy twierdzą, że konfrontacje w świecie rzeczywistym są bardziej chaotyczne: informacje są niepełne, napastnicy mają różne cele i zasoby, a ludzkie decyzje mogą być dalekie od perfekcyjnej logiki.

Przechytrzyć napastników przy pomocy fałszywej mapy

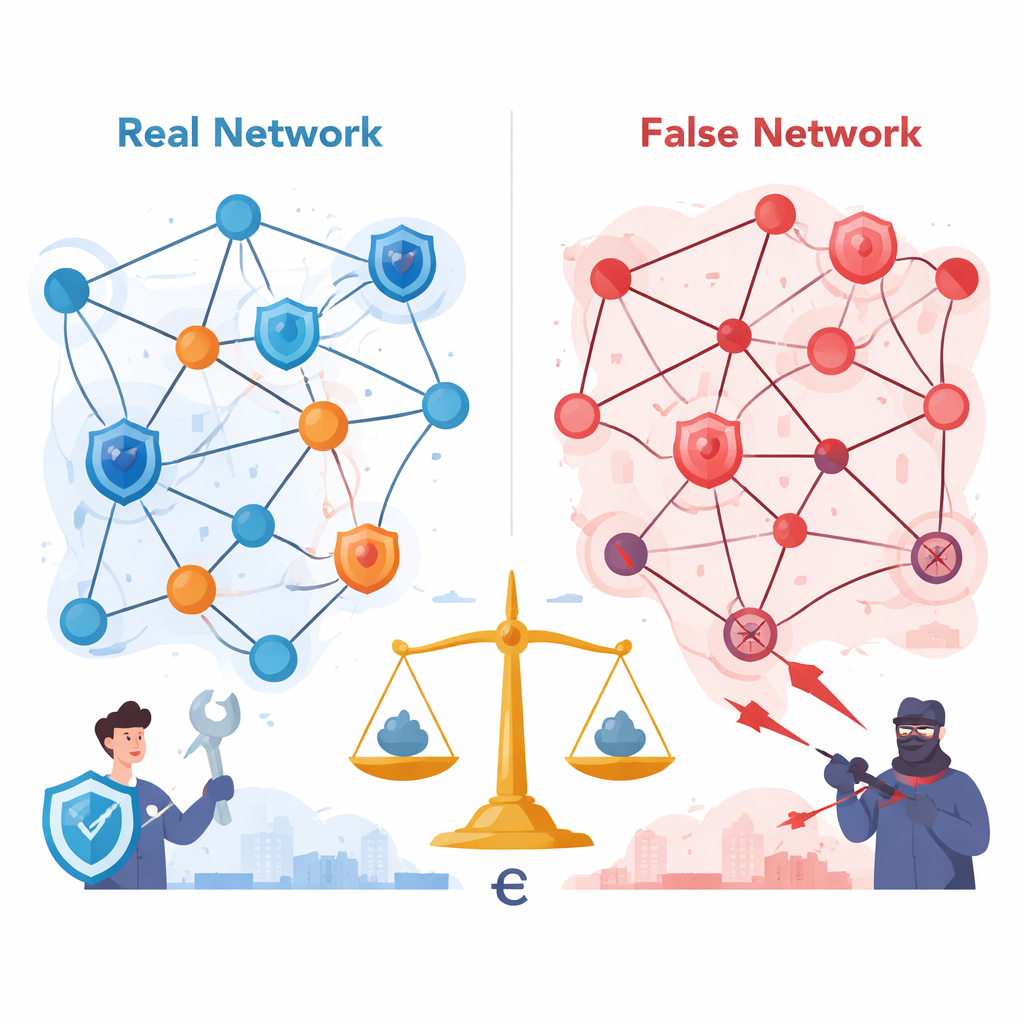

Zamiast jedynie wzmacniać znane słabe punkty, autorzy badają pomysł „aktywnej obrony”: pozwolić napastnikowi zobaczyć nieco błędną wersję sieci. Definiują fałszywą sieć — starannie zmodyfikowaną kopię rzeczywistego systemu. W tej kamuflażowej sieci niektóre prawdziwe połączenia są ukryte, a pewne fałszywe linki są dodane, tak by sieć nadal „wyglądała” realistycznie, lecz jej pozorne słabe punkty zostały przesunięte z naprawdę krytycznych węzłów. Aby zaprojektować tę dezinformację bez ręcznego przepisywania setek reguł, wykorzystują grafową konwolucyjną sieć neuronową, która uczy się wzorców strukturalnych z rzeczywistej infrastruktury. Następnie sugeruje, które łącza dodać lub ukryć, tak by fałszywa mapa była przekonująca, lecz kierowała napastników ku mniej szkodliwym celom.

Planowanie pod kątem różnych typów napastników

Mając na uwadze, że nie wszyscy przeciwnicy myślą tak samo, badanie rozróżnia napastników krótkoterminowych i długoterminowych. Napastnicy krótkoterminowi dążą do wywołania największego natychmiastowego zakłócenia, na przykład zmniejszenia największej nadal działającej części sieci. Napastnicy długoterminowi bardziej zależy na degradacji ogólnej przepustowości w czasie. Autorzy umieszczają te zachowania w ramy decyzyjne „lider–naśladowca”: obrońcy najpierw wybierają mieszaną strategię ochrony w sieci, a następnie napastnicy wybierają swój preferowany sposób ataku po zaobserwowaniu tego wzoru. Ponieważ obrońca nie wie, jaki typ napastnika się pojawi, przypisuje prawdopodobieństwa każdemu typowi i oblicza strategie, które działają rozsądnie w średniej perspektywie wobec nich.

Uwzględnianie niedoskonałych, nawet irracjonalnych wyborów

Rzeczywiści napastnicy nie zawsze wybierają matematycznie najlepszy ruch — mogą błędnie ocenić ryzyko, podejmować pochopne decyzje lub być skłonni do uprzedzeń. Aby to odzwierciedlić, autorzy wprowadzają pojęcie „silnej równowagi ε”. Tutaj ε mierzy, jak daleko wybór napastnika może odbiegać od najlepszego możliwego zysku. Obrona następnie planuje na najgorszy scenariusz w tym przedziale odpowiedzi bliskich optymalnym, zakładając w praktyce, że napastnik może zachowywać się częściowo nieprzewidywalnie, lecz nie całkowicie losowo. Przy użyciu wyspecjalizowanej procedury optymalizacyjnej obliczają strategie obronne, które utrzymują minimalną oczekiwaną korzyść obrońcy na relatywnie wysokim poziomie, nawet gdy napastnicy są częściowo irracjonalni. Symulacje na sieci testowej o 500 węzłach pokazują, że te strategie stabilizują wyniki obrońcy i zmniejszają ryzyko katastrofalnych niespodzianek.

Jak dobrze dezinformacja działa w praktyce

Autorzy porównują swoje wyuczone fałszywe sieci z dwoma prostszymi sposobami dodawania i usuwania łączy: losowymi zmianami oraz zmianami opartymi wyłącznie na ważności węzłów. Ich metoda przesuwa nieco mniej łączy niż schemat losowy, ale przynosi istotnie wyższe korzyści obronne i daje lepszy stosunek efektu do nakładu niż podejście oparte na stopniu węzła. Gdy kamuflaż nie jest używany, optymalne ataki mogą poważnie uszkodzić system, gdy zasoby napastnika osiągną umiarkowany poziom. Dzięki proponowanym fałszywym sieciom i strategiom obronnym opartym na silnej równowadze ε znacząca część potencjalnych szkód jest odprowadzana na mniej krytyczne części systemu, podnosząc średnią korzyść obrońcy i zmniejszając efektywną podatność rzeczywistej sieci.

Co to oznacza dla codziennego bezpieczeństwa

Dla czytelnika niebędącego specjalistą kluczowy przekaz jest taki: obrońcy krytycznej infrastruktury nie muszą być silniejsi wszędzie; mogą być mądrzejsi. Poprzez ostrożne kształtowanie tego, co widzą napastnicy, oraz planowanie pod kątem różnych typów napastników, którzy nie zawsze działają logicznie, można przesunąć ataki z naprawdę istotnych komponentów i złagodzić skutki awarii, które wystąpią. Choć artykuł koncentruje się na modelach i symulacjach, jego pomysły wskazują drogę do przyszłych narzędzi bezpieczeństwa łączących dezinformację, prawdopodobieństwo i analizę sieci, by utrzymać kluczowe usługi odpornymi wobec nieprzewidywalnych zagrożeń.

Cytowanie: Zhang, J., Gao, Y., Kang, W. et al. Research on infrastructure network protection strategy based on bayesian stackelberg game under asymmetric conditions. Sci Rep 16, 7045 (2026). https://doi.org/10.1038/s41598-026-37843-x

Słowa kluczowe: krytyczna infrastruktura, bezpieczeństwo sieci, teoria gier, obrona oparta na dezinformacji, awarie kaskadowe