Clear Sky Science · pl

Wzmacnianie bezpieczeństwa w IoMT za pomocą ufederowanego TinyGAN do lekkiego i dokładnego wykrywania złośliwego oprogramowania

Dlaczego inteligentniejsze zabezpieczenia mają znaczenie dla podłączonych urządzeń medycznych

Od łóżek szpitalnych po zegarki fitness — rośnie liczba urządzeń medycznych podłączonych do sieci, które dyskretnie zbierają tętno, poziomy insuliny i inne wrażliwe dane. Ten „Internet Rzeczy Medycznych” (IoMT) obiecuje lepszą i szybszą opiekę, ale jednocześnie otwiera nowe drzwi dla hakerów. Artykuł streszczony tutaj przedstawia nową metodę wykrywania złośliwego oprogramowania na tych urządzeniach, która jest zarówno bardzo dokładna, jak i oszczędna dla ich ograniczonej baterii, pamięci i mocy obliczeniowej.

Rosnące ryzyko w świecie inteligentnych urządzeń

Miliardy codziennych przedmiotów — od pomp infuzyjnych po domowe ciśnieniomierze — komunikują się przez internet. Ponieważ są tanie, małe i produkowane przez wielu różnych producentów, często brakuje im silnych, jednolitych zabezpieczeń. Malware, który zainfekuje choćby jedno takie urządzenie, może szybko rozprzestrzenić się w sieci szpitalnej lub domowej, wykradać prywatne dane lub przeprowadzić zakłócające ataki, jak słynny botnet Mirai, który kiedyś wyłączył duże strony internetowe. Tradycyjne mechanizmy obronne często opierają się na serwerach centralnych, które zbierają surowe dane od wszystkich urządzeń, analizują je i zwracają decyzje. Choć skuteczne, podejście to może przeciążać delikatne urządzenia, wprowadzać opóźnienia i tworzyć atrakcyjne cele dla atakujących, którzy wystarczy, że przełamią bazę centralną, aby uzyskać dostęp do wszystkiego.

Nowy sposób uczenia się od urządzeń bez ujawniania ich danych

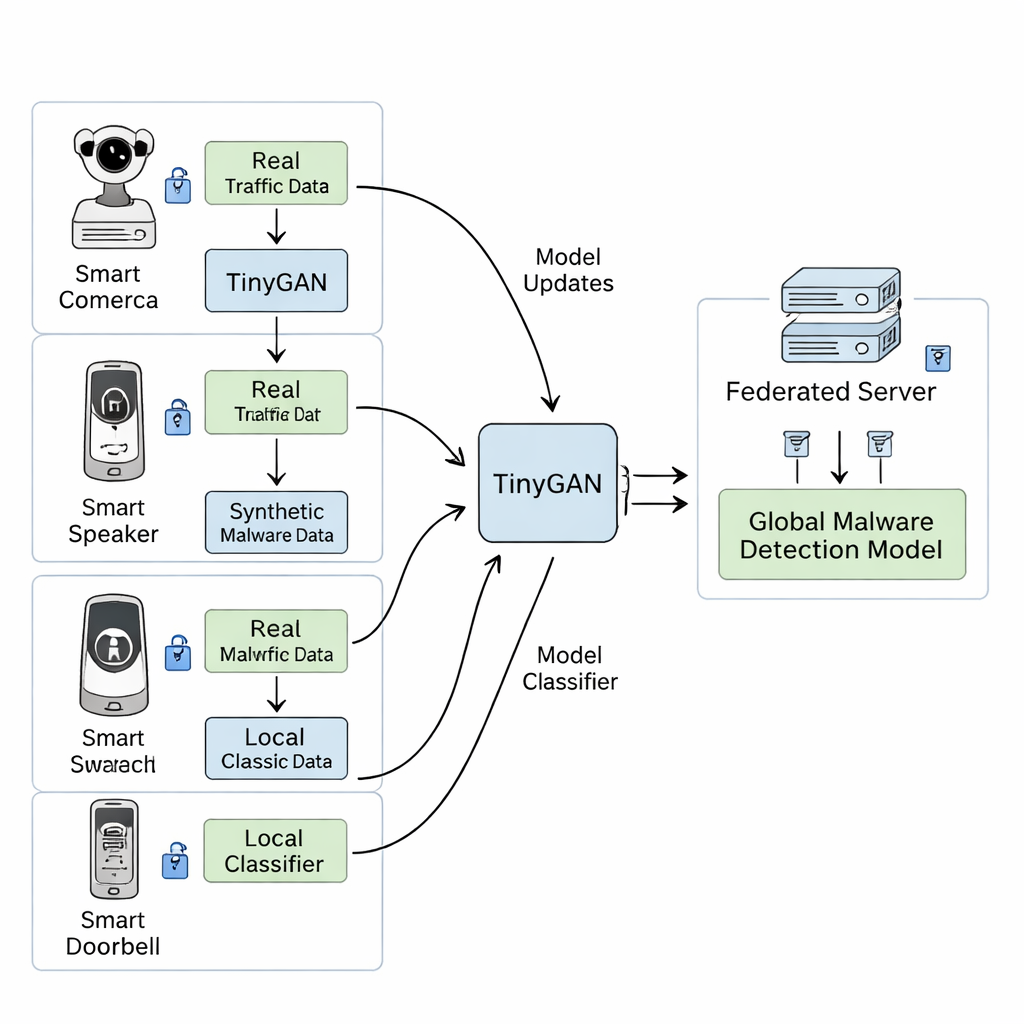

Autorzy proponują inną strategię opartą na technice zwanej uczeniem federacyjnym. Zamiast przesyłać surowe dane do serwera centralnego, każde urządzenie trenuje własny mały model wykrywania lokalnie, korzystając ze swoich logów ruchu. Okresowo urządzenia wysyłają jedynie zanonimizowane aktualizacje modelu — coś w rodzaju dopracowanych „reguł kciuka” — do serwera centralnego, który uśrednia je w silniejszy, wspólny model i odsyła ulepszoną wersję z powrotem. Żadne dane osobowe ani medyczne nigdy nie opuszczają urządzeń. Projekt ten zmniejsza zużycie przepustowości, respektuje przepisy prywatności i zaufanie pacjentów oraz może dostosowywać się w miarę pojawiania się nowych wzorców ataków w środowisku.

Nauczanie systemu o rzadkich i nowych atakach

Kluczowym wyzwaniem w bezpieczeństwie jest wykrywanie rzadkich lub wcześniej nieznanych („zero‑day”) malware. Zbiory danych z prawdziwego świata są często niezrównoważone: powszechne ataki pojawiają się wszędzie, podczas gdy niektóre niebezpieczne warianty występują tylko kilkukrotnie. Aby temu sprostać, ramy proponowanego rozwiązania dodają kompaktowy generator danych syntetycznych o nazwie TinyGAN. Na każdym urządzeniu TinyGAN uczy się statystycznego „kształtu” złośliwych przepływów sieciowych, a następnie tworzy realistyczne sztuczne przykłady przypominające trudno dostępne próbki malware. Te syntetyczne próbki są mieszane z rzeczywistym ruchem, aby trenować lokalny detektor, dając mu bogatsze poczucie tego, jak może wyglądać zła aktywność, bez konieczności gromadzenia ogromnych ilości prawdziwych danych o atakach.

Testowanie systemu na rzeczywistym ruchu sieciowym

Naukowcy przetestowali swoje podejście na IoT‑23, dużym publicznym zbiorze danych ruchu internetowego, który obejmuje wiele znanych rodzin malware IoT, takich jak Mirai i Hajime. System wdrożono na dwóch skromnych urządzeniach brzegowych — Raspberry Pi i NVIDIA Jetson Nano — połączonych z serwerem centralnym, naśladując niewielką, lecz realistyczną konfigurację IoMT. Porównano trzy opcje: prostą sieć neuronową (MLP), głębszy model mieszający warstwy feedforward i pamięciowe (FNN/LSTM) oraz zaproponowany federacyjny TinyGAN. Choć cięższy FNN/LSTM osiągnął bardzo wysoką dokładność w prostym zadaniu dwuklasowym (złośliwe vs. nieszkodliwe), miał trudności, gdy trzeba było rozróżnić wiele typów malware i wymagał więcej czasu oraz zasobów. Prosty MLP działał bez problemu na małych urządzeniach, jednak nie generalizował dobrze wobec bardzo różnych danych obserwowanych przez każde urządzenie. W przeciwieństwie do nich system federacyjny TinyGAN zbiegał szybko — w około 20 rund treningowych — i osiągnął precyzję 99,30%, perfekcyjny recall 100% oraz ogólny wynik F1 bliski 99,5%, przy jednoczesnym utrzymaniu rozmiaru modelu i użycia pamięci na poziomie akceptowalnym dla rzeczywistego sprzętu IoT.

Odporna, prywatna ochrona dla medycznego internetu

Ponad samą dokładnością autorzy zbadali, jak ich system zachowuje się w warunkach obciążenia. Pokażali, że nawet jeśli jedno urządzenie w małej sieci zostanie skompromitowane i celowo błędnie oznacza dane, lub jeśli kanał komunikacyjny jest zakłócony, wydajność globalnego modelu pogarsza się tylko nieznacznie i nadal poprawia się w czasie. Analizy danych syntetycznych potwierdziły, że TinyGAN generuje zróżnicowane, realistyczne przykłady malware, a nie jedynie kopiuje zestaw treningowy, co pomaga modelowi unikać przetrenowania i lepiej radzić sobie z nieznanymi atakami. Ogólnie badanie konkluduje, że połączenie uczenia federacyjnego z lekkim generatorem danych syntetycznych oferuje praktyczny, chroniący prywatność sposób wzmacniania odporności urządzeń medycznych i innych urządzeń IoT przeciw ewoluującemu malware, bez wymogu ciężkiego sprzętu czy ujawniania wrażliwych informacji o pacjentach.

Cytowanie: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

Słowa kluczowe: bezpieczeństwo IoT, urządzenia medyczne, wykrywanie malware, uczenie federacyjne, dane syntetyczne