Clear Sky Science · pl

Inteligentne zastosowania IoT do wykrywania wielokrotnych ataków z wykorzystaniem podejścia Cluster F1MI

Dlaczego twoje połączone urządzenia potrzebują mądrzejszej ochrony

Od inteligentnych dzwonków i kamer po sensory medyczne i maszyny fabryczne — Internet Rzeczy (IoT) cicho zarządza wieloma aspektami codziennego życia. Jednak te urządzenia często są słabo zabezpieczone i łatwym celem dla hakerów, którzy mogą nas szpiegować, zakłócać usługi lub kraść dane. Artykuł przedstawia tanie, zautomatyzowane rozwiązanie obronne, które monitoruje ruch sieciowy, wykrywa różne rodzaje ataków w czasie rzeczywistym i alarmuje, zanim nastąpi poważne szkody.

Cyfrowy patrol sąsiedzki dla inteligentnych urządzeń

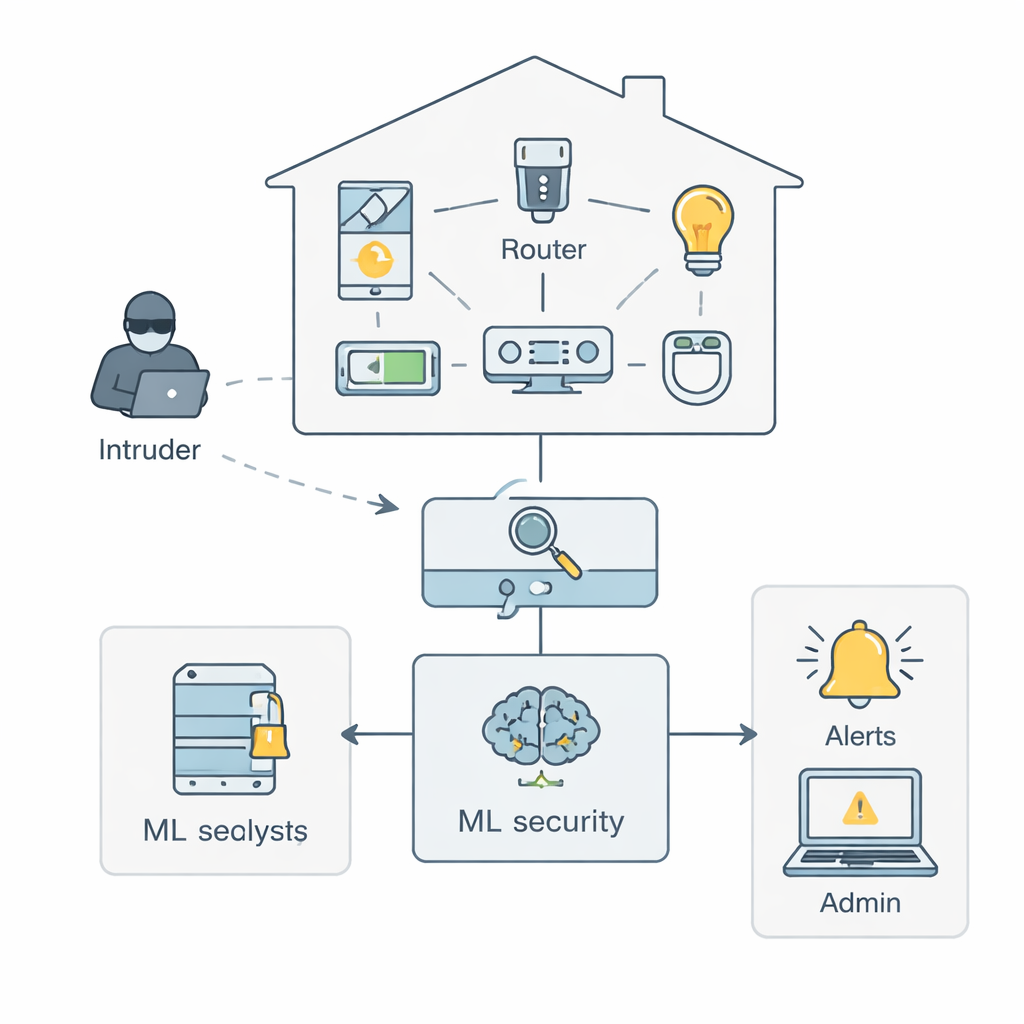

Wyobraź sobie dom lub miejsce pracy wypełnione inteligentnymi gadżetami, które komunikują się przez wspólny router. W opisywanym scenariuszu intruz próbuje wślizgnąć się w tę komunikację, zalewając sieć złośliwym ruchem lub cicho wykradając dane. Narzędzie monitorujące najpierw przechwytuje wszystkie pakiety przepływające przez router i zamienia je w uporządkowany zbiór danych. Moduł bezpieczeństwa oparty na uczeniu maszynowym analizuje te dane, by odróżnić normalne zachowanie od podejrzanych wzorców, a gdy wykryje problem, ostrzega administratorów i może uruchomić alarmy. Takie rozwiązanie działa jak patrol sąsiedzki dla urządzeń, ciągle skanując pod kątem nietypowego zachowania bez potrzeby, by ktoś cały dzień patrzył na pulpity.

Nauka maszyn, by skupiać się na właściwych sygnałach ostrzegawczych

Surowe dane sieciowe są chaotyczne: zawierają miliony rekordów i dziesiątki technicznych miar dla każdego połączenia, z których wiele jest powtarzalnych lub mało przydatnych. Autorzy proponują Smart Secured IoT Framework (SSIF), który najpierw oczyszcza i standaryzuje te dane, a następnie równoważy je, aby rzadkie, lecz niebezpieczne ataki nie tonęły w codziennym ruchu. Następnie wchodzi w grę sedno metody: schemat inżynierii cech zwany Cluster F1–MI. W prostych słowach, system uczy się, które miary niosą najważniejsze wskazówki o atakach — na przykład jak długo trwa komunikacja, ile pakietów jest wysyłanych w jednym kierunku lub jak nieregularne są odstępy między pakietami. Porządkuje te miary według tego, jak dobrze pomagają oddzielić ataki od normalnego ruchu, usuwa te o małej wartości i grupuje podobne w klastry, by zachować tylko jeden reprezentant z każdej grupy.

Przekształcanie wzorców ruchu w etykiety ataków

Gdy ramy zostaną sprowadzone do zwartego zestawu silnych sygnałów, trenuje się różne modele uczenia maszynowego do rozpoznawania różnych zagrożeń. Modele uczone są na zbiorze danych BoT‑IoT — dużej, realistycznej kolekcji ruchu z symulowanych urządzeń IoT, zawierającej zarówno normalną aktywność, jak i liczne ataki. Te ataki dzielą się na trzy szerokie grupy: rozpoznanie (np. skanowanie sieci i identyfikacja typów urządzeń), zakłócenia usług (w tym przeciążające fale fałszywego ruchu) oraz wykradanie danych (kradzież haseł, naciśnięć klawiszy lub innych wrażliwych informacji). Autorzy testują kilka popularnych algorytmów — Support Vector Machines, Random Forest, metody gradient boosting, XGBoost i sieci neuronowe — stosując rygorystyczną walidację krzyżową i strojenie parametrów, aby uniknąć nadmiernego optymizmu wyników.

Jak dobrze framework działa w praktyce?

Udoskonalony zestaw cech i wyregulowane modele okazują się bardzo skuteczne. Dla 11 różnych typów ataków najlepszy model, Random Forest, osiąga dokładność powyżej 97%, z podobnie wysoką precyzją, czułością i miarą F1. W praktyce oznacza to, że system nie tylko wykrywa większość ataków, ale też utrzymuje niski poziom fałszywych alarmów. Nawet dla subtelnych zagrożeń, takich jak kradzież poświadczeń czy wycieki danych, które występują rzadziej w danych, framework utrzymuje wysokie wyniki detekcji. W porównaniu z wcześniejszymi podejściami do wykrywania włamań, które używały albo bardzo niewielu cech, albo ich zbyt wielu, SSIF osiąga równowagę: redukuje liczbę miar, które modele muszą rozważać, poprawiając jednocześnie jakość detekcji i utrzymując koszty obliczeniowe na tyle niskie, że nadaje się do środowisk IoT o ograniczonych zasobach.

Od laboratorium do codziennej ochrony

Dla osób niespecjalistycznych kluczowa konkluzja jest taka, że można zbudować zautomatyzowaną, cały czas działającą warstwę bezpieczeństwa, która chroni duże floty inteligentnych urządzeń bez konieczności kupowania drogiego sprzętu czy stałego nadzoru ludzkiego. Pozwalając algorytmom nauczyć się, które wzorce w ruchu urządzeń rzeczywiście mają znaczenie, i stale sprawdzając trzy główne rodzaje złośliwego zachowania — rozpoznanie, zakłócenia i kradzież danych — Smart Secured IoT Framework może dostarczać wczesnych ostrzeżeń za pomocą e-maili i alarmów zawsze, gdy wykryje nietypową aktywność. Choć przyszłe prace rozszerzą badania na bogatsze, bardziej zróżnicowane rzeczywiste zbiory danych, badanie to pokazuje wyraźną ścieżkę prowadzącą do przekształcenia dzisiejszych podatnych inteligentnych domów, szpitali i zakładów przemysłowych w znacznie bardziej odporne systemy połączone.

Cytowanie: Nagavel, V., Bhuvaneswari, P.T.V. & Ramesh, P. Smart IoT applications of multi attack detection using cluster F1MI approach. Sci Rep 16, 6251 (2026). https://doi.org/10.1038/s41598-026-37695-5

Słowa kluczowe: bezpieczeństwo IoT, wykrywanie anomalii, uczenie maszynowe, ataki sieciowe, wykrywanie włamań