Clear Sky Science · pl

Hybrydowe rozszerzanie klucza kwantowo‑chaotycznego zwiększa szybkość QKD z użyciem układu Lorenza

Dlaczego szybsze kwantowe zabezpieczenia mają znaczenie

W miarę jak coraz więcej aspektów naszego życia przenosi się do sieci — od bankowości i telemedycyny po gry w chmurze i inteligentne domy — ochrona danych staje się zarazem ważniejsza i trudniejsza. Kwantowa dystrybucja klucza (QKD) jest jedną z najbardziej obiecujących metod zabezpieczania komunikacji nawet przed przyszłymi komputerami kwantowymi, jednak dzisiejsze systemy QKD często generują tajne klucze zbyt wolno, by obsłużyć przepływności takie jak strumieniowanie wideo czy duże zbiory małych urządzeń Internetu Rzeczy (IoT). W artykule badana jest metoda zwiększenia praktycznej prędkości QKD w warstwie programowej, bez zmian sprzętowych, poprzez sparowanie go ze znanym układem chaotycznym zwanym atraktorem Lorenza.

Od delikatnych fotonów do praktycznych kluczy

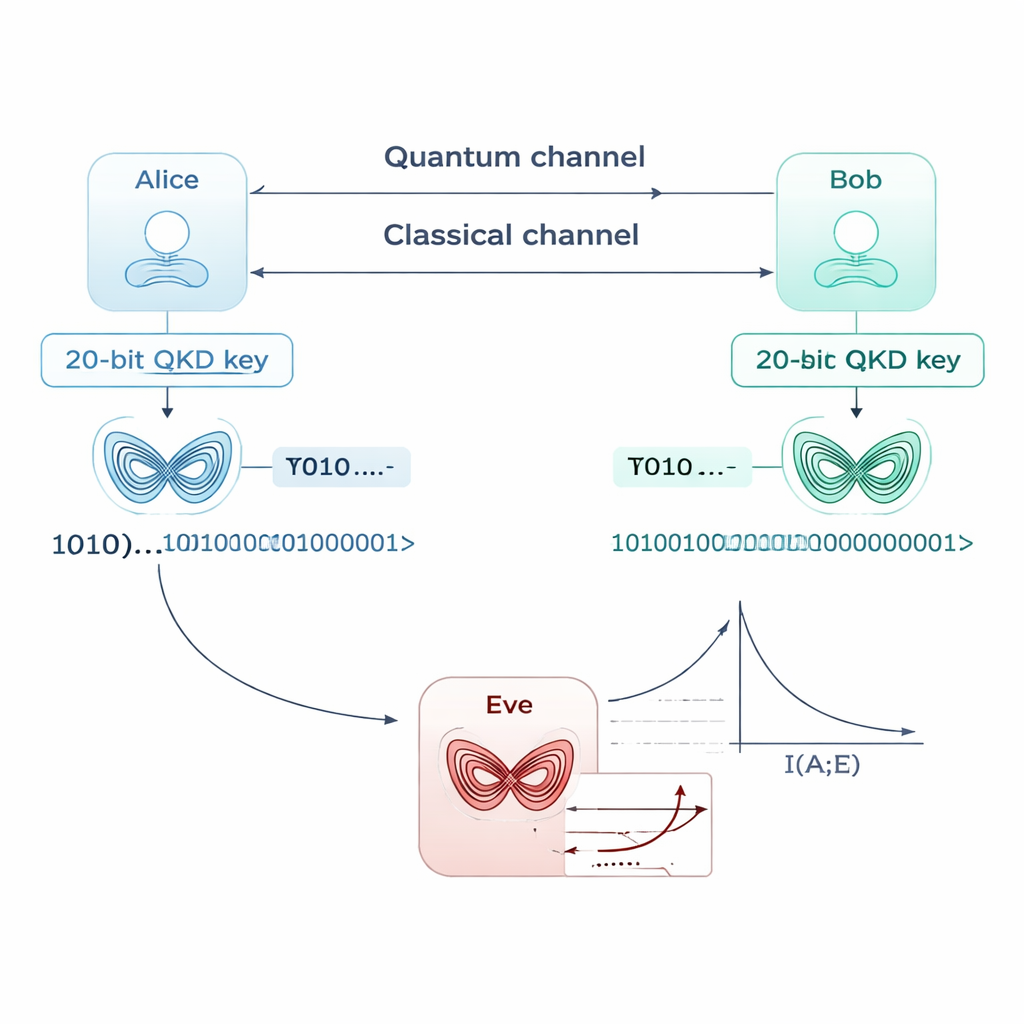

QKD pozwala dwóm użytkownikom, tradycyjnie nazywanym Alicją i Bobem, dzielić się tajnym kluczem przez wysyłanie cząstek kwantowych, takich jak pojedyncze fotony. Prawa fizyki kwantowej gwarantują, że każdy podsłuchiwacz, Ewa, zaburzy te cząstki w sposób wykrywalny. W zasadzie daje to bezpieczeństwo informacyjno‑teoretyczne, mocniejsze niż cokolwiek oparte wyłącznie na założeniach matematycznych. W praktyce jednak rzeczywiste systemy QKD zmagają się ze stratami w światłowodach, niedoskonałymi detektorami i kosztowną obróbką połączenia. W rezultacie wiele instalacji generuje zaledwie kilka bezpiecznych bitów na sekundę na długich dystansach — znacznie poniżej potrzeb do szyfrowania szybkich łączy danych lub do pracy z rozległymi sieciami urządzeń brzegowych w czasie rzeczywistym.

Jak z małego ziarna uzyskać długi klucz

Autorzy proponują schemat hybrydowy: najpierw uruchomić standardowy protokół QKD (na przykład BB84 lub E91), aby uzyskać krótki, lecz rzeczywiście tajny cyfrowy ziarno, na przykład tylko 20 bitów. Zamiast używać tego ziarna bezpośrednio jako klucza końcowego, Alicja i Bob wprowadzają je do programowego modelu układu Lorenza — układu równań znanego z generowania „wzoru motyla” w teorii chaosu. Ziarno określa stan początkowy tego układu z bardzo wysoką precyzją numeryczną. W miarę symulacji równań Lorenza krok po kroku, ich chaotyczny ruch jest próbkowany i zamieniany na długi strumień bitów, przy użyciu prostych reguł kwantyzacji, które odwzorowują przedziały zmiennych układu na zera i jedynki. W symulacjach ziarno 20‑bitowe rozrasta się do ponad 20 000 bitów w ciągu kilku milisekund, efektywnie mnożąc pozorną szybkość generowania klucza setki razy.

Chaos jako tarcza przed podsłuchującymi

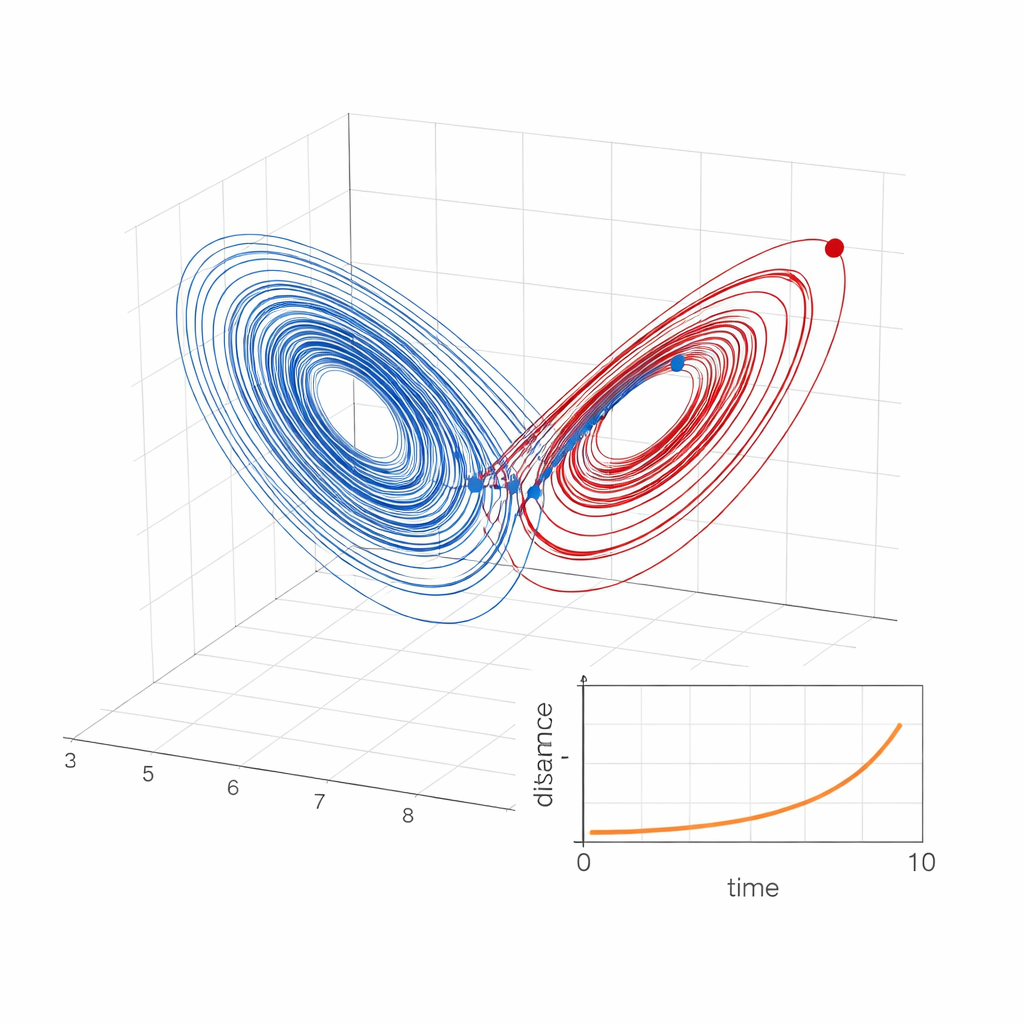

Systemy chaotyczne mają szczególną właściwość: dwie trajektorie zaczynające się prawie — lecz nie identycznie — od tego samego punktu rozchodzą się wykładniczo szybko w czasie. Ilościowo opisuje to wykładnik Ljaapunowa, który mierzy, jak szybko maleńkie błędy się rozrastają. Dla układu Lorenza nawet różnica rzędu jednej części na dziesięć miliardów w punkcie startowym wkrótce prowadzi do zupełnie innych ścieżek. W proponowanym schemacie Alicja i Bob dzielą dokładnie to samo ziarno, więc ich symulacje pozostają idealnie zsynchornizowane i generują identyczne strumienie bitów. Ewa natomiast musi odgadnąć ziarno lub odtworzyć stan początkowy z ograniczonych, grubo kwantyzowanych obserwacji. Każde niedopasowanie, nieważne jak małe, powoduje, że jej symulowana trajektoria szybko odpływa. Artykuł popiera to analizą matematyczną: przy rozsądnych założeniach o chaotycznym mieszaniu, informacja wzajemna między bitami Ewy a bitami Alicji maleje wykładniczo w czasie, co oznacza, że wiedza Ewy szybko staje się nie lepsza niż losowe zgadywanie.

Testy losowości i zyski prędkości

Aby rozszerzony klucz był użyteczny w kryptografii, musi być nie tylko nieprzewidywalny dla atakujących, lecz także przechodzić rygorystyczne testy statystyczne. Autorzy generują milionowe próbki chaotycznego strumienia bitów i analizują je za pomocą powszechnie stosowanego zestawu testów losowości NIST. Sekwencje konsekwentnie wykazują bliską maksymalnej entropię Shannona (około 0,99 bitu niepewności na bit) i przechodzą testy częstości, przebiegów oraz bardziej zaawansowane testy struktury z wysokimi wynikami, co wskazuje na brak oczywistych wzorców. Następnie porównują efektywne prędkości klucza z warstwą chaotyczną i bez niej, używając standardowych modeli wydajności QKD w światłowodach. Ponieważ rozszerzanie chaotyczne odbywa się lokalnie, po wymianie kwantowej, omija straty transmisyjne. Symulacje sugerują zysk przekraczający dwie rzędy wielkości w użytecznej przepustowości klucza w szerokim zakresie odległości, bez modyfikacji sprzętu kwantowego.

Co to oznacza — i czego nie oznacza

Dla ogólnego czytelnika główna myśl jest taka, że chaos może działać jak programowy „wzmacniacz” dla sekretów wygenerowanych kwantowo, rozciągając krótką, ale naprawdę bezpieczną zasadniczo na dużo dłuższą w tempie wystarczającym dla wymagających zastosowań, takich jak szyfrowane wideo czy sterowanie IoT w czasie rzeczywistym. Autorzy jednak ostrożnie zauważają subtelny punkt: ponieważ równania Lorenza są w pełni deterministyczne, same w sobie nie tworzą nowej fundamentalnej losowości. W ścisłych kategoriach informacyjno‑teoretycznych końcowe bezpieczeństwo nadal ogranicza entropia pierwotnego ziarna QKD. Warstwa chaotyczna dodaje natomiast silną barierę obliczeniową, utrudniając w praktyce atakującemu odtworzenie ziarna lub pozostanie zsynchronizowanym, nawet przy zaawansowanych atakach opartych na uczeniu maszynowym czy identyfikacji układu. Jako rozszerzenie programowe typu drop‑in, kompatybilne z istniejącymi protokołami QKD, to hybrydowe podejście kwantowo‑chaotyczne oferuje obiecującą drogę, by przybliżyć silne gwarancje kryptografii kwantowej do codziennych zastosowań o dużej przepustowości.

Cytowanie: Danvirutai, P., Wongthanavasu, S., Hoang, TM. et al. Hybrid quantum–chaotic key expansion enhances QKD rates using the Lorenz system. Sci Rep 16, 7327 (2026). https://doi.org/10.1038/s41598-026-37470-6

Słowa kluczowe: kwantowa dystrybucja klucza, kryptografia oparta na chaosie, atraktor Lorenza, bezpieczna komunikacja, rozszerzanie klucza