Clear Sky Science · pl

Ramowy model cyberbezpieczeństwa z użyciem AI dla przyszłych infrastruktur bezprzewodowych 5G

Dlaczego zabezpieczenie 5G ma znaczenie w codziennym życiu

Sieci bezprzewodowe piątej generacji (5G) obiecują błyskawiczne pobieranie, płynniejsze rozmowy wideo, inteligentne miasta, zdalne operacje chirurgiczne i samochody autonomiczne. Jednak te same cechy, które czynią 5G potężnym—łączenie ogromnej liczby urządzeń, przenoszenie mocy obliczeniowej na krawędzie sieci oraz dzielenie jednej fizycznej sieci na wiele wirtualnych—otwierają również nowe możliwości dla cyberataków. Niniejszy artykuł bada, jak chronić te przyszłe sieci, aby usługi, na których ludzie polegają na co dzień, pozostały bezpieczne, godne zaufania i dostępne.

Nowe zalety, nowe słabe punkty

Wcześniejsze sieci mobilne skupiały się głównie na szybszym internecie i wyraźniejszych połączeniach głosowych. Dla kontrastu 5G zaprojektowano jako elastyczne cyfrowe kręgosłupy dla wszystkiego, od czujników domowych po roboty przemysłowe. Wykorzystuje techniki takie jak network slicing (wiele wirtualnych sieci na współdzielanym sprzęcie), edge computing (przetwarzanie danych blisko miejsca ich powstawania) oraz gęste rozmieszczenie małych stacji bazowych. Te udoskonalenia znacznie zwiększają prędkość i responsywność, ale także mnożą miejsca, przez które atakujący mogą się wedrzeć. Niepewne, tanie urządzenia, odsłonięte interfejsy programowe i złożone powiązania między urządzeniami, wieżami radiowymi, serwerami brzegowymi a centrami danych tworzą razem znacznie większą powierzchnię ataku niż w 4G.

Jak napastnicy mogą wykorzystywać 5G

Autorzy przedstawiają szeroki krajobraz zagrożeń obejmujący zarówno świat fizyczny, jak i cyfrowy. Sprzęt fizyczny, taki jak anteny i skrzynki przy drogach, może być dewastowany lub manipulowany. Łącza radiowe można zagłuszać lub podszywać się pod nie, tak aby telefony i czujniki łączyły się z fałszywymi stacjami bazowymi. W sieci natomiast silne wykorzystanie oprogramowania i wirtualizacji oznacza, że pojedynczy skompromitowany program kontrolny może przekierować ruch, szpiegować użytkowników lub zakłócać usługi. Plastry sieci przeznaczone do różnych celów—na przykład streaming rozrywki i zdalne operacje chirurgiczne—mogą ulegać przeciekom między sobą, jeśli izolacja zawiedzie. Miliardy tanich, słabo zabezpieczonych urządzeń Internetu Rzeczy mogą zostać porwane do botnetów, które zalewają sieć złośliwym ruchem. Ponadto dobrze finansowane grupy sponsorowane przez państwa mogą cicho podszywać się pod infrastrukturę 5G, czekając na odpowiedni moment, by ukraść dane lub spowodować awarie na dużą skalę.

Mądrzejsza obrona poprzez warstwy i uczenie

Aby odpowiedzieć na te zagrożenia, artykuł proponuje wielowarstwowy model bezpieczeństwa, który traktuje 5G jako stos wzajemnie powiązanych stref, a nie jeden perymetr do ochrony. Na dole każdy device musi udowodnić, że jest godny zaufania zanim się połączy, używając bezpiecznych kontroli sprzętowych, weryfikowanego oprogramowania oraz dynamicznego „wskaźnika zaufania”, który jest aktualizowany w miarę obserwacji jego zachowania. W środku każdemu plasterowi sieci przydzielane są własne, dostosowane reguły bezpieczeństwa i ścisła separacja od innych plastrów, co ogranicza możliwości poruszania się intruza. Specjalna warstwa kontrolna monitoruje, jak wirtualne funkcje sieciowe komunikują się ze sobą; każde nieoczekiwane połączenie między komponentami oprogramowania jest sygnalizowane i może być automatycznie zablokowane. Na górze zaawansowana sztuczna inteligencja skanuje wzorce ruchu w czasie rzeczywistym, poszukując subtelnych oznak ataków, które starsze narzędzia mogłyby przeoczyć.

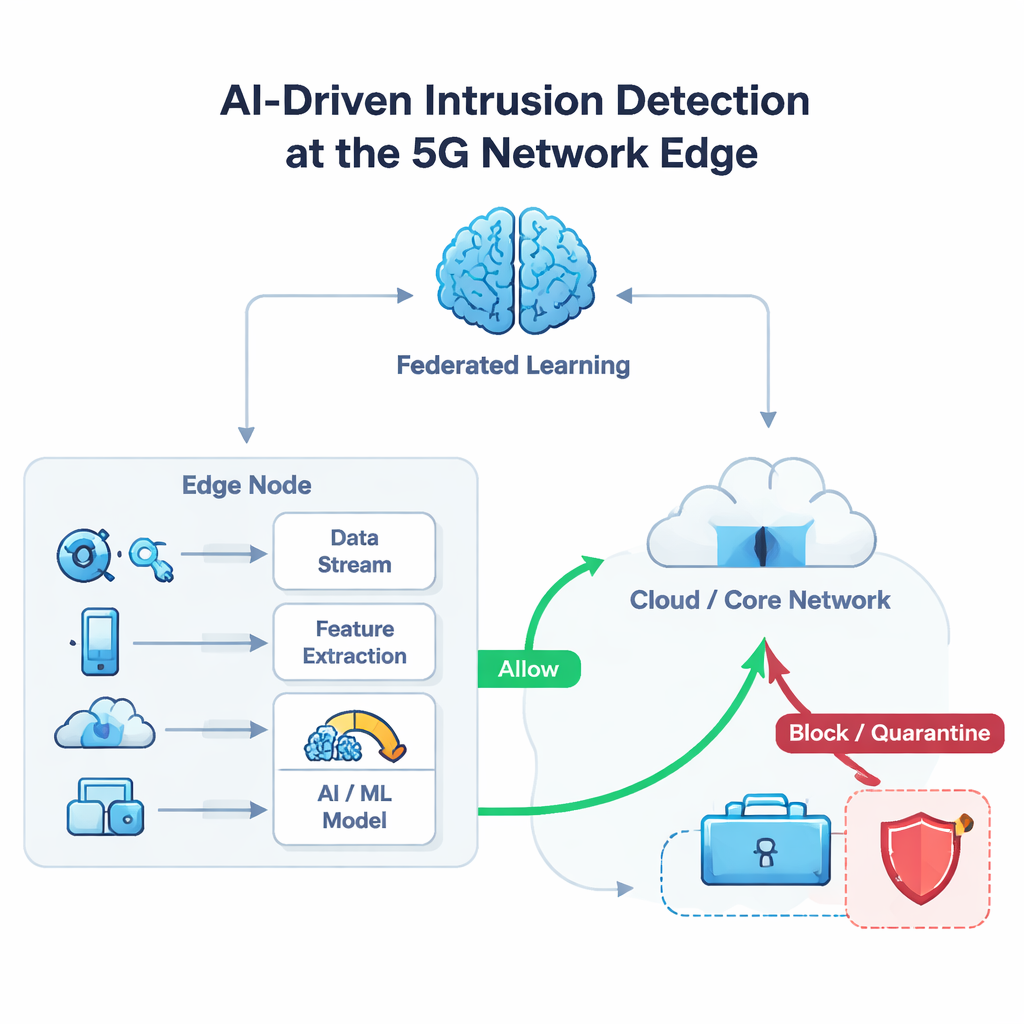

AI obserwująca z brzegu sieci

Kluczową ideą w tym modelu jest przeniesienie inteligencji na krawędź sieci, tam gdzie dane są generowane. Serwery brzegowe uruchamiają modele uczenia maszynowego, które analizują strumienie pakietów z pobliskich urządzeń i przypisują każdemu przepływowi prawdopodobieństwo złośliwości. Jeśli ryzyko wydaje się wysokie, węzeł brzegowy może natychmiast zablokować dane urządzenie, poddać jego ruch kwarantannie lub przekierować go, zatrzymując wiele ataków zanim dotrą do jądra sieci. Aby szkolić te modele bez kopiowania wrażliwych informacji do centralnej bazy danych, system wykorzystuje uczenie federacyjne: węzły brzegowe uczą się na lokalnych danych, a następnie dzielą się jedynie abstrakcyjnymi aktualizacjami modelu, nie surowymi rekordami. W testach przeprowadzonych w emulowanym środowisku 5G z do miliona symulowanych urządzeń i mieszanką normalnego oraz złośliwego ruchu, podejście to wykrywało zagrożenia z dokładnością około 97,6% przy opóźnieniach tak niskich jak 6,5 milisekundy nawet podczas aktywnego ataku.

Co to oznacza dla przyszłości łączności

Dla osób niebędących ekspertami główne przesłanie jest takie, że zabezpieczenie 5G nie będzie zależało od jednego magicznego pancerza, lecz od wielu skoordynowanych warstw, które nieustannie mierzą zaufanie, obserwują nietypowe zachowania i reagują automatycznie w ułamkach sekundy. Badanie pokazuje, że połączenie tradycyjnych pomysłów na bezpieczeństwo z AI i przemyślanym projektowaniem sieci może uczynić przyszłe systemy bezprzewodowe zarówno szybki, jak i odporne, nawet gdy obsługują jednocześnie miliony urządzeń. Autorzy argumentują, że takie proaktywne, wzbogacone o AI mechanizmy obronne będą niezbędne nie tylko dla obecnych wdrożeń 5G, ale także dla przyszłych sieci 6G, które będą musiały chronić jeszcze bardziej wymagające zastosowania, takie jak spotkania holograficzne i sterowanie maszynami w czasie rzeczywistym na całym świecie.

Cytowanie: Alam, A., Umer, A., Ullah, I. et al. AI-enabled cybersecurity framework for future 5G wireless infrastructures. Sci Rep 16, 7055 (2026). https://doi.org/10.1038/s41598-026-37444-8

Słowa kluczowe: cyberbezpieczeństwo 5G, wykrywanie zagrożeń sterowane przez AI, bezpieczeństwo sieci typu network slicing, bezpieczeństwo edge computing, bezpieczeństwo IoT