Clear Sky Science · pl

Wykrywanie włamań energooszczędne przy użyciu hybrydowego modelu protokołowo‑świadomego transformer–spiking

Dlaczego ważna jest mądrzejsza, oszczędniejsza obrona cybernetyczna

W miarę jak nasze domy, biura i miasta zapełniają się podłączonymi urządzeniami, sieci je łączące stały się zarówno niezbędne, jak i podatne na ataki. Systemy wykrywania włamań monitorują ten cyfrowy ruch w poszukiwaniu oznak ataku, lecz wiele współczesnych narzędzi jest albo zbyt energochłonnych dla małych urządzeń, albo przegapia rzadkie, subtelne naruszenia, które powodują największe szkody. Artykuł przedstawia nowy rodzaj detektora włamań, który czerpie pomysły zarówno z modeli językowych, jak i z obliczeń inspirowanych mózgiem, aby wykrywać zagrożenia dokładniej przy mniejszym zużyciu energii — lepiej nadając się do następnej generacji zawsze‑podłączonego, zasobowo ograniczonego sprzętu.

Dzisiejsze zabezpieczenia napotykają ograniczenia

Konwencjonalne wykrywanie włamań opierało się najpierw na stałych sygnaturach, jak wyszukiwanie znanych odcisków złośliwego oprogramowania. To podejście zawodzi, gdy napastnicy zmieniają taktykę lub wymyślają nowe sztuczki. Uczenie maszynowe, a ostatnio uczenie głębokie, poprawiło sytuację, ucząc się wzorców bezpośrednio z danych sieciowych. Jednak te modele nadal potykają się w trzech kluczowych obszarach: wymagają znacznych zasobów obliczeniowych i energii; często zachowują się jak czarne skrzynki trudne do interpretacji; oraz mają tendencję do pomijania rzadkich, lecz niebezpiecznych typów ataków ukrytych w przeważająco normalnym ruchu. Modele transformer — ta sama rodzina algorytmów, która zasila wiele zaawansowanych narzędzi językowych — poprawiły dokładność, uchwytując długozasięgowe zależności w połączeniach sieciowych. Są jednak obliczeniowo ciężkie, co czyni je słabo dopasowanymi do niskomocowych czujników i urządzeń brzegowych Internetu Rzeczy.

Hybrydowe podejście inspirowane mózgiem

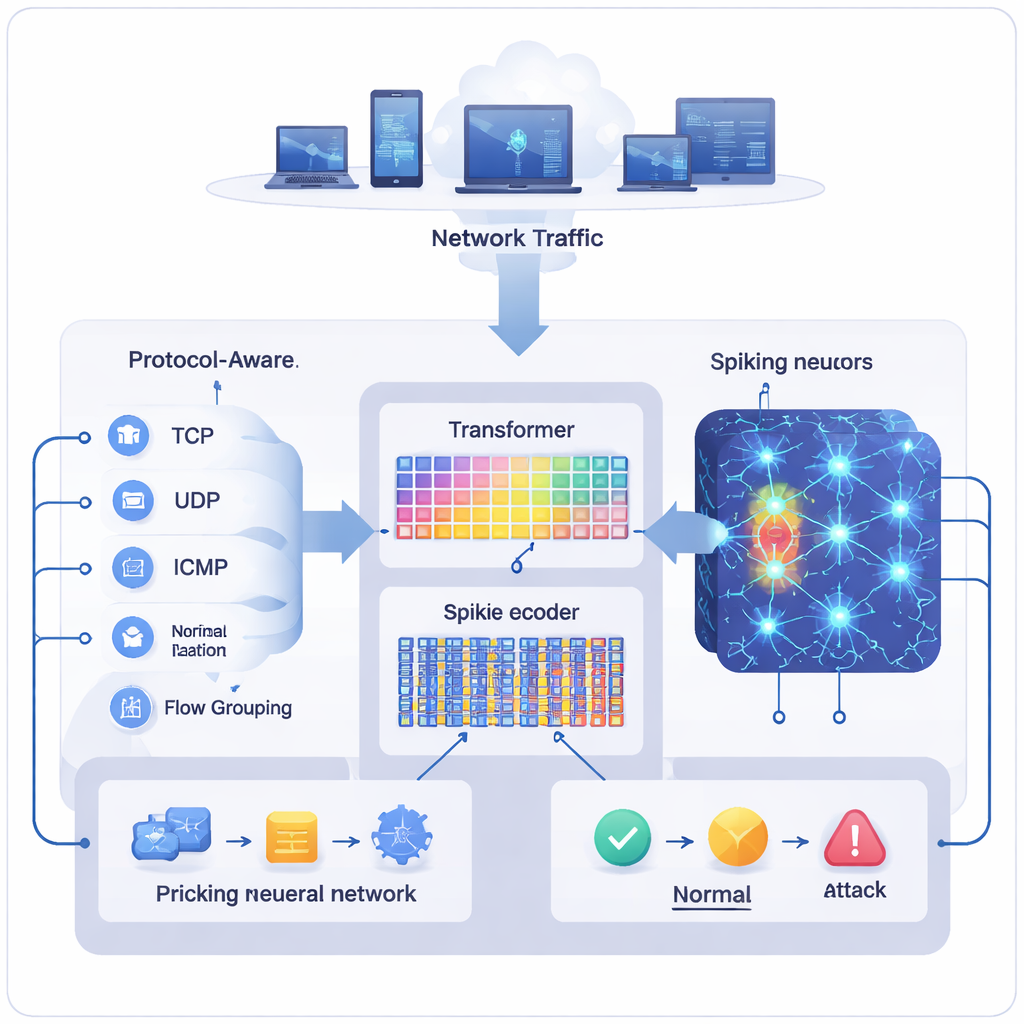

Autorzy proponują hybrydowy model nazwany Transformer‑Augmented Spiking Neural Network (TASNN), który łączy kompaktowy transformer z siecią neuronową kolcową — klasą modeli przetwarzających informacje jako krótkie impulsy elektryczne, podobnie jak neurony biologiczne. Część transformerowa specjalizuje się w rozumieniu kontekstu: jak protokół połączenia, usługa i ostatnia aktywność odnoszą się do siebie w krótkich „pseudo‑przepływach” ruchu. Część kolcowa wyróżnia się energooszczędnym, sterowanym zdarzeniami przetwarzaniem, aktywując się tylko wtedy, gdy zajdą istotne zmiany. Pomiędzy nimi system wykorzystuje specjalne przetwarzanie wstępne, aby traktować różne protokoły sieciowe sprawiedliwie, rekonstruuje krótkie wzorce interakcji nawet z danych tabelarycznych oraz koduje cechy jako rzadkie ciągi impulsów, tak że większość neuronów pozostaje cicha, jeśli nie pojawi się coś podejrzanego.

Nauczanie modelu, co naprawdę się liczy

Znaczna część siły TASNN wynika z tego, jak przygotowuje i filtruje dane przed podjęciem decyzji. Zamiast normalizować cały ruch jedną miarą, dostosowuje cechy oddzielnie dla zapisów TCP, UDP i ICMP, by jeden protokół nie dominował procesu uczenia. Grupuje też powiązane rekordy w krótkie, przypominające przepływy sekwencje, uchwytując sygnały takie jak nagłe zmiany liczby bajtów czy serie nietypowych flag, które często towarzyszą skanom lub próbom włamań. Te zaprojektowane wskazówki są następnie przekształcane w impulsy, które wyzwalają się tylko wtedy, gdy wartości zmienią się na tyle, by były warte uwagi. Mechanizm uwagi w transformerze podkreśla, które pola — takie jak czas trwania, typ protokołu czy rola portów — mają największy wpływ, podczas gdy mechanizm bramkowania wykorzystuje tę uwagę do decydowania, jak dużo aktywności kolcowej dopuścić. Etap selekcji cech krzyżowo weryfikuje uwagę transformera z tym, ile impulsów dana cecha generuje, odcinając wejścia, które zwiększają koszty bez poprawy decyzji.

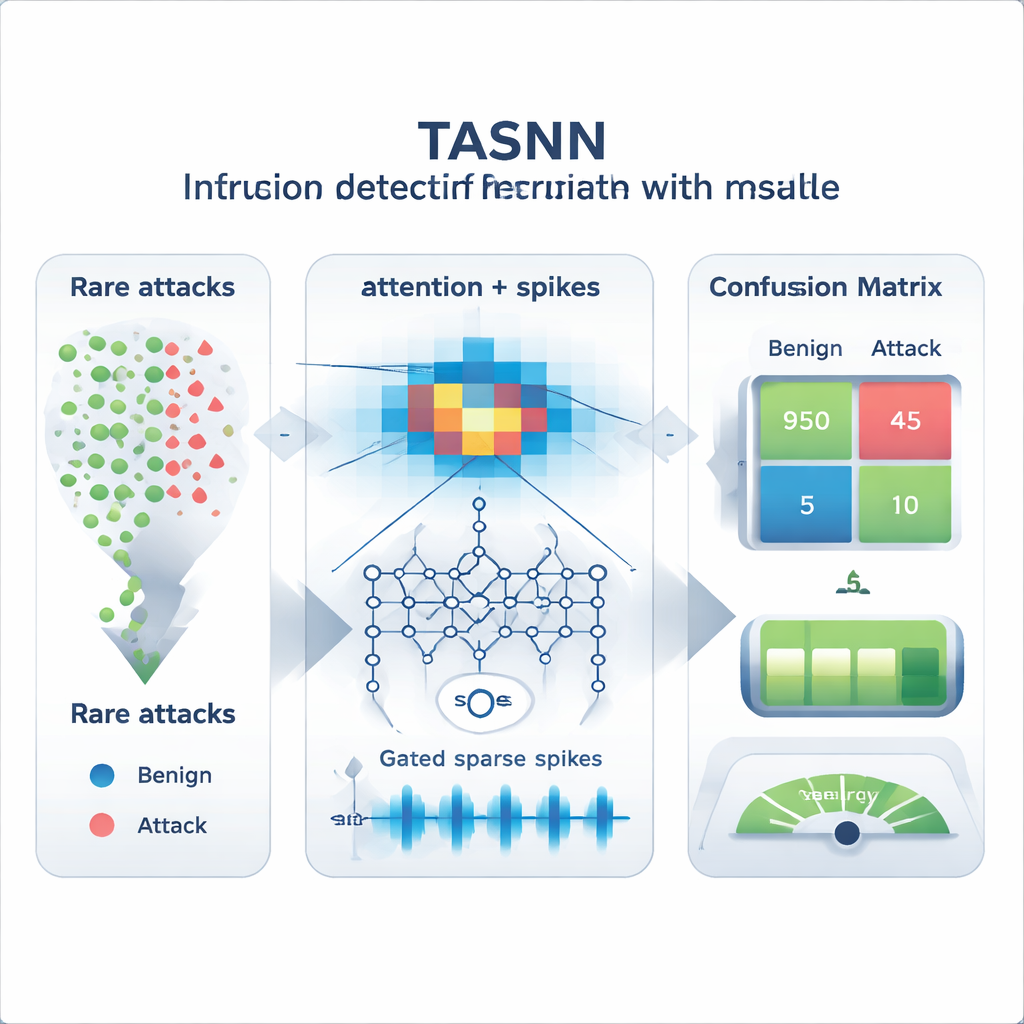

Lepsze wykrywanie rzadkich zdarzeń przy mniejszym zużyciu

Badacze ocenili TASNN na kilku standardowych zbiorach danych do wykrywania włamań, w tym NSL‑KDD, jego trudniejszym podziale KDDTest+21 oraz fragmentach CICIDS‑2017. W różnych sposobach podziału danych na zbiory treningowe i testowe model hybrydowy konsekwentnie osiągał wyższą ogólną dokładność i silniejsze wyniki uśrednione makro niż tradycyjne uczenie maszynowe, sieci konwolucyjne i baseline’y oparte wyłącznie na transformerach. Mówiąc prosto, pozostawał dobry w klasyfikowaniu typowego ruchu, jednocześnie wyraźnie poprawiając wykrywanie rzadkich ataków, które wcześniejsze systemy często błędnie klasyfikowały jako normalne. Równocześnie symulacje aktywności kolcowej wykazały, że neurony wystrzeliwują tylko około jednej do dwóch impulsów na próbkę średnio, a decyzje zapadają w ciągu zaledwie kilku milisekund. W porównaniu z podobnym modelem bez kolców przekładało się to na około 22 procent mniej zużytej energii — obiecujący wynik dla urządzeń zasilanych bateryjnie lub sprzętu neuromorficznego.

Co to oznacza dla codziennego bezpieczeństwa sieci

Dla osób niebędących specjalistami kluczowy wniosek jest taki, że TASNN działa jak bardziej uważny, lecz oszczędny stróż sieci cyfrowych. Zwraca uwagę na właściwe szczegóły dla każdego rodzaju ruchu, zapamiętuje krótkie wybuchy nietypowego zachowania i reaguje tylko wtedy, gdy zmiany naprawdę mają znaczenie, zamiast ciągle działać na pełnych obrotach. Efektem jest detektor włamań lepszy w wychwytywaniu zarówno powszechnych, jak i rzadkich ataków przy jednoczesnym oszczędzaniu zasobów obliczeniowych, przybliżając zaawansowaną ochronę cybernetyczną do maleńkich, energochłonnych urządzeń, które dziś zakorzeniają nasze życie cyfrowe.

Cytowanie: Karthik, M.G., Keerthika, V., Mantena, S.V. et al. Energy-efficient intrusion detection with a protocol-aware transformer–spiking hybrid model. Sci Rep 16, 7095 (2026). https://doi.org/10.1038/s41598-026-37367-4

Słowa kluczowe: wykrywanie włamań, cyberbezpieczeństwo, sztuczne sieci kolcowe, modele transformer, energooszczędna SI