Clear Sky Science · pl

Federacyjne uczenie głębokie dla bezpieczeństwa SDN z kwantowo zoptymalizowanym wyborem cech i hybrydową architekturą MSDC‑Net

Dlaczego inteligentniejsze obrony mają znaczenie dla sieci jutra

Współczesne życie cyfrowe opiera się na ogromnych, programowalnych sieciach, które w sposób niewidoczny decydują, dokąd trafia każdy e‑mail, połączenie wideo czy przelew bankowy. Te sieci zdefiniowane programowo (SDN) są elastyczne i wydajne, ale właśnie ta elastyczność otwiera nowe możliwości dla atakujących. W artykule przedstawiono LightIDS‑SDN — nowy system wykrywania włamań zaprojektowany do wykrywania i powstrzymywania ataków na SDN z wysoką dokładnością, przy jednoczesnym zachowaniu prywatności danych i wyjaśnialności decyzji. Łączy on pomysły z zakresu sztucznej inteligencji, współpracy wielu lokalizacji sieciowych oraz inspirowanych kwantowo metod optymalizacji, tworząc system obronny zdolny nadążyć za szybko zmieniającymi się zagrożeniami.

Obietnica i ryzyko sieci programowalnych

SDN przełamują stary model sieciowy, oddzielając „mózg” sieci od jej „mięśni”. Centralny kontroler decyduje, jak ma płynąć ruch, podczas gdy przełączniki i routery jedynie go przesyłają. Ułatwia to dynamiczną rekonfigurację sieci, obsługę usług w chmurze i rosnącą liczbę podłączonych urządzeń. Jednak centralizacja tworzy też atrakcyjny pojedynczy punkt awarii. Jeśli atakujący przejmą lub sparaliżują kontroler, mogą zakłócić działanie lub podsłuchiwać całą sieć. Tradycyjne narzędzia bezpieczeństwa, zaprojektowane dla wolniejszych i bardziej sztywnych sieci, słabo radzą sobie z ruchem SDN, który jest cięższy, bardziej zróżnicowany i ciągle się zmienia. Narzędzia oparte na sygnaturach nie wykrywają nowych ataków, a detektory anomalii często generują zbyt wiele fałszywych alarmów, by były praktyczne.

Lekki, a jednocześnie wydajny pipeline bezpieczeństwa

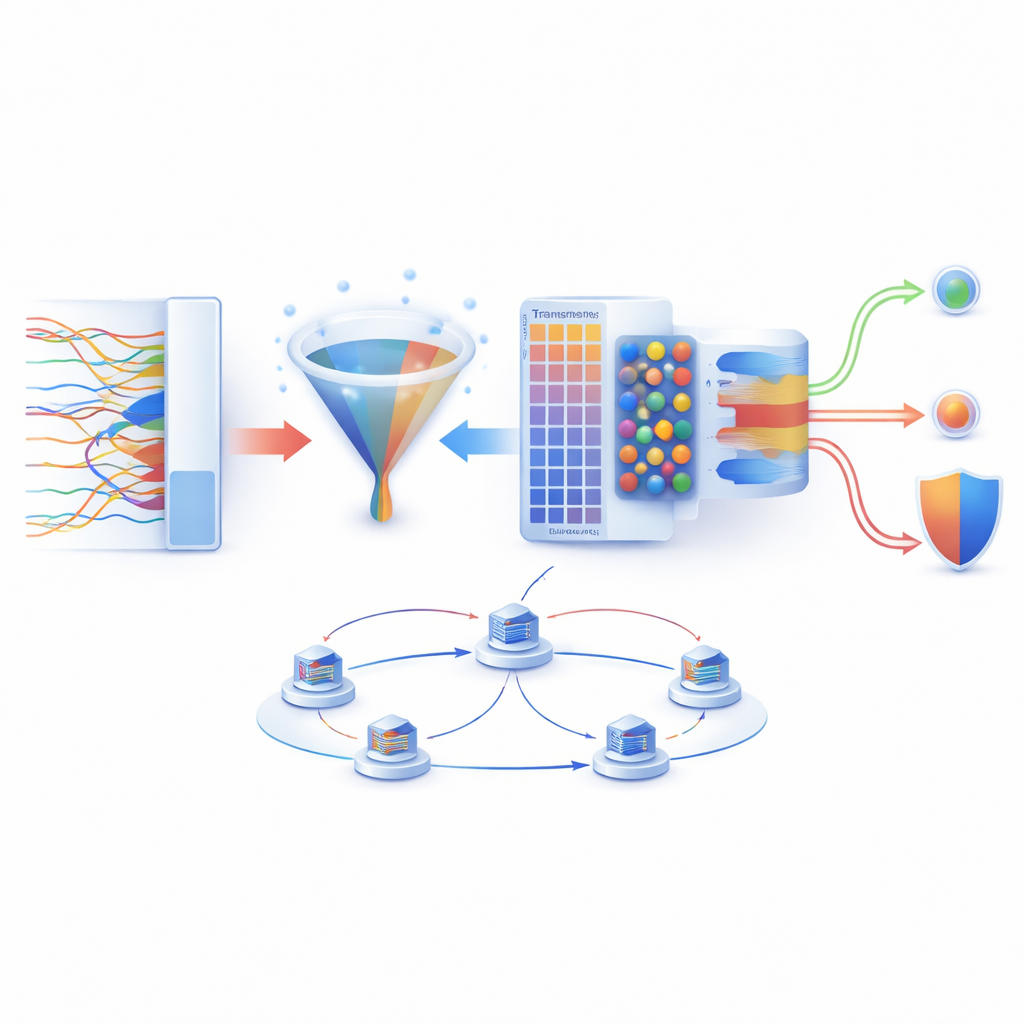

LightIDS‑SDN sprowadza się do starannie zorganizowanego pipeline’u działającego obok kontrolerów SDN. Zaczyna od oczyszczenia i przygotowania danych o ruchu, a następnie stosuje inspirowaną kwantowo metodę wyboru cech, która automatycznie wybiera najbardziej informatywne miary ruchu — takie jak czas trwania przepływów czy aktywność płaszczyzny sterowania — odrzucając szumy. Ten etap, nazwany DFE‑GQPSO, redukuje liczbę wejść, które system musi analizować, co przyspiesza uczenie i zmniejsza ryzyko przeuczenia na właściwościach historycznych danych. Na podstawie tych przefiltrowanych danych autorzy zbudowali model głębokiego uczenia, MSDC‑Net, łączący trzy komplementarne komponenty, by uchwycić rozwój ataków w przestrzeni, czasie i kontekście sieci.

Analiza ruchu z wielu perspektyw

Rdzeniem MSDC‑Net jest zdolność do rozumienia zachowania sieci z różnych perspektyw jednocześnie. Warstwy Transformer przeszukują wszystkie cechy, by znaleźć relacje dalekiego zasięgu — na przykład wzorce rozciągające się na wiele przepływów czy urządzeń. Sieci kapsułkowe zachowują strukturalne wzorce, pomagając systemowi rozpoznawać, jak drobne nieregularności składają się na większe, podejrzane zachowanie. Dwukierunkowe jednostki LSTM analizują sekwencje ruchu do przodu i do tyłu w czasie, wychwytując, jak wcześniejsze i późniejsze zdarzenia łączą się w atak. Takie wielopunktowe podejście pozwala LightIDS‑SDN odróżniać normalne nagłe wzrosty aktywności od skoordynowanych zalewów, prób odgadywania haseł czy skrytego sondowania poprzedzającego poważne naruszenie.

Wspólne uczenie bez udostępniania surowych danych

Rzeczywiste sieci rozproszone są po wielu lokalizacjach należących do różnych organizacji, które często nie mogą lub nie chcą łączyć surowych danych ruchu ze względu na prywatność i regulacje. LightIDS‑SDN rozwiązuje to przez uczenie federacyjne: każdy kontroler SDN trenuje lokalną kopię modelu na swoich danych, a następnie wysyła jedynie zaktualizowane parametry modelu — nie same dane ruchu — do serwera centralnego. Ten serwer uśrednia aktualizacje i odsyła poprawiony model globalny do wszystkich uczestników. W testach symulujących wiele kontrolerów ten proces kolaboracyjny osiągnął niemal tę samą dokładność, co trening na wszystkich danych w jednym miejscu, jednocześnie chroniąc prywatność. Autorzy pokazują też, że rozproszone szkolenie zmniejsza czas treningu przypadający na węzeł, choć wprowadza pewne narzuty komunikacyjne.

Otwieranie czarnej skrzynki dla analityków

Częstą krytyką narzędzi opartych na uczeniu głębokim jest to, że są „czarnymi skrzynkami”, które generują alerty bez wyjaśnień. LightIDS‑SDN rozwiązuje ten problem modułem wyjaśnialności o nazwie Explain‑Edge. Wykorzystuje on wartości SHAP, by pokazać, które cechy ruchu najbardziej wpłynęły na daną decyzję, oraz wizualizacje w stylu Grad‑CAM, by wyróżnić wewnętrzne wzorce, na których model bazował. W eksperymentach najbardziej wpływowe cechy odpowiadały temu, co eksperci sieciowi uznają za istotne, takim jak czas trwania przepływu czy wskaźniki związane z komunikatami kontrolera. Ta zgodność pomaga budować zaufanie, że system uczy się sensownych sygnałów, a nie przywiązując się do przypadkowych korelacji.

Co wyniki znaczą w praktyce

Testowany na dużym, specyficznym dla SDN zbiorze danych zawierającym miliony przepływów zarówno złośliwych, jak i benignnych, obejmującym dziewięć typów ataków, LightIDS‑SDN osiągnął około 99% dokładności oraz podobnie wysokie wartości precyzji i odzysku, przewyższając kilka popularnych alternatyw opartych na uczeniu maszynowym i głębokim. Udało się to osiągnąć przy użyciu mniejszej liczby cech wejściowych, wspierając trening rozproszony i dostarczając interpretowalne wyniki. Dla czytelnika ogólnego wnioskiem jest to, że autorzy stworzyli „kopilota” bezpieczeństwa dla nowoczesnych sieci: obserwuje ruch uważnie, uczy się z wielu miejsc bez kopiowania wrażliwych danych i potrafi wyjaśnić, dlaczego uznało coś za podejrzane. Mimo że nadal istnieją wyzwania — takie jak koszty obliczeniowe i strojenie pod ekstremalne obciążenia w czasie rzeczywistym — praca ta wskazuje kierunek tworzenia przyszłych obron sieciowych, które będą nie tylko mądrzejsze i bardziej prywatne, lecz także bardziej przejrzyste i łatwiejsze do zaufania przez ludzi.

Cytowanie: Rohith, S., Logeswari, G., Tamilarasi, K. et al. A federated deep learning approach for SDN security with quantum optimized feature selection and hybrid MSDC net architecture. Sci Rep 16, 8038 (2026). https://doi.org/10.1038/s41598-026-37289-1

Słowa kluczowe: bezpieczeństwo sieci zdefiniowanych programowo, system wykrywania włamań, uczenie federacyjne, uczenie głębokie w cyberbezpieczeństwie, analiza ruchu sieciowego