Clear Sky Science · pl

Kategoryczne ramy dla kwantoodpornego zabezpieczenia AI w modelu zero trust

Dlaczego zabezpieczenie AI wymaga nowego rodzaju zamka

Wraz z rozpowszechnianiem się sztucznej inteligencji w szpitalach, fabrykach i domach, modele napędzające te systemy stają się atrakcyjnymi celami dla hakerów. Jednocześnie przyszłe komputery kwantowe zagrażają złamaniem wielu schematów szyfrowania chroniących dzisiejsze dane. Artykuł przedstawia nowe podejście do ochrony modeli AI, zaprojektowane tak, by wytrzymać zarówno sprytne ataki ludzkie, jak i maszyny kwantowe jutra, przy jednoczesnym działaniu na małych, tanich urządzeniach.

Budowanie fortecy „nigdy nie ufaj” wokół AI

Autorzy wychodzą od filozofii bezpieczeństwa zwanej „zero trust”. Zamiast zakładać, że wszystko wewnątrz sieci firmy jest bezpieczne, zero trust traktuje każdą próbę dostępu jako podejrzaną. W zaproponowanym projekcie klienci zewnętrzni muszą przejść przez broker oparty na ESP32, a następnie przez agenta bezpieczeństwa także opartego na ESP32, zanim dotrą do modeli AI w chronionej sieci lokalnej. Każde żądanie jest weryfikowane pod kątem: kto pyta, jakiego modelu chce, kiedy pyta i skąd. Dostęp jest wąski, ograniczony czasowo i powiązany ze specyficznymi rolami, więc nawet jeśli jedna część systemu zostanie skompromitowana, atakujący nie mogą swobodnie przemieszczać się do innych modeli czy danych.

Zamki odporne na komputery kwantowe

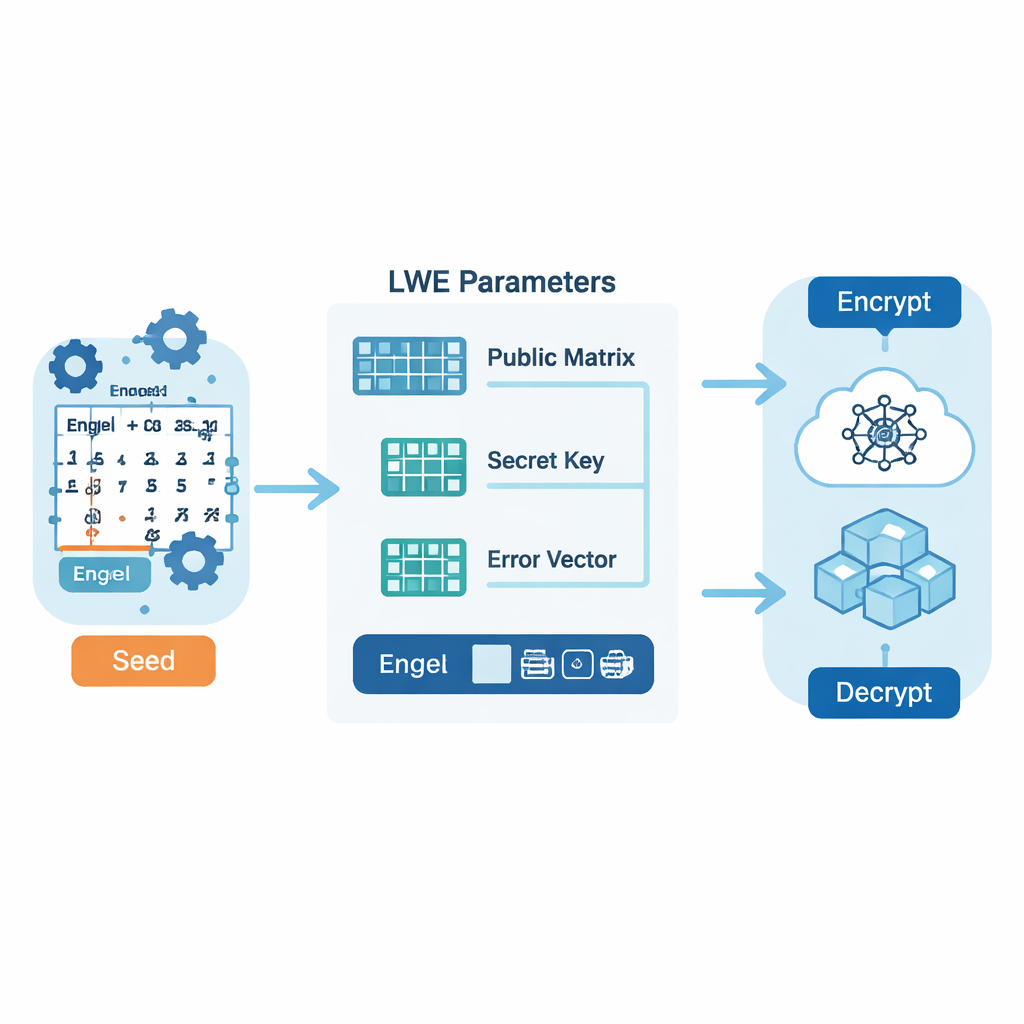

Aby chronić komunikaty przepływające przez tę bramę zero-trust, system opiera się na rodzinie technik znanych jako kryptografia postkwantowa oparta na kratownicach. Zamiast dzisiejszych znanych zagadek teorii liczb, schematy te ukrywają informacje w wysokowymiarowych siatkach liczb, które uważa się za trudne do rozwiązania nawet dla maszyn kwantowych. Kluczowym technicznym pomysłem w tej pracy jest sposób generowania „losowo wyglądających” liczb napędzających szyfrowanie. Zamiast używać konwencjonalnego generatora liczb losowych, autorzy zaczynają od tajnej liczby rzeczywistej i rozszerzają ją do długiej sekwencji cyfr metodą zwaną rozwinięciem Engelowskim, a następnie mieszają ją mapą chaosu. Powstaje w ten sposób strumień wartości na tyle ustrukturyzowany, że można go efektywnie przechowywać i odtwarzać, a jednocześnie na tyle nieprzewidywalny, by wytrzymać znane ataki.

Przekształcanie głębokiej matematyki w plan bezpieczeństwa

Co wyróżnia te ramy, to zastosowanie dziedziny matematyki zwanej teorią kategorii do opisu całego przepływu bezpieczeństwa. Zamiast skupiać się na niskopoziomowym kodzie, teoria kategorii traktuje każdą operację kryptograficzną — jak generowanie klucza, szyfrowanie czy tasowanie sekwencji losowych — jako rodzaj strzałki między abstrakcyjnymi obiektami, a polityki bezpieczeństwa jako wyższej rangi odwzorowania między tymi strzałkami. Organizując system w ten sposób, autorzy mogą wyrażać ważne gwarancje — na przykład „odszyfrowanie po zaszyfrowaniu przywraca oryginalną wiadomość” lub „zmiana parametru nie osłabia bezpieczeństwa w ukryty sposób” — jako proste reguły w diagramach. To dostarcza rygorystycznej listy kontrolnej, która pomaga zapewnić, że projekt pozostaje poprawny nawet gdy komponenty są wymieniane lub uaktualniane.

Sprawianie, by silne zabezpieczenia działały na maleńkim sprzęcie

Oprócz teorii, artykuł raportuje pełną implementację na niskokosztowych mikrokontrolerach ESP32 pełniących rolę brokera i agenta przed usługami AI. Pomimo wykonywania szyfrowania odpornego na kwanty, urządzenia pozostają bardzo wydajne: szyfrowanie trwa około 11 milisekund, odszyfrowanie poniżej 3 milisekund, a użycie pamięci pozostawia ponad 90% wolnego sterty po operacjach kryptograficznych. Pomiary poboru mocy pokazują stabilny poziom bazowy około 300 miliwatów z krótkimi skokami poniżej 500 miliwatów podczas intensywnych obliczeń kratownicowych, co jest poziomem odpowiednim dla zasilanych baterią czujników. W testach system zablokował 100% z ponad 1000 nieautoryzowanych prób dostępu, dodając mniej niż sekundę do całkowitego czasu odpowiedzi AI, z czego większość była zużywana przez same modele, a nie szyfrowanie.

Przygotowanie na przyszłe aktualizacje bez łamania bezpieczeństwa

Ta sama ramowa matematyczna struktura wspiera także „krypto‑zwinność”: zdolność do wymiany jednego bloku kryptograficznego na inny — na przykład zastąpienia dzisiejszego schematu kratownicowego przyszłym standardem — bez projektowania reszty systemu od zera. W ujęciu kategorycznym każdy algorytm kryptograficzny jest modułem, który można wtykać, a bezpieczne przejścia między nimi wyrażone są jako strukturalne odwzorowania zachowujące cele bezpieczeństwa takie jak poufność i integralność. Zmniejsza to ilość kodu, który trzeba zmienić, oraz zakres ponownych testów wymaganych przy pojawieniu się nowych standardów postkwantowych lub optymalizacji sprzętowych.

Co to oznacza dla zwykłych użytkowników

Dla osób niebędących specjalistami praktyczny przekaz jest taki, że silne, odporne na przyszłość zabezpieczenia AI nie muszą być zarezerwowane dla dużych centrów danych. Łącząc kontrole zero‑trust, matematykę odporną na kwanty oraz staranną analizę wzajemnych zależności komponentów, autorzy pokazują, że nawet małe, tanie układy mogą pełnić rolę godnych zaufania strażników dla potężnych modeli AI. Ich prototyp odrzuca każde nieautoryzowane żądanie, utrzymuje niskie opóźnienia i może ewoluować wraz ze zmianami najlepszych praktyk kryptograficznych. Jeśli podejścia takie zostaną szeroko przyjęte, mogą pomóc zapewnić, że usługi AI, na których polegają ludzie — od inteligentnego rolnictwa po monitorowanie medyczne — pozostaną bezpieczne, nawet w miarę jak atakujący i technologie obliczeniowe stają się coraz bardziej zaawansowane.

Cytowanie: Cherkaoui, I., Clarke, C., Horgan, J. et al. Categorical framework for quantum-resistant zero-trust AI security. Sci Rep 16, 7030 (2026). https://doi.org/10.1038/s41598-026-37190-x

Słowa kluczowe: kryptografia postkwantowa, architektura zero trust, bezpieczeństwo modeli AI, szyfrowanie oparte na kratownicach, bezpieczeństwo wbudowanego IoT