Clear Sky Science · pl

Parametryczne działanie homomorficznego obrazu grupy modularnej i jego zastosowanie w szyfrowaniu obrazów

Dlaczego ukrywanie obrazów jest trudniejsze, niż się wydaje

Każdego dnia przesyłamy przez internet zdjęcia — skany medyczne, dokumenty tożsamości, rodzinne fotografie — często nie zastanawiając się, kto jeszcze może je zobaczyć. Tradycyjne metody szyfrowania zostały zaprojektowane z myślą o tekście i liczbach i mogą mieć problemy z ogromnym rozmiarem oraz specyficzną strukturą obrazów. Artykuł przedstawia matematycznie wyrafinowaną metodę tasowania obrazów tak gruntownie, że stają się odporne na wiele współczesnych technik ataku, przy jednoczesnym zachowaniu wydajności wystarczającej do zastosowań praktycznych.

Od prostych zamków do inteligentniejszych kluczy cyfrowych

Większość współczesnych metod szyfrowania danych, w tym obrazów, opiera się na szyfrach blokowych: algorytmach, które dzielą informacje na małe bloki i przekształcają je wielokrotnie. W sercu wielu szyfrów blokowych znajduje się S-box, czyli pudełko podstawieniowe, które bierze niewielki fragment danych (często bajt) i zamienia go na inną wartość według z góry ustalonej tabeli. Ten krok jest głównym źródłem „nieliniowości” — kontrolowanego chaosu, który utrudnia odtworzenie danych źródłowych na podstawie szyfrogramu. Jeśli S-box jest źle zaprojektowane, cały szyfr staje się łatwiejszy do złamania. Autorzy skupiają się na budowie mocniejszych S-boxów dostosowanych do obrazów, gdzie wzory i korelacje między sąsiednimi pikselami mogą ujawniać informacje, jeśli nie zostaną odpowiednio zaburzone.

Wykorzystanie egzotycznej geometrii do tasowania danych

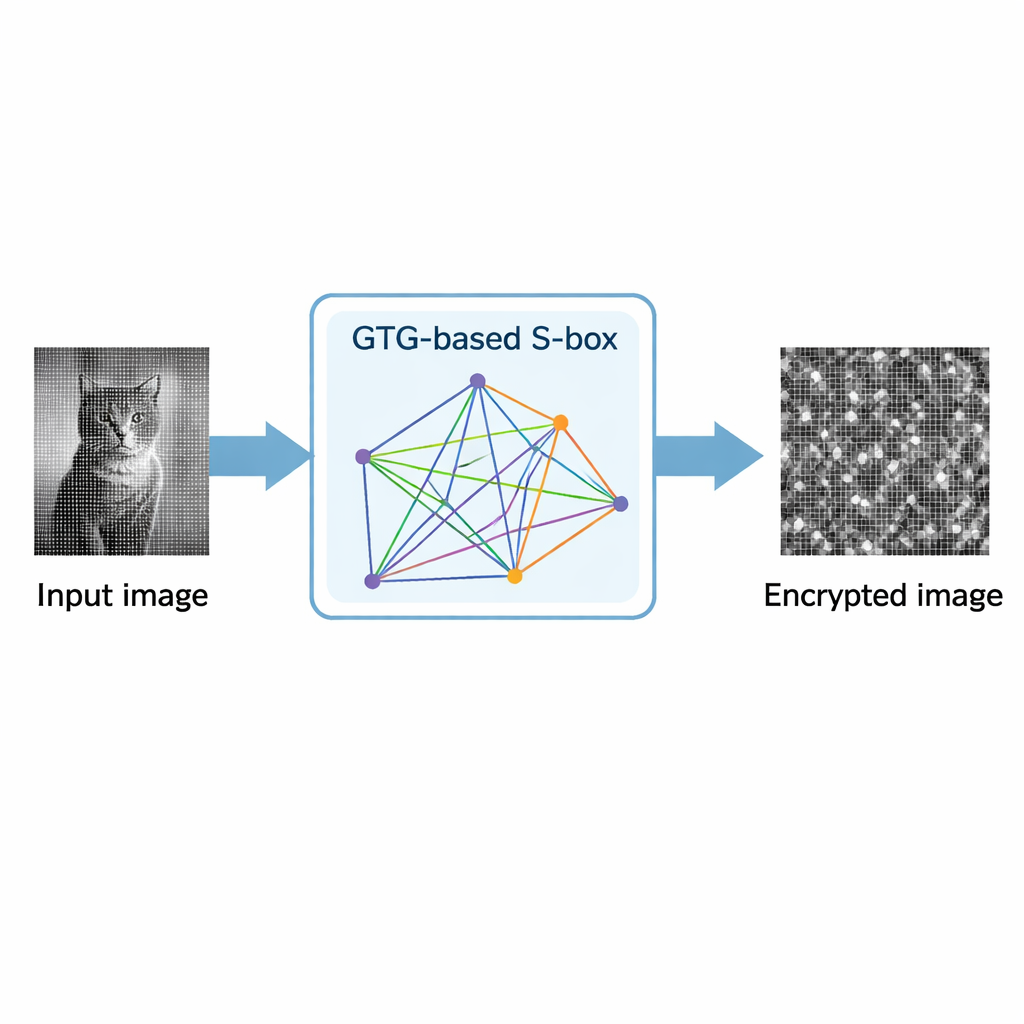

Główną innowacją artykułu jest konstrukcja S-boxów z bogatego działu algebry abstrakcyjnej, nazywanego uogólnionymi grupami trójkątnymi, powiązanego ze znaną grupą modularną w teorii liczb. Zamiast polegać jedynie na prostych formułach arytmetycznych czy mapach chaotycznych, autorzy badają, jak te grupy działają na liniach projektatywnych nad ciałami skończonymi — strukturach matematycznych o wysokim stopniu symetrii, lecz złożonej wewnętrznej strukturze. Poprzez staranne „parametryzowanie” tych działań otrzymują diagramy kosetów: grafopodobne obrazy opisujące, jak elementy są permutowane. Każdy wybór parametru prowadzi do innego układu cykli i połączeń, co z kolei definiuje odrębne S-box. Ponieważ uzyskane permutacje są mniej regularne i bardziej zróżnicowane niż te pochodzące z klasycznych grup, oferują mniej przewidywalnych wzorców, które mogliby wykorzystać atakujący.

Projektowanie mocniejszego pudełka podstawieniowego

W oparciu o to algebraiczne ramy autorzy generują S-box o rozmiarze 8×8 (odwzorowujący 256 możliwych wartości wejściowych na 256 wyjściowych) nad ciałem skończonym z 2⁸ elementami, tej samej wielkości, jak w powszechnie stosowanym szyfrze AES. Podstawę podstawienia stanowią wielokrotne zastosowania określonego słowa grupowego, zapisanego matematycznie jako iloczyn przekształceń takich jak xyxy², a następnie usuwane są punkty stałe i osobliwości, by uniknąć słabych punktów. Otrzymane S-boxy są gruntownie testowane według standardowych kryteriów kryptograficznych: nieliniowość (jak daleko są od dowolnej prostej reguły liniowej), efekt lawiny (jak bardzo zmienia się wyjście po odwróceniu jednego bitu wejściowego), niezależność bitów (czy bity wyjściowe zachowują się niezależnie), jednorodność różnicowa (odporność na ataki wykorzystujące różnice wejście–wyjście) oraz prawdopodobieństwo przybliżenia liniowego. W tych miarach ich S-box dorównuje lub przewyższa wiele ostatnio proponowanych projektów, osiągając wysoką nieliniowość, niskie odchylenia w ścieżkach liniowych oraz korzystny profil wobec ataków różnicowych.

Zastosowanie nowego projektu do szyfrowania obrazów

Aby wykazać praktyczność S-boxu, badacze osadzają go w schemacie szyfrowania obrazów w skali szarości. Proces używa S-boxu wielokrotnie: najpierw do przesunięcia i podstawienia wartości pikseli, a następnie w kroku mieszania, który rozprzestrzenia drobne zmiany na cały obraz. Testują metodę na przykładowym zdjęciu i analizują wynik statystycznie. Histogram pikseli zaszyfrowanego obrazu jest niemal płaski, co wskazuje, że wartości jasności są równomiernie rozłożone i nie pozostaje żaden wzór wizualny. Miary korelacji między sąsiednimi pikselami spadają z bardzo wysokich (bliskich 1) w obrazie oryginalnym do prawie zera w obrazie zaszyfrowanym. Inne standardowe wskaźniki, takie jak entropia (bliska idealnej wartości 8 bitów), NPCR (około 0,9959) i UACI (około 0,3348), pokazują, że nawet drobne zmiany w obrazie źródłowym prowadzą do dużych, nieprzewidywalnych różnic po szyfrowaniu, co znacząco utrudnia ataki różnicowe i statystyczne.

Co to oznacza dla codziennego bezpieczeństwa

Mówiąc prosto, artykuł pokazuje, że idee z głębokiej, pozornie abstrakcyjnej matematyki można wykorzystać do budowy bardzo praktycznych zabezpieczeń dla obrazów cyfrowych. Poprzez użycie uogólnionych grup trójkątnych do generowania S-boxów, autorzy tworzą elastyczną rodzinę tabel podstawieniowych o silnej mocy tasowania i minimalnej wykrywalnej strukturze. Ich prototypowy schemat szyfrowania obrazów demonstruje zarówno wysoki poziom bezpieczeństwa, jak i rozsądną wydajność, co sugeruje, że takie konstrukcje algebraiczne mogą stać się solidną alternatywą dla bardziej tradycyjnych lub czysto chaosopodobnych projektów. Dla użytkowników tego rodzaju prace pomagają zapewnić, że wrażliwe obrazy — od skanów medycznych po prywatne zdjęcia — mogą być chronione przed coraz bardziej zaawansowanymi atakami.

Cytowanie: Rafiq, A., Bibi, S., Abbasi, A.Z. et al. Parametric action of homomorphic image of modular group and it’s application in image encryption. Sci Rep 16, 6264 (2026). https://doi.org/10.1038/s41598-026-37082-0

Słowa kluczowe: szyfrowanie obrazów, pudełko podstawieniowe, uogólnione grupy trójkątne, kryptografia, ciała skończone