Clear Sky Science · pl

Zintegrowane z kratownicą ramy AES dla ultra‑bezpiecznej ochrony biometrycznej na urządzeniach brzegowych o ograniczonych zasobach

Dlaczego twój odcisk palca potrzebuje dodatkowej ochrony

Wielu z nas teraz odblokowuje telefony, płaci rachunki czy loguje się do aplikacji przy pomocy opuszka palca zamiast hasła. To wygodne i nowoczesne, ale kryje poważny problem: jeśli ktoś skopiuje cyfrową wersję twojego odcisku, nie możesz go po prostu zmienić jak hasła. Artykuł przedstawia nowy sposób zabezpieczenia danych odcisków palców na codziennych urządzeniach, tak aby nawet po przełamaniu zabezpieczeń urządzenia hakerom nie udało się ponownie użyć ani odtworzyć twojego odcisku.

Od prostego kodu odblokowującego do cyfrowego skarbu

Nasze telefony i inne „urządzenia brzegowe” nieustannie zbierają wrażliwe informacje — co kupujemy, gdzie się przemieszczamy i jak wchodzimy w interakcje online. Odciski palców stały się popularnym sposobem ochrony tych danych, bo są unikalne i wygodne w użyciu. Jednak współczesne systemy często przechowują przetworzony „szablon” odcisku, który po skopiowaniu może zostać odtworzony lub użyty do oszukania innych urządzeń. Starsze narzędzia szyfrujące, takie jak RSA, ElGamal czy RC5, mogą chronić te szablony, ale zwykle działają wolno i energiażernie na małych urządzeniach, takich jak smartfony czy zamki elektroniczne, i nadal pozostawiają luki, które doświadczeni napastnicy mogą wykorzystać.

Przekształcanie odcisku palca w niełamliwy klucz

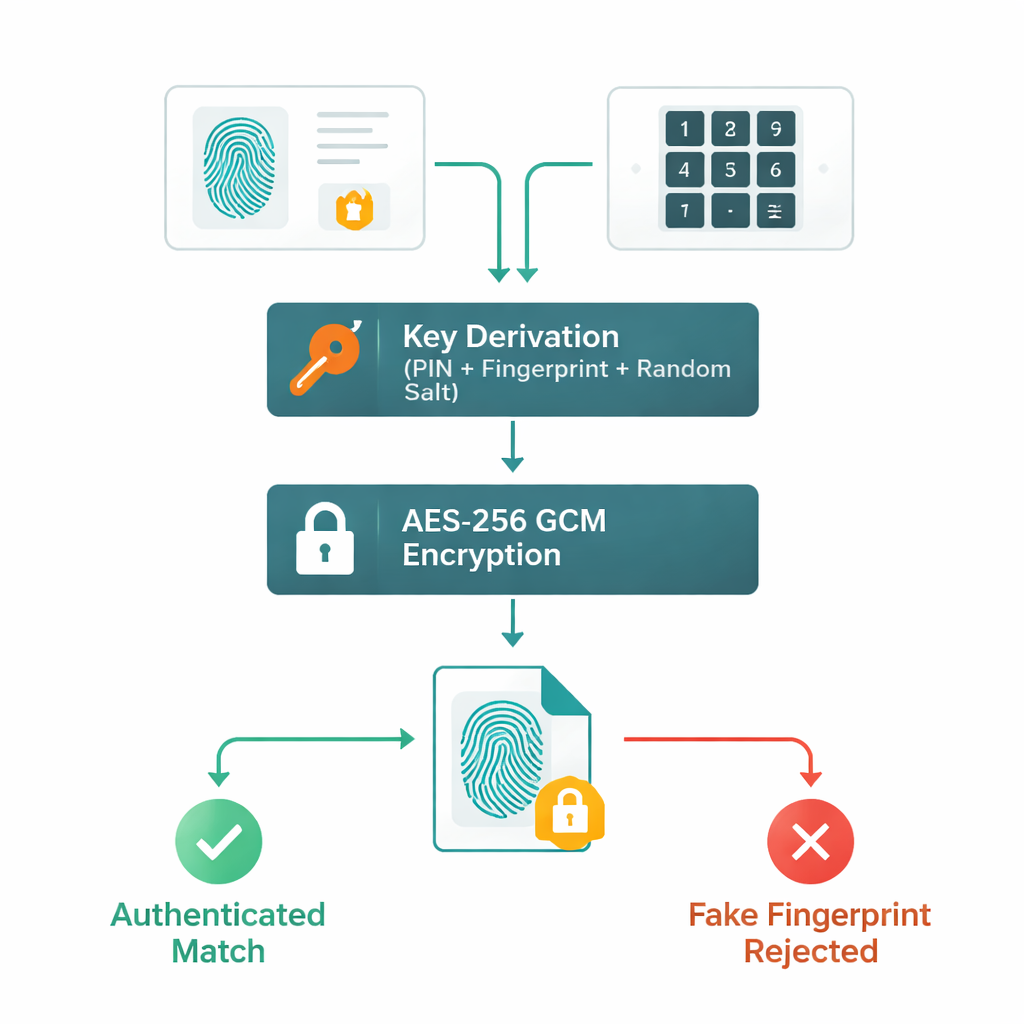

Autorzy proponują ramę, która traktuje odcisk palca nie tylko jako identyfikator, lecz jako składnik jednorazowego, bardzo silnego klucza kryptograficznego. Najpierw obraz odcisku jest oczyszczany i wzmacniany, aby drobne cechy grzbietów, zwane minutiae, mogły zostać uchwycone w skompresowanym cyfrowym szablonie. Ten szablon jest następnie łączony z osobistym PIN‑em, ale nie w prosty sposób. PIN przechodzi przez ciężką funkcję skrótu (SHA‑512) i procedurę wyprowadzania klucza, która powtarza obliczenia wiele tysięcy razy. Równocześnie specjalny generator liczb losowych, inspirowany matematyką kratownic i techniką znaną jako „learning with errors”, generuje nieprzewidywalne wartości soli i unikalne nonces. Wszystkie te składniki — cechy odcisku, PIN i randomness oparte na kratownicach — są mieszane w 256‑bitowy klucz używany przez algorytm szyfrowania AES‑256 w trybie Galois/Counter (GCM).

Szybkie blokowanie i odblokowywanie na małych urządzeniach

Gdy klucz zostanie utworzony, sam szablon odcisku jest szyfrowany do niewielkiego, rozpikselowanego bloku danych zajmującego mniej niż kilobajt. Gdy później odblokowujesz urządzenie, system skanuje świeży odcisk, odtwarza klucz z nowego skanu i PIN‑u oraz próbuje odszyfrować przechowywany blok. Jeśli coś zostało zmienione, wbudowana kontrola integralności AES‑GCM zawiedzie i dostęp zostanie odmówiony. Ponieważ losowa sól jest produkowana przez lekkie źródło oparte na kratownicach, a nie przez pełny, ciężki post‑kwantowy system kryptograficzny, cały proces trwa poniżej jednej dziesiątej sekundy na standardowym sprzęcie klasy telefonicznej, zachowując płynność działania, a jednocześnie odpierając ataki zgadywania siłowego, próby odtwarzania i wiele ataków „kanałowych” próbujących pośrednio odczytać klucze.

Testy systemu

Aby ocenić skuteczność projektu, badacze użyli publicznych zbiorów odcisków palców, w tym powszechnie stosowanych zestawów FVC2002 i SOCOFing, oraz syntetycznych odcisków stworzonych w celu naśladowania rzeczywistych wzorców grzbietów. Zmierzyli, jak dokładnie system rozróżnia prawdziwych użytkowników od podszywających się, oraz ile czasu zajmuje szyfrowanie i odszyfrowanie. Nowa rama prawidłowo wykrywała fałszywe lub niedopasowane odciski w 98,69% przypadków — lepiej niż kilka konkurencyjnych rozwiązań — i szyfrowanie lub odszyfrowanie szablonów zajmowało zaledwie około 20 milisekund każde. Dodatkowe analizy wykazały, że zaszyfrowane szablony wyglądają w zasadzie jak losowy szum, bez widocznej struktury, którą napastnicy mogliby wykorzystać, a jednocześnie mogą być idealnie przywrócone podczas autoryzowanego użycia.

Co to oznacza dla przeciętnych użytkowników

Mówiąc prosto, praca pokazuje sposób na znaczne zwiększenie bezpieczeństwa logowań opartych na odcisku palca bez spowalniania telefonu czy inteligentnego urządzenia. Twój odcisk nigdy nie jest przechowywany na urządzeniu jako czytelne zdjęcie czy prosty szablon; zamiast tego pomaga stworzyć jednorazowy zamek, który może otworzyć tylko kombinacja twojego palca, PIN‑u i wbudowanej losowości. Nawet jeśli napastnicy skopiują zaszyfrowane dane, nie będą w stanie ich odwrócić, aby odtworzyć twój odcisk ani ponownie go użyć gdzie indziej. W miarę jak przyszłe urządzenia będą się pojawiać w inteligentnych domach, samochodach i miastach, takie podejścia mogą pozwolić nam polegać na biometrii z większą pewnością, że nasze «niezmienne» sygnatury ciała pozostaną prywatne.

Cytowanie: Sureshkumar, A., Maragatharajan, M., Jangiti, K. et al. A lattice-integrated AES framework for ultra-secure biometric protection on resource-constrained edge devices. Sci Rep 16, 7254 (2026). https://doi.org/10.1038/s41598-026-36054-8

Słowa kluczowe: bezpieczeństwo odcisków palców, uwierzytelnianie biometryczne, szyfrowanie AES-256, urządzenia brzegowe, kryptografia oparta na kratownicach