Clear Sky Science · pl

Nowy model oparty na Transformerze do wykrywania włamań w środowisku obliczeń mgłowych

Dlaczego mądrzejsza obrona na krawędzi sieci ma znaczenie

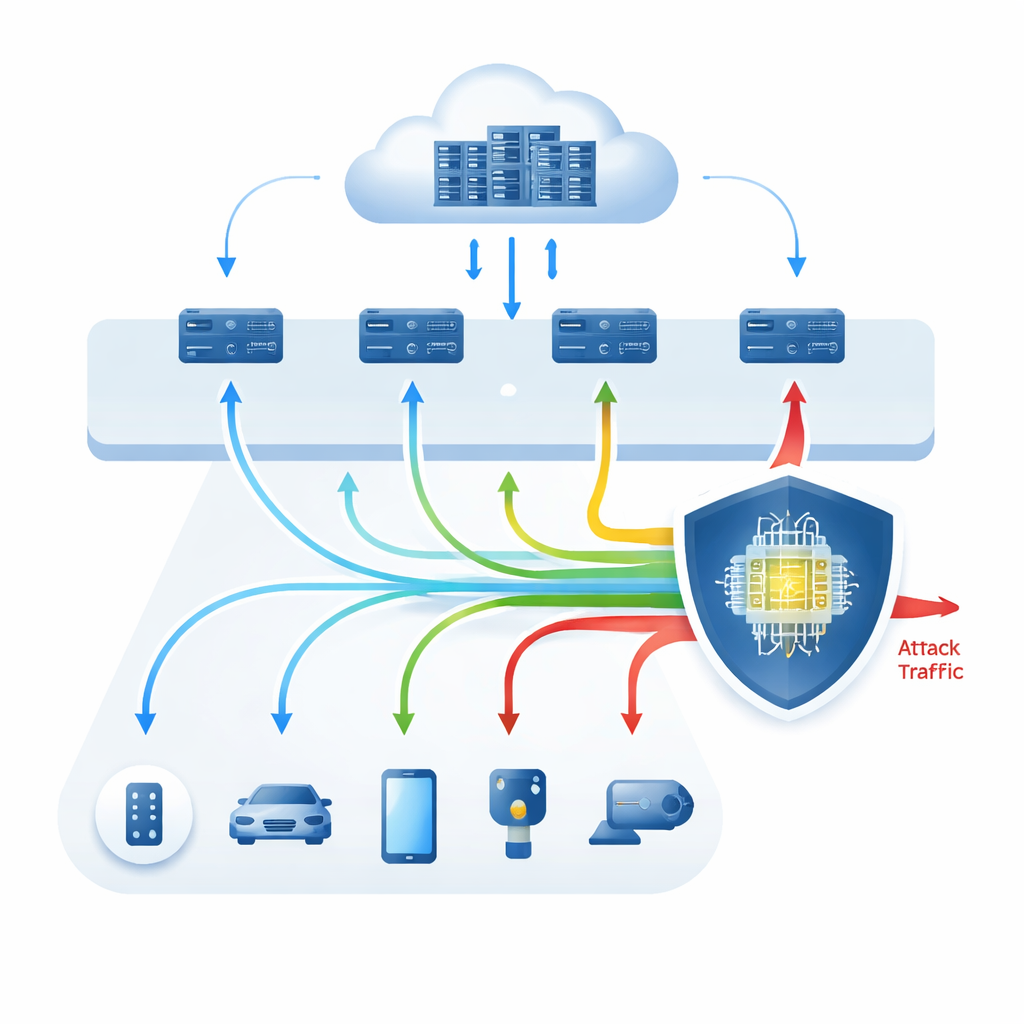

Nasze domy, samochody, fabryki i miasta zależą dziś od niezliczonych małych urządzeń, które nieustannie komunikują się ze sobą i z chmurą. Aby ograniczyć opóźnienia, większość tej cyfrowej wymiany jest obsługiwana w warstwie pośredniej zwanej „obliczeniami mgłowymi”, składającej się z lokalnych bramek i mini–centrów danych blisko użytkowników. Ta wygoda otwiera jednak nowe możliwości dla hakerów. W artykule zbadano, jak nowy rodzaj modelu sztucznej inteligencji, znany jako Transformer, może pełnić rolę wyjątkowo czujnego strażnika w tej warstwie mgłowej, wykrywając niebezpieczną aktywność w ruchu sieciowym, zanim dotrze ona do krytycznych systemów.

Komputery między tobą a chmurą

Obliczenia mgłowe znajdują się pomiędzy małymi urządzeniami na krawędzi (takimi jak czujniki, telefony i inteligentne urządzenia domowe) a potężnymi centrami danych w chmurze. Zamiast wysyłać wszystkie dane prosto do odległych serwerów, znaczna ich część jest krótko przetwarzana lub filtrowana na pobliskich węzłach mgłowych. Takie rozwiązanie zmniejsza opóźnienia i oszczędza przepustowość, ale oznacza też, że kontrole bezpieczeństwa muszą być wykonywane szybko i przy ograniczonych zasobach. Systemy wykrywania włamań w sieci obserwują ruch pod kątem oznak ataków, takich jak zalanie usług (DoS), skanowanie w poszukiwaniu luk czy dyskretne próby przejęcia kont. Tradycyjne systemy opierają się na stałych regułach lub sygnaturach znanych ataków i często nie wykrywają nowych lub ewoluujących zagrożeń, zwłaszcza wśród ogromnego, zróżnicowanego ruchu generowanego przez współczesne urządzenia Internetu Rzeczy (IoT).

Od klasycznych algorytmów do uczenia głębokiego i dalej

Autorzy najpierw przeglądają, jak istniejące metody próbują wykrywać włamania w tym wymagającym środowisku. Klasyczne podejścia z zakresu uczenia maszynowego uczą się, jak wygląda „normalny” ruch i oznaczają odchylenia, stosując algorytmy takie jak k‑najbliższych sąsiadów, drzewa decyzyjne, lasy losowe czy proste sieci neuronowe. Metody głębokiego uczenia, w tym sieci rekurencyjne i ich warianty (RNN, LSTM, GRU), idą dalej, automatycznie wydobywając złożone wzorce z surowego ruchu i potrafią wykrywać wcześniej nieznane ataki. Jednak te głębokie modele zwykle potrzebują dużych ilości danych z etykietami, są kosztowne w uruchomieniu i często zachowują się jak czarne skrzynki, dostarczając niewielu wskazówek, dlaczego podnoszą alarm. Ograniczenia te są szczególnie problematyczne w obliczeniach mgłowych, gdzie sprzęt jest skromny, a analitycy bezpieczeństwa potrzebują zrozumiałych powiadomień.

Nowy sposób „czytania” ruchu sieciowego

Aby przezwyciężyć te problemy, artykuł proponuje ramy oparte na Transformerze dostosowane do wykrywania włamań w środowiskach mgłowych. Zamiast traktować każdy rekord ruchu jako płaską listę liczb, model traktuje każdą cechę jako „token” w krótkiej sekwencji, pozwalając mechanizmowi uwagi nauczyć się, jak cechy odnoszą się do siebie w całym rekordzie. Autorzy badali trzy warianty: styl wyłącznie dekoderowy podobny do GPT, styl wyłącznie enkoderowy podobny do BERT oraz pełny Transformer enkoder–dekoder. Wszystkie są trenowane i testowane na powszechnie używanym zbiorze referencyjnym (NSL-KDD) oraz bardziej nowoczesnym zestawie skupionym na IoT (IoT-20). Staranna przygotowanie danych, walidacja krzyżowa i techniki radzenia sobie z rzadkimi typami ataków zostały użyte, aby zmniejszyć uprzedzenia i przeuczenie.

Prawie doskonała wydajność i jaśniejsze decyzje

Wyniki są uderzające. Na benchmarce NSL-KDD pełny model Transformer osiąga 100% dokładności, precyzji, czułości i miary F1 zarówno dla prostych decyzji „atak vs. normalny”, jak i dla rozróżniania między wieloma kategoriami ataków. W zestawie IoT-20, który lepiej odzwierciedla dzisiejszy zróżnicowany ruch IoT, model nadal osiąga bardzo wysokie wyniki: około 99,6% dokładności dla klasyfikacji binarnej i ponad 95% dla wielu typów ataków. Autorzy porównują również swój system z wieloma nowoczesnymi metodami uczenia maszynowego i głębokiego uczenia, stwierdzając, że Transformer zazwyczaj dorównuje im lub je przewyższa, pozostając przy tym wystarczająco szybki do wdrożenia na węzłach mgłowych. Aby uczynić jego działanie bardziej przejrzystym, badanie wykorzystuje narzędzia wyjaśnialnej sztucznej inteligencji, które uporządkowują, które cechy ruchu najbardziej wpływają na każdą decyzję, i testuje odporność, tworząc celowo zmienione przykłady „adwersarialne”. Transformer utrzymuje silną wydajność nawet w takich atakach i pokazuje, na których cechach najbardziej polega.

Od sukcesu w laboratorium do ochrony w realnym świecie

Mówiąc prosto, praca ta pokazuje, że ta sama technologia napędzająca nowoczesne modele językowe może zostać przystosowana do stworzenia wysoko wydajnego, bardziej interpretowalnego strażnika bezpieczeństwa dla sieci mgłowych. Ucząc się, jak różne elementy danych sieciowych ze sobą oddziałują, system oparty na Transformerze potrafi wykrywać zarówno znane, jak i rzadkie włamania z niezwykłą dokładnością, jednocześnie działając na tyle szybko, by być praktycznym blisko krawędzi sieci. Autorzy zauważają, że potrzebne są dalsze próby na żywym, ciągle zmieniającym się ruchu, a przyszłe prace powinny skupić się na skalowaniu podejścia, radzeniu sobie ze zmieniającymi się wzorcami ataków oraz ochronie prywatności w wielu rozproszonych węzłach mgłowych. Mimo to badanie sugeruje, że modele w stylu Transformera mogą stać się kamieniem węgielnym obrony rozległych, bogatych w urządzenia sieci, które wspierają nasze codzienne życie.

Cytowanie: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

Słowa kluczowe: bezpieczeństwo obliczeń mgłowych, wykrywanie włamań w sieci, cyberataki IoT, AI na brzegu sieci