Clear Sky Science · pl

Poprawa wykrywania złośliwego oprogramowania za pomocą hybrydowego głębokiego uczenia reprezentacji z wykorzystaniem heurystycznych algorytmów poszukiwania

Dlaczego zapewnienie bezpieczeństwa telefonu staje się trudniejsze

Większość z nas polega dziś na smartfonach w bankowości, zakupach, pracy i prywatnych rozmowach. Równocześnie przestępcy tworzą coraz bardziej wymyślne złośliwe aplikacje, które potrafią kraść dane, szpiegować użytkowników lub przejmować urządzenia. Tradycyjne narzędzia antywirusowe mają trudności, by nadążyć. W badaniu przedstawiono nowe podejście do wykrywania niebezpiecznych aplikacji na Androidzie, wykorzystujące zaawansowane połączenie technik uczenia głębokiego, mające na celu szybszą i bardziej niezawodną ochronę w realnych warunkach.

Rosnące zagrożenie ukryte w codziennych aplikacjach

Złośliwe oprogramowanie ewoluowało z irytujących wirusów w zaawansowany zestaw narzędzi przestępczych. W szczególności na telefonach z Androidem fałszywe aplikacje i skażone pobrania mogą potajemnie uzyskać dostęp do danych bankowych, prywatnych zdjęć, tajemnic firmowych, a nawet całych sieci. Przestępcy coraz częściej ukrywają swój kod za pomocą sztuczek, takich jak szyfrowanie, pakowanie kodu czy opóźnianie uruchomienia szkodliwych funkcji, dlatego proste, jednorazowe skany nie ujawniają już rzeczywistego działania aplikacji. W rezultacie systemy bezpieczeństwa muszą nauczyć się rozpoznawać subtelne wzorce zachowań, zamiast polegać na stałych sygnaturach czy ograniczonych listach znanych zagrożeń.

Nauczanie maszyn rozpoznawania niebezpiecznych wzorców

Uczenie maszynowe i uczenie głębokie — formy sztucznej inteligencji uczące się na danych — wykazały obiecujące rezultaty w wykrywaniu złośliwego oprogramowania. Zamiast polegać na ręcznie pisanych regułach, systemy te trenuje się na dużych zbiorach aplikacji oznaczonych jako bezpieczne lub złośliwe. Uczą się, które kombinacje cech, takich jak uprawnienia, instrukcje programistyczne czy historie użycia, zwykle zwiastują niebezpieczeństwo. Jednak istniejące modele często zawodzą, gdy zbiory danych są ogromne, niezrównoważone lub zaszumione, a wiele wymaga zbyt dużej mocy obliczeniowej, by praktycznie działać na telefonach czy innych urządzeniach o ograniczonych zasobach. Mogą też nie nadążyć, gdy przestępcy wymyślą zupełnie nowe style ataków, tworząc luki w ochronie.

Hybrydowy mózg do inteligentniejszego przesiewu aplikacji

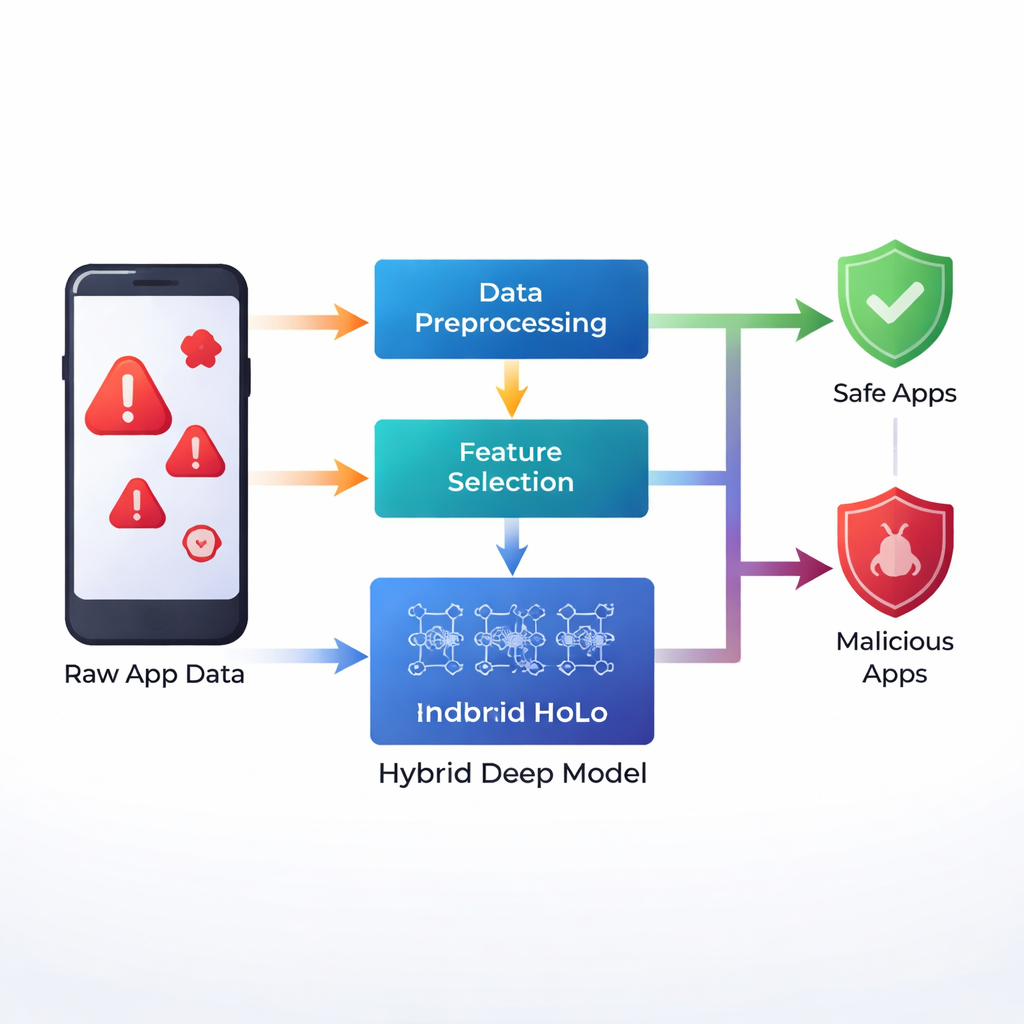

Autorzy proponują nowe ramy nazwane IMDP‑HDL, które łączą kilka bloków budulcowych uczenia głębokiego, by lepiej wychwytywać wskazówki ukryte w danych aplikacji Android. Najpierw stosują statystyczny krok znany jako standaryzacja Z‑score, który przeskalowuje każdą cechę do wspólnego zakresu, tak aby żaden rodzaj informacji nie dominował procesu uczenia. Następnie stosują heurystyczną metodę poszukiwania, aby wybrać tylko najbardziej informatywne cechy, co eliminuje szumy i przyspiesza trening. Sercem ich systemu jest hybrydowa sieć łącząca trzy pomysły: warstwy splotowe, które dobrze wykrywają lokalne wzorce; dwukierunkowy moduł długiej pamięci krótkotrwałej (BiLSTM), który może śledzić sekwencje zdarzeń do przodu i do tyłu w czasie; oraz mechanizm samo‑uwagi, który uczy model skupiać się na najbardziej istotnych fragmentach danych przy podejmowaniu decyzji.

Jak dobrze działa nowy system

Aby przetestować swoje podejście, badacze użyli kilku publicznie dostępnych zbiorów danych z złośliwymi aplikacjami Android, obejmujących w sumie ponad piętnaście tysięcy aplikacji i setki opisowych cech na aplikację. Trenowali swój hybrydowy model etapami, stopniowo zwiększając liczbę cykli treningowych, i śledzili klasyczne miary wydajności, takie jak dokładność, precyzja, czułość oraz złożona miara F1. Dla głównego zbioru danych o złośliwym oprogramowaniu Android framework IMDP‑HDL osiągnął dokładność około 99,2 procent, wyprzedzając różne konkurencyjne metody, w tym konwencjonalne sieci neuronowe, sieci rekurencyjne i inne hybrydowe modele głębokiego uczenia. Działał też zauważalnie szybciej niż konkurencyjne systemy głębokiego uczenia, kończąc analizę w mniej niż pięć sekund tam, gdzie inne potrzebowały około dwóch lub trzech razy dłużej.

Ograniczenia dziś i nadzieje na jutro

Mimo tych mocnych wyników autorzy przyznają, że model był trenowany na konkretnych zbiorach danych, które mogą nie odzwierciedlać pełnej różnorodności zagrożeń krążących w terenie. Szybko zmieniające się taktyki, takie jak exploity zero‑day czy silnie zmodyfikowane rodziny malware, mogą nadal przechodzić niezauważone. Uruchomienie takiego modelu bezpośrednio na telefonach, samochodach czy małych urządzeniach Internetu Rzeczy może być również trudne przy ograniczonej pamięci i mocy obliczeniowej. Badacze postrzegają więc tę pracę jako fundament. Zalecają rozszerzenie badań na szersze zbiory danych, dodanie mechanizmów umożliwiających modelowi aktualizację w miarę pojawiania się nowych zagrożeń oraz poszukiwanie sposobów wyjaśniania jego decyzji, aby analitycy bezpieczeństwa i użytkownicy mogli zrozumieć, dlaczego dana aplikacja została oznaczona.

Co to oznacza dla codziennych użytkowników

Mówiąc prosto, badanie pokazuje, że przez połączenie kilku zaawansowanych technik uczenia komputery mogą znacznie lepiej odróżniać bezpieczne aplikacje od niebezpiecznych, nawet gdy sprawcy starannie się ukrywają. Choć nie eliminuje to potrzeby ostrożnego zachowania użytkowników — na przykład pobierania aplikacji tylko z zaufanych źródeł — wskazuje drogę ku lżejszym, szybszym i dokładniejszym zabezpieczeniom wbudowanym w przyszłe narzędzia ochronne. Jeśli zostanie dopracowane i szeroko wdrożone, podejście takie jak IMDP‑HDL może znacznie utrudnić ukrytemu malware pozostawanie niezauważonym na smartfonach i podłączonych urządzeniach, na których polegamy na co dzień.

Cytowanie: Anuradha, A., Chouhan, A.S. & Srinivas Rao, S. Improving malware detection performance using hybrid deep representation learning with heuristic search algorithms. Sci Rep 16, 4847 (2026). https://doi.org/10.1038/s41598-026-35481-x

Słowa kluczowe: Złośliwe oprogramowanie Android, bezpieczeństwo uczenia głębokiego, bezpieczeństwo mobilne, złośliwe aplikacje, sztuczne sieci neuronowe