Clear Sky Science · pl

Hybrydowe podejście uczenia maszynowego do wykrywania ataków DDoS w sieciach programowalnych

Dlaczego zatrzymanie zalewu ruchu internetowego ma znaczenie

Kiedy oglądasz film online, robisz zakupy lub korzystasz z aplikacji w chmurze, twoje dane przemieszczają się przez sieci, które muszą pozostać szybkie i niezawodne. Popularne i nowoczesne podejście do prowadzenia tych sieci, zwane sieciami programowalnymi (SDN), daje firmom większą kontrolę i elastyczność — ale jednocześnie otwiera drzwi dla silnych cyberataków znanych jako rozproszone ataki odmowy usługi (DDoS). Ataki te zasypują systemy bezużytecznym ruchem, aż prawdziwi użytkownicy zostaną zablokowani. Badanie to pokazuje, jak dostosowana forma uczenia maszynowego może wykrywać takie zalewy ruchu szybko i dokładnie, pomagając utrzymać dostępność usług online wtedy, gdy najbardziej ich potrzebujemy.

Nowy rodzaj sieci, nowe słabe punkty

Tradycyjne sieci opierają się na urządzeniach, takich jak routery, które zarówno decydują, dokąd przesłać dane, jak i same je przesyłają. SDN oddziela te role: centralny „mózg” zwany kontrolerem decyduje o przepływie ruchu, podczas gdy prostsze przełączniki jedynie wykonują jego polecenia. To rozdzielenie ułatwia zarządzanie siecią, obniża koszty budowy i zwiększa elastyczność przy zastosowaniach intensywnie korzystających z zasobów, takich jak centra danych, platformy chmurowe, 5G i Internet rzeczy. Jest jednak pewien kompromis. Ponieważ tak dużo mocy skupia się w kontrolerze i jest udostępnione przez otwarte interfejsy programowe, napastnicy mogą skupić na nim swoje działania. Jeśli uda im się zalać kontroler fałszywymi żądaniami, mogą sparaliżować całą sieć naraz.

Jak napastnicy zamieniają pomocne funkcje w broń

Ataki DDoS wykorzystują armie zainfekowanych urządzeń — od domowych komputerów po niezabezpieczone kamery — które wysyłają fale niechcianego ruchu do celu. W SDN celem bywa często kontroler lub przełączniki, które mu raportują. Każdy nowy lub nietypowy przepływ danych może zmusić kontroler do podjęcia decyzji i zaktualizowania reguł w przełącznikach. Podczas zalewu DDoS liczba przepływów i komunikatów kontrolnych może gwałtownie wzrosnąć, zatykać zasoby kontrolera i blokować normalnych użytkowników. Wcześniejsze narzędzia wykrywania często opierały się na starych, nie-SDN-owych danych lub stałych progach, przez co miały problem z nowszymi, bardziej podstępnymi atakami i zmiennymi wzorcami współczesnego ruchu sieciowego.

Budowanie realistycznego obrazu ataku i normalnego ruchu

Aby zniwelować te braki, badacze zbudowali własne środowisko testowe SDN zamiast wykorzystywać przestarzałe zbiory danych. Korzystając z powszechnie używanego otwartoźródłowego kontrolera SDN (Ryu) i wirtualnego przełącznika, stworzyli prostą, ale starannie kontrolowaną sieć, w której mogli generować zarówno codzienny ruch, jak i kilka typów zalewów DDoS (opartych na TCP, UDP i ICMP). Kontroler regularnie zbierał szczegółowe statystyki dotyczące każdego przepływu danych i każdego portu przełącznika, takie jak długość trwania przepływów, liczba pakietów i bajtów, liczba aktywnych przepływów oraz wykorzystanie pasma przez porty. Pomiary te przekształcono w 22 skoncentrowane cechy, w tym nowe średnie, które oddają, ile danych niesie każdy przepływ. Każde rekord przepływu został automatycznie oznaczony jako złośliwy lub nieszkodliwy, co dało średniej wielkości, specyficzny dla SDN zbiór danych zawierający 99 225 przykładów.

Zespół algorytmów do wykrywania problemów

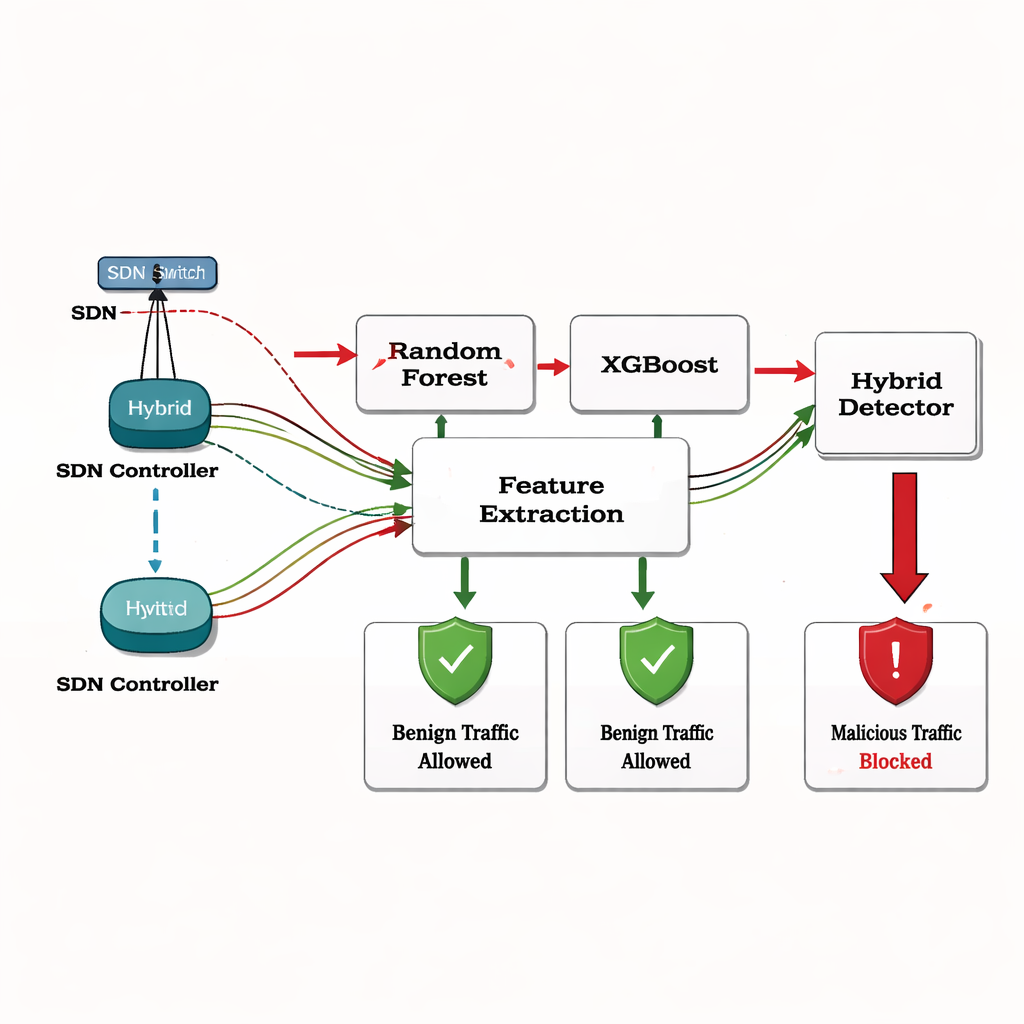

W oparciu o ten zbiór danych zespół porównał szereg metod uczenia maszynowego do klasyfikacji przepływów jako normalne lub atakujące. Okazało się, że proste modele, takie jak regresja logistyczna czy podstawowe drzewa decyzyjne, nie wykrywały wielu subtelnych wzorców ukrytych w statystykach. Na wyróżnienie zasługiwały dwie oparte na drzewach metody zespołowe — Random Forest i XGBoost — każda radząca sobie ze złożonymi zależnościami na swój sposób. Badacze połączyli je w hybrydowy model, w którym obie metody głosują nad wynikiem. Taki zespół osiągnął dokładność 99,36%, przy bardzo niewielkiej liczbie fałszywych alarmów i prawie zerowej liczbie nie wykrytych ataków. Testy z użyciem krzywych charakterystyki operacyjnej odbiornika (ROC) wykazały wydajność bliską doskonałości, co oznacza, że model potrafi rozróżnić ruch atakujący od normalnego w szerokim zakresie ustawień.

Od wczesnego ostrzegania do automatycznej obrony

Poza wykrywaniem autorzy opisują, jak taki model można podłączyć bezpośrednio do kontrolera SDN. Gdy kontroler zbierałby dane w czasie rzeczywistym, mógłby przekazywać je do wytrenowanego modelu, a gdy przepływ wyglądałby na złośliwy, natychmiast wprowadzać nowe reguły do przełączników, aby odrzucać, spowalniać lub blokować ten ruch. Chociaż badanie przeprowadzono jedynie w kontrolowanym środowisku z jednym przełącznikiem i ruchem syntetycznym, pokazuje ono, że starannie dobrane cechy świadome SDN, połączone z inteligentnym hybrydowym podejściem uczenia, mogą niezawodnie wykrywać ataki DDoS wystarczająco wcześnie, by zareagować. Dla osób nie będących specjalistami kluczowy wniosek brzmi: łączenie nowoczesnych projektów sieci z równie nowoczesnymi, opartymi na danych mechanizmami obrony może uczynić usługi online, od których zależymy, bardziej odpornymi na duże zalewy ruchu.

Cytowanie: Mahar, I.A., Aziz, K., Chakrabarti, P. et al. A hybrid machine learning approach for detecting DDoS attacks in software-defined networks. Sci Rep 16, 6533 (2026). https://doi.org/10.1038/s41598-026-35458-w

Słowa kluczowe: sieci programowalne, ataki DDoS, uczenie maszynowe, bezpieczeństwo sieci, wykrywanie ruchu