Clear Sky Science · pl

Połączenie optymalizatora inspirowanego kwantowo i sieci piramidy cech do wykrywania włamań w środowiskach Cloud‑IoT

Sprytniejsze tarcze dla świata podłączonych urządzeń

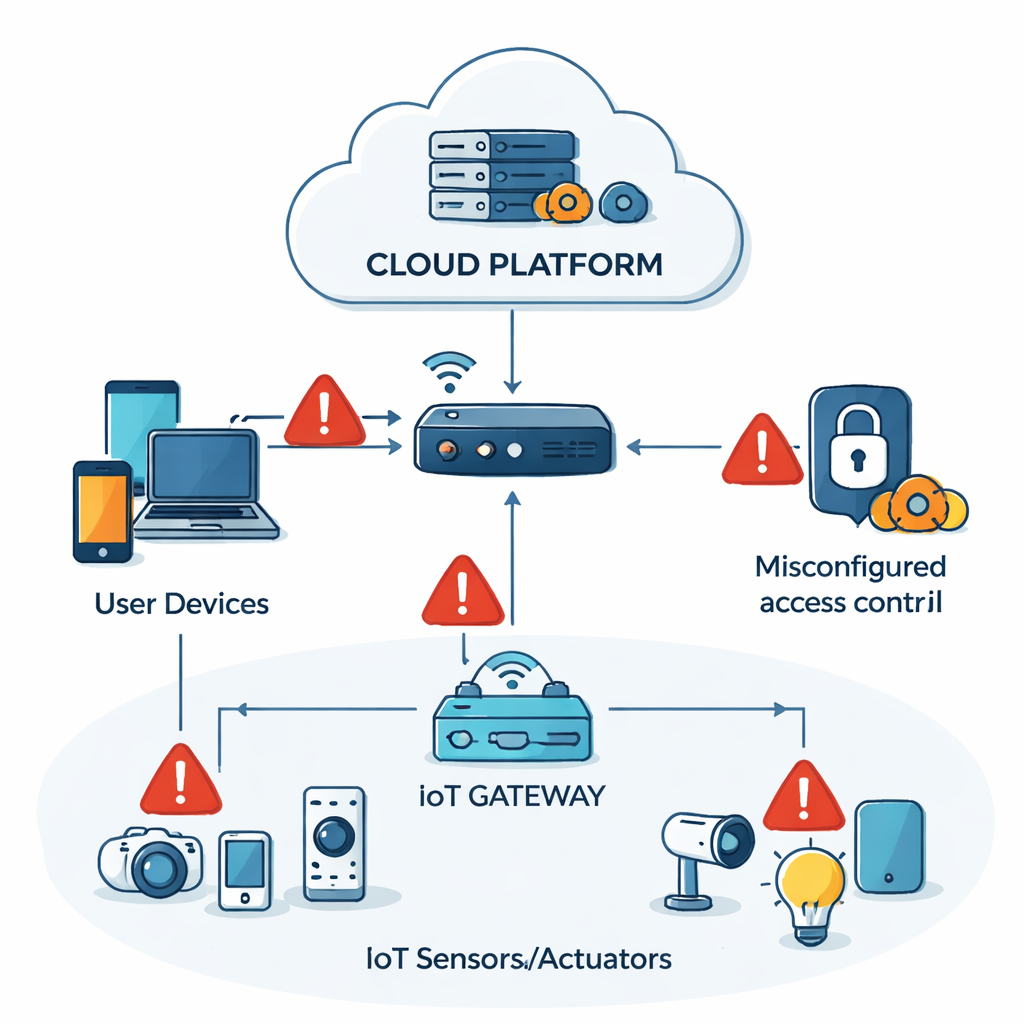

Od inteligentnych zamków i monitorów niemowląt po czujniki fabryczne i sprzęt szpitalny — miliardy urządzeń Internetu Rzeczy (IoT) komunikują się dziś z potężnymi serwerami w chmurze. Ta wygoda ma jednak ukryty koszt: napastnicy mogą wkraść się przez drobne urządzenia i rozprzestrzenić w chmurze, kradnąc dane lub uniemożliwiając działanie usług. Artykuł przedstawia nowy system obronny oparty na sztucznej inteligencji, zaprojektowany tak, by dokładniej wykrywać takie włamania i dostosowywać się do szybko zmieniających się technik ataku w nowoczesnych sieciach Cloud‑IoT.

Dlaczego codzienne urządzenia są łatwym celem

Większość urządzeń IoT jest projektowana jako tania, mała i energooszczędna, a nie silnie zabezpieczona. Często stosują słabe szyfrowanie i przestarzałe oprogramowanie, a platformy chmurowe nimi zarządzające otwierają wiele drzwi i korytarzy, które może wykorzystać napastnik. Jako przykład w pracy podano naruszenie z 2023 roku w sieci inteligentnych hoteli, gdzie hakerzy wykorzystali podatne zamki i czujniki HVAC, a następnie przeszli przez zaplecze chmurowe, zakłócając działanie dziesiątek obiektów. Tradycyjne systemy wykrywania włamań, które szukają znanych sygnatur ataku lub prostych anomalii, mają tu trudności: ruch sieciowy jest wielowymiarowy, łączy wiele pól numerycznych i kategorycznych, a wzorce ataków szybko ewoluują. W rezultacie subtelne, wieloetapowe ataki często zlewają się z normalną aktywnością tła.

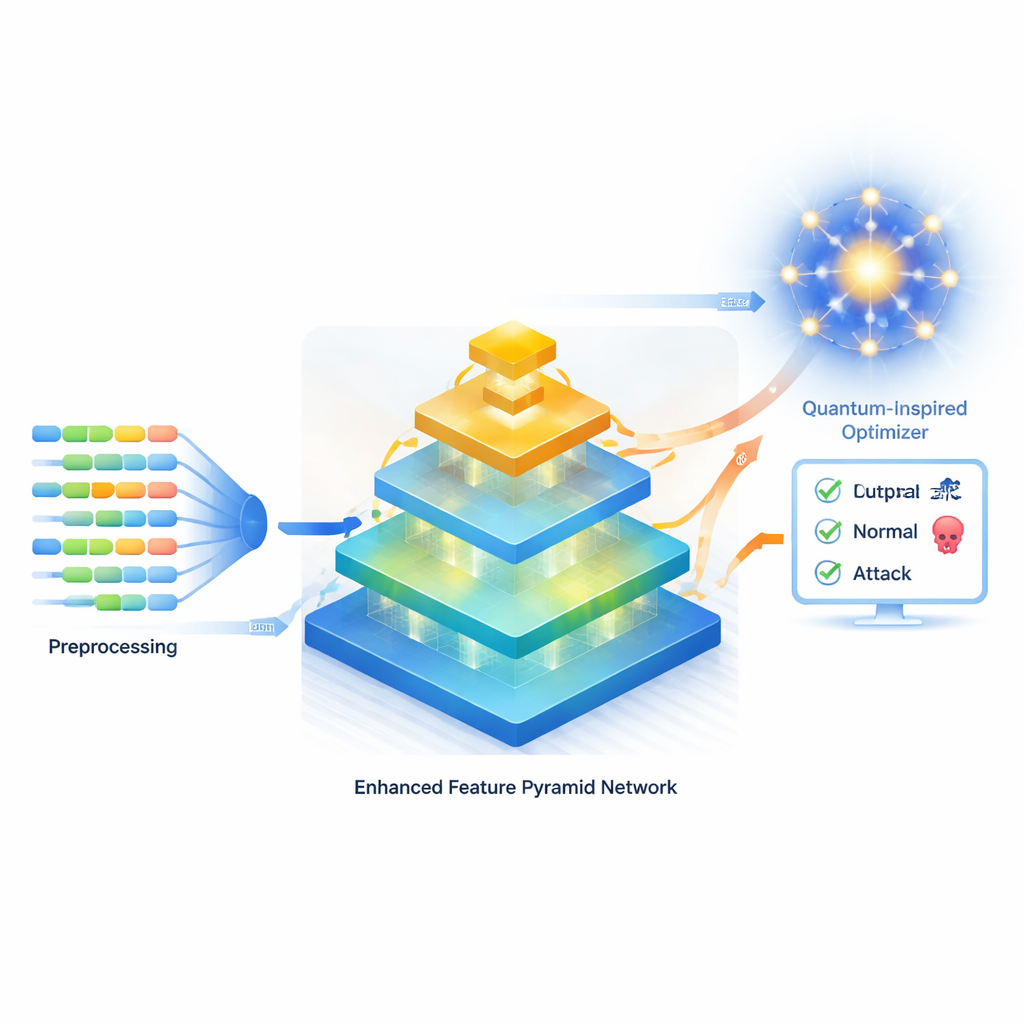

Przekształcanie logów sieciowych w obrazy, które AI naprawdę potrafi zobaczyć

Autorzy proponują nowe podejście, które zaczyna się od starannego oczyszczania i przekształcania surowych logów sieciowych. Pola kategoryczne, takie jak typ protokołu czy nazwa usługi, zamieniane są na wektory liczbowe, natomiast wielkości ciągłe, jak rozmiar pakietu czy czas trwania przepływu, są normalizowane, by żadna cecha nie dominowała procesu uczenia. Aby poradzić sobie z rzadkością rzeczywistych ataków w porównaniu z normalnym ruchem, używają techniki SMOTE do generowania realistycznych syntetycznych przykładów niedostatecznie reprezentowanych klas ataku, co zmniejsza uprzedzenie wobec klasy większościowej. Kluczowe jest następnie przeorganizowanie tych danych tabelarycznych w ustrukturyzowane „pseudoobrazy”, co pozwala potężnej sieci wzrokowej, ich Rozszerzonej Sieci Piramidy Cech (EFPN), analizować wzorce na wielu skalach zamiast traktować każdą cechę osobno.

Wielo‑warstwowa „piramida”, która czyta wzorce duże i małe

EFPN inspirowana jest systemami rozpoznawania obrazów, które doskonale wychwytują zarówno drobne detale, jak i szerokie kształty. W jej rdzeniu znajduje się szkielet podobny do ResNet34, który buduje hierarchię map cech. Ścieżka od dołu do góry wychwytuje coraz bardziej abstrakcyjne wzorce, podczas gdy ścieżka od góry do dołu używa dekoniwolucji (mądrzejszej formy upsamplingu), by odzyskać drobniejsze szczegóły przestrzenne, które prostsze metody często rozmywają. Moduł Głębokiego Osadzania Semantycznego łączy następnie sygnały niskopoziomowe, bogate w detale, z sygnałami wysokopoziomowymi, świadomymi kontekstu, zachowując zarówno „pojedyncze ujęcia”, jak i „szerokokątne” spojrzenie na ruch. Wreszcie etap łączenia o dwóch gałęziach przetwarza wzorce globalne i niuanse lokalne równolegle — przy użyciu wyspecjalizowanych konwolucji, które efektywnie poszerzają pole recepcyjne — zanim scali je do jednej, zwartej reprezentacji wykorzystywanej do klasyfikacji.

Zapożyczając pomysły z dziecięcych szkiców i fizyki kwantowej

Projektowanie sieci to tylko połowa zadania; dostrojenie jej licznych pokręteł — takich jak szybkość uczenia, rozmiary filtrów czy liczba map cech — silnie wpływa na dokładność. Zamiast polegać na powolnym przeszukiwaniu siatkowym czy standardowych optymalizatorach, autorzy wprowadzają metaheurystykę wzbogaconą o elementy kwantowe nazwaną Q‑CDDO (Quantum‑Enhanced Child Drawing Development Optimizer). Jest ona luźno inspirowana ewolucją dziecięcych rysunków: wczesne bazgroły, naśladowanie lepszych przykładów, wykształcające się poczucie proporcji (powiązane ze złotym podziałem), kreatywność i pamięć udanych wzorców. Matematycznie jest to zakodowane jako wyszukiwanie populacyjne, które eksploruje i dopracowuje kandydackie zestawy hiperparametrów. Element „wzbogacony o kwanty” reprezentuje każdego kandydata jako ciąg kubitów w superpozycji; przez zastosowanie bramek rotacyjnych kierowanych przez najlepsze dotąd rozwiązania, algorytm może szerzej eksplorować olbrzymią przestrzeń poszukiwań, jednocześnie skupiając się na obiecujących rejonach.

Testowanie nowej obrony

Kompletny framework EFPN–Q‑CDDO został oceniony na dwóch szeroko stosowanych zbiorach odniesienia: CIC‑IDS‑2017, który naśladuje konwencjonalną sieć przedsiębiorstwa z wieloma typami ataków, oraz Bot‑IoT, skupiający się na ruchu botnetowym w stylu IoT. Po pięciokrotnej walidacji krzyżowej i starannym obchodzeniu się z niezrównoważeniem klas system osiągnął 96,3% dokładności na CIC‑IDS‑2017 i 94,6% na Bot‑IoT, przewyższając kilka silnych bazowych modeli, w tym zaawansowane hybrydy uczenia głębokiego i inne modele dostrojone metaheurystykami. Wykazał też wyższe wartości F1 — równowagę precyzji i czułości — co oznacza mniej pominiętych ataków i mniej fałszywych alarmów. Badania ablacyjne pokazały, że oba główne składniki mają znaczenie: uaktualnienie standardowej piramidy cech do wersji rozszerzonej poprawia wyniki, a zastąpienie konwencjonalnych optymalizatorów Q‑CDDO dodatkowo zwiększa wydajność i daje gładszą, szybszą zbieżność w trakcie treningu.

Co to oznacza dla zabezpieczenia podłączonego świata

Dla osób niebędących ekspertami kluczowy wniosek jest taki, że obrona systemów Cloud‑IoT to nie tylko silniejsze hasła czy lepsze zapory; wymaga inteligentniejszego rozpoznawania wzorców, które potrafi czytać złożony, zaszumiony ruch bez zalewania analityków fałszywymi alarmami. Poprzez konwersję surowych logów sieciowych na struktury podobne do obrazów i połączenie wieloskalowej „piramidy” neuronowej z strategiami strojenia inspirowanymi kwantowo, ta praca dostarcza detektor włamań, który jest zarówno dokładniejszy, jak i bardziej adaptacyjny niż wiele istniejących systemów. Choć efekty kwantowe są tutaj symulowane, a nie oparte na rzeczywistym sprzęcie kwantowym, idee te pomagają optymalizatorowi wydostać się z wąskich lokalnych minimów i znaleźć lepsze ustawienia. W miarę jak wdrożenia IoT będą się rozrastać w domach, miastach i infrastrukturze krytycznej, podejścia takie jak EFPN–Q‑CDDO mogą stać się ważną częścią niewidzialnej tkaniny zabezpieczeń, która utrzymuje te połączone środowiska odpornymi na ciągle ewoluujące zagrożenia cybernetyczne.

Cytowanie: Hajlaoui, R., Shalaby, M., Alfilh, R.H.C. et al. Combination of quantum-based optimizer and feature pyramid network for intrusion detection in Cloud-IoT environments. Sci Rep 16, 7244 (2026). https://doi.org/10.1038/s41598-026-35242-w

Słowa kluczowe: wykrywanie włamań, bezpieczeństwo Cloud IoT, uczenie głębokie, optymalizacja inspirowana kwantowo, analiza ruchu sieciowego