Clear Sky Science · pl

Efektywny hybrydowy system z selekcją cech do wykrywania złośliwego oprogramowania Android w IoT

Dlaczego twoje inteligentne urządzenia potrzebują lepszych ochroniarzy

Od inteligentnych dzwonków i telewizorów po czujniki przemysłowe i samochody połączone z siecią — miliardy urządzeń działają dziś na Androidzie. Ta wygoda ma ukryty koszt: urządzenia te stają się coraz częściej celem złośliwego oprogramowania, które może kraść dane, szpiegować użytkowników lub przejmować całe sieci. Artykuł przedstawia nowy sposób wykrywania takich ataków szybko i wydajnie, nawet na urządzeniach o niskiej mocy obliczeniowej, co daje szansę na bezpieczniejsze domy, szpitale, miasta i zakłady przemysłowe.

Rosnący problem wewnątrz codziennych urządzeń

Android stał się domyślnym systemem operacyjnym dla wielu urządzeń Internetu Rzeczy (IoT), ponieważ jest elastyczny, otwarty i tani w adaptacji. Ta sama otwartość przyciąga przestępców. Wiele urządzeń opartych na Androidzie nie ma ochrony antywirusowej, korzysta z nieufnych sklepów z aplikacjami i rzadko otrzymuje terminowe aktualizacje bezpieczeństwa. Ostatnie zagrożenia — w tym duże botnety wywołujące przeciążenia sieci i spyware cicho zbierający hasła, wiadomości, a nawet dane biometryczne — pokazują, jak szybko ewoluuje złośliwe oprogramowanie mobilne i IoT. Tradycyjne środki obronne, takie jak dopasowywanie sygnatur czy proste kontrole uprawnień, mają trudności z nadążeniem, zwłaszcza gdy atakujący ukrywają kod lub dynamicznie zmieniają zachowanie.

Patrzenie na aplikacje z dwóch perspektyw jednocześnie

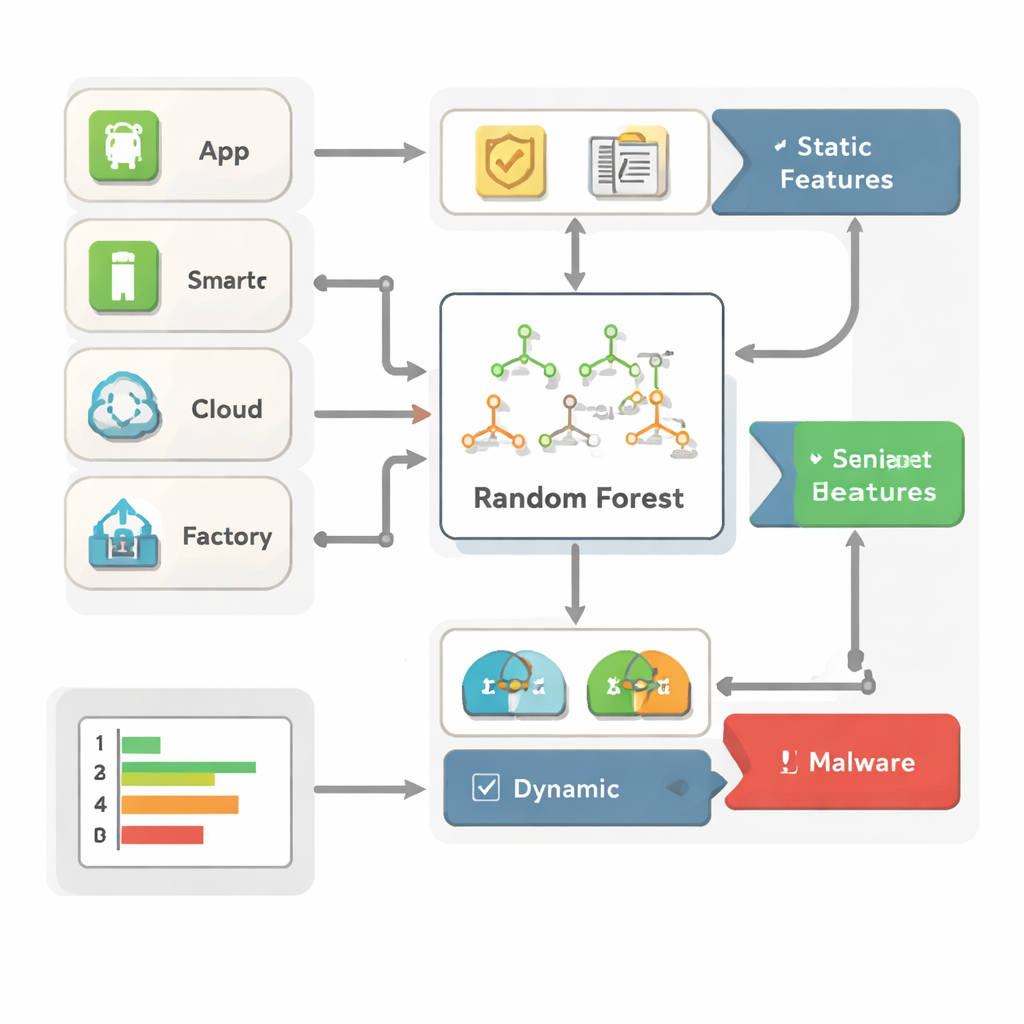

Autorzy przekonują, że jedna perspektywa aplikacji już nie wystarcza. Zamiast tego łączą dwie uzupełniające się metody. Pierwsza, często nazywana analizą statyczną, bada, o co aplikacja prosi i jak jest zbudowana — uprawnienia, interfejsy programistyczne, które wykorzystuje, oraz podstawowe metadane — bez uruchamiania jej. Druga, analiza dynamiczna, obserwuje, co aplikacja robi w czasie działania: jak używa pamięci i procesora, jakie wywołania systemowe wykonuje i jak komunikuje się przez sieć. Łącząc te dwa typy wskazówek, system potrafi wykryć zarówno oczywiste zagrożenia, jak i bardziej subtelne, zmieniające kształt malware, które może oszukać jedną metodę działającą oddzielnie.

Nauka lasu drzew decyzyjnych, by wykrywać złe zachowania

Aby przekształcić ten bogaty zestaw wskazówek w decyzje, system wykorzystuje metodę uczenia maszynowego zwaną Random Forest — można ją sobie wyobrazić jako tłum prostych drzew decyzyjnych, które głosują, czy aplikacja jest nieszkodliwa, czy złośliwa. Co istotne, autorzy nie podają modelowi wszystkich surowych szczegółów. Zamiast tego klasyfikują cechy za pomocą dwóch miar użyteczności i zachowują tylko najbardziej informacyjne. Ten etap redukcji zmniejsza objętość danych do przetworzenia, przyspiesza wykrywanie i ułatwia zrozumienie, które sygnały — na przykład określone uprawnienia do wiadomości tekstowych, podejrzane porty sieciowe czy nietypowe wzorce pamięci — decydują o werdykcie. Ponieważ Random Forest naturalnie wskazuje, które wejścia są najważniejsze, analitycy bezpieczeństwa mogą lepiej zrozumieć i zaufać wyborom systemu.

Testy na różnych typach ataków i zbiorach danych

Framework oceniono na czterech dobrze znanych zbiorach danych dotyczących Androida i przemysłowego IoT. Jeden (Drebin) koncentruje się na uprawnieniach aplikacji i kodzie, inny (TUANDROMD) zawiera bardziej szczegółowe cechy aplikacji, trzeci (CCCS‑CIC‑AndMal‑2020) śledzi zachowanie aplikacji podczas działania, a czwarty (CIMD‑2024) rejestruje wieloletnią aktywność sieciową rzeczywistych urządzeń przemysłowych. Na pierwszych trzech zbiorach system osiąga wyjątkowo wysoką dokładność — około 99–100 procent — z podobnie silną precyzją i czułością, co oznacza, że rzadko przeocza malware lub błędnie klasyfikuje czyste aplikacje. Działa też szybko i z umiarkowanymi wymaganiami pamięciowymi, co czyni go odpowiednim dla urządzeń brzegowych, które nie mogą uruchamiać ciężkich modeli głębokiego uczenia. Zbiór przemysłowy ujawnia istotne ograniczenie: ponieważ ruch niegroźny zdecydowanie przeważa nad atakami, prosty model może wydawać się dokładny, a jednocześnie przeoczać wiele rzadkich, lecz niebezpiecznych zagrożeń, co podkreśla potrzebę specjalnych technik radzenia sobie z danymi o silnym rozkładzie nierównowagi.

Obecne ograniczenia i jak można to poprawić

Choć proponowane podejście sprawdza się znakomicie w kilku benchmarkach, jest mniej skuteczne, gdy ruch złośliwy jest rzadki i zróżnicowany, jak w rzeczywistych sieciach przemysłowych. Autorzy otwarcie przyznają, że w takich przypadkach model ma tendencję do faworyzowania większościowej klasy „bezpiecznej” i pomija mniejsze rodziny malware. Sugerują poprawę tego stanu poprzez inteligentniejsze próbkowanie, trenowanie uwzględniające koszty oraz dalsze inżynierię cech, a także testy przeciwko sprytnie zamaskowanemu malware, które próbuje oszukać systemy oparte na uczeniu. Mimo to praca pokazuje, że starannie zaprojektowany, przezroczysty model może zapewnić ochronę zbliżoną do najnowszych rozwiązań bez ciężkich kosztów głębokiego uczenia, oferując praktyczny plan obrony dla rosnącego świata urządzeń z Androidem.

Co to oznacza dla codziennego bezpieczeństwa

Dla osób niebędących ekspertami wniosek jest prosty: można zbudować obronę przed malware, która jest jednocześnie inteligentna i na tyle lekka, by działać na codziennych urządzeniach, a także na tyle przejrzysta, by eksperci mogli ją audytować. Poprzez łączenie tego, co aplikacje deklarują, z tym, co rzeczywiście robią w praktyce, i skupianie się na najbardziej wymownych sygnałach ostrzegawczych, ten framework zmniejsza atrakcyjność urządzeń z Androidem jako celów ataków. Przy dalszym dopracowaniu pod kątem silnie niezrównoważonych, rzeczywistych danych podobne systemy mogą stać się kluczową częścią niewidocznej sieci ochronnej chroniącej nasze połączone domy, szpitale, fabryki i miasta przed cyfrowymi włamywaczami.

Cytowanie: Saeed, N.H., Hamza, A.A., Sobh, M.A. et al. Efficient feature ranked hybrid framework for android Iot malware detection. Sci Rep 16, 3726 (2026). https://doi.org/10.1038/s41598-026-35238-6

Słowa kluczowe: Złośliwe oprogramowanie Android, Bezpieczeństwo IoT, uczenie maszynowe, analiza hybrydowa, random forest