Clear Sky Science · pl

Budowa wielostanowych układów chaotycznych i zastosowania do szyfrowania obrazów

Dlaczego mieszanie obrazów ma znaczenie dla twojej prywatności

Zdjęcia i filmy płyną dziś nieustannie przez telefony, chmury i sieci społecznościowe, dlatego kluczowe jest zabezpieczenie ich przed ciekawskimi oczami. Tradycyjne narzędzia szyfrujące, takie jak AES, dobrze sprawdzają się dla tekstu i małych plików, ale przy ogromnych, kolorowych obrazach dominujących w dzisiejszym ruchu danych mogą być wolne lub nieefektywne. W artykule opisano inne podejście: wykorzystanie naturalnej nieprzewidywalności układów chaotycznych — matematycznych modeli zachowujących się jak turbulencje czy pogoda — do zaprojektowania szybszych, trudniejszych do złamania zamków na obrazy.

Nowy sposób wywoływania cyfrowego chaosu

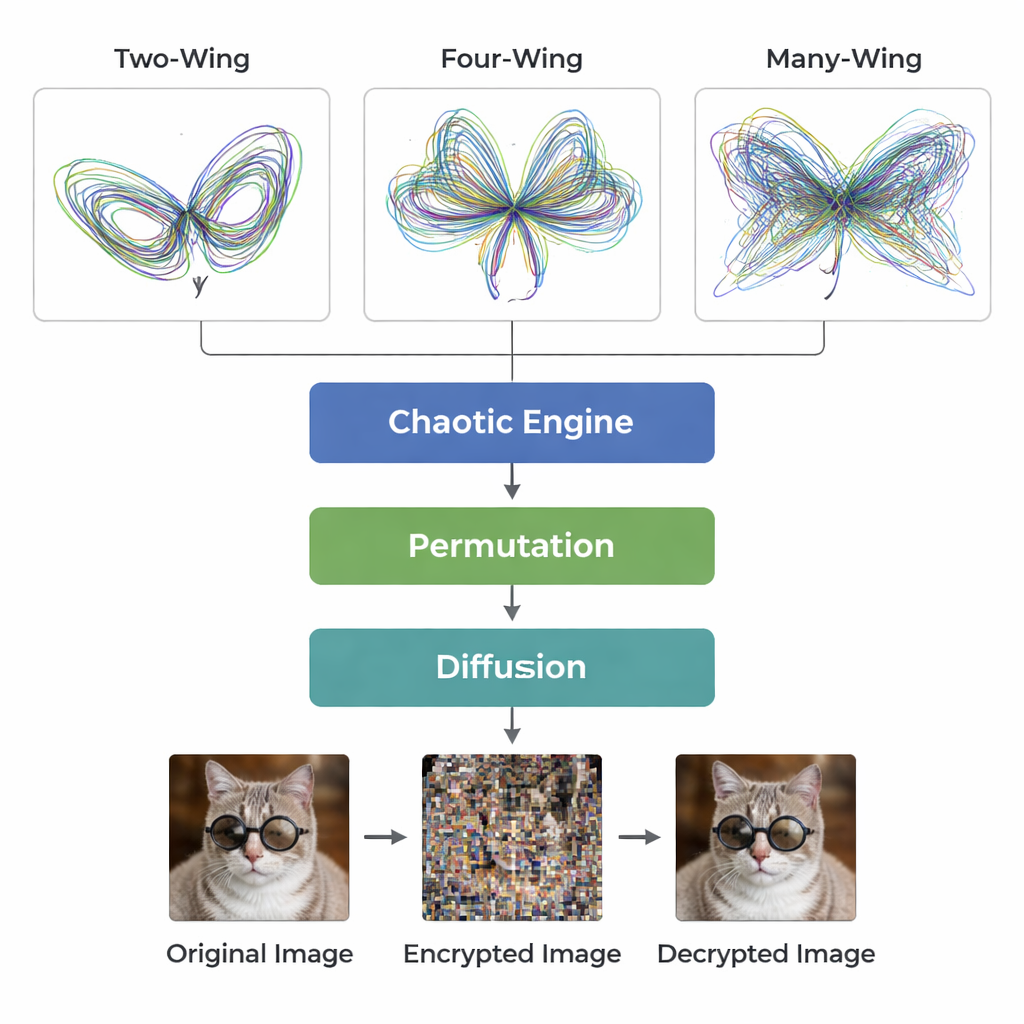

Autorzy zaczynają od prostego pytania: czy można wzmocnić chaos nie przez wynajdowanie zupełnie nowych równań, lecz przez ostrożne zmiany tego, co już znamy? Skupiają się na klasycznym układzie Lorentza, modelu z trzema równaniami słynnym z atraktora w kształcie motyla, i pokazują, że jego gwałtowne zachowanie można wzbogacić przez dostosowanie dwóch składników. Po pierwsze, podnoszą każdą zmienną stanu do różnych potęg, co subtelnie przekształca sposób, w jaki układ ewoluuje w czasie. Po drugie, dodają do tych zmiennych niewielkie stałe przesunięcia — „małe parametry”. Choć te zmiany wyglądają na papierze niepozornie, symulacje pokazują, że znacząco zmieniają tor ruchu układu, zachowując jednocześnie stan w pełni chaotyczny.

Dodawanie pamięci do chaosu za pomocą elektronicznego „atramentu”

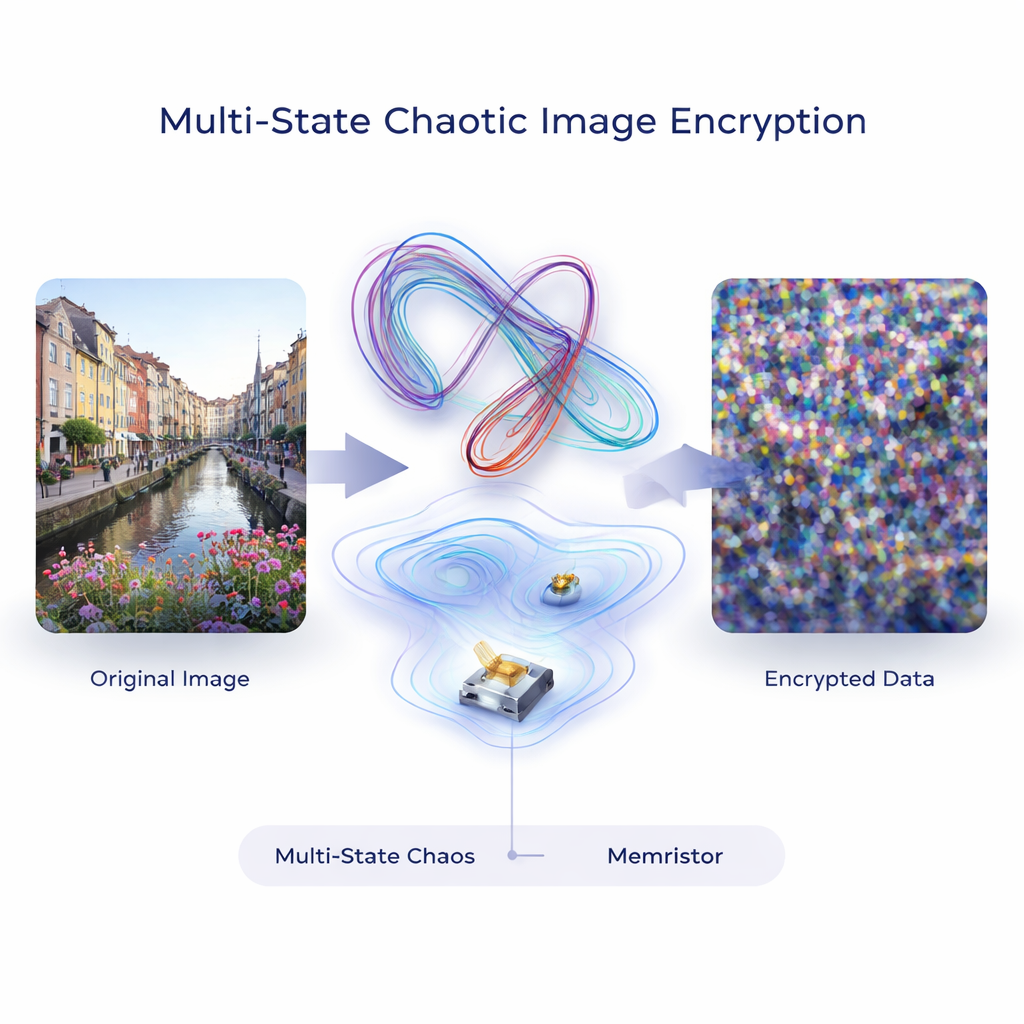

Aby pójść dalej, zespół łączy model chaotyczny z memrystorem, elementem elektronicznym, którego oporność zależy od przeszłości — jak drut pamiętający przepływające przez niego prądy. Wpinając zmienną w czasie odpowiedź memrystora z powrotem do równań, trajektorie układu rozwijają się w wieloskrzydłowe wzory: zamiast klasycznego, dwupłatowego „motyla”, model może wykazywać cztery, osiem, a nawet szesnaście skrzydeł, w zależności od siły sprzężenia z memrystorem. Zmiana warunków początkowych lub parametrów przekształca te skrzydła, ale nie niszczy leżącego u ich podstaw chaosu. Testy z wykorzystaniem wykładników Lyapunova i diagnostyki SALI potwierdzają, że w wielu ustawieniach układ pozostaje wysoce czuły i nieprzewidywalny — cechy pożądane w kryptograficznej losowości.

Upewnianie się, że przepis działa w różnych warunkach

Sygnały z realnego świata często mają pamięć i długozasięgowe efekty, dlatego autorzy sprawdzają, czy ich konstrukcja działa także wtedy, gdy wykraczają poza zwykłe rachunki różniczkowe do rachunku ułamkowego, pozwalającego na pochodne o niecałkowitym rzędzie. Przepisawszy równania w tym ramieniu i symulując je specjalistycznymi metodami numerycznymi, ponownie obserwują trwały, wieloskrzydłowy chaos. Wprowadzają także tę strategię projektowania do dwóch innych znanych modeli, układu T i układu Liu. W każdym przypadku połączenie przekształcania zmiennych stanu, małych parametrów i członów przypominających memrystor daje bogate atraktory chaotyczne. Sugeruje to, że metoda nie jest związana z jednym konkretnym równaniem, lecz oferuje ogólny przepis na inżynierię złożonego chaosu.

Od wirującej matematyki do silniejszych zabezpieczeń obrazów

Wykorzystując ten chaotyczny silnik, autorzy projektują pełny schemat szyfrowania obrazu. Układ chaotyczny generuje długie sekwencje pozornie losowych liczb, które przekształca się w dwuwymiarowe mapy mieszające wiersze i kolumny obrazu (permutacja), a następnie zmieniające wartości pikseli (dyfuzja). Ponieważ drobne zmiany w warunkach początkowych radykalnie zmieniają sekwencję chaotyczną, efektywna przestrzeń kluczy jest ogromna — rzędu 2^172 możliwych kluczy — znacznie poza zasięgiem ataku brute‑force. Testy na standardowych fotografiach kolorowych pokazują, że zaszyfrowane obrazy wyglądają jak jednorodny szum, z płaskimi histogramami, wysoką entropią informacji bliską maksymalnej teoretycznej oraz niemal brakiem korelacji między sąsiednimi pikselami.

Odporność na szumy i ataki

Zespół bada też, jak ich system zachowuje się pod realistycznym nadużyciem. Gdy do zaszyfrowanych obrazów wprowadza się losowy szum „sól i pieprz” albo duże czarne obszary zakryte, wyniki po odszyfrowaniu nadal zachowują rozpoznawalną treść, a wskaźniki jakości pogarszają się stopniowo, zamiast gwałtownie spadać. Testy statystyczne, takie jak analiza chi‑kwadrat, oraz miary zmiany szyfrogramu po modyfikacji pojedynczego piksela w obrazie źródłowym wskazują na silną odporność wobec powszechnych strategii kryptanalitycznych. Krótko mówiąc, schemat jest jednocześnie na tyle czuły na zmiany, by zniechęcać atakujących, i wystarczająco odporny, by tolerować utratę danych i zakłócenia.

Co to oznacza dla codziennego bezpieczeństwa

Dla osób niebędących specjalistami główne przesłanie jest takie: ten sam rodzaj delikatnego efektu motyla, który wpływa na prognozy pogody, można skonstruować i wykorzystać do ochrony cyfrowych obrazów. Poprzez systematyczne strojenie istniejących modeli chaotycznych za pomocą małych przesunięć parametrów, przekształceń zmiennych i komponentów przypominających pamięć, autorzy tworzą elastyczną rodzinę generatorów chaotycznych i pokazują, jak przekształcić jeden z nich w wydajny szyfr obrazów. Ich testy wskazują, że podejście to może bardzo skutecznie ukrywać informacje wizualne, pozostając na tyle szybkie, by nadawać się do praktycznego użytku — co sugeruje obiecującą drogę ku przyszłym narzędziom szyfrującym dostosowanym do masowych strumieni obrazów ery cyfrowej.

Cytowanie: Wang, X., Wu, H., Yan, A. et al. Construction of multi-state chaotic systems and applications to image encryption. Sci Rep 16, 5518 (2026). https://doi.org/10.1038/s41598-026-35222-0

Słowa kluczowe: szyfrowanie obrazów chaotycznych, atraktor o wielu skrzydłach, memrystor, chaos rzędu ułamkowego, bezpieczeństwo informacji