Clear Sky Science · pl

Zarządzanie tożsamością w IoT wspierane przez blockchain: wielowarstwowa obrona przed przeciwną sztuczną inteligencją

Dlaczego ochrona połączonych urządzeń wymaga dziś nowych metod

Domy, szpitale, fabryki i miasta zapełniają się urządzeniami podłączonymi do internetu — od inteligentnych zamków i kamer po czujniki medyczne i sterowniki sieci energetycznych. Te urządzenia często działają cicho w tle, lecz jeśli ich tożsamości zostaną sfałszowane lub skradzione, przestępcy — lub wrogie państwa — mogą otwierać drzwi, przejmować sprzęt lub wyłączać usługi. Artykuł bada nowe podejście do ochrony „kto jest kim” w Internecie Rzeczy (IoT), wykorzystujące blockchain i zaawansowaną kryptografię, aby wyprzedzać coraz bardziej wyrafinowane ataki sztucznej inteligencji (AI).

Co zawodzi w dzisiejszych systemach zaufania

Większość połączonych urządzeń opiera się dziś na centralnych autorytetach, takich jak serwery certyfikatów, które potwierdzają ich tożsamość. Jeśli jeden z tych centralnych węzłów zostanie zhakowany, atakujący może podszyć się pod ogromną liczbę urządzeń naraz. Równocześnie narzędzia AI — zwłaszcza modele generatywne — potrafią podrabiać sygnały biometryczne i wzorce zachowań, które wyglądają na prawdziwe, oszukując skanery twarzy czy rytmu serca, a nawet imitując sposób pisania lub poruszania myszką. Autorzy zauważają, że ponad cztery na pięć systemów IoT pozostaje podatnych na takie zaawansowane sztuczki. Wskazują także, że wiele istniejących „inteligentnych kontraktów” na blockchainie — małych programów automatyzujących działania — zawiera ukryte błędy, które napastnicy wykorzystujący AI mogliby wykorzystać.

Budowanie współdzielonej, niezmienialnej książki adresowej dla urządzeń

Proponowany system zastępuje pojedynczy, centralny autorytet współdzielonym rejestrem opartym na technologii blockchain. Każde urządzenie IoT tworzy parę kluczy kryptograficznych, a na łańcuchu przechowywana jest tylko jednokierunkowo zniekształcona wersja (hash) jego klucza publicznego jako stałe ID. To sprawia, że rekord tożsamości jest odporny na manipulacje i niezwykle trudny do podrobienia. Zanim urządzenie zostanie zaakceptowane, musi przejść test żywotności — wykazać, że jego sygnał biometryczny lub inny fizyczny podpis rzeczywiście pochodzi od realnego, obecnego urządzenia, a nie od modelu generatywnego — a następnie udowodnić w sposób chroniący prywatność, że posiada odpowiadający mu klucz prywatny. Komitet niezależnych walidatorów sprawdza ten dowód i głosuje nad zatwierdzeniem urządzenia, dzięki czemu żadna pojedyncza strona nie może cicho wprowadzić fałszywych urządzeń do systemu.

Dodanie inteligentnych kontraktów, uczenia i zachowania do obrony

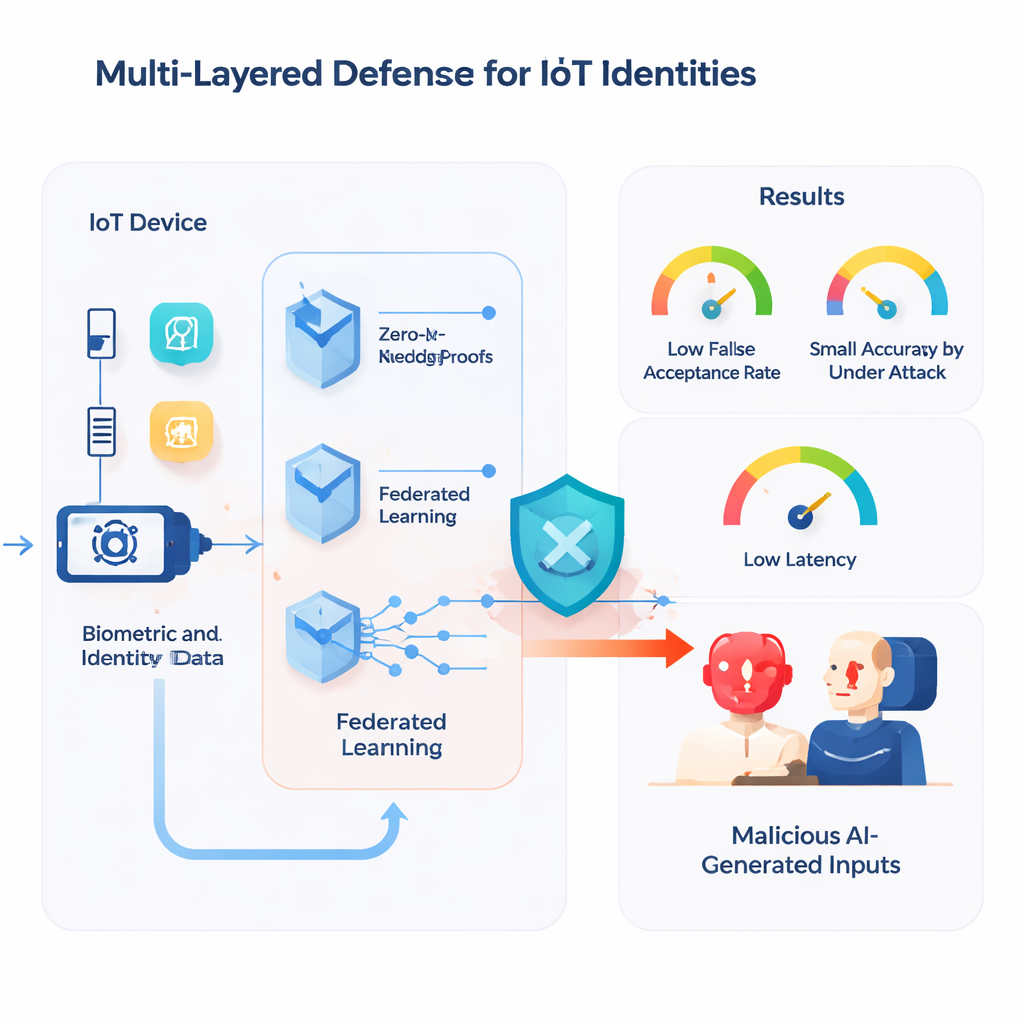

Na tej warstwie tożsamości działają inteligentne kontrakty, które automatycznie zarządzają cyklem życia urządzeń: rejestracją, weryfikacją, unieważnieniem i kontrolą dostępu. Kontrakty są napisane według rygorystycznych, formalnie sprawdzonych reguł, tak by na przykład urządzenie nie mogło zostać zarejestrowane dwukrotnie pod różnymi tożsamościami. Aby chronić się przed atakami AI próbującymi skazić współdzielone modele uczenia maszynowego, system wykorzystuje odporną formę uczenia federacyjnego: urządzenia trenują modele lokalnie i wysyłają jedynie aktualizacje, które następnie są filtrowane przez algorytm odrzucający podejrzane wkłady. Autorzy włączają też biometrie behawioralne na poziomie interfejsu użytkownika, ucząc typowych wzorców pisania i ruchów myszy danej osoby. Jeśli zachowanie na żywo odbiega zbytnio od wyuczonego profilu, system może wymagać dodatkowej autoryzacji lub zablokować dostęp, co pomaga powstrzymać phishingowe ekrany oparte na deepfake’ach.

Utrzymanie portfeli i oprogramowania w uczciwości pod presją

Ponieważ użytkownicy korzystają z systemu przez portfele cyfrowe i interfejsy webowe, te komponenty otrzymują też dodatkową ochronę. Wrażliwe operacje, takie jak unieważnienie krytycznego urządzenia czy zmiana poświadczeń, wymagają podpisów progowych — kilka zaufanych stron musi dodać częściową zgodę, zanim blockchain zaakceptuje transakcję. Wbudowany model AI obserwuje nietypowe wzorce w opłatach transakcyjnych lub nagłe eksplozje aktywności, które mogą sygnalizować boty lub automatyczne oszustwa. W tle autorzy testują swoje inteligentne kontrakty w symulowanym środowisku blockchain, które imituje warunki rzeczywiste, po czym bombardują je automatycznie generowanymi „dziwnymi” wejściami mającymi ujawnić rzadkie błędy lub luki przed wdrożeniem.

Jak dobrze wielowarstwowa tarcza wytrzymuje ataki AI

Zespół zbudował działający prototyp przy użyciu narzędzi Ethereum, front-endu opartego na React oraz popularnych portfeli, takich jak MetaMask. Następnie przeprowadzili serię testów kontradyktoryjnych. Wykorzystano generowane przez AI podrobione biometryki, by próbować przemycić fałszywe urządzenia podczas rejestracji; celowo zatruwano modele uczenia maszynowego; a spreparowane transakcje usiłowały obejść zabezpieczenia portfeli. W tych eksperymentach system utrzymał wskaźnik fałszywych akceptacji dla podrobionych biometryk na poziomie zaledwie 0,07%, ograniczył utratę dokładności modelu na skutek zatruć do około 1,5% i weryfikował dowody zachowujące prywatność w ~142 milisekund na skromnym sprzęcie brzegowym — wystarczająco szybko dla wielu zastosowań IoT w czasie rzeczywistym. W scenariuszach testowych nie przyjęto żadnych sfałszowanych transakcji, a narzędzia formalne potwierdziły, że kluczowe reguły kontraktów, takie jak zapobieganie duplikatowi rejestracji, działały we wszystkich analizowanych przypadkach.

Co to oznacza dla codziennego życia połączonego

Mówiąc krótko, badanie pokazuje, że możliwe jest zapewnienie miliardom tanich urządzeń bardziej niezawodnego „paszportu”, którego trudno podrobić przy użyciu napędzanych AI oszustów, bez spowalniania systemu do zera. Poprzez połączenie współdzielonego rejestru blockchain, matematycznych technik dowodowych ukrywających sekrety, starannej weryfikacji automatycznego kodu oraz inteligentniejszego traktowania zachowań i uczenia, autorzy przedstawiają praktyczny plan zwiększenia bezpieczeństwa i odporności ekosystemów IoT. W miarę jak napastnicy coraz bardziej polegają na AI, obrony takie jak ta wielowarstwowa ramka tożsamości mogą stać się kamieniem węgielnym ochrony wszystkiego, od domowych gadżetów po sprzęt szpitalny i infrastrukturę narodową.

Cytowanie: Usama, M., Aziz, A., Alasbali, N. et al. Blockchain-enabled identity management for IoT: a multi-layered defense against adversarial AI. Sci Rep 16, 4371 (2026). https://doi.org/10.1038/s41598-026-35208-y

Słowa kluczowe: Bezpieczeństwo Internetu Rzeczy, tożsamość w blockchain, przeciwnicza sztuczna inteligencja, dowiadywanie zerowej wiedzy, uczenie federacyjne