Clear Sky Science · pl

Cyfrowe znakowanie wodne dla ukrywania i uwierzytelniania danych wirtualnej fizycznie nieklonowalnej funkcji

Dlaczego ukryte znaki w danych mają znaczenie

Codziennie miliardy drobnych urządzeń — liczniki inteligentne, czujniki, kamery i urządzenia noszone — dyskretnie przesyłają dane przez powietrze. Jeśli atakujący może podsłuchiwać lub odtwarzać przechwycone transmisje, może podszyć się pod twoje urządzenie i dostać się do sieci. Artykuł ten bada nowy sposób ochrony takich malych urządzeń przez wbudowanie niewidocznego „znaku” w dane wysyłane przy sprawdzaniu tożsamości, dodając dodatkowy zamek do drzwi bez potrzeby stosowania ciężkiego sprzętu czy dużych mocy obliczeniowych.

Cyfrowy odcisk palca dla każdego małego urządzenia

Wiele bezpiecznych systemów już teraz opiera się na rodzaju cyfrowego odcisku palca zwanego fizycznie nieklonowalną funkcją (PUF). PUF wykorzystuje drobne, niekontrolowalne różnice w elektronice urządzenia do generowania odpowiedzi, które są niezwykle trudne do skopiowania. Gdy serwer wysyła wyzwanie — pewien rodzaj pytania — urządzenie odpowiada w sposób zależny od swojej unikatowej struktury. Dopasowywanie par wyzwanie–odpowiedź pozwala serwerowi rozróżnić prawdziwe urządzenia od podszywających się. Jednak klasyczne PUFy wymagają specjalnego sprzętu, zmieniają się z upływem czasu i wciąż mogą zostać zbadane oraz naśladowane przez sprytnych atakujących. Aby obejść te ograniczenia, autorzy wcześniej zbudowali „wirtualny PUF” (VPUF) oparty na sieci neuronowej: oprogramowanie, które uczy się naśladować nieprzewidywalne zachowanie prawdziwego PUFa, działając na zwykłym, tanim sprzęcie.

Zagrożenia w powietrzu między urządzeniem a serwerem

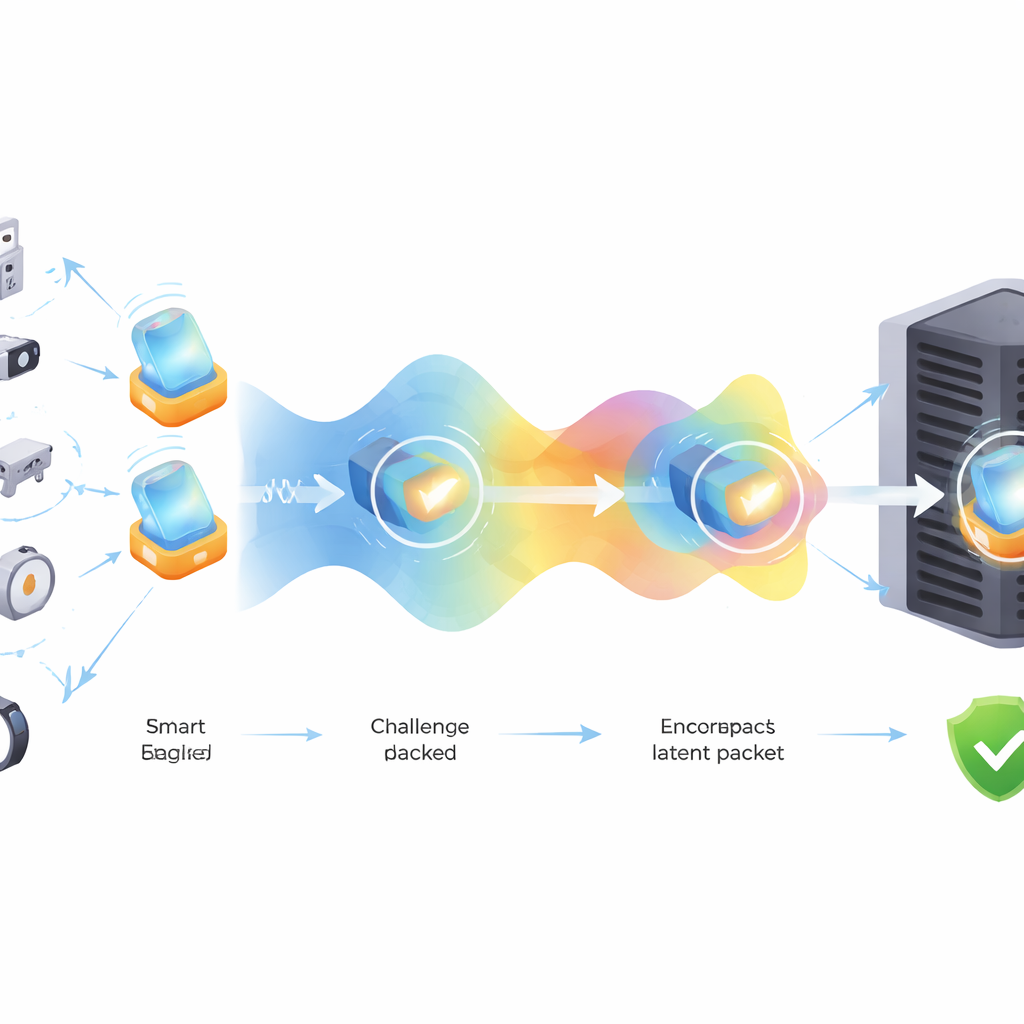

Nawet z VPUF pozostaje jedno słabe ogniwo: wiadomości przesyłane przez kanał bezprzewodowy. W zastosowanym tu projekcie uczenia podzielonego, enkoder w urządzeniu przekształca każde wyzwanie w zwartą wewnętrzną reprezentację, zwaną reprezentacją latentną, i wysyła tylko ten kod do dekodera na serwerze. To już ukrywa surowe dane, ale jeśli podsłuchujący zarejestruje wystarczająco wiele takich kodów, wciąż może odwrócić inżynierię systemu lub po prostu odtworzyć stare kody, by oszukać serwer. Problem polega na ochronie tych pośrednich kodów, tak by przechwycone sygnały były bezużyteczne dla obcych, a jednocześnie pozwalały serwerowi szybko i dokładnie uwierzytelniać urządzenie.

Ukrywanie zmiennego sekretu w sygnale

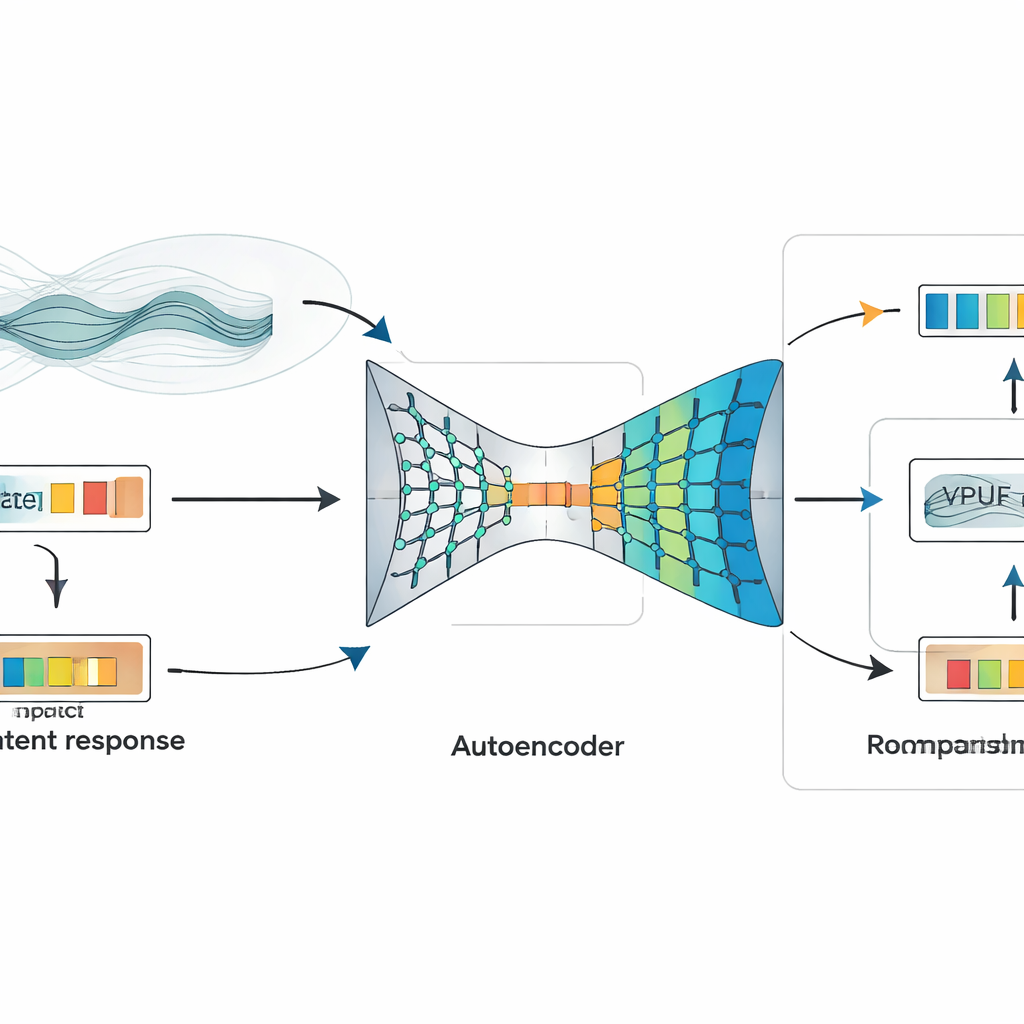

Główny pomysł artykułu polega na ukryciu dodatkowego, znaczącego znaku — cyfrowego znaku wodnego — w reprezentacji latentnej VPUF zanim opuści ona urządzenie. Zamiast używać stałego, bezsensownego wzorca, znak wodny jest budowany z cech samego kanału radiowego. Sygnały bezprzewodowe odbijają się, rozpraszają i tłumią podczas propagacji; inżynierowie opisują to modelami „zaniku Rayleigha”. Autorzy symulują ten zanik za pomocą standardowego modelu i wprowadzają wynikowe wariacje sygnału do autoenkodera, sieci neuronowej uczącej się kompresować dane do zwartego wewnętrznego kodu. Ten skompresowany kod staje się znakiem wodnym. Urządzenie następnie łączy ten znak z reprezentacją latentną VPUF za pomocą kolejnego lekkiego autoenkodera, produkując jeden zakodowany sygnał ze znakiem wodnym, który jest wysyłany przez powietrze.

Dwa zamki, jedno lekkie rozwiązanie

Po stronie serwera dopasowana sieć rozplątuje zakodowany sygnał ze znakiem wodnym, rozdzielając go z powrotem na przewidywaną reprezentację latentną VPUF i oszacowany znak wodny. Przewidywana odpowiedź przechodzi przez dekoder VPUF, aby dać oczekiwaną odpowiedź na oryginalne wyzwanie. Równolegle wyodrębniony znak wodny jest porównywany z tym, czego serwer oczekuje na podstawie własnego widoku warunków kanału. Tylko jeśli oba elementy — odpowiedź VPUF i znak wodny — zgadzają się, system akceptuje urządzenie. W testach dodatkowe przetwarzanie utrzymało dokładność uwierzytelniania na poziomie około 99 procent, wykazało niemal perfekcyjne odzyskiwanie znaku wodnego w normalnych warunkach i oprzeć się próbom losowego sfałszowania ważnego znaku wodnego nawet po dziesięciu tysiącach prób.

Balansowanie siły, ukrycia i kosztu

Autorzy sprawdzają także zachowanie schematu w warunkach szumu, naśladując atakujących, którzy próbują zakłócić transmisje, by wymazać lub pomieszać znak wodny. System pozostaje niezawodny do umiarkowanych poziomów szumu, po czym odzyskiwanie znaku wodnego spada, podczas gdy ogólna dokładność uwierzytelniania pozostaje wysoka. Odbija to świadomy wybór: metoda jest dostrojona pod kątem niskich kosztów obliczeniowych i silnych kontroli tożsamości, a nie maksymalnej odporności na skrajne zakłócenia. Ponieważ wszystko dzieje się wewnątrz kompaktowych sieci neuronowych działających na małych kodach, podejście pasuje do ograniczeń pamięci i zasilania wielu urządzeń Internetu Rzeczy.

Co to oznacza dla bezpieczniejszych urządzeń połączonych w sieć

Mówiąc prosto, artykuł pokazuje, że możliwe jest schowanie ruchomego, zależnego od środowiska sekretu wewnątrz już skompresowanych danych tożsamości, które małe urządzenia wysyłają do uwierzytelniania. Ten ukryty znak zarówno zaciera sygnał przed ciekawskimi oczami, jak i daje serwerowi drugą, niezależną metodę sprawdzenia, kto się komunikuje. Efektem jest elastyczna, programowa warstwa bezpieczeństwa, która może działać na skromnym sprzęcie, a jednocześnie utrudnia podsłuch, odtwarzanie i ataki naśladujące. Chociaż potrzebne są dalsze testy w rzeczywistych warunkach, zwłaszcza wobec silniejszych ataków, strategia znakowania w przestrzeni latentnej wskazuje kierunek ku bardziej wiarygodnym sieciom małych, tanich urządzeń.

Cytowanie: Khan, R., Saleh, H., Mefgouda, B. et al. Digital watermarking for virtual physically unclonable function data concealment and authentication. Sci Rep 16, 10472 (2026). https://doi.org/10.1038/s41598-026-35159-4

Słowa kluczowe: bezpieczeństwo IoT, cyfrowe znakowanie wodne, uwierzytelnianie urządzeń, sieci neuronowe, kanały bezprzewodowe