Clear Sky Science · pl

Dostęp do danych przestrzennych oparty na atrybutach z wykorzystaniem blockchain i smart kontraktów

Dlaczego mądrzejsze udostępnianie map ma znaczenie

Codziennie miasta, zespoły ratunkowe i instytucje zajmujące się ochroną środowiska polegają na cyfrowych mapach i zdjęciach satelitarnych, aby decydować, gdzie budować, jak reagować na powodzie lub które lasy wymagają ochrony. Tymczasem bezpieczne udostępnianie tych danych geograficznych jest zaskakująco trudne: ta sama mapa może być przydatna naukowcom, firmom użyteczności publicznej i ratownikom, ale nie każdy powinien widzieć wszystko. Artykuł przedstawia nowy sposób udostępniania danych przestrzennych tak, by był szybki, bezpieczny i audytowalny, nawet gdy zaangażowanych jest wiele różnych organizacji i użytkowników.

Wyzwanie udostępniania wrażliwych map

Informacje geoprzydziałowe stanowią podstawę planowania miejskiego, reagowania na katastrofy i monitoringu środowiska, ale obecne systemy kontroli dostępu nie nadążają za wymaganiami. Tradycyjne reguły dostępu są zwykle albo zbyt proste — opierają się tylko na stanowisku osoby — albo zbyt scentralizowane, polegając na jednym potężnym serwerze, który stanowi kuszący cel dla atakujących. Wraz ze wzrostem liczby użytkowników, zbiorów danych i warunków te starsze modele stają się powolne, trudne w zarządzaniu i nieprzejrzyste. Trudno udowodnić, kto uzyskał dostęp do których danych i czy reguły zostały zastosowane poprawnie, co jest szczególnie poważne, gdy w grę wchodzi życie ludzi lub infrastruktura krytyczna.

Nowy przepis: reguły, łańcuchy i kod

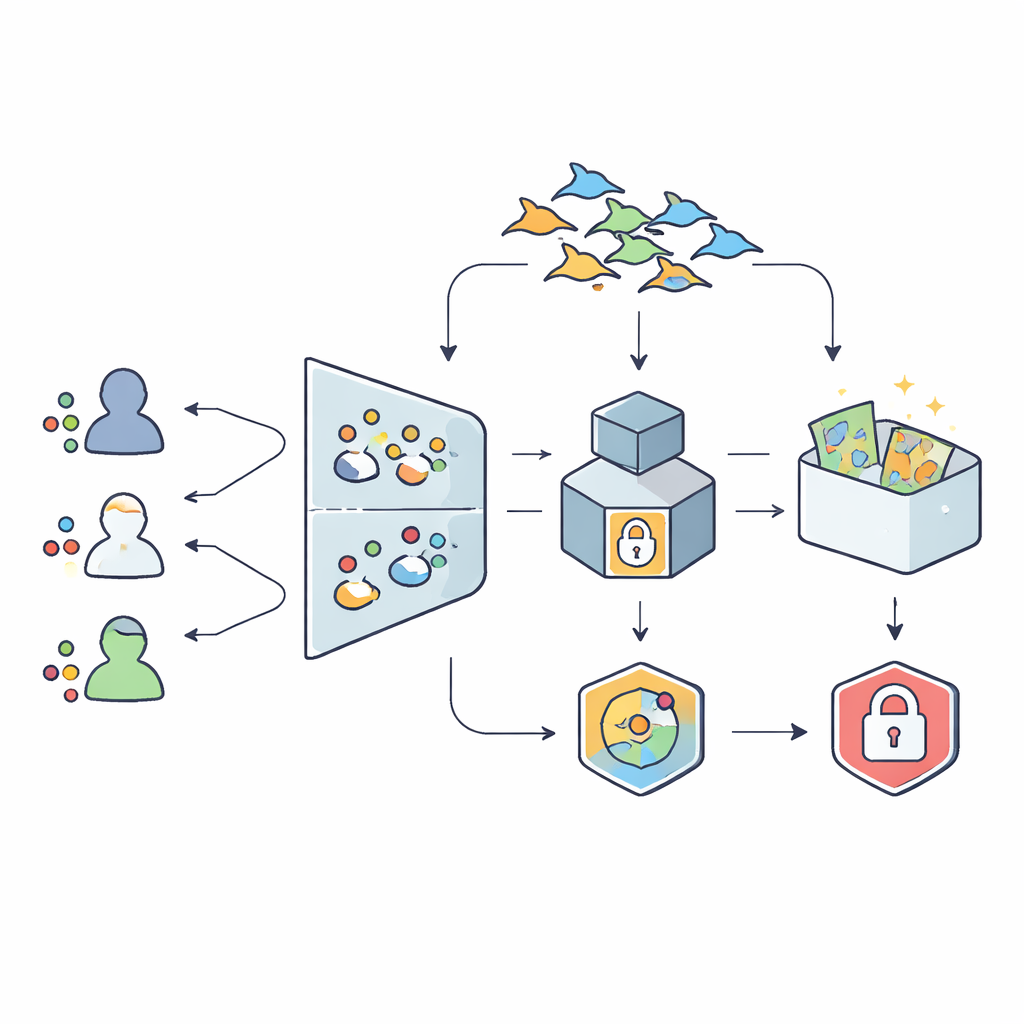

Aby zaradzić tym słabościom, autorzy łączą trzy pomysły. Po pierwsze, stosują kontrolę dostępu opartą na atrybutach, w której decyzje zależą od wielu szczegółów: roli i uprawnień osoby, rodzaju i poufności danych, miejsca i czasu żądania, a nawet warunków sieciowych. Po drugie, przechowują reguły dostępu i dzienniki aktywności na prywatnym blockchainie obsługiwanym przez zaufane instytucje, takie jak agencje rządowe i ośrodki badawcze. Ten współdzielony rejestr, utrzymywany w procesie Proof-of-Authority, czyni zapisy odporne na manipulacje i widoczne dla wszystkich uczestników. Po trzecie, implementują reguły jako smart kontrakty — małe programy, które automatycznie decydują, czy żądanie powinno zostać zaakceptowane — tak aby żaden pojedynczy administrator nie musiał być obdarzony zaufaniem w kwestii poprawnego egzekwowania polityk.

Pozwolić cyfrowemu stadu dostroić reguły

Szczegółowe reguły wiążą się z kosztem: mogą się plątać, dublować i być wolne w ocenie. Charakterystycznym wkładem artykułu jest metoda optymalizacji inspirowana zachowaniami łowieckimi i wędrówkowymi ptaka zwanego ostrołówek czarnoskrzydły. W tej metaforze każdy kandydacki zestaw reguł dostępu jest ptakiem eksplorującym krajobraz możliwych rozwiązań. Ulepszony algorytm Black-winged Kite kieruje te kandydatury ku lepszym kombinacjom, używając matematycznych odpowiedników ataku, migracji i losowych „mutacji”, by szeroko eksplorować przestrzeń rozwiązań bez utknięcia w słabych lokalnych minima. Po wielu iteracjach algorytm znajduje bardziej zwięzłe zestawy reguł, które nadal podejmują poprawne decyzje, a jednocześnie wymagają mniejszej liczby sprawdzeń i mniej pamięci.

Jak cały system działa w praktyce

W proponowanej architekturze administratorzy definiują szczegółowe polityki oparte na atrybutach użytkownika, danych i otoczenia. Polityki te są kodowane w smart kontraktach i wdrażane na prywatnym blockchainie. Gdy użytkownik żąda zestawu danych — na przykład warstwy satelitarnej o średniej wrażliwości dla określonego regionu — jego atrybuty oraz właściwości zestawu danych trafiają do smart kontraktu, który sprawdza odpowiednie reguły i przyznaje albo odmawia dostępu. W tle inspirowany ptakami optymalizator okresowo analizuje cały zestaw reguł, usuwając nakładania się, rozstrzygając sprzeczności i upraszczając strukturę. Każda decyzja o dostępie i każda aktualizacja polityki zapisywana jest w blockchainie, tworząc trwały, audytowalny ślad informacji o tym, kto i dlaczego uzyskał dostęp do których map.

Co ujawniły testy

Aby przetestować ramy, autorzy zbudowali środowisko symulowane z 10 000 syntetycznych rekordów reprezentujących różnych użytkowników i zbiory danych geograficznych. Uruchomili prywatną sieć blockchain i porównali swój zoptymalizowany system zarówno z tradycyjną kontrolą opartą na atrybutach, jak i z innymi znanymi technikami optymalizacyjnymi. Wyniki są wymowne: czas oceny żądań dostępu skrócił się o około 70 procent, a zapotrzebowanie na pamięć o 52 procent w porównaniu z ustawieniem bez optymalizacji. System nadal podejmował poprawne decyzje w 98,2 procent przypadków, przewyższając alternatywne metody optymalizacji. Testy wykazały również, że czas oceny polityk i użycie pamięci rosną mniej więcej liniowo wraz ze wzrostem liczby użytkowników, zasobów i atrybutów, co sugeruje, że podejście może skalować się do dużych wdrożeń w rzeczywistych warunkach.

Co to oznacza dla decyzji w świecie rzeczywistym

Dla osoby niebędącej ekspertem najważniejsze jest to, że ta koncepcja oferuje sposób udostępniania wrażliwych danych mapowych między wieloma partnerami bez polegania na jednym strażniku. Szczegółowe, świadome kontekstu reguły decydują, kto może zobaczyć co, współdzielony rejestr zapisuje każdą decyzję, by można ją było później sprawdzić, a optymalizator inspirowany naturą utrzymuje księgę reguł zwięzłą i wydajną. Razem te elementy sprawiają, że współpraca planistów miejskich, służb ratunkowych i agencji środowiskowych nad bogatymi danymi przestrzennymi jest bardziej realistyczna, przy jednoczesnej ochronie prywatności i bezpieczeństwa, przekształcając złożone mapy cyfrowe w bezpieczniejsze zasoby wspólne.

Cytowanie: Li, S., Liu, W., Wu, Y. et al. Attribute based access control of geographic spatial data sharing using blockchain and smart contracts. Sci Rep 16, 9132 (2026). https://doi.org/10.1038/s41598-025-34703-y

Słowa kluczowe: udostępnianie danych geoprzestrzennych, kontrola dostępu, blockchain, smart kontrakty, algorytm optymalizacji