Clear Sky Science · pl

Zbiór danych zebrany w rzeczywistych systemach sterowania przemysłowego do wykrywania ataków sieciowych

Dlaczego ukryte ataki na sieci fabryczne mają znaczenie dla ciebie

Elektryczność, czysta woda i produkty wytwarzane w fabrykach zależą od niewidocznych komputerów, które dyskretnie sterują pompami, turbinami i zaworami. W miarę jak te systemy sterowania przemysłowego łączą się z szerszymi sieciami, by być „inteligentne” i wydajne, przejmują również te same zagrożenia cybernetyczne, co komputery biurowe czy domowe routery. W artykule przedstawiono ICS-NAD — duży, realistyczny zbiór danych sieciowych z rzeczywistych obiektów przemysłowych, zaprojektowany tak, by pomagać badaczom w wykrywaniu i powstrzymywaniu cyberataków, zanim zakłócą codzienne życie.

Współczesne fabryki nie są już odcięte

Systemy sterowania przemysłowego były kiedyś fizycznie izolowane, z niewielkimi lub żadnymi powiązaniami z internetem. W dążeniu do Przemysłu 4.0 firmy łączą te systemy, aby zdalnie monitorować urządzenia, analizować wydajność i stosować sztuczną inteligencję. Drugą stroną medalu jest to, że napastnicy również mogą dostać się drogą cyfrową. Na całym świecie już zdarzyły się poważne incydenty dotykające energetykę, wodociągi i inne usługi krytyczne, co pokazuje, że stawka jest wysoka. Wczesne wykrywanie włamań wymaga dobrych danych szkoleniowych dla narzędzi bezpieczeństwa, lecz istniejące zbiory danych są często małe, sztuczne lub pozbawione odpowiednich typów ataków i etykiet.

Budowanie bardziej realistycznego obrazu sieci przemysłowych

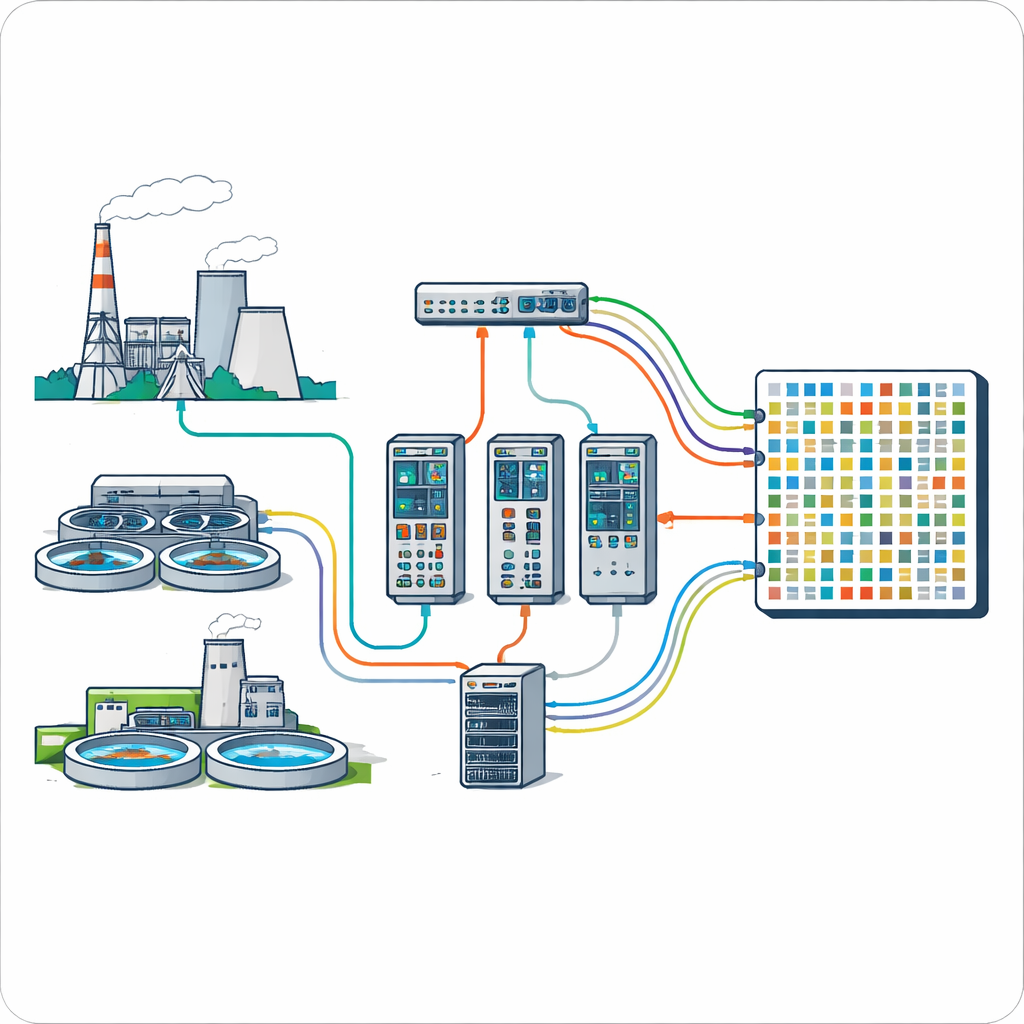

Autorzy wypełniają te luki tworząc ICS-NAD, referencyjny zbiór danych nagrany na dużym stanowisku testowym odzwierciedlającym rzeczywisty przemysł. Stanowisko obejmuje dziesięć marek sterowników przemysłowych i dziesięć różnych konfiguracji procesów; w zbiorze danych skoncentrowano się na trzech znanych markach używanych w makiecie elektrowni cieplnej i makiecie oczyszczalni ścieków. Każda marka korzysta z innego, szeroko stosowanego protokołu przemysłowego, który przesyła komunikaty bez szyfrowania, co pozwala badaczom obserwować szczegółowo, jak urządzenia komunikują się ze sobą. Ruch sieciowy jest przechwytywany bezpośrednio ze switchy, gdy interfejsy człowiek–maszyna wysyłają polecenia do programowalnych sterowników logicznych, które z kolei napędzają pompy, ogrzewacze i inne urządzenia.

Uchwycenie wielu sposobów zakłócania systemu

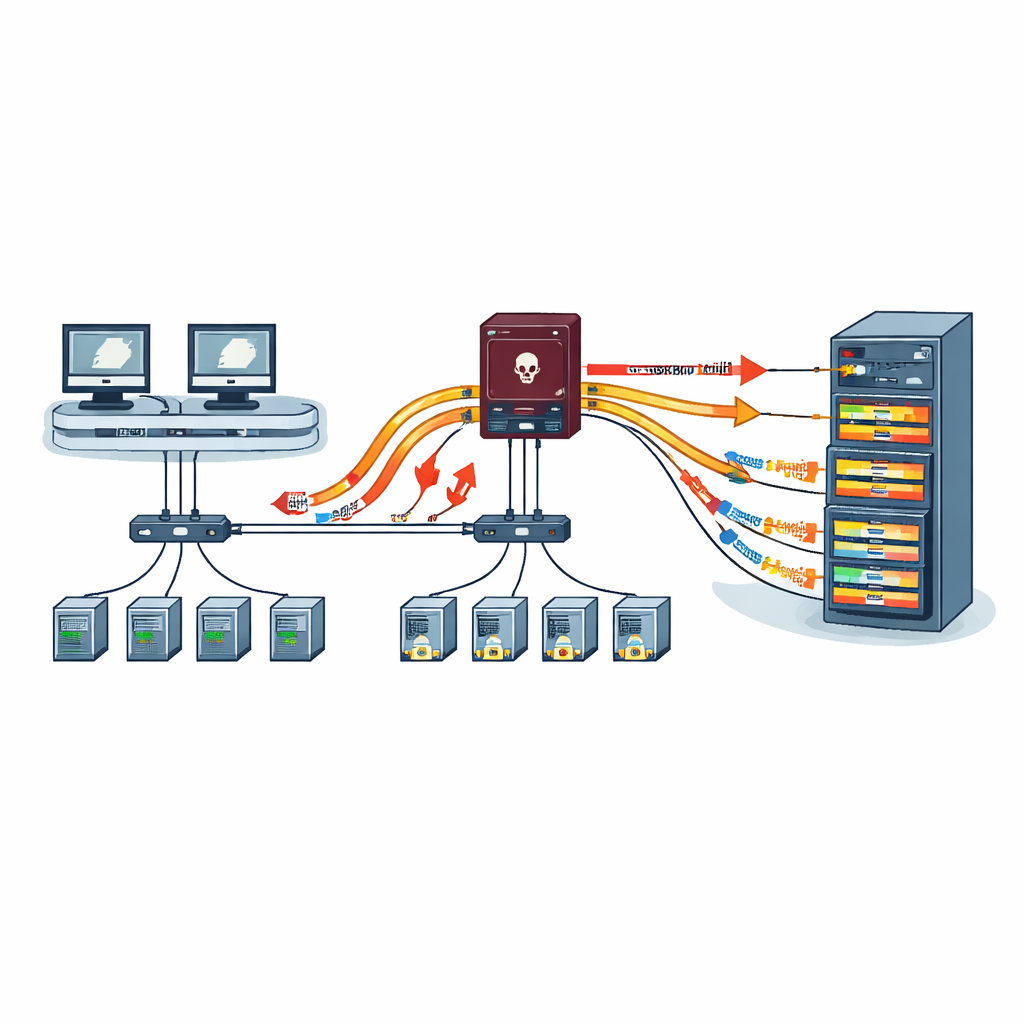

Aby odzwierciedlić różnorodność realnych zagrożeń, ICS-NAD zawiera 20 powszechnych typów ataków pogrupowanych w cztery rodziny. Ataki rozpoznawcze cicho skanują aktywne urządzenia i otwarte porty. Ataki typu denial-of-service i rozproszone denial-of-service zalewają sieć pakietami, mając na celu przeciążenie urządzeń, tak aby prawidłowe polecenia były opóźniane lub tracone. Ataki polegające na wstrzykiwaniu fałszywych danych fałszują komunikaty i odpowiedzi, by wprowadzić w błąd sterowniki lub operatorów, natomiast ataki man-in-the-middle umieszczają się między urządzeniami, modyfikując ruch w tranzycie. Dla każdego scenariusza badacze rejestrują nie tylko surowe pakiety, ale też momenty rozpoczęcia i zakończenia każdego ataku, a następnie stosują dwuetapową metodę etykietowania, która łączy te dzienniki czasowe z regułami specyficznymi dla ataku. Powstają jasne etykiety wskazujące, czy każdy zaobserwowany przepływ jest nieszkodliwy, czy należy do konkretnego ataku.

Obserwacja wzorców ruchu przed i w trakcie ataku

Poza samym rejestrowaniem pakietów zespół wydobywa 60 opisowych cech z ruchu, takich jak liczba pakietów w każdym kierunku, ich rozmiar czy szybkość nadejścia. Te cechy obejmują zarówno ogólne trendy w czasie, jak i drobne detale wewnątrz pojedynczych pakietów. Analizując ruch z jednego z systemów sterowania, pokazują, jak intensywny atak typu flood zmienia rytm komunikacji: serie pakietów stają się ostrzejsze, szczyty wyższe, a przerwy bezczynności krótsze — wszystko to da się uchwycić miarami statystycznymi. Ta bogatsza perspektywa pomaga algorytmom odróżnić naturalne wahania aktywności przemysłowej od podejrzanych wzrostów spowodowanych przez intruza.

Testowanie zbioru danych za pomocą maszyn uczących się

Aby wykazać praktyczność ICS-NAD, autorzy wykorzystują go do trenowania i oceny dziesięciu różnych metod uczenia maszynowego i głębokiego uczenia, począwszy od klasycznych drzew decyzyjnych i metod najbliższych sąsiadów po nowoczesne drzewa ze wzmocnieniem i sieci neuronowe. Po podstawowym oczyszczeniu i skalowaniu automatycznie wybierają niewielki zestaw najbardziej informatywnych cech, głównie związanych z rozmiarem i zawartością przepływów ruchu. Nawet przy zaledwie czterech cechach na model większość metod osiąga wysokie wyniki w identyfikowaniu ataków we wszystkich czterech rodzinach ataków, często powyżej 90 procent w zakresie dokładności, czułości, precyzji i F1-score. Sugeruje to, że ICS-NAD zawiera wystarczającą różnorodność i realizm, by badacze mogli budować i porównywać zaawansowane narzędzia wykrywania.

Co to oznacza dla bezpieczniejszej infrastruktury

Mówiąc prosto, ICS-NAD jest jak szczegółowy rejestrator lotu dla sieci fabrycznych: rejestruje, jak rzeczywiste systemy przemysłowe zachowują się w normalnych warunkach i podczas różnych rodzajów cyberataków. Ponieważ jest duży, zróżnicowany i ogólnodostępny, daje badaczom bezpieczeństwa, inżynierom i studentom wspólne pole testowe do opracowywania lepszych alarmów dla infrastruktury krytycznej. W miarę jak zakłady użyteczności publicznej i fabryki będą nadal łączyć coraz więcej sprzętu, zbiory danych takie jak ICS-NAD będą kluczowe do przekształcania surowego szumu sieciowego w systemy wczesnego ostrzegania, które pomagają utrzymać światła, wodę i linie produkcyjne w ruchu.

Cytowanie: Zhou, X., Cheng, Z., Wang, C. et al. A dataset collected in real-world industrial control systems for network attack detection. Sci Data 13, 399 (2026). https://doi.org/10.1038/s41597-026-06738-x

Słowa kluczowe: systemy sterowania przemysłowego, wykrywanie cyberataków, zbiór danych o włamaniu do sieci, bezpieczeństwo infrastruktury krytycznej, bezpieczeństwo uczenia maszynowego