Clear Sky Science · nl

Een robuust zero-watermarking- en signcryption-schema voor afbeelding‑auteursrechtbescherming en licentiecontrole

Waarom het beschermen van beelden zonder ze te veranderen ertoe doet

Moderne geneeskunde en online media zijn allebei afhankelijk van beelden die perfect trouw aan de werkelijkheid moeten blijven. Radiologische scans sturen levensbelangrijke beslissingen, en foto’s en grafieken van hoge kwaliteit vormen de ruggengraat van creatief werk en commercie. Toch worden deze beelden gekopieerd, bewerkt en gedeeld over netwerken waar eigendom betwist kan worden en licenties gemakkelijk misbruikt. Traditionele watermerken verbergen een merk in een afbeelding door de pixels licht te wijzigen, wat vaak onaanvaardbaar is voor medisch gebruik en nog steeds kwetsbaar voor zware bewerkingen. Dit artikel introduceert een manier om te bewijzen wie een beeld bezit en wie het mag gebruiken — zonder ook maar één pixel te veranderen — terwijl het bestand blijft tegen rotatie, bijsnijden, compressie of andere aanvallen.

Hoe eigendom te claimen zonder het beeld aan te raken

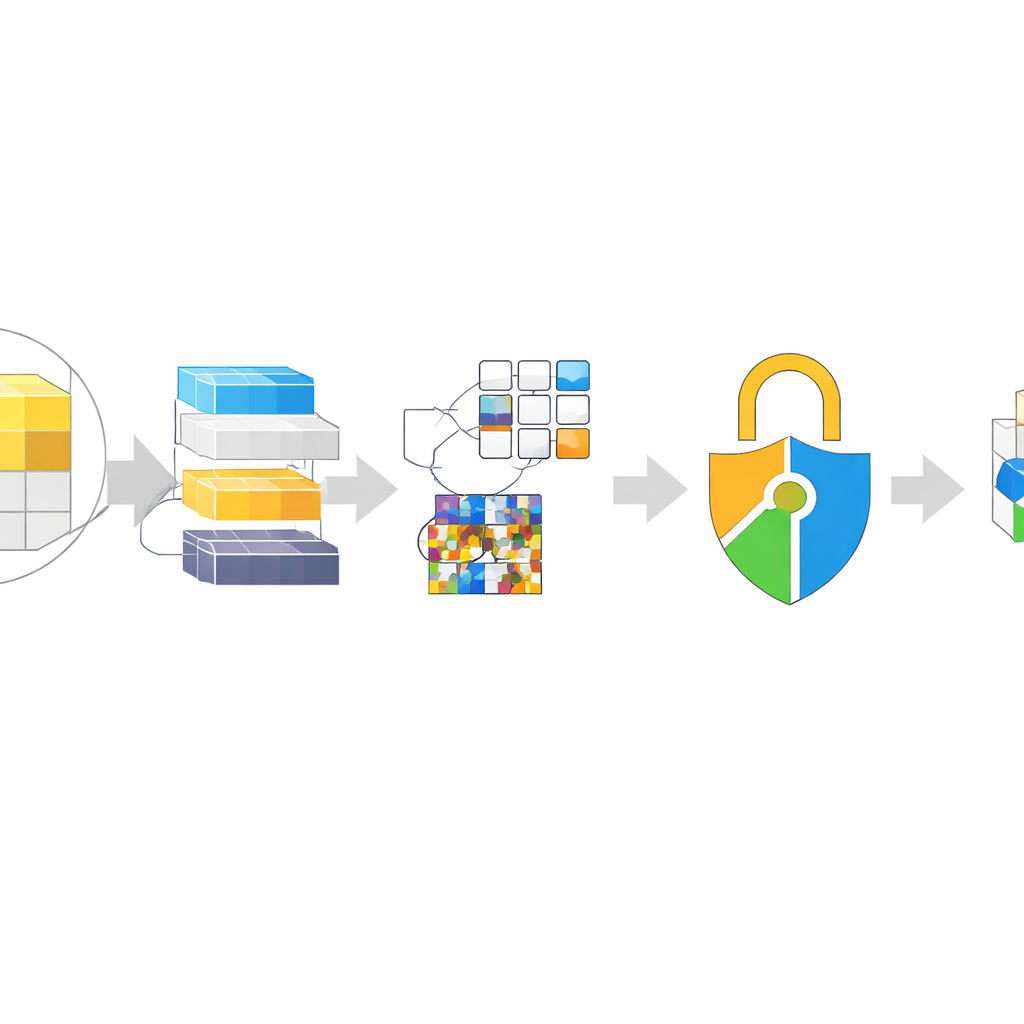

De kernidee heet zero‑watermarking. In plaats van een merk in de afbeelding zelf te plaatsen, bestudeert het systeem de afbeelding en bouwt het een soort vingerafdruk uit de meest stabiele details. Deze vingerafdrukken worden vervolgens wiskundig gecombineerd met een geheim logo dat de eigenaar vertegenwoordigt. Het gecombineerde resultaat wordt in een aparte database opgeslagen die door een certificeringsinstantie wordt beheerd, niet in de afbeelding zelf. Wanneer er een geschil ontstaat, kan de instantie de vingerafdruk opnieuw berekenen uit de verdachte afbeelding en deze vergelijken met het opgeslagen record. Als ze overeenkomen, is eigendom bevestigd, terwijl de originele afbeelding die artsen, kunstenaars of bedrijven gebruiken nooit is veranderd.

De meest informatieve delen van een afbeelding kiezen

Een belangrijke uitdaging is ervoor te zorgen dat de vingerafdruk echte wereldwijzigingen overleeft, zoals rotatie, formaatwijziging of ruis. De auteurs tackelen dit door zorgvuldig te kiezen op welke delen van de afbeelding zij vertrouwen. Eerst zoekt een algoritme naar visueel onderscheidende punten — kleine hoeken, randen of patronen die doorgaans terug te vinden zijn, zelfs als de afbeelding wordt ingezoomd of gedraaid. Rond elk zulk punt wordt een klein venster onderzocht en wordt de “informatierijkdom” ervan gemeten. Alleen de patches met de meest complexe structuur worden bewaard. Uit deze geselecteerde zones distilleert een twee‑traps frequentieanalyse een compact patroon dat fungeert als een robuuste identiteitspas voor die subregio. Er worden veel van zulke lokale ID‑kaarten over de afbeelding heen geproduceerd, zodat genoeg exemplaren overleven om het logo van de eigenaar te reconstrueren, zelfs als sommige gebieden worden bijgesneden of vervaagd.

Het watermerk vergrendelen met moderne cryptografie

Het opslaan van deze zero‑watermark‑codes in een centrale database brengt een ander risico met zich mee: als een aanvaller toegang krijgt tot de database, kan hij proberen eigendomsrecords te vervalsen of omgekeerd te engineeren. Om dit tegen te gaan, wikkelen de auteurs elke lokale code in een gecombineerde versleutelings‑en‑handtekeningprocedure die bekendstaat als signcryption. Hierbij worden het feature‑patroon en het vercijferde logo samengevoegd en vervolgens vergrendeld met een asymmetrische methode verwant aan ElGamal‑encryptie. Elk opgeslagen record is niet alleen verbonden met de afbeelding, maar ook met de sleutels van de eigenaar en, wanneer een licentie wordt uitgegeven, met de sleutels van de geautoriseerde gebruiker. Zelfs als de database wordt gecompromitteerd, kan de aanvaller het onderliggende watermerk niet lezen of op overtuigende wijze wijzigen wie eigenaar is of wie een afbeelding mag gebruiken zonder sterke cryptografische bescherming te breken.

Bestand tegen aanvallen uit de praktijk

De onderzoekers hebben hun schema getest op een verzameling medische scans en standaardkleurfoto’s en hebben ze blootgesteld aan veelvoorkomende transformaties: ruis toevoegen, comprimeren met JPEG, vervagen met filters, roteren over grote hoeken, formaat wijzigen, verschuiven en bijsnijden. Voor elke aangevallen afbeelding probeerden zij het logo te herstellen en maten zij hoe nauwkeurig dit overeenkwam met het origineel. Voor de meeste geometrische en alledaagse bewerkingen bleef de gelijkenis bijna perfect en overtrof het duidelijk een recente state‑of‑the‑artmethode. De extra cryptografische laag voegde slechts enkele duizendsten van een seconde per afbeelding toe — verwaarloosbaar vergeleken met de tijd voor de beeldanalyse zelf — wat suggereert dat de methode praktisch inzetbaar is voor ziekenhuisomgevingen en grote copyrightplatforms.

Wat dit betekent voor alledaags beeldgebruik

In gewone bewoordingen laat het artikel zien dat het mogelijk is om te bewijzen wie een afbeelding bezit en wie deze mag gebruiken zonder de afbeelding ooit te wijzigen, en om dat bewijs sterk te houden zelfs wanneer de afbeelding zwaar bewerkt wordt. Door slimme selectie van de meest informatieve beeldregio’s te combineren met een robuuste wiskundige vingerafdruk en een nauw geïntegreerde versleutelings‑plus‑handtekeningstap, biedt het schema zowel technische robuustheid als juridische betrouwbaarheid. Hoewel er nog ruimte is om de weerstand tegen extreme ruis te verbeteren en de verificatie te versnellen voor enorme beeldcollecties, wijst deze aanpak in de richting van toekomstige systemen waarin medische scans en waardevolle media vrij kunnen circuleren terwijl hun herkomst en gebruiksrechten veilig verankerd blijven.

Bronvermelding: Hung, P.T., Thanh, T.M. A robust zero-watermarking and signcryption scheme for image copyright protection and license verification. Sci Rep 16, 9103 (2026). https://doi.org/10.1038/s41598-026-38991-w

Trefwoorden: beeldauteursrecht, beveiliging van medische beeldvorming, digitale watermerken, zero-watermarking, signcryption