Clear Sky Science · nl

Een nieuw 1D‑powered Chebyshev kwadratisch kaart‑gebaseerde beeldversleuteling met dynamische permutatie‑diffusie

Waarom het verbergen van afbeeldingen echt belangrijk is

We sturen voortdurend foto’s—naar artsen, banken, overheidsportalen of cloudback‑ups—vaak zonder erbij stil te staan wie ze nog meer kan zien. Beelden van medische scans, militaire locaties of identiteitsdocumenten kunnen echter uiterst gevoelig zijn. Als iemand ze kan onderscheppen of licht aanpassen, kunnen de gevolgen ernstig zijn. Dit artikel presenteert een nieuwe methode om digitale afbeeldingen zo grondig te versleutelen dat zelfs vastberaden aanvallers het buitengewoon moeilijk vinden om te raden, analyseren of manipuleren wat de beelden bevatten.

Een nieuwe manier om digitale chaos te creëren

De kern van het werk is een nieuw wiskundig recept dat de auteurs de “1D‑Powered Chebyshev Quadratic Map” noemen. Ondanks de intimiderende naam is het in wezen een compacte formule die, wanneer herhaaldelijk toegepast, een reeks getallen produceert die zich chaotisch gedragen: zeer kleine wijzigingen aan het begin groeien uit tot volledig verschillende uitkomsten later. Klassieke chaotische formules worden al in versleuteling gebruikt, maar veel daarvan hebben zwakheden: ze gedragen zich alleen chaotisch binnen nauwe parameterranges, kunnen onder bepaalde omstandigheden voorspelbaar zijn of reageren niet sterk genoeg op kleine veranderingen. De nieuwe kaart is ontworpen om deze valkuilen te vermijden door twee bekende chaotische ingrediënten op een versterkte manier te combineren, gestuurd door slechts twee instelbare parameters.

Testen hoe intens de chaos werkelijk is

Om nuttig te zijn voor veiligheid, moet chaos zowel sterk als meetbaar zijn. De onderzoekers hebben hun nieuwe kaart daarom onderworpen aan een uitgebreide reeks dynamische tests. Ze onderzochten hoe snel nabijgelegen waarden uit elkaar lopen (Lyapunov‑exponent), hoe het gedrag van het systeem verandert als parameters variëren (bifurcatiediagrammen) en hoe complex de geometrische patronen worden (correlatiedimensie en Poincaré‑doorsneden). Ze pasten ook moderne chaosdiagnostieken toe zoals de zogenaamde 0–1‑test, samen met verschillende entropiebenaderingen die willekeur kwantificeren. Over brede parameterranges handhaafde de nieuwe kaart grote positieve Lyapunov‑exponenten, hoge entropie en onregelmatige, niet‑herhalende patronen, en presteerde hiermee beter dan meerdere gevestigde chaotische kaarten. Toevalligheidstests die door standaardeninstanties worden gebruikt om cryptografische willekeurige‑getallengeneratoren te toetsen bevestigden dat de door deze kaart geproduceerde reeksen statistisch niet te onderscheiden zijn van ideaal ruisgedrag.

Van vergelijkingen naar een praktische beeldsluiting

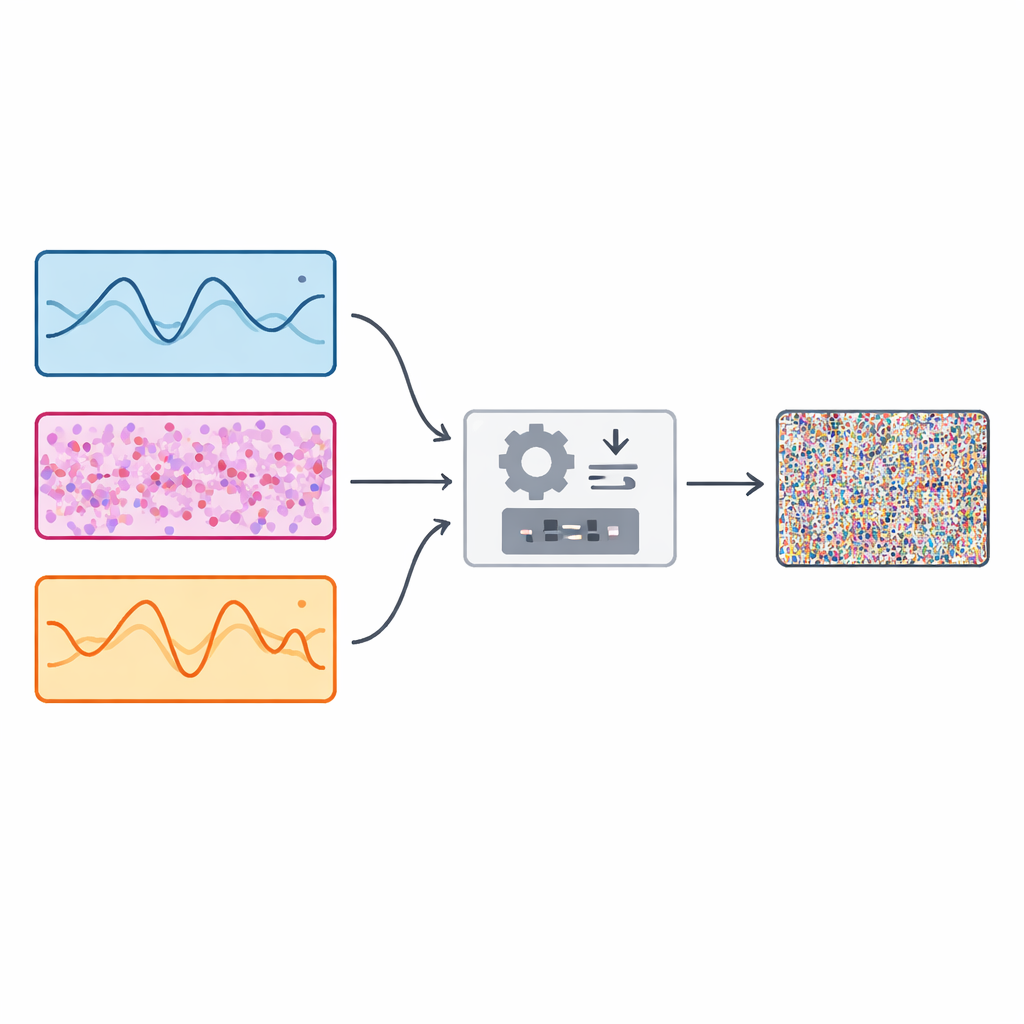

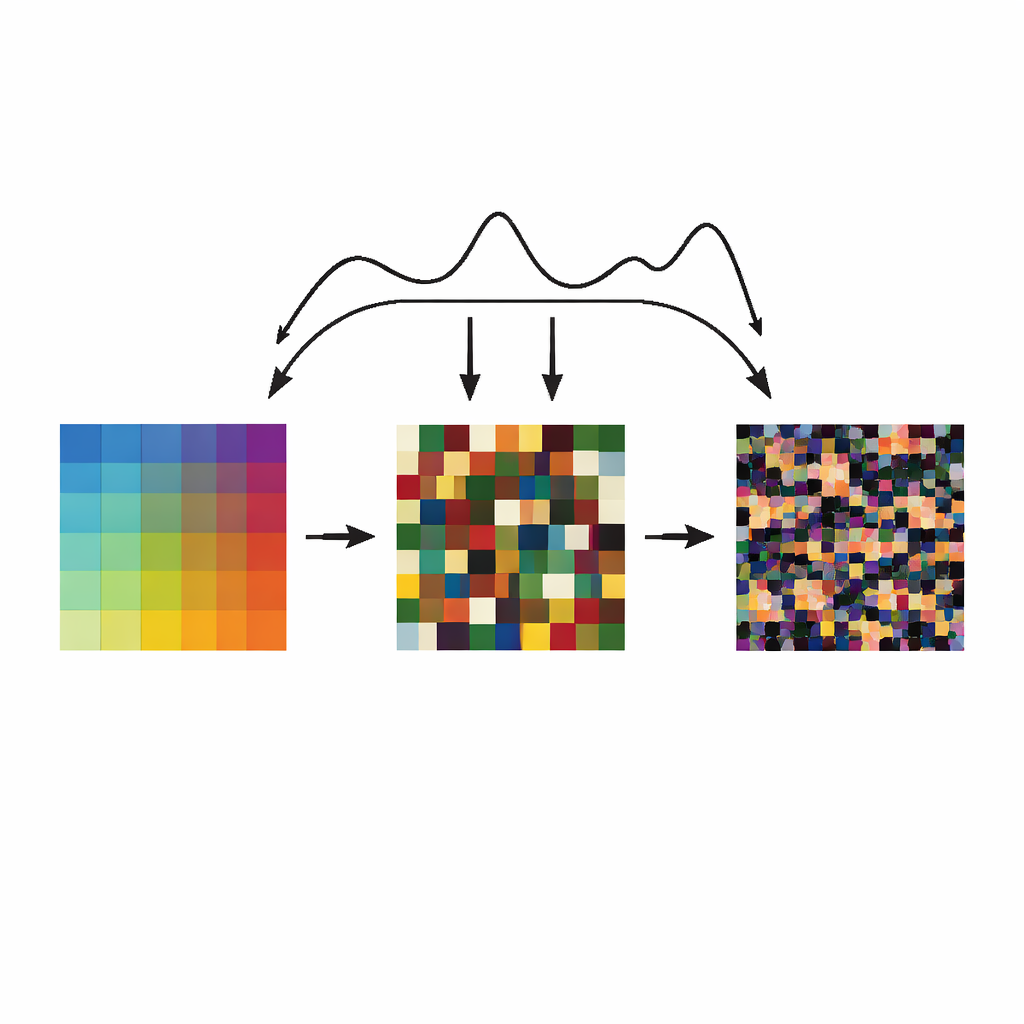

Voortbouwend op deze chaotische motor ontwerpen de auteurs een beeldversleutelingsschema dat zij D3CM‑IES noemen. In plaats van te vertrouwen op één bron van chaos, laat het systeem drie verschillende chaotische generatoren parallel draaien, waaronder de nieuwe kaart en twee bestaande op sinus‑ en tangensfuncties gebaseerde generatoren. Voor elke pixel in een afbeelding kiest het algoritme dynamisch één van deze drie chaotische reeksen om de versleutelingsstappen te sturen. Eerst haalt een permutatiestap de pixels door elkaar en plaatst ze op nieuwe posities in een patroon dat willekeurig lijkt maar alleen precies reproduceerbaar is met de geheime sleutel. Vervolgens wijzigt een diffusestap de helderheid van elke pixel, waarbij chaotische getallen worden gebruikt om waarden te verschuiven alsof ruis is toegevoegd. Omdat de keuze van de chaotische bron van pixel tot pixel verandert, is de totale transformatie sterk onregelmatig en moeilijk om te keren zonder de exacte sleutel en parameters.

De sluiting op de proef stellen

Het team controleert of hun schema structuur daadwerkelijk verbergt door een reeks beveiligings‑ en beeldkwaliteitsbeoordelingen uit te voeren. Wanneer ze standaard testafbeeldingen versleutelen, lijken de resulterende afbeeldingen op pure veelkleurige ruis en tonen statistische maten vrijwel geen correlatie tussen naburige pixels. Histogrammen—de tellingen van hoe vaak elk helderheidsniveau voorkomt—vlakken uit, wat betekent dat aanvallers geen zichtbare patronen kunnen benutten. Wanneer ze één pixel in de originele afbeelding veranderen, verandert bijna elke pixel in de versleutelde versie, en de mate van helderheidsverandering over de afbeelding ligt dicht bij het theoretische ideaal om „differentiaal”‑aanvallen te weerstaan. De methode doorstaat ook gekozen‑plaintext‑tests, waarbij aanvallers speciale invoerafbeeldingen mogen kiezen zoals geheel zwart of geheel wit; zelfs deze produceren cipher‑afbeeldingen die willekeurig en onsamenhangend lijken. Tegelijk blijft het algoritme efficiënt: met eenvoudige softwareoptimalisaties kan het middelgrote afbeeldingen versleutelen in ruim onder een seconde op een standaard laptop, en de bewerkingen lenen zich goed voor verdere versnelling op grafische chips of speciale hardware.

Wat dit betekent voor alledaagse beveiliging

In wezen toont het artikel aan dat door zorgvuldig een nieuwe chaotische formule te ontwerpen en analyseren, en die vervolgens dynamisch samen te weven met twee andere, we een beeld‑„slot” kunnen bouwen dat zowel sterker als flexibeler is dan veel bestaande ontwerpen. Het nieuwe systeem verandert gewone afbeeldingen in ruisachtige patronen die bijna niets prijsgeven, zelfs niet onder geavanceerde wiskundige analyse, terwijl het licht genoeg blijft voor realtime gebruik in apparaten en communicatiesystemen. Voor iedereen die zich zorgen maakt over de privacy en integriteit van visuele gegevens—van telemedicine en slimme camera’s tot satellieten en drones—wijst dit werk op meer veilige manieren om te beschermen wat onze beelden onthullen.

Bronvermelding: Sarra, B., Sun, H., Dua, M. et al. A novel 1D powered Chebyshev quadratic map-based image encryption using dynamic permutation-diffusion. Sci Rep 16, 9469 (2026). https://doi.org/10.1038/s41598-026-38483-x

Trefwoorden: beeldversleuteling, chaotische kaarten, digitale privacy, veilige beeldvorming, cryptografie