Clear Sky Science · nl

Anomalie-gebaseerde inbraakdetectie op benchmarkdatasets voor netwerkbeveiliging: een uitgebreide evaluatie

Waarom slimere verdedigingsmaatregelen voor iedereen online belangrijk zijn

Elke e-mail die u verzendt, video die u streamt of rekening die u online betaalt, reist via netwerken die voortdurend door aanvallers worden onderzocht. Beveiligingshulpmiddelen die inbraakdetectiesystemen worden genoemd, fungeren als digitale alarminstallaties en scannen dit verkeer op tekenen van problemen. Maar nu aanvallen steeds gevarieerder en geavanceerder worden, hebben oudere op regels gebaseerde hulpmiddelen moeite om bij te blijven. Deze studie onderzoekt hoe moderne deep learning-methoden kunnen zorgen voor nauwkeurigere en aanpasbare alarmen die zowel bekende als nooit eerder geziene bedreigingen detecteren, terwijl valse meldingen laag blijven.

Van vaste regels naar leren van ervaring

Traditionele inbraakdetectietools werken veelal zoals antivirussoftware: ze zoeken naar bekende handtekeningen—specifieke patronen die overeenkomen met gecatalogiseerde aanvallen. Deze aanpak is snel en betrouwbaar voor bekende bedreigingen, maar faalt wanneer aanvallers hun tactieken veranderen of zogenoemde zero-day-exploits gebruiken. Een nieuwere strategie, anomaliedetectie, leert in plaats daarvan wat normaal netwerkgedrag is en markeert afwijkende activiteit. Dat maakt het beter in het onderscheppen van nieuwe aanvallen, maar het vergroot het risico op te veel valse alarmen. De auteurs richten zich op deep learning, een tak van kunstmatige intelligentie waarbij gelaagde netwerken van eenvoudige verwerkingsunits automatisch patronen uit data leren, met als doel de aanpasbaarheid van anomaliedetectie te combineren met de betrouwbaarheid van signatuursystemen.

Twee leermechanismen aan de tand voelen

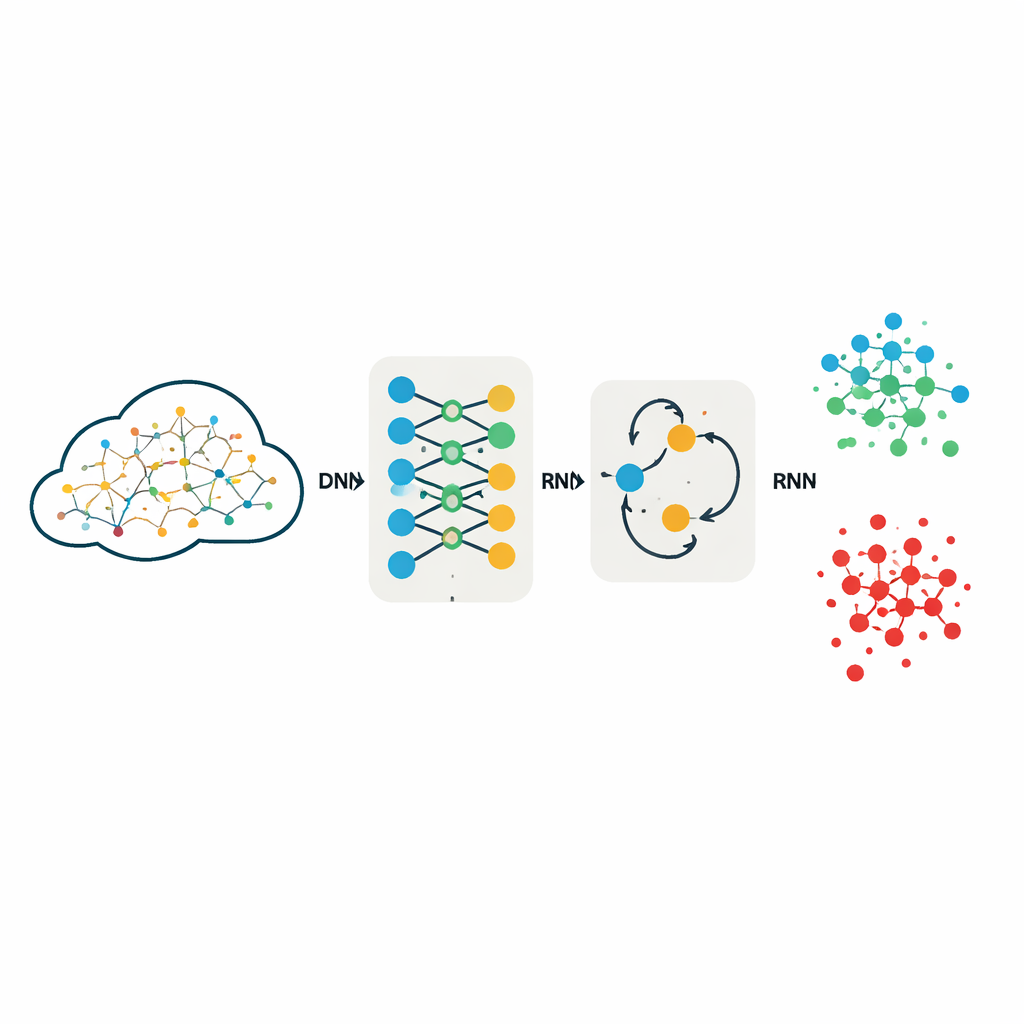

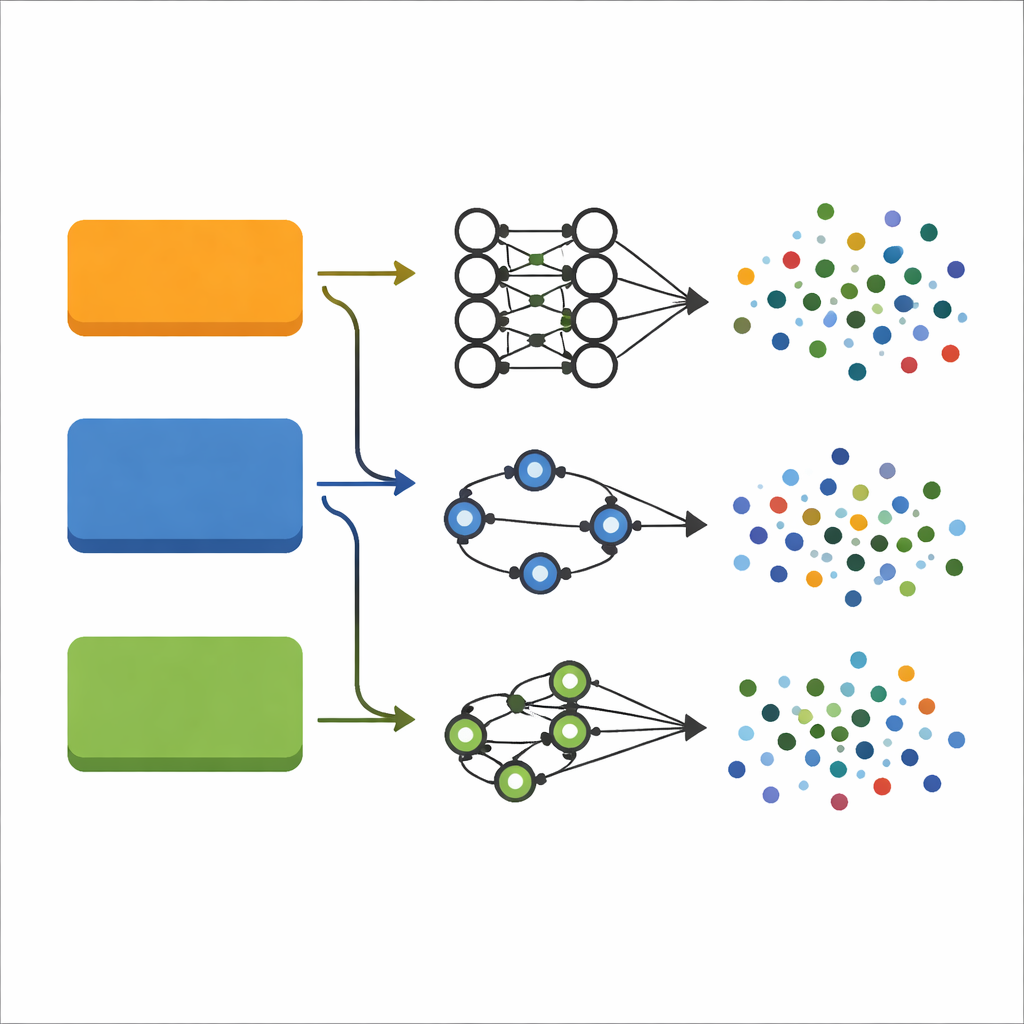

De onderzoekers evalueren twee veelgebruikte deep learning-modellen: een deep neural network (DNN), dat elke netwerkverbinding verwerkt als een rijk numeriek record, en een recurrent neural network (RNN), dat een interne "geheugen"-component toevoegt om relaties in geordende data vast te leggen. In plaats van handmatig kenmerken te maken, voeden ze deze modellen met volledige sets metingen die elke netwerkverbinding beschrijven, nadat tekstvelden naar getallen zijn omgezet en alle waarden zijn geschaald. Beide modellen worden op precies dezelfde manier getraind en getest op drie veelgebruikte benchmarkverzamelingen van netwerkverkeer: KDDCup99, NSL-KDD en UNSW-NB15, die samen een breed scala aan aanvalstypen dekken, van het overbelasten van een server met verkeer (DoS) tot heimelijke pogingen extra gebruikersrechten te verkrijgen.

Hoe de studie zorgvuldig is opgezet

Om de vergelijking eerlijk en reproduceerbaar te maken, houden de onderzoekers de modelontwerpen opzettelijk eenvoudig en transparant. De DNN gebruikt drie volledig verbonden lagen om de 40–42 invoerkenmerken te transformeren naar voorspellingen over vijf of tien verkeerscategorieën, zoals "normaal" of verschillende aanvalsfamilies. De RNN gebruikt een lichte recurrente laag gevolgd door een eindbeslissingslaag en behandelt elk record als een zeer korte sequentie zodat het nog steeds interacties tussen kenmerken kan modelleren. Beide modellen gebruiken dezelfde activatiefunctie en een veel toegepaste optimalisatiestrategie die bekendstaat om stabiel leren. Cruciaal is dat de auteurs geen kenmerken weggooien om de data te verkleinen; eerder werk toonde aan dat agressieve reductie subtiele aanwijzingen kan verwijderen die essentieel zijn om zeldzame maar gevaarlijke aanvallen te onderscheiden.

Wat de resultaten zeggen over nauwkeurigheid en betrouwbaarheid

Op de oudere KDDCup99- en NSL-KDD-datasets leveren beide modellen opvallend hoge prestaties: nauwkeurigheden overschrijden 99% met valse alarmen onder 1%. Dat betekent dat bijna alle kwaadaardige verbindingen correct worden gedetecteerd, terwijl zeer weinig legitieme verbindingen foutief worden gemarkeerd. Op UNSW-NB15, een modernere en uitdagendere dataset met tien verschillende klassen, daalt de prestatie zoals verwacht enigszins, maar blijft sterk. De DNN bereikt ongeveer 96% nauwkeurigheid, terwijl de RNN met ongeveer 82% achterblijft. Gedetailleerde scores tonen aan dat de DNN niet alleen veelvoorkomende aanvallen goed classificeert, maar ook zeldzame categorieën zoals wormen en user-to-root-aanvallen met hoge F1-scores behandelt, een maat die het vangen van aanvallen afweegt tegen het vermijden van missers. Experimenten met een complexer transformer-gebaseerd model presteren zelfs slechter, wat suggereert dat extra architectonische verfijning niet automatisch tot betere beveiliging leidt.

Wat dit betekent voor veiligere netwerken

De studie concludeert dat goed ontworpen maar relatief eenvoudige deep learning-modellen de ruggengraat kunnen vormen van praktische inbraakdetectiesystemen. Door rechtstreeks te trainen op volwaardige benchmarkdatasets en hun leerproces zorgvuldig af te stemmen, bereikt met name de DNN state-of-the-art nauwkeurigheid met lage vals-positiefpercentages over een breed scala aan aanvalstypen. Voor alledaagse gebruikers vertaalt dit zich naar beveiligingshulpmiddelen die zowel routine- als ongebruikelijke bedreigingen beter herkennen zonder voortdurend vals alarm te slaan. De auteurs stellen dat toekomstig werk op deze basis kan voortbouwen door recurrente modellen te verfijnen, selectieve kenmerkreductie voor snelheid te verkennen en diepe feature-extractors te combineren met traditionele classifiermethoden, waardoor we dichter bij inbraakdetectie komen die zowel krachtig als efficiënt is in netwerken in de echte wereld.

Bronvermelding: Kumar, L.K.S., Nethi, S.R., Uyyala, R. et al. Anomaly-based intrusion detection on benchmark datasets for network security: a comprehensive evaluation. Sci Rep 16, 8507 (2026). https://doi.org/10.1038/s41598-026-38317-w

Trefwoorden: inbraakdetectie, netwerkbeveiliging, deep learning, anomaliedetectie, cyberaanvallen