Clear Sky Science · nl

Ensemble-machinelearning voor proactieve Android-ransomwaredetectie met netwerktrafiek

Waarom het internetgepraat van je telefoon ertoe doet

Onze smartphones communiceren de hele dag stilletjes met het internet. Verborgen in dat verkeer kunnen cybercriminelen een nare aanvalsmethode insluipen die ransomware heet: software die je bestanden of zelfs je hele apparaat vergrendelt totdat je losgeld betaalt. Dit artikel onderzoekt hoe het zorgvuldig monitoren van dat netwerkverkeer—niet de apps zelf—Android-ransomware vroeg kan blootleggen, met behulp van een team slimme machine-learningmodellen die leren en zich aanpassen naarmate criminelen hun trucs veranderen.

Hoe ransomware een Android-telefoon kaapt

Ransomware begint meestal met een eenvoudige fout: het installeren van wat lijkt op een onschuldige app uit een derdepartijwinkel, een link in een bericht of een valse update. Eenmaal op de telefoon vraagt de app brede rechten, zoals toegang tot opslag, camera, microfoon of systeeminstellingen. Met die toestemming versleutelt de malware stilletjes foto’s, documenten en berichten, en kan gevoelige gegevens naar externe servers sturen. Pas daarna onthult het zijn ware aard, door een vergrendelscherm of waarschuwingsmelding te tonen en betaling te eisen, vaak in cryptocurrency, om de toegang te herstellen. Sommige varianten zijn zo ontworpen dat ze pogingen tot verwijdering overleven, wat ze bijzonder moeilijk te verwijderen maakt en een moment van onoplettendheid kan veranderen in dagenlange verstoring voor individuen en bedrijven.

Het verkeer in de gaten houden in plaats van de bestanden

Traditionele antivirusprogramma’s zoeken naar bekende kwaadaardige code-„handtekeningen”, wat slecht werkt wanneer aanvallers hun software constant herschrijven en verbergen. Deze studie volgt een andere weg: ze focust op netwerktrafiekmetadata—getallen die beschrijven hoe data in en uit de telefoon stroomt, zoals pakketgroottes, tijdsintervallen tussen pakketten en verbindingspatronen. Met meer dan 200.000 verkeersrecords die normale activiteit en tien beruchte ransomwarefamilies bevatten, bouwen de auteurs een systeem dat het kenmerkende ritme van ransomware leert herkennen: plotselinge verkeersuitbarstingen, ongebruikelijke verbindingsduur of vreemde combinaties van technische flags die zelden in dagelijks gebruik voorkomen. Omdat deze methode gedrag in plaats van code bekijkt, kan ze nieuwe of aangepaste ransomwarefamilies opsporen die nog nooit gecatalogiseerd zijn.

Een team van digitale “rechters” samenstellen

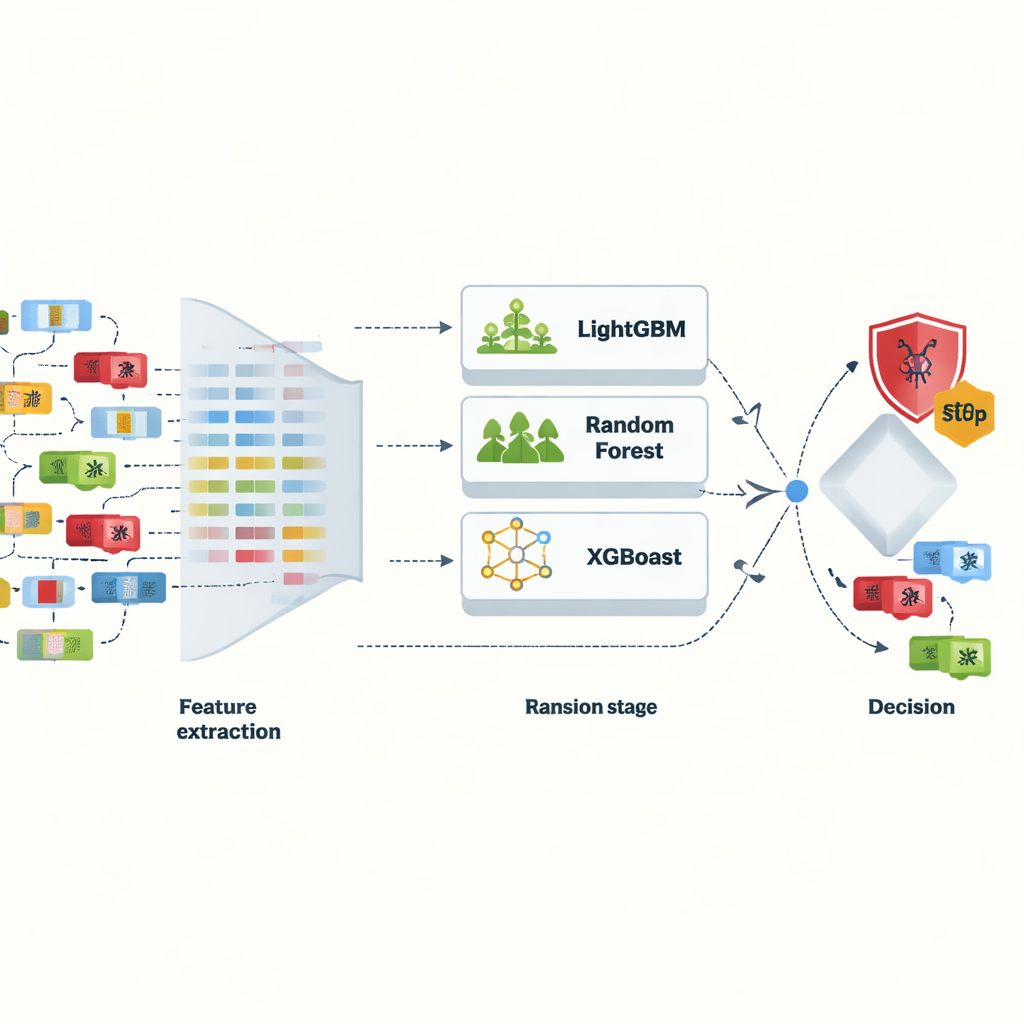

In plaats van op één model te vertrouwen, combineren de onderzoekers meerdere machine-learningbenaderingen—Light Gradient Boosting Machine, XGBoost, Random Forest en anderen—in een ensemble, vergelijkbaar met het raadplegen van een panel experts in plaats van één enkele beoordelaar. Eerst schonen en normaliseren ze de gegevens, en dan selecteren ze de meest informatieve kenmerken met een driedelige pijplijn die netwerkattribuuten filtert, test en rangschikt. Technieken zoals SMOTE worden gebruikt om de dataset te balanceren, zodat gevallen van ransomware niet worden weggevaagd door gewoon verkeer. Na zorgvuldige afstemming en vijfvoudige kruisvalidering worden de modellen head-to-head vergeleken. LightGBM levert met name opvallende prestaties en onderscheidt ransomware van legitiem verkeer in bijna alle testgevallen, terwijl het een relatief kleine en efficiënte set kenmerken gebruikt die geschikt is voor realtime gebruik op apparaten met beperkte middelen.

De zwarte doos openen voor menselijke analisten

Hoge nauwkeurigheid alleen is niet voldoende voor beveiligingsteams, die moeten begrijpen waarom een systeem een verbinding als gevaarlijk markeerde. Om dit aan te pakken passen de auteurs uitlegbare AI-tools toe, zoals SHAP en LIME. Deze methoden tonen welke verkeerspatronen elke beslissing het sterkst beïnvloedden—bijvoorbeeld extreem korte tussenpozen tussen pakketten die op snelle encryptie lijken, of ongewoon lange datastromen die eruitzien alsof informatie naar een externe server wordt gesmokkeld. Door dergelijke kenmerken te koppelen aan bekende aanvalstactieken die in het MITRE ATT&CK-framework zijn gecatalogiseerd, worden de waarschuwingen van het systeem meer dan alleen ja-of-nee-antwoorden; ze worden aanwijzingen die onderzoekers kunnen volgen. Deze transparantie vergemakkelijkt het vertrouwen in het model, het verfijnen van verdedigingsregels en het sneller reageren wanneer een nieuwe golf ransomware opduikt.

Adaptief blijven terwijl aanvallers evolueren

Cybercriminelen staan niet stil, dus een vast model dat eenmalig is getraind verliest geleidelijk zijn effectiviteit naarmate ransomware evolueert. Om te onderzoeken hoe men actueel kan blijven, verdelen de onderzoekers hun verkeersgegevens in vijf chronologische blokken en werken ze een LightGBM-model stap voor stap bij, wat een online-leerscenario nabootst. Terwijl de nauwkeurigheid van een statisch model wegzakt in dit verschuivende landschap, behoudt de incrementeel bijgewerkte versie een sterkere prestatie, ook al verliest ook deze tegen het laatste blok wat terrein. Dit experiment benadrukt zowel de waarde als de beperkingen van incrementeel leren: doorlopende updates helpen, maar langdurige robuustheid vraagt nog steeds om periodieke retraining of geavanceerdere adaptieve strategieën, vooral nu aanvallers nieuwe manieren vinden om zich te verbergen in versleutelde en lawaaierige netwerkomgevingen.

Wat dit betekent voor alledaagse gebruikers

Voor niet-specialisten is de boodschap geruststellend: door te letten op hoe data beweegt in plaats van te proberen elk mogelijk kwaadaardig bestand te catalogiseren, kunnen beveiligingstools Android-ransomware snel en nauwkeurig detecteren—zelfs als die continu van gedaante verandert. Het in dit artikel voorgestelde raamwerk laat zien dat een goed ontworpen ensemble van machine-learningmodellen, ondersteund door zorgvuldige gegevensverwerking en heldere verklaringen, de ruggengraat kan vormen van praktische, realtimebescherming voor mobiele apparaten. Hoewel er meer werk nodig is om deze methoden te versterken tegen toekomstige bedreigingen en ze efficiënt op telefoons en edgeapparaten te laten draaien, wijst deze studie op een toekomst waarin subtiele patronen in het netwerkverkeer van je telefoon als een vroegwaarschuwingssysteem dienen en ransomware stilletjes blokkeren voordat het de kans krijgt je digitale leven te vergrendelen.

Bronvermelding: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

Trefwoorden: Android-ransomware, netwerktrafiekanalyse, machinelearning-beveiliging, ensemblemodellen, mobiele cyberbeveiliging