Clear Sky Science · nl

Een hybride XGBoost–SVM-ensemblekader voor robuuste detectie van cyberaanvallen in het Internet of Medical Things (IoMT)

Waarom slimmere medische apparaten slimmere bewakers nodig hebben

De apparaten die patiënten tegenwoordig stilletjes in de gaten houden – hartmonitoren, glucosesensoren, slimme infusers en wearables – maken allemaal deel uit van het snelgroeiende Internet of Medical Things (IoMT). Deze hulpmiddelen maken zorg praktischer en kunnen zelfs levens redden, maar ze openen ook nieuwe digitale deuren voor hackers. Dit artikel onderzoekt hoe een nieuw soort data‑gedreven “alarmsysteem” cyberaanvallen op medische apparaten snel en nauwkeurig kan opsporen, en zo zowel patiëntgegevens als patiëntveiligheid kan beschermen.

De opkomst van verbonden zorg – en de zwakke plekken

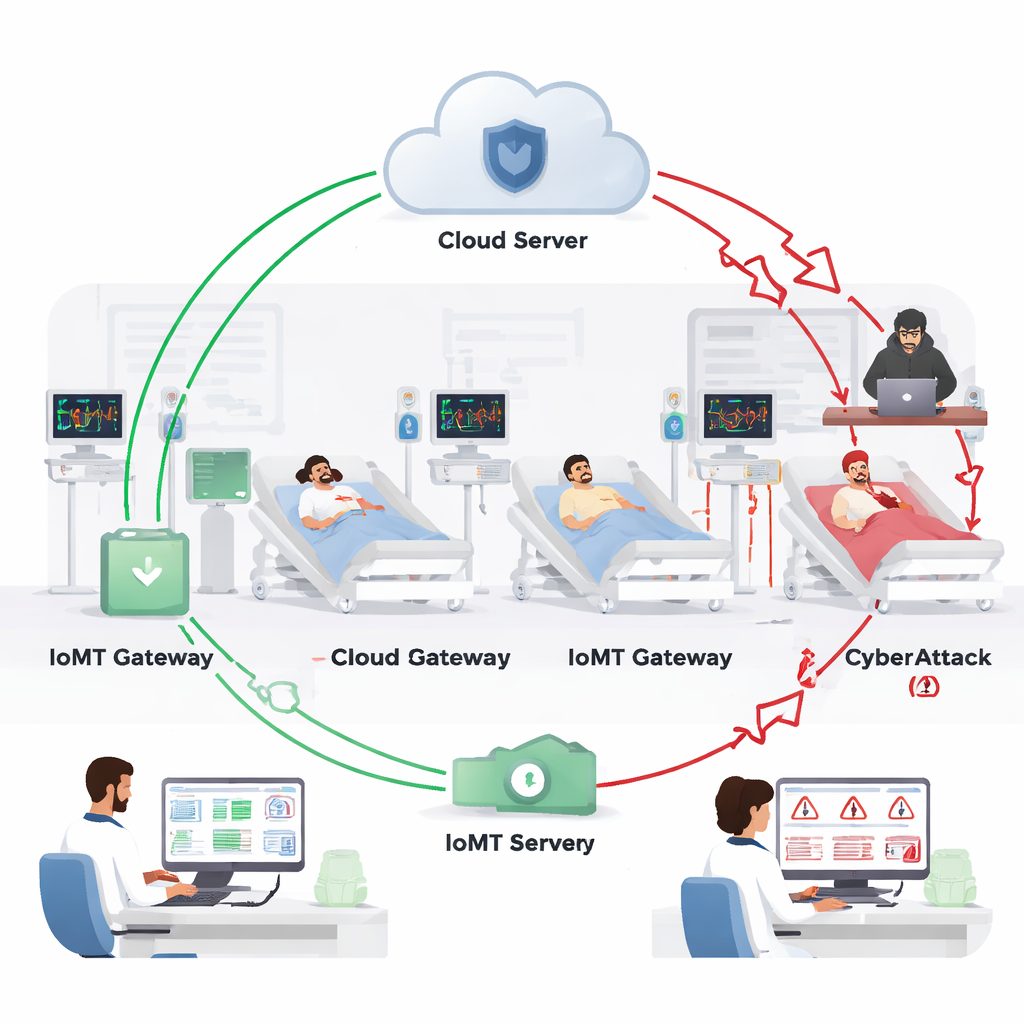

IoMT verbindt medische sensoren, ziekenhuisapparatuur, mobiele gezondheidsapps en clouddiensten zodat vitale waarden en andere gezondheidsgegevens in realtime tussen patiënten en zorgverleners kunnen stromen. Deze connectiviteit is sinds de COVID‑19-pandemie explosief gegroeid en ondersteunt monitoring op afstand, minder ziekenhuisbezoeken en lagere kosten. Toch zijn dezelfde netwerken die levensbelangrijke informatie verplaatsen ook aantrekkelijke doelen voor criminelen. Aanvallen zoals ransomware, datadiefstal en man‑in‑the‑middle‑manipulatie kunnen metingen wijzigen, de toegang tot dossiers blokkeren of diensten stilleggen, met directe gevolgen voor diagnose en behandeling.

Waarom oude verdedigingsmaatregelen niet genoeg zijn

Traditionele beschermingen zoals wachtwoorden en basale versleuteling helpen, maar ze zijn niet ontworpen voor het enorme aantal en de variëteit aan IoMT‑apparaten, waarvan veel beperkte rekenkracht hebben en zelden updates ontvangen. Eerder onderzoek heeft geprobeerd met regelgebaseerde firewalls, zware deep‑learningmodellen en veel afzonderlijke machine‑learningalgoritmen. Deze benaderingen hebben ofwel moeite om nieuwe aanvalstrucs bij te houden, verbruiken te veel middelen voor kleine apparaten, of genereren te veel valse alarmen. De auteurs stellen dat wat nodig is een lichtgewicht maar scherp “patroonlezer” is die uit echte netwerk‑ en medische data kan leren hoe aanvallen zich daadwerkelijk gedragen.

Machines leren vijandig gedrag herkennen

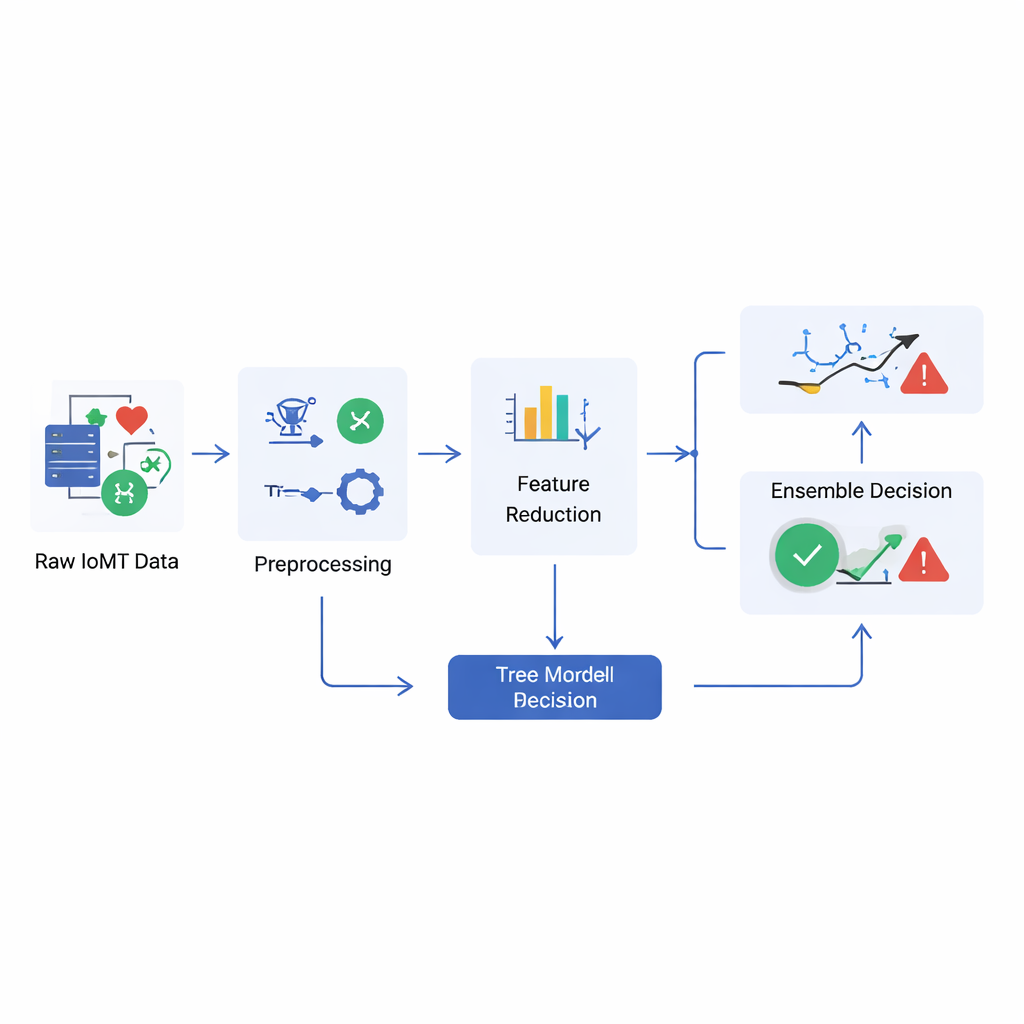

De studie bouwt zo’n detector met een hybride ensemble – een team van algoritmen die samen stemmen – getraind op een realistisch ziekenhuisachtig testbed genaamd WUSTL‑EHMS‑2020. Deze dataset mengt normaal verkeer van sensoren en gateways met zorgvuldig uitgevoerde aanvallen die denial‑of‑service, datainjectie en afluisteren van patiëntstromen nabootsen. Het systeem maakt eerst de data schoon en condenseert ze, waarna ze in twee typen leerders worden gevoed: een boomgebaseerde methode die bekendstaat om het vinden van ingewikkelde combinaties van aanwijzingen, en support‑vector‑methoden die uitblinken in het trekken van heldere grenzen tussen “veilig” en “onveilig” gedrag in complexe gegevens. Elk model produceert zijn eigen inschatting, en een soft‑voting‑schema gemiddeld hun waarschijnlijkheden om tot een definitieve beslissing te komen.

Hoe goed het nieuwe alarmsysteem presteert

Op de hoofd‑IoMT‑dataset classificeerde het gecombineerde model ongeveer 98% van de gevallen correct, met zeer weinig gemiste aanvallen en weinig normale gebeurtenissen die ten onrechte als dreiging werden gemarkeerd. Om te testen of het ook buiten de oorspronkelijke labomgeving zou werken, evalueerden de auteurs het ook op twee bekende beveiligingsdatasets, TON‑IoT en CICIDS‑2017, die een breed scala aan netwerkbedreigingen bevatten. Daar behaalde de detector een nauwkeurigheid boven 99%, wat suggereert dat hij kan generaliseren naar verschillende omgevingen en aanvalsstijlen. Belangrijk is dat de auteurs maten hoeveel geheugen, verwerkingstijd en energie de methode gebruikte, en aantoonden dat hij kan draaien op gateways en edge‑knooppunten die typisch in ziekenhuisnetwerken voorkomen, zonder de zware footprint van diepe neurale netwerken.

Wat dit betekent voor patiënten en ziekenhuizen

Voor een niet‑specialist is de kernboodschap eenvoudig: door te leren van echte medische netwerkdata wordt dit hybride model een zeer gevoelige en efficiënte tripwire tegen digitale manipulatie. Het vervangt geen basisbeveiligingsmaatregelen, maar het voegt een intelligente monitorlaag toe die clinici en beveiligingsteams kan waarschuwen wanneer er iets ongebruikelijks begint te gebeuren in de datastromen die de zorg aansturen. Als het wordt overgenomen en verder verfijnd, kunnen dergelijke technieken verbonden zorgsystemen betrouwbaarder maken, zodat de voordelen van slimme apparaten – snellere zorg, minder complicaties en meer comfort thuis – niet worden overschaduwd door het risico van onzichtbare cyberaanvallen.

Bronvermelding: Abdelhaq, M., Palanisamy, S., Gopinath, M. et al. A hybrid XGBoost–SVM ensemble framework for robust cyber-attack detection in the internet of medical things (IoMT). Sci Rep 16, 6855 (2026). https://doi.org/10.1038/s41598-026-37832-0

Trefwoorden: Internet of Medical Things, beveiliging van medische apparaten, detectie van cyberaanvallen, machine learning, bescherming van gezondheidsgegevens