Clear Sky Science · nl

Beveiliging verbeteren in IoMT met gefedereerde TinyGAN voor lichtgewicht en nauwkeurige malwaredetectie

Waarom slimere beveiliging belangrijk is voor verbonden medische apparaten

Van ziekenhuisbedden tot fitnesshorloges: een explosief groeiend aantal medische apparaten is nu online en verzamelt stilletjes hartslagen, insulineniveaus en andere gevoelige gegevens. Dit "Internet of Medical Things" (IoMT) belooft betere, snellere zorg — maar het opent ook nieuwe deuren voor hackers. Het hier samengevatte artikel introduceert een nieuwe manier om kwaadaardige software, oftewel malware, op deze apparaten te detecteren die zowel zeer nauwkeurig is als zuinig met hun beperkte batterij, geheugen en verwerkingskracht.

Het toenemende risico in een wereld vol slimme apparaten

Miljarden alledaagse voorwerpen — van infusiepompen tot thuisbloeddrukmeters — communiceren via internet. Omdat ze goedkoop, klein en door veel verschillende fabrikanten gemaakt zijn, missen ze vaak sterke, uniforme beveiliging. Malware die zelfs één dergelijk apparaat infecteert kan zich snel door een ziekenhuis- of thuisnetwerk verspreiden, privégegevens stelen of verstorende aanvallen uitvoeren, zoals het beruchte Mirai-botnet dat ooit grote websites platlegde. Traditionele verdedigingen vertrouwen vaak op centrale servers die ruwe gegevens van elk apparaat verzamelen, analyseren en beslissingen terugsturen. Hoewel effectief, kan deze aanpak kwetsbare apparaten overbelasten, vertragingen introduceren en aantrekkelijke doelen creëren voor aanvallers die slechts de centrale database hoeven te kraken om alles te bemachtigen.

Een nieuwe manier om van apparaten te leren zonder hun gegevens bloot te geven

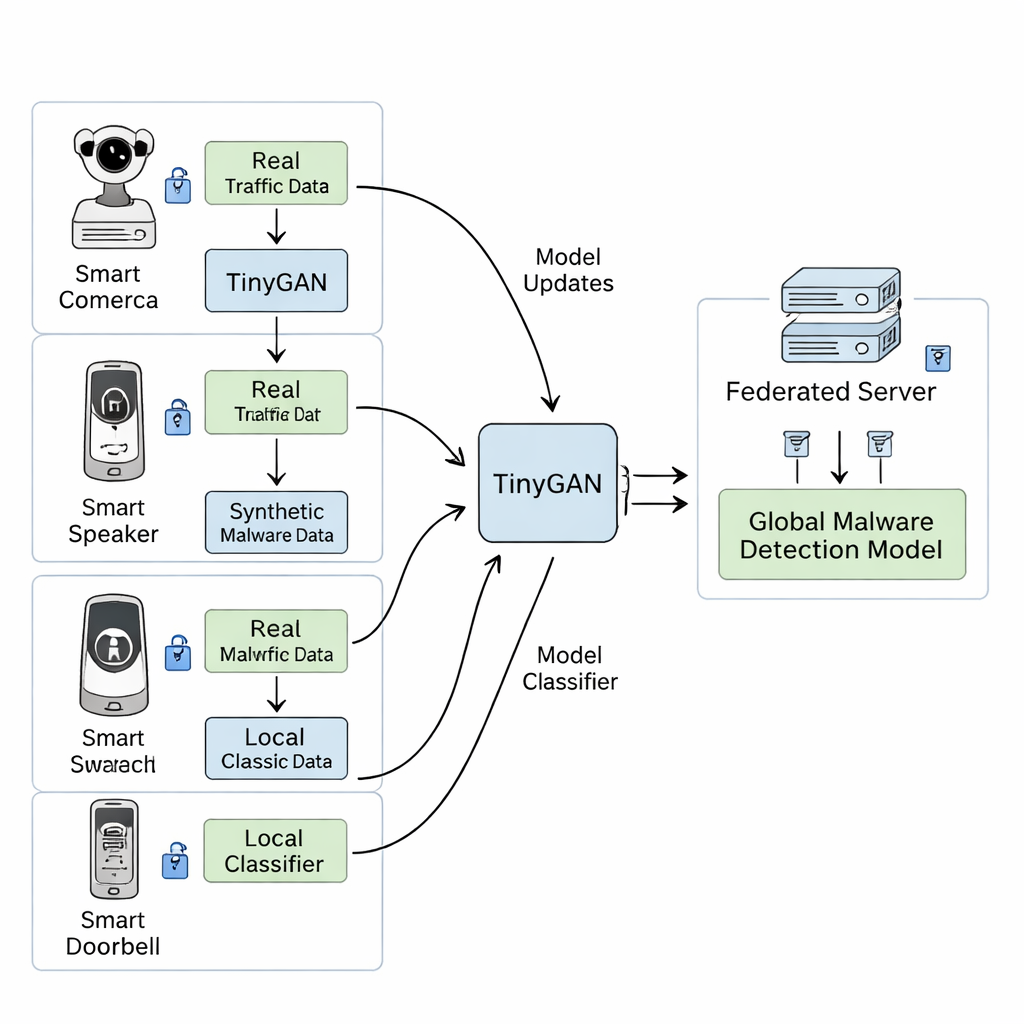

De auteurs stellen een andere strategie voor, gebaseerd op een techniek genaamd gefedereerd leren. In plaats van ruwe gegevens naar een centrale server te sturen, traint elk apparaat zijn eigen kleine detectiemodel lokaal met zijn eigen verkeerslogboeken. Periodiek sturen de apparaten alleen geanonimiseerde modelupdates — als verfijnde "vuistregels" — naar een centrale server, die ze gemiddeld tot een sterker, gedeeld model en de verbeterde versie terugstuurt. Geen persoonlijke of medische gegevens verlaten ooit de apparaten. Dit ontwerp vermindert bandbreedtegebruik, respecteert privacywetten en het vertrouwen van patiënten, en kan zich aanpassen zodra nieuwe aanvalspatronen in het wild opduiken.

Het systeem leren over zeldzame en nieuwe aanvallen

Een belangrijke uitdaging in beveiliging is het opsporen van zeldzame of nog nooit eerder geziene ("zero-day") malware. Reële datasets zijn vaak ongebalanceerd: veelvoorkomende aanvallen komen overal voor, terwijl sommige gevaarlijke varianten maar een paar keer optreden. Om dit aan te pakken voegt het raamwerk een compact synthetisch datageneratorcomponent toe, TinyGAN. Op elk apparaat leert TinyGAN de statistische "vorm" van kwaadaardige netwerkstromen en creëert het vervolgens realistische nepvoorbeelden die lijken op moeilijk te vinden malware. Deze synthetische voorbeelden worden gemengd met echt verkeer om de lokale detector te trainen, waardoor deze een rijker beeld krijgt van hoe slecht gedrag eruit kan zien zonder enorme hoeveelheden echte aanvalgegevens te hoeven verzamelen.

Het systeem testen op echt netwerkverkeer

De onderzoekers testten hun aanpak op IoT-23, een grote openbare dataset met internetverkeer die veel bekende IoT-malwarefamilies bevat, zoals Mirai en Hajime. Ze zetten het systeem in op twee bescheiden edge-apparaten — een Raspberry Pi en een NVIDIA Jetson Nano — verbonden met een centrale server, waarmee ze een kleine maar realistische IoMT-opstelling nabootsten. Ze vergeleken drie opties: een eenvoudig neuraal netwerk (MLP), een dieper model dat feedforward- en geheugenlagen combineert (FNN/LSTM), en hun gefedereerde TinyGAN-ontwerp. Hoewel het zwaardere FNN/LSTM zeer hoge nauwkeurigheid bereikte in een eenvoudige twee-klassen taak (kwaadaardig vs. goedaardig), worstelde het wanneer het verschillende types malware moest onderscheiden en vergde het meer tijd en middelen. De eenvoudige MLP draaide gemakkelijk op kleine apparaten maar slaagde er niet in te generaliseren over de sterk uiteenlopende data die elk apparaat zag. Daarentegen convergeerde het gefedereerde TinyGAN-systeem snel — binnen ongeveer 20 trainingsrondes — en leverde het een precisie van 99,30%, een perfecte recall van 100% en een totale F1-score rond 99,5%, terwijl modelgrootte en geheugengebruik laag genoeg bleven voor echte IoT-hardware.

Robuuste, privébescherming voor het medische internet

Buiten de ruwe nauwkeurigheid onderzochten de auteurs hoe hun systeem zich gedraagt onder stress. Ze toonden aan dat zelfs als één apparaat in het kleine netwerk gecompromitteerd is en opzettelijk gegevens verkeerd labelt, of als het communicatiekanaal ruis bevat, de prestaties van het globale model slechts licht verslechteren en na verloop van tijd blijven verbeteren. Analyses van de synthetische gegevens bevestigden dat TinyGAN gevarieerde, realistische malwarevoorbeelden produceert in plaats van louter de trainingsset te kopiëren, wat het model helpt overfitting te vermijden en beter om te gaan met onbekende aanvallen. Al met al concludeert de studie dat het combineren van gefedereerd leren met een lichtgewicht synthetische datagenerator een praktische, privacy-beschermende manier biedt om medische en andere IoT-apparaten te versterken tegen evoluerende malware, zonder zware hardware te vereisen of gevoelige patiëntinformatie bloot te geven.

Bronvermelding: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

Trefwoorden: IoT-beveiliging, medische apparaten, malwaredetectie, gefedereerd leren, synthetische gegevens