Clear Sky Science · nl

Slimme IoT-toepassingen voor detectie van meerdere aanvallen met de Cluster F1MI-benadering

Waarom uw verbonden apparaten slimmere bescherming nodig hebben

Van slimme deurbellen en camera’s tot medische sensoren en fabrieksmachines: het Internet of Things (IoT) regelt tegenwoordig stilletjes veel aspecten van het dagelijks leven. Deze verbonden apparaten zijn echter vaak slecht beveiligd en gemakkelijke prooien voor aanvallers die ons kunnen bespioneren, diensten kunnen verstoren of gegevens kunnen stelen. Dit artikel presenteert een goedkope, geautomatiseerde verdedigingslaag die het netwerkverkeer bewaakt, vele soorten aanvallen in realtime herkent en alarm slaat voordat er ernstige schade ontstaat.

Een digitale buurtwacht voor slimme apparaten

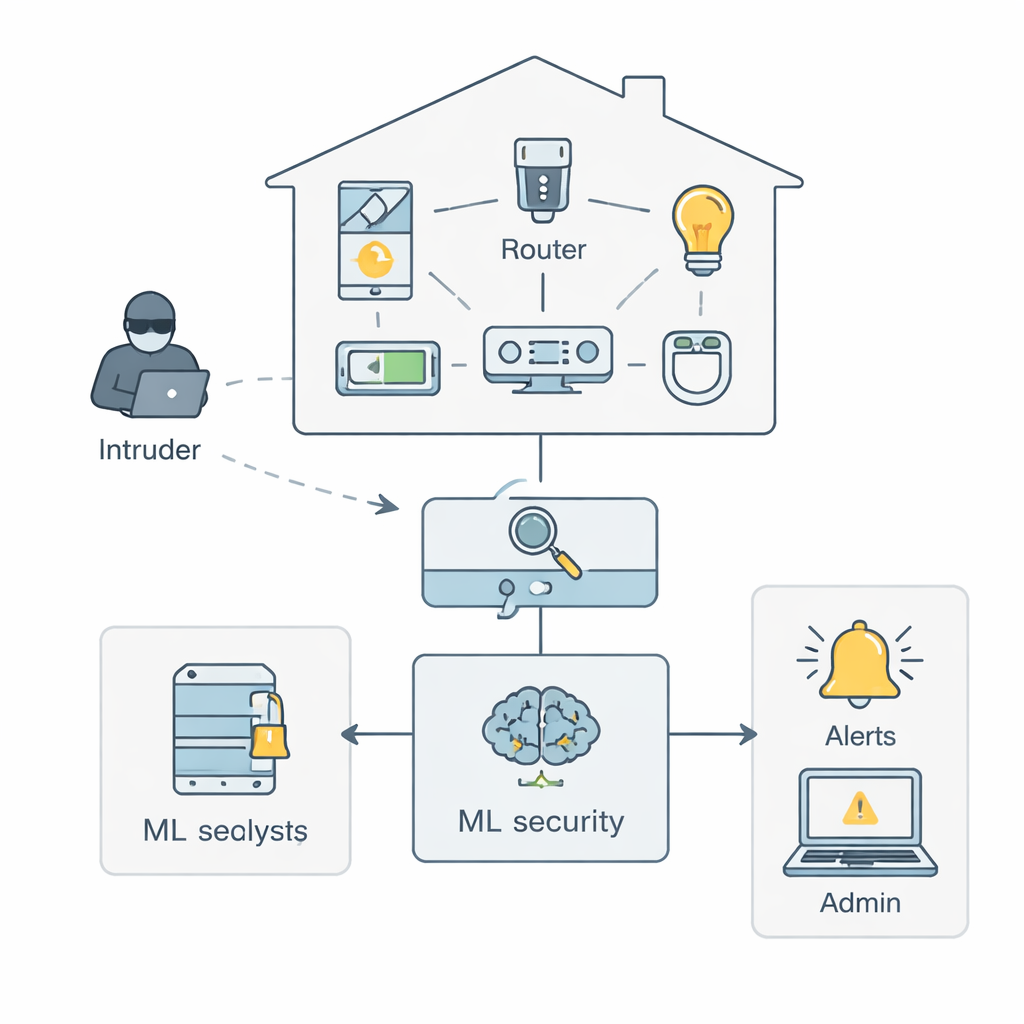

Stel u voor dat uw huis of werkplek vol staat met slimme apparaten die allemaal via een gemeenschappelijke router met elkaar communiceren. In het door de auteurs beschreven scenario probeert een indringer zich in dat verkeer te mengen, het netwerk te overspoelen met kwaadaardig verkeer of stilletjes data af te tappen. Een monitoringsinstrument legt eerst alle pakketten vast die via de router stromen en zet ze om in een gestructureerde dataset. Een machine‑learningbeveiligingsmodule bestudeert die gegevens vervolgens om normaal gedrag te onderscheiden van verdachte patronen en waarschuwt beheerders en kan alarmen activeren zodra er problemen worden gedetecteerd. Deze opstelling fungeert als een soort buurtwacht voor uw apparaten: continu scannen op abnormaal gedrag zonder dat een mens de hele dag naar dashboards hoeft te staren.

Machines leren zich op de juiste waarschuwingssignalen te richten

Ruwe netwerkgegevens zijn rommelig: ze bevatten miljoenen records en tientallen technische metingen per verbinding, waarvan veel repetitief of weinig behulpzaam zijn. De auteurs stellen een Smart Secured IoT Framework (SSIF) voor dat deze gegevens eerst opschoont en standaardiseert, en vervolgens in balans brengt zodat zeldzame maar gevaarlijke aanvallen niet weggedrukt worden door alledaags verkeer. Daarna volgt het hart van hun methode: een feature‑engineering‑schema genaamd Cluster F1–MI. Eenvoudig gezegd leert het systeem welke metingen de meest bruikbare aanwijzingen over aanvallen geven — bijvoorbeeld hoe lang een communicatie duurt, hoeveel pakketten in één richting worden verzonden, of hoe onregelmatig de timing tussen pakketten is. Het rangschikt deze metingen op basis van hoe goed ze aanvallen onderscheiden van normaal verkeer, verwijdert die met weinig toegevoegde waarde en groepeert vergelijkbare metingen in clusters zodat slechts één representant per groep behouden hoeft te worden.

Verkeerspatronen omzetten in aanvalsetiketten

Zodra het framework de data heeft teruggebracht tot een compacte set sterke signalen, traint het een reeks machine‑learningmodellen om verschillende dreigingen te herkennen. De modellen worden geleerd met behulp van de BoT‑IoT‑dataset, een grote, realistische verzameling verkeer van gesimuleerde IoT‑apparaten die zowel normaal gedrag als talrijke aanvallen bevat. Deze aanvallen vallen in drie brede categorieën: verkenning (zoals netwerk‑scans en het identificeren van apparaattype), verstoring van diensten (inclusief flood‑verkeer dat een apparaat overweldigt) en datalekken/exfiltratie (het stelen van wachtwoorden, toetsaanslagen of andere gevoelige informatie). De auteurs testen meerdere gangbare algoritmen — Support Vector Machines, Random Forests, Gradient Boosting‑methoden, XGBoost en neurale netwerken — met rigoureuze cross‑validatie en parameterafstemming om overoptimistische resultaten te vermijden.

Hoe goed werkt het framework in de praktijk?

De verfijnde featureset en afgestelde modellen blijken zeer effectief. Over 11 verschillende aanvalstypen behaalt het best presterende model, Random Forest, een nauwkeurigheid van meer dan 97%, met vergelijkbaar sterke precisie-, recall‑ en F1‑scores. In de praktijk betekent dit dat het systeem niet alleen de meeste aanvallen opvangt, maar ook het aantal valse alarmen laag houdt. Zelfs voor subtiele dreigingen zoals credential‑diefstal of datalekken, die veel minder vaak in de data voorkomen, handhaaft het framework hoge detectiescores. Vergeleken met eerdere inbraakdetectiebenaderingen die óf heel weinig features gebruikten óf veel te veel, vindt SSIF een balans: het vermindert het aantal metingen dat modellen hoeven te overwegen, verbetert de detectiekwaliteit en houdt de rekenkosten laag genoeg voor resource‑beperkte IoT‑omgevingen.

Van labframework naar alledaags schild

Voor niet‑specialisten is de belangrijkste conclusie dat het mogelijk is een geautomatiseerde, altijd‑actieve beveiligingslaag te bouwen die grote aantallen slimme apparaten beschermt zonder dure hardware of voortdurende menselijke supervisie. Door algoritmen te laten leren welke patronen in apparaattrafiek echt van belang zijn en door constant te controleren op drie hoofdtypen kwaadaardig gedrag — verkenning, verstoring en datadiefstal — kan het Smart Secured IoT Framework vroege waarschuwingen geven via e‑mail en alarmen zodra abnormale activiteit wordt gedetecteerd. Hoewel toekomstig werk zal uitbreiden naar rijkere, meer gevarieerde real‑world datasets, toont deze studie een duidelijke weg naar het omvormen van de momenteel kwetsbare slimme huizen, ziekenhuizen en industrieën tot veel veerkrachtigere verbonden systemen.

Bronvermelding: Nagavel, V., Bhuvaneswari, P.T.V. & Ramesh, P. Smart IoT applications of multi attack detection using cluster F1MI approach. Sci Rep 16, 6251 (2026). https://doi.org/10.1038/s41598-026-37695-5

Trefwoorden: IoT-beveiliging, anomaliedetectie, machine learning, netwerkaanvallen, inbraakdetectie