Clear Sky Science · nl

AI-gestuurd cyberbeveiligingskader voor toekomstige 5G-draadloze infrastructuren

Waarom het beveiligen van 5G ertoe doet in het dagelijks leven

Vijfde generatie (5G) draadloze netwerken beloven razendsnelle downloads, soepelere videogesprekken, slimme steden, operaties op afstand en zelfrijdende auto's. Maar dezelfde eigenschappen die 5G krachtig maken — het verbinden van enorme aantallen apparaten, het brengen van rekenkracht naar de rand van het netwerk en het opsplitsen van één fysieke netwerk in veel virtuele netwerken — openen ook nieuwe deuren voor cyberaanvallen. Dit artikel onderzoekt hoe deze toekomstige netwerken beschermd kunnen worden, zodat de diensten waarop mensen dagelijks vertrouwen veilig, betrouwbaar en beschikbaar blijven.

Nieuwe sterktes, nieuwe zwakke plekken

Vroegere mobiele netwerken richtten zich vooral op sneller internet en duidelijkere gesprekken. 5G daarentegen is ontworpen als een flexibele digitale ruggengraat voor alles, van huissensoren tot industriële robots. Het maakt gebruik van technieken zoals network slicing (meerdere virtuele netwerken op gedeelde hardware), edge computing (gegevens verwerken dicht bij waar ze worden gemaakt) en dichte uitrol van kleine basisstations. Deze vorderingen verhogen de snelheid en reactietijd sterk, maar vergroten ook het aantal punten waarop aanvallers kunnen binnendringen. Onveilige goedkope apparaten, blootgestelde softwareinterfaces en complexe koppelingen tussen apparaten, zendmasten, edge-servers en core-datacenters creëren samen een veel groter aanvalsvlak dan bij 4G.

Hoe aanvallers 5G zouden kunnen misbruiken

De auteurs schetsen een breed dreigingslandschap dat zowel de fysieke als de digitale wereld beslaat. Fysieke apparatuur zoals antennes en wegkistjes kan worden vernield of gemanipuleerd. Radiolinks kunnen worden lastiggevallen of gespoofd zodat telefoons en sensoren verbinding maken met nep-basisstations. Binnen het netwerk betekent het sterke gebruik van software en virtualisatie dat één gecompromitteerd controleprogramma het verkeer kan omleiden, gebruikers kan bespioneren of diensten kan verstoren. Network slices die bedoeld zijn voor verschillende doeleinden — bijvoorbeeld entertainmentstreaming en operaties op afstand — kunnen in elkaar lekken als isolatie faalt. Miljarden goedkope, slecht beveiligde Internet of Things-apparaten kunnen gekaapt worden in botnets die het netwerk overspoelen met kwaadaardig verkeer. Daarnaast kunnen goed gefinancierde, door staten gesteunde groepen zich stilletjes in 5G-infrastructuur ingraven en wachten op het juiste moment om data te stelen of grootschalige storingen te veroorzaken.

Slimmere verdediging door lagen en leren

Als reactie stelt het artikel een gelaagd beveiligingskader voor dat 5G ziet als een stapel onderling verbonden zones in plaats van een enkele perimeter om te bewaken. Onderaan moet elk apparaat bewijzen dat het betrouwbaar is voordat het verbinding maakt, met behulp van veilige hardwarecontroles, geverifieerde software en een dynamische "vertrouwensscore" die wordt bijgewerkt naarmate het gedrag in de loop van de tijd wordt waargenomen. In het midden krijgt elke network slice zijn eigen op maat gemaakte beveiligingsregels en strikte scheiding van andere slices, waardoor de bewegingsruimte van een indringer wordt beperkt. Een speciale controlelaag houdt in de gaten hoe virtuele netwerkfuncties met elkaar communiceren; elke onverwachte verbinding tussen softwarecomponenten wordt gemarkeerd en kan automatisch worden afgesloten. Bovenaan scant geavanceerde kunstmatige intelligentie verkeerspatronen in realtime en zoekt naar subtiele tekenen van aanvallen die oudere hulpmiddelen mogelijk missen.

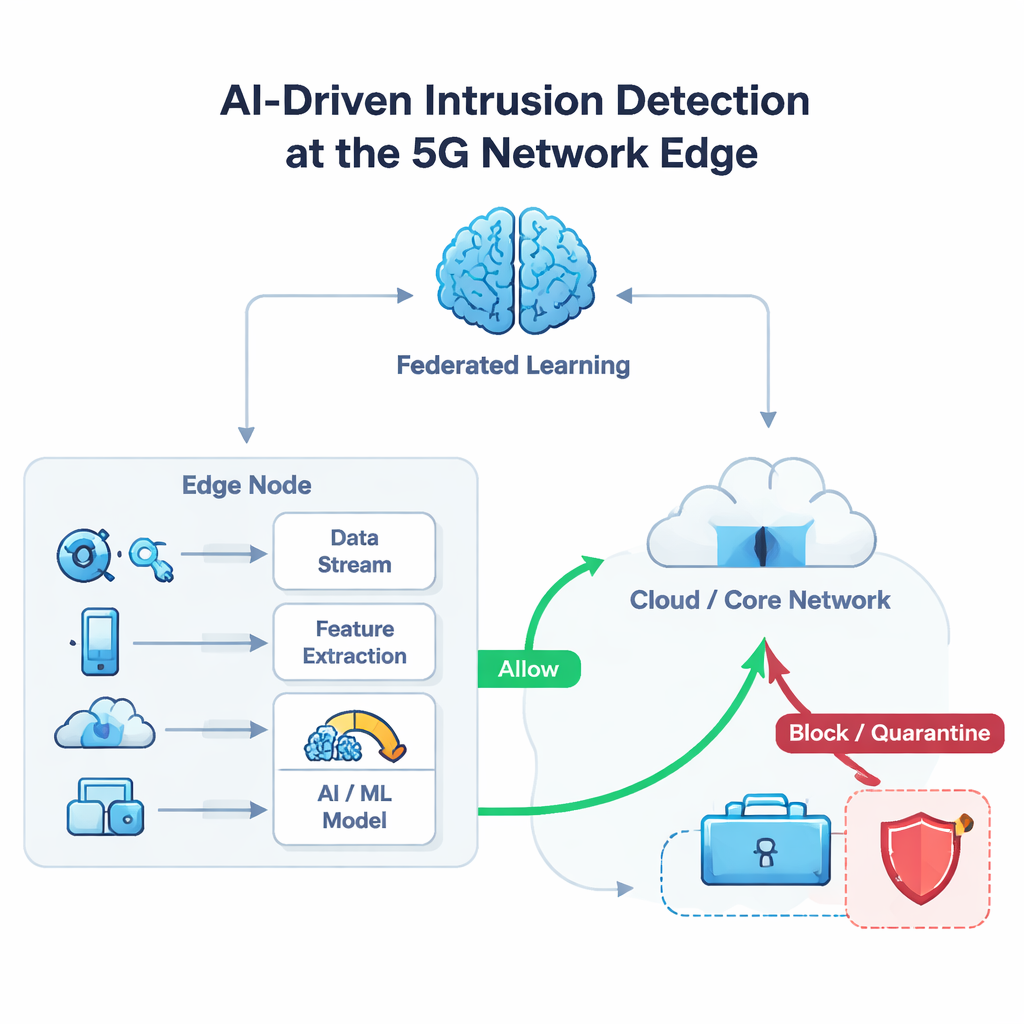

AI die vanaf de edge toeziet

Een kernidee in het kader is om intelligentie naar de rand van het netwerk te verplaatsen, waar data eerst worden gegenereerd. Edge-servers draaien machine learning-modellen die stromen van pakketten van nabijgelegen apparaten analyseren en elke stroom een waarschijnlijkheid toekennen dat deze kwaadaardig is. Als het risico hoog lijkt, kan de edge-node dat apparaat onmiddellijk blokkeren, het verkeer in quarantaine plaatsen of omleiden, waardoor veel aanvallen worden gestopt voordat ze de kern van het netwerk bereiken. Om deze modellen te trainen zonder gevoelige informatie naar een centrale database te kopiëren, gebruikt het systeem federated learning: edge-nodes leren van lokale data en delen alleen abstracte modelupdates, geen ruwe gegevens. In tests met een nagebootste 5G-omgeving met tot een miljoen gesimuleerde apparaten en een mix van normaal en kwaadaardig verkeer detecteerde deze aanpak bedreigingen met ongeveer 97,6% nauwkeurigheid, terwijl de vertragingen laag bleven — tot 6,5 milliseconden — zelfs onder actieve aanval.

Wat dit betekent voor de toekomst van connectiviteit

Voor niet-experts is de belangrijkste boodschap dat het veilig houden van 5G niet zal afhangen van één magisch schild, maar van vele gecoördineerde lagen die voortdurend vertrouwen meten, letten op afwijkend gedrag en automatisch reageren in fracties van seconden. De studie laat zien dat het combineren van traditionele beveiligingsideeën met AI en zorgvuldig netwerkontwerp toekomstige draadloze systemen zowel snel als veerkrachtig kan maken, zelfs wanneer ze miljoenen apparaten tegelijk bedienen. De auteurs betogen dat zulke proactieve, door AI versterkte verdedigingsmaatregelen essentieel zullen zijn, niet alleen voor de huidige 5G-uitrols maar ook voor de 6G-netwerken van morgen, die mogelijk nog meer veeleisende toepassingen moeten beschermen, zoals holografische vergaderingen en realtime besturing van machines over de hele wereld.

Bronvermelding: Alam, A., Umer, A., Ullah, I. et al. AI-enabled cybersecurity framework for future 5G wireless infrastructures. Sci Rep 16, 7055 (2026). https://doi.org/10.1038/s41598-026-37444-8

Trefwoorden: 5G-cybersecurity, AI-gedreven detectie van bedreigingen, beveiliging van network slicing, beveiliging van edge computing, IoT-beveiliging