Clear Sky Science · nl

Een gefedereerde deep learning-benadering voor SDN-beveiliging met kwantum-geoptimaliseerde featureselectie en hybride MSDC-netarchitectuur

Waarom slimere verdedigingsmiddelen belangrijk zijn voor netwerken van morgen

Het moderne digitale leven draait op omvangrijke, programmeerbare netwerken die stilletjes beslissen waar elke e-mail, videogesprek en bankoverschrijving naartoe gaat. Deze software-defined networks (SDN's) zijn flexibel en efficiënt, maar juist die wendbaarheid opent nieuwe mogelijkheden voor cyberaanvallers. Dit artikel introduceert LightIDS‑SDN, een nieuw intrusion detection-systeem dat ontworpen is om aanvallen op SDN's met hoge nauwkeurigheid te herkennen en te stoppen, terwijl het gegevens privé houdt en zijn beslissingen uitlegbaar maakt. Het mengt ideeën uit kunstmatige intelligentie, samenwerking tussen veel netwerklocaties en zelfs kwantuminspiratie voor optimalisatie om een verdedigingssysteem te bouwen dat kan bijbenen met snel veranderende dreigingen.

De belofte en het risico van programmeerbare netwerken

SDN's wijken af van het oude netwerkmodel door het “brein” van het netwerk te scheiden van de “spieren.” Een centrale controller bepaalt hoe verkeer moet stromen, terwijl switches en routers simpelweg data doorsturen. Dit maakt het veel eenvoudiger om netwerken dynamisch te herconfigureren, clouddiensten te ondersteunen en het explosief groeiende aantal verbonden apparaten te bedienen. Maar centralisatie creëert ook een aantrekkelijk single point of failure. Als aanvallers de controller overweldigen of kapen, kunnen ze het hele netwerk verstoren of bespioneren. Traditionele beveiligingsmiddelen, ontworpen voor langzamere en starre netwerken, hebben moeite met SDN-verkeer dat zwaarder, gevarieerder en continu in verandering is. Signature-gebaseerde tools missen nieuwe aanvallen, terwijl anomaliedetectoren vaak te veel valse alarmen geven om bruikbaar te zijn.

Een lichtgewicht maar krachtige beveiligingspijplijn

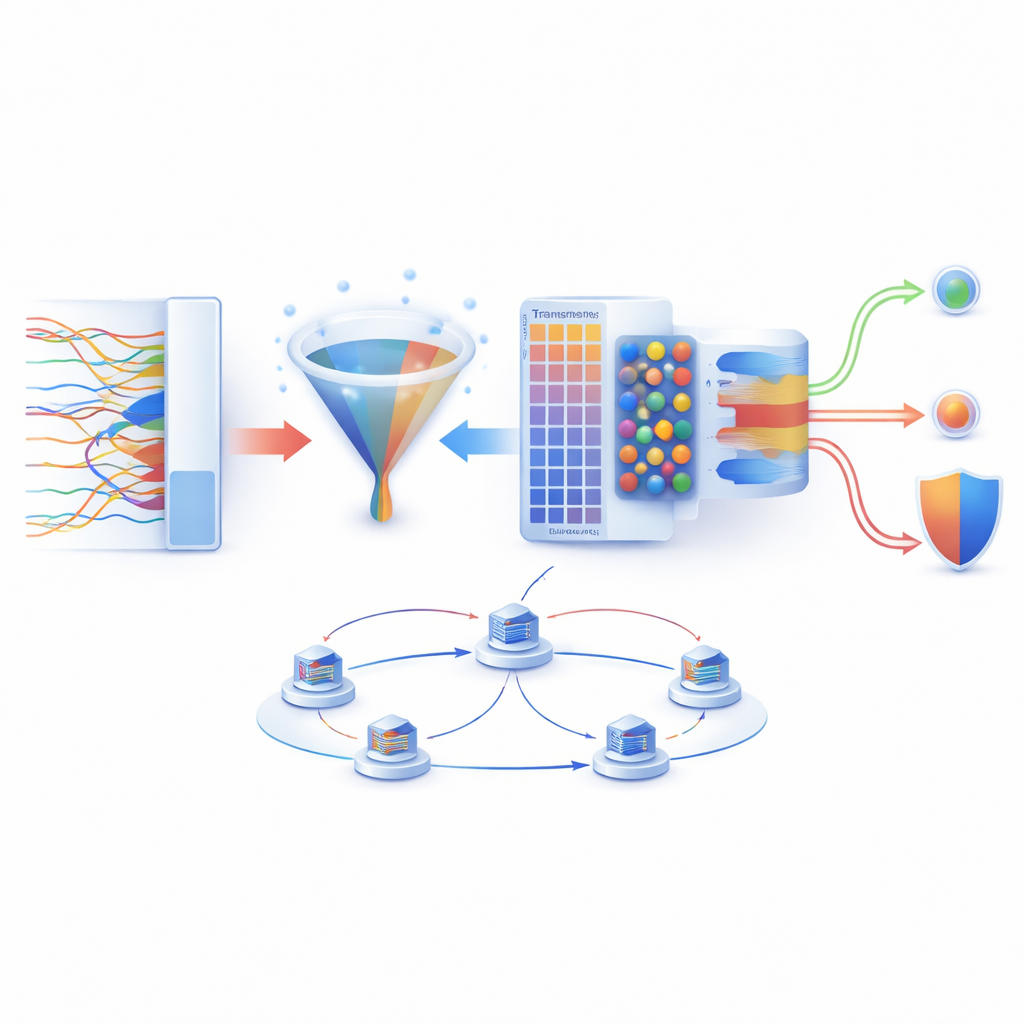

LightIDS‑SDN pakt deze uitdagingen aan met een zorgvuldig opgezette pijplijn die naast SDN-controllers draait. Het begint met het opschonen en voorbereiden van verkeersgegevens, gevolgd door een kwantuminspiratiewijze voor featureselectie die automatisch de meest informatieve verkeersmetingen selecteert — zoals flow-timing en control-plane-activiteit — en ruis wegfiltert. Deze stap, DFE‑GQPSO genoemd, vermindert het aantal inputs dat het systeem moet onderzoeken, wat het leerproces versnelt en het risico op overfitting aan eigenaardigheden in historische data verkleint. Op basis van deze verfijnde inputs bouwen de auteurs een deep-learningmodel, MSDC‑Net, dat drie complementaire componenten combineert om vast te leggen hoe aanvallen zich ontvouwen over ruimte, tijd en context in het netwerk.

Verkeer vanuit meerdere hoeken bekijken

Het hart van MSDC‑Net is het vermogen om netwerkgedrag tegelijk vanuit verschillende perspectieven te begrijpen. Transformer-lagen kijken over alle features heen om langafstandrelaties te vinden — zoals patronen verspreid over veel flows of apparaten. Capsule Networks behouden gestructureerde patronen en helpen het systeem herkennen hoe kleine afwijkingen samen een groter, verdacht gedrag vormen. Bidirectionele LSTM-eenheden lezen verkeersreeksen voorwaarts en achterwaarts in de tijd, waardoor ze vangen hoe eerdere en latere gebeurtenissen samen een aanval vormen. Dit multi-view-ontwerp stelt LightIDS‑SDN in staat normale pieken in activiteit te onderscheiden van gecoördineerde floods, wachtwoord-raadpogingen of subtiele verkenningen die een grote inbreuk kunnen voorafgaan.

Samenwerkend leren zonder ruwe data te delen

Reële netwerken zijn verspreid over veel locaties die eigendom zijn van verschillende organisaties, die vaak niet in staat of bereid zijn ruwe verkeersgegevens te bundelen uit privacy- of regelgevingsredenen. LightIDS‑SDN lost dit op met gefedereerd leren: elke SDN-controller traint een lokale kopie van het model op zijn eigen gegevens en stuurt alleen de bijgewerkte modelparameters — niet het onderliggende verkeer — naar een centrale server. Die server gemiddeld de updates en stuurt een verbeterd globaal model terug naar alle deelnemers. In tests die meerdere controllers simuleerden, bereikte dit samenwerkingsproces vrijwel dezelfde nauwkeurigheid als trainen op alle data op één plek, terwijl de privacy van de gegevens behouden bleef. De auteurs tonen ook aan dat het verspreiden van training over clients de trainingstijd per node vermindert, ook al brengt het enige communicatie-overhead met zich mee.

De zwarte doos openen voor menselijke analisten

Een veelgehoorde klacht over deep-learning beveiligingshulpmiddelen is dat het “black boxes” zijn die waarschuwingen geven zonder redenen. LightIDS‑SDN pakt dit aan met een uitlegbaarheidsmodule genaamd Explain‑Edge. Deze gebruikt SHAP-waarden om te laten zien welke verkeersfeatures een bepaalde beslissing het meest beïnvloedden, en Grad‑CAM-achtige visualisaties om te benadrukken op welke interne patronen het model vertrouwde. In experimenten kwamen de meest invloedrijke features overeen met wat netwerkexperts al belangrijk achten, zoals flowduur en controller-gerelateerde berichtfrequenties. Deze afstemming helpt het vertrouwen op te bouwen dat het systeem zinvolle signalen leert in plaats van zich te vastklampen aan toevallige correlaties.

Wat de resultaten in de praktijk betekenen

Getest op een grote, SDN-specifieke dataset met miljoenen legitieme en kwaadaardige flows over negen aanvalstypen behaalde LightIDS‑SDN ongeveer 99% nauwkeurigheid en vergelijkbaar hoge precisie en recall, waarmee het meerdere populaire machine-learning- en deep-learningalternatieven overtrof. Het deed dit terwijl het minder inputfeatures gebruikte, gedistribueerde training ondersteunde en uitlegbare output bood. Voor de niet-specialist is de conclusie dat de auteurs een beveiligings-"copilot" voor moderne netwerken hebben gebouwd: het houdt het verkeer nauwlettend in de gaten, leert van veel locaties zonder gevoelige data te kopiëren en kan uitleggen waarom het denkt dat er iets mis is. Hoewel er nog uitdagingen zijn — zoals rekenkosten en afstemming voor extreme real-time belasting — wijst dit werk op toekomstige netwerkverdedigingen die niet alleen slimmer en privacybewuster zijn, maar ook transparanter en gemakkelijker door mensen te vertrouwen.

Bronvermelding: Rohith, S., Logeswari, G., Tamilarasi, K. et al. A federated deep learning approach for SDN security with quantum optimized feature selection and hybrid MSDC net architecture. Sci Rep 16, 8038 (2026). https://doi.org/10.1038/s41598-026-37289-1

Trefwoorden: beveiliging van software-defined networking, intrusion detection system, gefedereerd leren, deep learning cyberbeveiliging, netwerkverkeersanalyse