Clear Sky Science · nl

Categorisch raamwerk voor kwantumresistente zero-trust AI-beveiliging

Waarom het beveiligen van AI een nieuw soort slot nodig heeft

Naarmate kunstmatige intelligentie binnendringt in ziekenhuizen, fabrieken en huizen, worden de modellen die deze systemen aansturen steeds vaker doelwitten voor aanvallers. Tegelijkertijd bedreigen toekomstige kwantumcomputers veel van de huidige encryptieschema’s die data beschermen. Dit artikel introduceert een nieuwe manier om AI‑modellen te beschermen die bestand is tegen zowel slimme menselijke aanvallers als de kwantummachines van morgen, en die toch op kleine, goedkope apparaten kan draaien.

Een "vertrouw nooit" vesting rond AI bouwen

De auteurs vertrekken vanuit een beveiligingsfilosofie die bekendstaat als “zero trust”. In plaats van aan te nemen dat alles binnen het bedrijfsnetwerk veilig is, behandelt zero trust elke toegangspoging als verdacht. In het voorgestelde ontwerp moeten externe clients eerst door een op ESP32 gebaseerde broker en vervolgens een op ESP32 gebaseerde beveiligingsagent voordat ze bij AI‑modellen op een beschermd lokaal netwerk kunnen komen. Iedere aanvraag wordt gecontroleerd op wie vraagt, welk model ze willen, wanneer ze vragen en vanaf waar. Toegang is smal, tijdelijk en gebonden aan specifieke rollen, zodat een compromis in één deel van het systeem niet automatisch aanvallers in staat stelt om zich zijwaarts naar andere modellen of data te verplaatsen.

Sloten die kwantumcomputers overleven

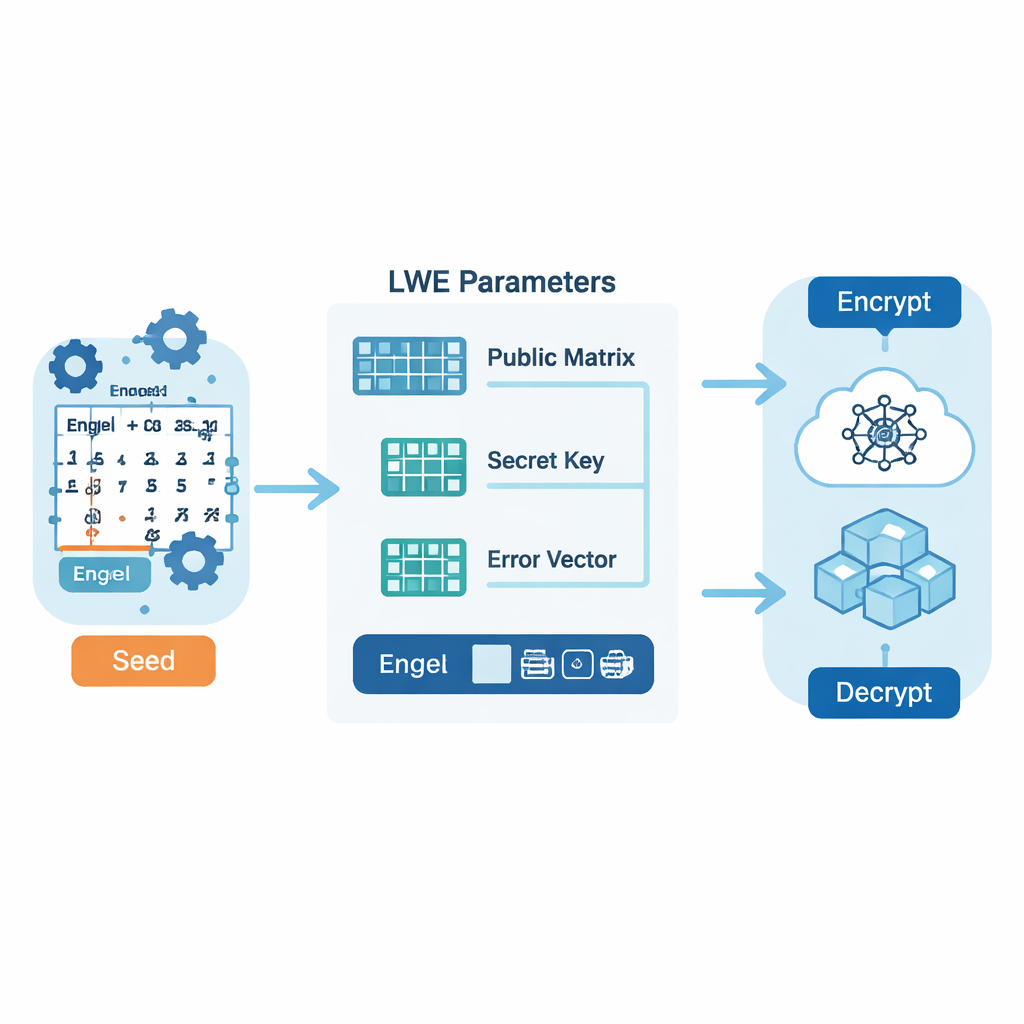

Om de berichten die door deze zero‑trust gateway stromen te beschermen, vertrouwt het systeem op een familie technieken die bekendstaan als roostergebaseerde post‑kwantumcryptografie. In plaats van de nu vertrouwde getaltheoretische puzzels verbergen deze schema’s informatie in hoogdimensionale rasters van getallen die naar verwachting zelfs voor kwantummachines moeilijk op te lossen zijn. Een technisch belangrijk knoopje in dit werk is de manier waarop de auteurs de “willekeurig uitziende” getallen genereren die de encryptie aansturen. In plaats van een conventionele willekeurige‑getallengenerator te gebruiken, beginnen ze bij een geheime reële waarde en zetten die om in een lange cijfersreeks met een methode die een Engel‑expansie heet, en vermengen die vervolgens met een chaotische afbeelding. Dit levert een stroom waarden op die gestructureerd genoeg is om efficiënt op te slaan en te reproduceren, maar onvoorspelbaar genoeg om bekende aanvallen te weerstaan.

Diepe wiskunde omzetten in een beveiligingsblauwdruk

Wat dit raamwerk onderscheidt, is het gebruik van een tak van de wiskunde genaamd categorietheorie om de hele beveiligingsworkflow te beschrijven. In plaats van te focussen op laagniveau‑code, behandelt categorietheorie elke cryptografische operatie—zoals sleutelen genereren, versleutelen of het schudden van willekeurige reeksen—als een soort pijl tussen abstracte objecten, en ziet beveiligingsbeleid als hoger‑niveau afbeeldingen tussen die pijlen. Door het systeem op deze manier te organiseren, kunnen de auteurs belangrijke garanties uitdrukken—zoals “ontsleutelen na versleutelen brengt je terug bij het originele bericht” of “het aanpassen van een parameter verzwakt de beveiliging niet stilletjes”—als eenvoudige diagramregels. Dit levert een rigoureuze checklist op die helpt garanderen dat het ontwerp solide blijft, zelfs wanneer componenten worden verwisseld of geüpgraded.

Sterke beveiliging werkend krijgen op kleine hardware

Naast theorie rapporteert het artikel een volledige implementatie op goedkope ESP32‑microcontrollers die fungeren als broker en agent voor AI‑diensten. Ondanks het uitvoeren van kwantumresistente encryptie blijven de apparaten zeer efficiënt: encryptie duurt ongeveer 11 milliseconden, ontsleuteling minder dan 3 milliseconden, en het geheugenverbruik laat meer dan 90% van de vrije heap over na cryptografische bewerkingen. Vermogensmetingen tonen een stabiel basisniveau rond 300 milliwatt met korte pieken onder 500 milliwatt tijdens intensieve roosterberekeningen, niveaus die geschikt zijn voor batterijgevoede sensoren. In tests blokkeerde het systeem 100% van meer dan 1.000 onbevoegde toegangspogingen terwijl het minder dan een seconde toevoegde aan de totale AI‑responstijd, waarvan het grootste deel werd besteed aan de modellen zelf en niet aan de encryptie.

Zich voorbereiden op toekomstige upgrades zonder veiligheid te breken

Hetzelfde wiskundige raamwerk ondersteunt ook “crypto‑agility”: het vermogen om een cryptografische bouwsteen te vervangen—bijvoorbeeld het vervangen van het huidige roosterchema door een toekomstige standaard—zonder de rest van het systeem helemaal opnieuw te ontwerpen. In het categorische beeld is elk cryptografisch algoritme een inplugbaar module, en veilige overgangen daartussen worden uitgedrukt als gestructureerde afbeeldingen die beveiligingsdoelen zoals vertrouwelijkheid en integriteit behouden. Dit vermindert de hoeveelheid code die moet veranderen en de hoeveelheid retesten die nodig is wanneer nieuwe post‑kwantumstandaarden of hardwareoptimalisaties verschijnen.

Wat dit betekent voor alledaagse gebruikers

Voor niet‑specialisten is de praktische boodschap dat sterke, toekomstbestendige beveiliging voor AI niet voorbehouden hoeft te zijn aan grote datacenters. Door zero‑trustcontroles, kwantumresistente wiskunde en zorgvuldige redenering over hoe alle onderdelen samenhangen te combineren, tonen de auteurs aan dat zelfs kleine, goedkope chips betrouwbare poortwachters kunnen zijn voor krachtige AI‑modellen. Hun prototype wijst elke onbevoegde aanvraag af, houdt vertragingen laag en kan meegroeien met veranderende cryptografische best practices. Als zulke benaderingen breed worden overgenomen, kunnen ze helpen verzekeren dat de AI‑diensten waarop mensen vertrouwen—van slimme landbouw tot medische monitoring—veilig blijven, zelfs naarmate aanvallers en computertechnologie steeds geavanceerder worden.

Bronvermelding: Cherkaoui, I., Clarke, C., Horgan, J. et al. Categorical framework for quantum-resistant zero-trust AI security. Sci Rep 16, 7030 (2026). https://doi.org/10.1038/s41598-026-37190-x

Trefwoorden: post-kwantumcryptografie, zero trust-architectuur, beveiliging van AI-modellen, rooster-gebaseerde encryptie, ingebedde IoT-beveiliging