Clear Sky Science · nl

Parametrische actie van homomorfe afbeelding van de modulaire groep en de toepassing ervan in beeldversleuteling

Waarom het verbergen van afbeeldingen moeilijker is dan het lijkt

Elke dag sturen we foto’s via internet—medische scans, identiteitsdocumenten, familiefoto’s—vaak zonder erbij stil te staan wie er nog meer naar kan kijken. Traditionele encryptiemethoden zijn ontworpen voor tekst en cijfers en kunnen moeite hebben met de enorme omvang en de specifieke structuur van afbeeldingen. Dit artikel introduceert een wiskundig geavanceerde manier om afbeeldingen zo grondig te verstrooien dat ze bestand zijn tegen veel moderne hacktechnieken, terwijl ze toch efficiënt genoeg blijven voor gebruik in de praktijk.

Van eenvoudige sloten naar slimere digitale sleutels

De meeste moderne encryptie voor data, inclusief afbeeldingen, leunt op blockciphers: algoritmen die informatie in kleine blokken hakken en die herhaaldelijk transformeren. In het hart van veel blockciphers bevindt zich een S-box, of substitutiedoos, die een klein stukje data (vaak één byte) neemt en dat vervangt door een andere waarde volgens een vooraf bepaalde tabel. Deze stap is de belangrijkste bron van “niet-lineariteit”—de gecontroleerde chaos die het moeilijk maakt voor een aanvaller om van versleutelde data terug te redeneren naar het origineel. Als de S-box slecht ontworpen is, wordt de hele cipher makkelijker te kraken. De auteurs richten zich op het bouwen van sterkere S-boxen, toegespitst op afbeeldingen, waar patronen en correlaties tussen naburige pixels informatie kunnen lekken als die niet zorgvuldig worden verstoord.

Exotische geometrie gebruiken om data te verstrooien

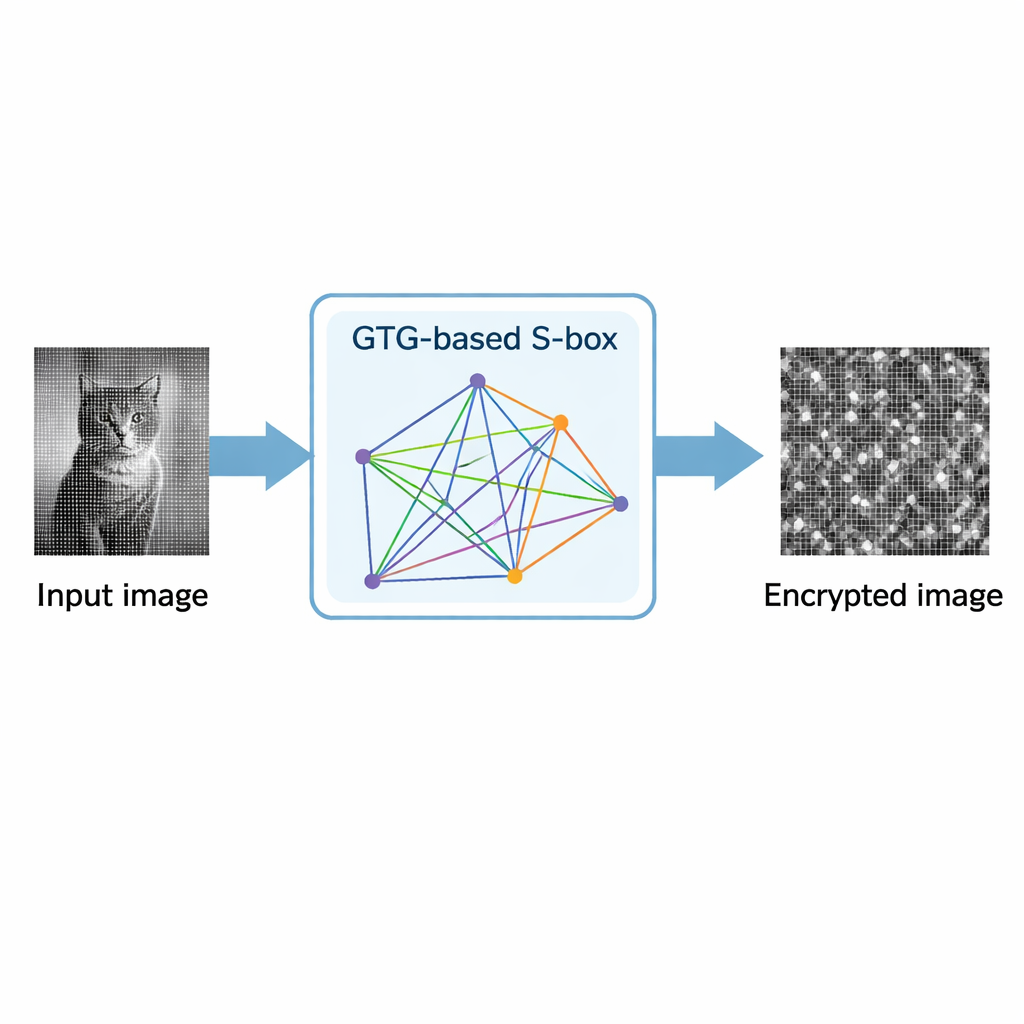

De belangrijkste innovatie van het artikel is het construeren van S-boxen uit een rijke tak van de abstracte algebra, genaamd gegeneraliseerde driehoeksgroepen, die verwant zijn aan de bekende modulaire groep in de getaltheorie. In plaats van te vertrouwen op eenvoudige rekenkundige formules of alleen chaotische kaarten, bestuderen de auteurs hoe deze groepen handelen op projectieve lijnen over eindige velden—wiskundige structuren die getallen op een zeer symmetrische maar ingewikkelde manier ordenen. Door deze acties zorgvuldig te parametriseren verkrijgen zij cosetdiagrammen: grafachtige afbeeldingen die beschrijven hoe elementen worden gepermutéérd. Elke parameterkeuze leidt tot een ander patroon van cycli en verbindingen, wat op zijn beurt een andere S-box definieert. Omdat de resulterende permutaties minder regelmatig en gevarieerder zijn dan die van klassieke groepen, bieden ze minder voorspelbare structuren voor aanvallers om uit te putten.

Een sterkere substitutiedoos ontwerpen

Voortbouwend op dit algebraïsche raamwerk genereren de auteurs een 8×8 S-box (die 256 mogelijke ingangswaarden afbeeldt op 256 uitgangen) over het eindige veld met 2⁸ elementen, dezelfde grootte die in de veelgebruikte AES-cipher wordt toegepast. Ze baseren de substitutie op herhaalde toepassingen van een specifiek groepswoord, wiskundig genoteerd als een product van transformaties zoals xyxy², en verwijderen vervolgens vaste punten en singulariteiten om zwakke plekken te vermijden. De resulterende S-box wordt grondig getest met standaard cryptografische criteria: niet-lineariteit (hoe ver deze afwijkt van een eenvoudige lineaire regel), avalanche-effect (hoeveel de uitgang verandert wanneer één invoerbit wordt omgeklapt), bitonafhankelijkheid (of uitvoerbits onafhankelijk gedrag vertonen), differentiële uniformiteit (weerstand tegen aanvallen gebaseerd op invoer-uitvoerverschillen) en lineaire benaderingskans. Over deze maten heen evenaart of overtreft hun S-box vele recent voorgestelde ontwerpen, met hoge niet-lineariteit, lage bias in lineaire trails en een gunstig profiel tegen differentiële aanvallen.

Het nieuwe ontwerp op afbeeldingen toepassen

Om te laten zien dat hun S-box praktisch bruikbaar is, verwerken de onderzoekers deze in een versleutelingsschema voor grijswaardenafbeeldingen. Het proces gebruikt de S-box herhaaldelijk: eerst om pixelwaarden te verschuiven en te substitueren, en daarna in een mengstap die kleine veranderingen over de hele afbeelding verspreidt. Ze testen de methode op een voorbeeldfoto en analyseren het resultaat statistisch. De histogram van de versleutelde afbeelding is bijna vlak, wat aangeeft dat helderheidswaarden uniform verdeeld zijn en er geen visueel patroon overblijft. Maten van correlatie tussen naburige pixels dalen van zeer hoog (dicht bij 1) in de originele afbeelding tot bijna nul in de gecodeerde afbeelding. Andere standaardindicatoren, zoals entropie (dicht bij de ideale waarde van 8 bits), NPCR (ongeveer 0,9959) en UACI (ongeveer 0,3348), tonen aan dat zelfs kleine wijzigingen in de originele afbeelding leiden tot grote, onvoorspelbare wijzigingen na versleuteling, waardoor differentiële en statistische aanvallen extreem moeilijk worden.

Wat dit betekent voor alledaagse beveiliging

In eenvoudige bewoordingen toont het artikel aan dat ideeën uit diepe, schijnbaar abstracte wiskunde kunnen worden ingezet om zeer praktische verdedigingsmechanismen voor digitale afbeeldingen te bouwen. Door gegeneraliseerde driehoeksgroepen te gebruiken om S-boxen te genereren, creëren de auteurs een flexibele familie van substitutietabellen met sterke verstrooiingskracht en weinig detecteerbare patronen. Hun prototype van een beeldversleutelingsschema demonstreert zowel hoge veiligheid als redelijke efficiëntie, wat suggereert dat dergelijke algebraïsche constructies een robuuste alternatieve kunnen worden voor meer traditionele of puur chaos-gebaseerde ontwerpen. Voor gebruikers helpt dit soort werk om te waarborgen dat gevoelige afbeeldingen—van medische scans tot persoonlijke foto’s—beschermd zijn tegen steeds geavanceerdere aanvallen.

Bronvermelding: Rafiq, A., Bibi, S., Abbasi, A.Z. et al. Parametric action of homomorphic image of modular group and it’s application in image encryption. Sci Rep 16, 6264 (2026). https://doi.org/10.1038/s41598-026-37082-0

Trefwoorden: beeldversleuteling, substitutiedoos, gegeneraliseerde driehoeksgroepen, cryptografie, eindige velden