Clear Sky Science · nl

Een rooster-geïntegreerd AES-framework voor ultra-veilige biometrische bescherming op resource-beperkte randapparaten

Waarom je vingerafdruk extra bescherming nodig heeft

Velen van ons ontgrendelen nu telefoons, betalen rekeningen of loggen in bij apps met een vingertip in plaats van een wachtwoord. Dat voelt handig en hightech, maar het verbergt een ernstig probleem: als iemand een digitale kopie van je vingerafdruk steelt, kun je die niet veranderen zoals je een wachtwoord wijzigt. Dit artikel presenteert een nieuwe manier om vingerafdrukgegevens op alledaagse apparaten af te schermen, zodat zelfs als hackers in een apparaat binnendringen, ze je vingerafdruk nog steeds niet kunnen hergebruiken of terugrekenen.

Van eenvoudige ontgrendelcode naar digitale schat

Onze telefoons en andere “randapparaten” verzamelen constant gevoelige informatie—wat we kopen, waar we naartoe gaan en hoe we online omgaan. Vingerafdrukken zijn een populaire manier geworden om deze gegevens te beschermen omdat ze uniek en gebruiksvriendelijk zijn. Maar de systemen van vandaag slaan vaak een verwerkt vingerafdruk‑“template” op dat, als het gekopieerd wordt, opnieuw kan worden afgespeeld of kan worden gebruikt om andere apparaten te misleiden. Oudere encryptietools zoals RSA, ElGamal of RC5 kunnen deze templates beschermen, maar ze zijn vaak traag en energie-intensief op kleine apparaten zoals smartphones of slimme sloten, en ze laten nog steeds gaten open die bekwame aanvallers kunnen uitbuiten.

Een vingerafdruk veranderen in een onbreekbare sleutel

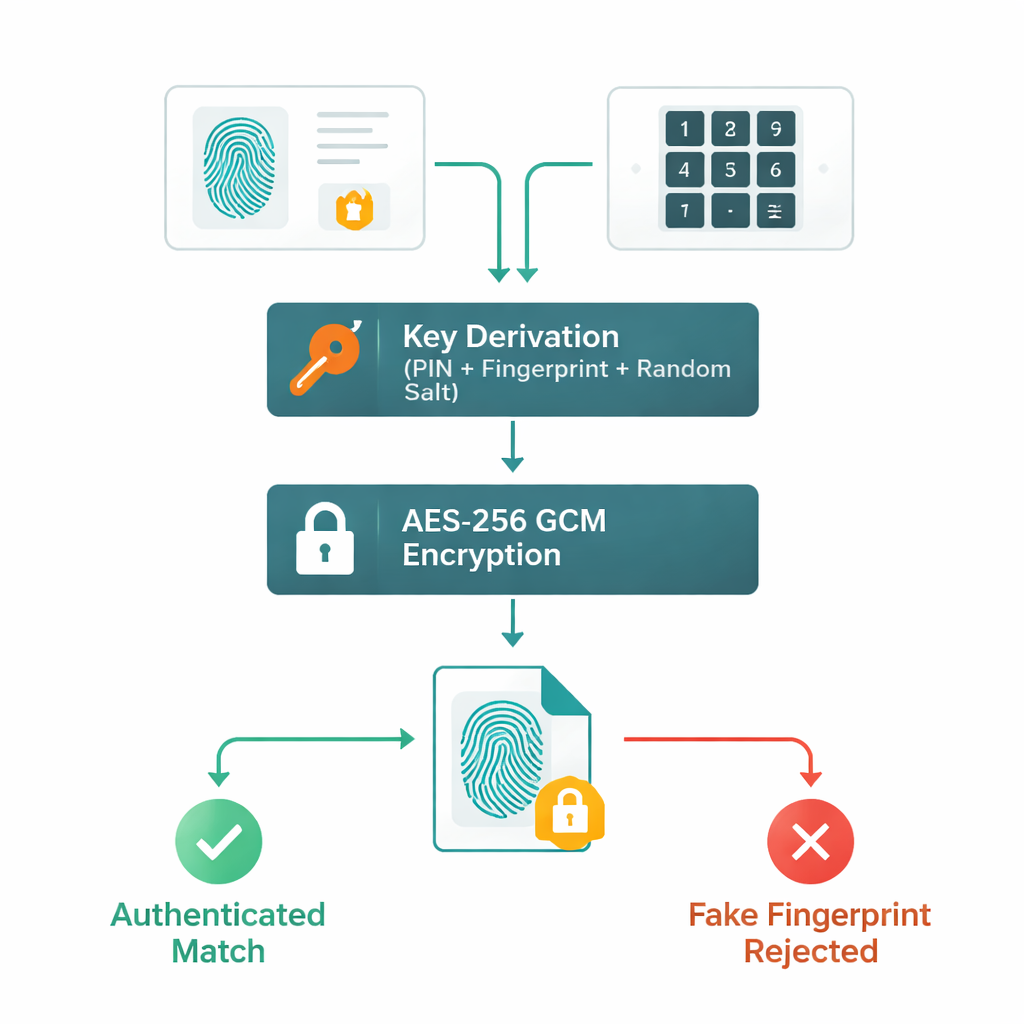

De auteurs stellen een framework voor dat je vingerafdruk niet alleen als een ID beschouwt, maar als onderdeel van een eenmalige, uiterst sterke cryptografische sleutel. Eerst wordt een vingerafdrukafbeelding opgeschoond en verbeterd zodat de kleine kamstructuren, minutiae genaamd, in een compact digitaal template kunnen worden vastgelegd. Dat template wordt vervolgens gecombineerd met je persoonlijke pincode, maar niet op een eenvoudige manier. De pincode wordt door een robuust hashing‑proces (SHA‑512) gehaald en een key‑derivation‑routine die berekeningen duizenden keren herhaalt. Tegelijkertijd produceert een speciaal willekeurig getalgenerator‑ontwerp, geïnspireerd door roosterwiskunde en een techniek bekend als “learning with errors”, onvoorspelbare zoutwaarden en unieke nonces. Al deze ingrediënten—vingerafdrukken, pincode en roostergebaseerde willekeur—worden samengevoegd tot een 256‑bit sleutel die wordt gebruikt door het AES‑256 Galois/Counter Mode (GCM) encryptiealgoritme.

Snel slot en sleutel op kleine apparaten

Zodra deze sleutel is gemaakt, wordt het vingerafdruktemplate zelf versleuteld tot een kleine, door elkaar gehusselde datablock van minder dan één kilobyte. Wanneer je later je apparaat ontgrendelt, scant het systeem een nieuwe vingerafdruk, genereert de sleutel opnieuw uit je nieuwe scan en pincode en probeert het de opgeslagen block te ontsleutelen. Als er iets is gemanipuleerd, faalt de ingebouwde integriteitscontrole van AES‑GCM en wordt toegang geweigerd. Omdat het willekeurige zout wordt geproduceerd door een lichte roostergebaseerde generator in plaats van een volledige, zware post‑kwantum cryptosysteem, draait het hele proces in minder dan een tiende van een seconde op standaard telefoonhardware, waardoor de ervaring vlot blijft terwijl het toch brute‑force raden, replay‑pogingen en veel zij‑kanaaltrucs die proberen sleutels indirect uit te lezen, weerstaat.

Het systeem op de proef gesteld

Om te zien hoe goed hun ontwerp werkt, gebruikten de onderzoekers openbare vingerafdrukverzamelingen, waaronder de veelgebruikte FVC2002‑ en SOCOFing‑datasets, plus synthetische afdrukken gemaakt om echte kamstructuren na te bootsen. Ze maten hoe nauwkeurig het systeem echte gebruikers van imposters kon onderscheiden en hoe lang versleutelen en ontsleutelen duurde. Het nieuwe framework detecteerde vervalste of niet‑overeenkomende vingerafdrukken correct in 98,69% van de gevallen—beter dan meerdere concurrerende schema’s—en versleutelde of ontsleutelde templates in slechts ongeveer 20 milliseconden per keer. Aanvullende analyses toonden aan dat versleutelde templates er in wezen uitzagen als willekeurige ruis, zonder zichtbare structuur die aanvallers kunnen uitbuiten, en toch perfect konden worden hersteld tijdens geautoriseerd gebruik.

Wat dit betekent voor alledaagse gebruikers

In eenvoudige bewoordingen laat dit werk zien hoe vingerafdrukgebaseerde logins veel veiliger kunnen worden gemaakt zonder je telefoon of slim apparaat te vertragen. Je vingerafdruk ligt nooit op het apparaat als een leesbare afbeelding of eenvoudig template; in plaats daarvan helpt hij een eenmalig slot te creëren dat alleen jouw combinatie van vinger, pincode en ingebouwde willekeur kan openen. Zelfs als aanvallers de versleutelde gegevens kopiëren, kunnen ze die niet terugrekenen om je vingerafdruk te reconstrueren of elders hergebruiken. Naarmate toekomstige apparaten zich verspreiden in slimme huizen, auto’s en steden, kunnen benaderingen als deze ons laten vertrouwen op biometrie met grotere zekerheid dat onze “onveranderlijke” lichaamskenmerken privé blijven.

Bronvermelding: Sureshkumar, A., Maragatharajan, M., Jangiti, K. et al. A lattice-integrated AES framework for ultra-secure biometric protection on resource-constrained edge devices. Sci Rep 16, 7254 (2026). https://doi.org/10.1038/s41598-026-36054-8

Trefwoorden: vingerafdrukbeveiliging, biometrische authenticatie, AES-256-encryptie, randapparaten, roostergebaseerde cryptografie