Clear Sky Science · nl

Nieuw transformer-gebaseerd model voor NID in een fog computing-omgeving

Waarom slimmer verdedigen aan de rand van het netwerk ertoe doet

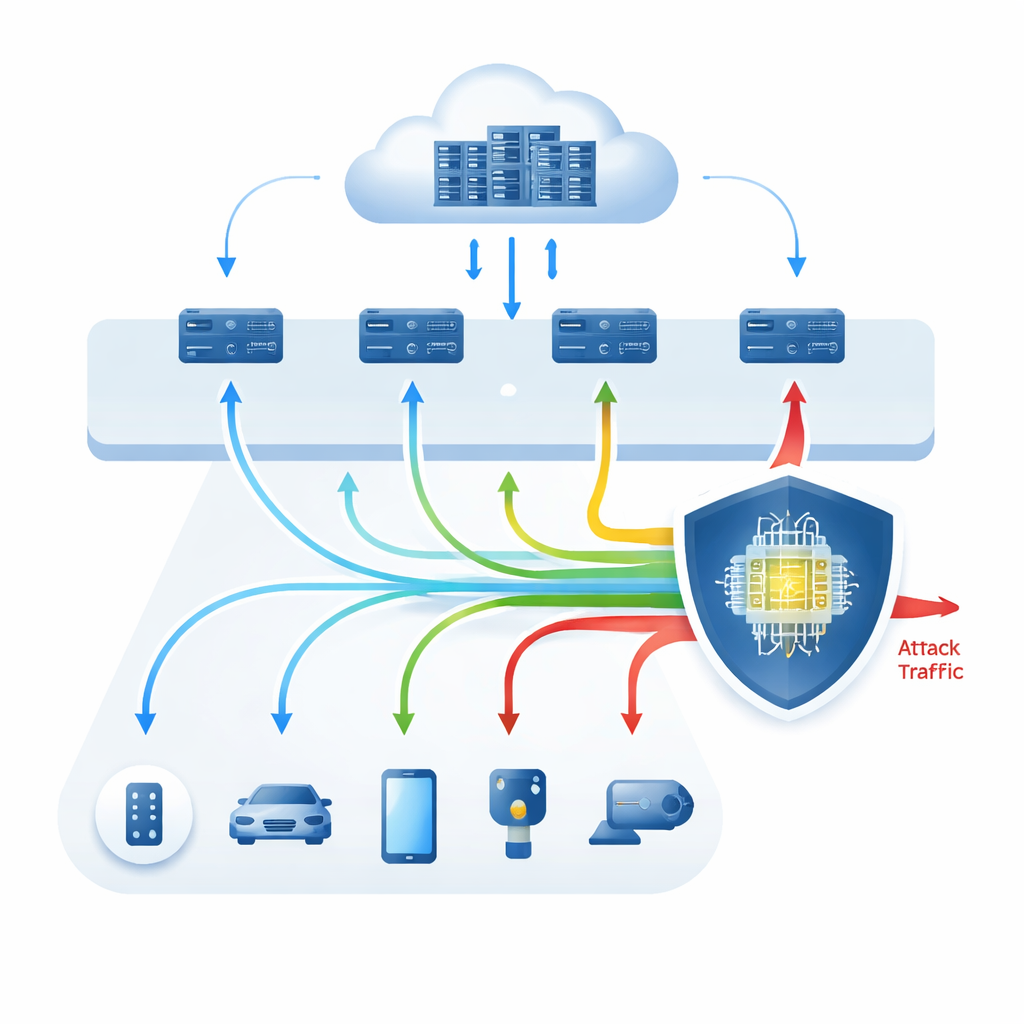

Onze huizen, auto’s, fabrieken en steden vertrouwen nu op talloze kleine apparaten die voortdurend met elkaar en met de cloud communiceren. Om vertragingen laag te houden, wordt veel van dit digitale verkeer afgehandeld in een tussenlaag die “fog computing” wordt genoemd, bestaande uit lokale gateways en mini-datacenters dicht bij gebruikers. Maar diezelfde convenience opent nieuwe mogelijkheden voor hackers. Dit artikel onderzoekt hoe een nieuw soort kunstmatig-intelligentiemodel, bekend als een Transformer, kan functioneren als een buitengewoon scherp waakhond in deze fog-laag en gevaarlijke activiteiten in netwerkverkeer kan ontdekken voordat ze kritieke systemen bereiken.

Computers tussen u en de cloud

Fog computing bevindt zich tussen tiny devices aan de rand (zoals sensoren, telefoons en slimme apparaten) en krachtige clouddatacenters. In plaats van alle gegevens rechtstreeks naar verre servers te sturen, wordt veel ervan kortstondig verwerkt of gefilterd in nabijgelegen fog-nodes. Deze opzet vermindert vertraging en bespaart bandbreedte, maar betekent ook dat beveiligingscontroles snel en met beperkte middelen moeten worden uitgevoerd. Netwerkinbraakdetectiesystemen zijn hulpmiddelen die het verkeer bewaken op tekenen van aanvallen zoals denial-of-service‑golven, scanpogingen of heimelijke overnamepogingen van accounts. Traditionele systemen vertrouwen op vaste regels of signaturen van bekende aanvallen en missen vaak nieuwe of zich ontwikkelende dreigingen, vooral te midden van het enorme, diverse verkeer dat moderne Internet of Things (IoT)-apparaten produceren.

Van klassieke algoritmen naar deep learning en verder

De auteurs geven eerst een overzicht van hoe bestaande methoden proberen inbraken in deze veeleisende omgeving te detecteren. Klassieke machine learning-benaderingen leren hoe “normaal” verkeer eruitziet en markeren afwijkingen, met algoritmen zoals k-nearest neighbors, beslisbomen, random forests en eenvoudige neurale netwerken. Deep learning-methoden, waaronder recurrente netwerken en hun varianten (RNN, LSTM, GRU), gaan verder door automatisch complexe patronen in ruwe verkeersgegevens te ontdekken en kunnen eerder ongeziene aanvallen oppikken. Deze diepe modellen vereisen echter meestal grote hoeveelheden gelabelde data, zijn duur in uitvoering en gedragen zich vaak als black boxes, waardoor ze weinig inzicht bieden in waarom er een alarm wordt geslagen. Deze beperkingen zijn bijzonder problematisch in fog computing, waar hardware beperkt is en beveiligingsanalisten begrijpelijke waarschuwingen nodig hebben.

Een nieuwe manier om netwerkverkeer te lezen

Om deze problemen te overwinnen, stelt het artikel een Transformer-gebaseerd raamwerk voor dat is toegesneden op netwerkinbraakdetectie in fog-omgevingen. In plaats van elk verkeersrecord als een platte lijst met getallen te behandelen, beschouwt het model elke feature als een “token” in een korte sequentie, waardoor het aandachtmechanisme kan leren hoe features zich tot elkaar verhouden over het gehele record. De auteurs verkennen drie varianten: een decoder-only stijl vergelijkbaar met GPT, een encoder-only stijl vergelijkbaar met BERT, en een volledige encoder–decoder Transformer. Alle varianten worden getraind en getest op een veelgebruikt benchmark-dataset (NSL-KDD) en een meer moderne, op IoT gerichte dataset (IoT-20). Zorgvuldige datavoorbereiding, cross‑validatie en technieken voor het omgaan met zeldzame aanvalstypen worden gebruikt om bias en overfitting te verminderen.

Bijna perfecte prestaties en helderdere beslissingen

De resultaten zijn opvallend. Op de NSL-KDD-benchmark bereikt het volledige Transformer-model 100% nauwkeurigheid, precisie, recall en F1-score voor zowel eenvoudige “aanval vs. normaal”-beslissingen als voor het onderscheiden van meerdere aanvalscategorieën. Op de IoT-20 dataset, die de huidige gevarieerde IoT-traffic beter weerspiegelt, haalt het model nog steeds zeer hoge scores: ongeveer 99,6% accuratesse voor binaire classificatie en meer dan 95% voor meerdere aanvalstypen. De auteurs vergelijken hun systeem ook met veel state-of-the-art machine learning- en deep learning-methoden en concluderen dat de Transformer doorgaans gelijkwaardig of beter presteert en tegelijk snel genoeg blijft voor inzet op fog-nodes. Om het gedrag transparanter te maken, gebruikt de studie explainable AI-instrumenten die rangschikken welke verkeerskenmerken elke beslissing het meest beïnvloeden, en test ze de robuustheid door opzettelijk verstoorde “adversarial” voorbeelden te creëren. De Transformer behoudt sterke prestaties zelfs onder dergelijke aanvallen en toont welke features het meest worden gebruikt.

Van labsucces naar bescherming in de praktijk

In eenvoudige bewoordingen laat dit werk zien dat dezelfde technologie die moderne taalmodellen aandrijft, kan worden aangepast tot een zeer capabele, beter interpreteerbare beveiligingswachter voor fog-netwerken. Door te leren hoe verschillende stukjes netwerkdata met elkaar interageren, kan het Transformer-gebaseerde systeem zowel bekende als zeldzame inbraken met opmerkelijke nauwkeurigheid opsporen, terwijl het snel genoeg draait om praktisch toepasbaar te zijn dicht bij de netwerkrand. De auteurs merken op dat verdere proeven op live, continu veranderend verkeer nog nodig zijn, en dat toekomstig werk zich zou moeten richten op het opschalen van de aanpak, het omgaan met verschuivende aanvalspatronen en het beschermen van privacy over veel verspreide fog-nodes. Toch suggereert de studie dat Transformer-stijl modellen een hoeksteen kunnen worden voor het verdedigen van de uitgestrekte, apparaat-rijke netwerken die ons dagelijks leven ondersteunen.

Bronvermelding: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

Trefwoorden: fog computing-beveiliging, netwerkinbraakdetectie, transformer-modellen, IoT-cyberaanvallen, edge-AI