Clear Sky Science · nl

Een hybride machine-learningbenadering voor het detecteren van DDoS-aanvallen in softwaregedefinieerde netwerken

Waarom het stoppen van internetverkeersstromen ertoe doet

Als u online een film kijkt, winkelt of cloud-apps gebruikt, reizen uw gegevens door netwerken die snel en betrouwbaar moeten blijven. Een populaire nieuwe manier om deze netwerken te beheren, softwaregedefinieerd netwerken (SDN) geheten, geeft bedrijven meer controle en flexibiliteit—maar opent ook de deur naar krachtige cyberaanvallen, bekend als distributed denial-of-service (DDoS)-aanvallen. Deze aanvallen overspoelen systemen met nutteloos verkeer totdat echte gebruikers worden buitengesloten. Deze studie laat zien hoe een op maat gemaakte vorm van machine learning deze verkeersstromen vroeg en nauwkeurig kan herkennen, wat helpt om online diensten beschikbaar te houden wanneer we ze het meest nodig hebben.

Een nieuw soort netwerk, met nieuwe kwetsbaarheden

Traditionele netwerken vertrouwen op apparaten zoals routers die zowel beslissen waar gegevens naartoe gaan als die gegevens daadwerkelijk versturen. SDN scheidt deze rollen: een centrale “hersenen” genaamd controller bepaalt hoe verkeer moet stromen, terwijl simpelere switches alleen zijn instructies volgen. Deze scheiding maakt netwerken makkelijker te beheren, goedkoper om te bouwen en beter aanpasbaar voor zware toepassingen zoals datacenters, cloudplatforms, 5G en het Internet of Things. Maar er is een keerzijde. Omdat zo veel macht geconcentreerd is in de controller en blootgesteld wordt via open software-interfaces, kunnen aanvallers hun inspanningen daarop richten. Als ze de controller kunnen overspoelen met valse verzoeken, kunnen ze het hele netwerk in één keer lamleggen.

Hoe aanvallers nuttige functies tot wapens maken

DDoS-aanvallen zetten legers van gehackte apparaten in—alles van thuiscomputers tot onbeveiligde camera’s—om golven ongewenst verkeer naar een doel te sturen. In SDN is dat doel vaak de controller of de switches die daar rapporteren. Elke nieuwe of afwijkende datastroom kan de controller dwingen een beslissing te nemen en regels in de switches bij te werken. Tijdens een DDoS‑golf kunnen het aantal stromen en control‑berichten omhoogschieten, waardoor de middelen van de controller dichtslibben en normale gebruikers worden geblokkeerd. Eerdere detectietools vertrouwden vaak op verouderde, niet‑SDN‑gegevens of vaste drempels, waardoor ze worstelden met nieuwere, slimmere aanvallen en de veranderlijke patronen van modern netwerkverkeer.

Een realistisch beeld van aanval en normaal verkeer opbouwen

Om deze hiaten aan te pakken bouwden de onderzoekers hun eigen SDN‑testomgeving in plaats van oudere datasets te hergebruiken. Met een veelgebruikte open‑source SDN‑controller (Ryu) en een virtuele switch maakten ze een eenvoudige maar zorgvuldig gecontroleerde omgeving waarin ze zowel alledaags verkeer als verschillende typen DDoS‑golven (gebaseerd op TCP, UDP en ICMP) konden genereren. De controller verzamelde regelmatig gedetailleerde statistieken over elke datastroom en elke switchpoort, zoals hoe lang stromen duurden, hoeveel pakketten en bytes er passeerden, hoeveel stromen actief waren en hoeveel bandbreedte elke poort gebruikte. Deze metingen werden omgezet in 22 gefocuste kenmerken, inclusief nieuwe gemiddelden die vastleggen hoeveel data elke stroom draagt. Elk stroomrecord werd automatisch gelabeld als ofwel benign ofwel kwaadaardig, wat resulteerde in een middelgrote, SDN‑specifieke dataset van 99.225 voorbeelden.

Een samengevoegd leermechanisme om problemen te herkennen

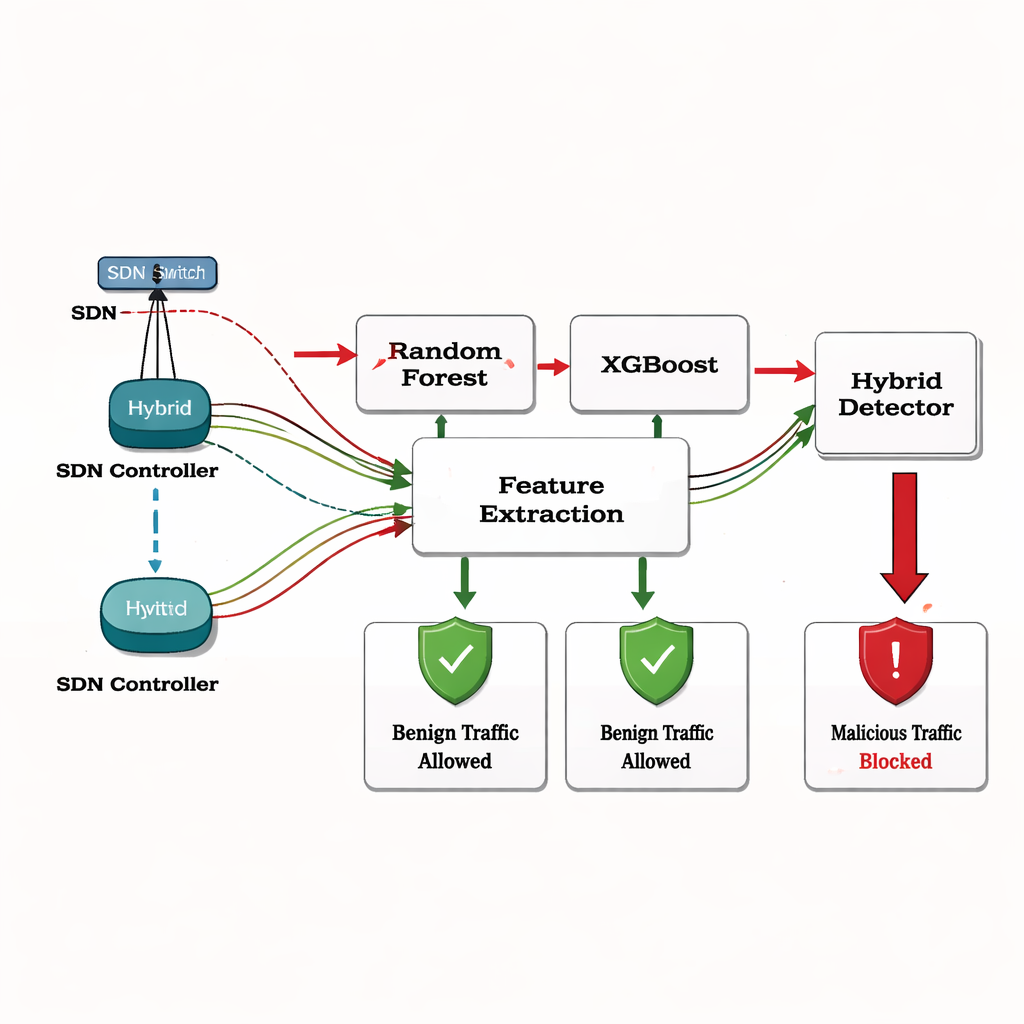

Met deze dataset vergeleek het team verschillende machine‑learningmethoden om stromen als normaal of aanvalverkeer te classificeren. Ze ontdekten dat eenvoudige modellen zoals logistische regressie of basisbeslissingsbomen veel van de subtiele patronen in de statistieken misten. Twee boomgebaseerde „ensemble”-methoden—Random Forest en XGBoost—staken er met kop en schouders bovenuit; elk ging op een andere manier om met complexe relaties. De onderzoekers combineerden die vervolgens in een hybride model dat beide methoden laat meewegen bij de uitkomst. Deze samengestelde detector behaalde een nauwkeurigheid van 99,36%, met zeer weinig valse alarmen en bijna geen gemiste aanvallen. Tests met receiver operating characteristic (ROC)-curves toonden een bijna perfecte prestatie, wat betekent dat het model aanvalverkeer van normaal verkeer kan onderscheiden over een breed scala aan instellingen.

Van vroegtijdige waarschuwing naar automatische verdediging

Buiten detectie beschrijven de auteurs hoe zo’n model rechtstreeks in een SDN‑controller kan worden ingebed. Terwijl de controller live statistieken verzamelt, kan hij die aan het getrainde model voeren en—wanneer een stroom verdacht lijkt—direct nieuwe regels naar de switches sturen om dat verkeer te laten vallen, vertragen of blokkeren. Hoewel deze studie alleen getest is in een gecontroleerde, enkel‑switchopstelling met synthetisch verkeer, toont het aan dat zorgvuldig gekozen SDN‑bewuste kenmerken, gecombineerd met een slimme hybride leeraanpak, DDoS‑aanvallen tijdig en betrouwbaar kunnen herkennen. Voor niet‑specialisten is de kernboodschap dat het koppelen van moderne netwerkontwerpen aan even moderne, op gegevens gebaseerde verdedigingsmiddelen de online diensten waarop we vertrouwen veerkrachtiger kan maken tegen grootschalige verkeersstromen.

Bronvermelding: Mahar, I.A., Aziz, K., Chakrabarti, P. et al. A hybrid machine learning approach for detecting DDoS attacks in software-defined networks. Sci Rep 16, 6533 (2026). https://doi.org/10.1038/s41598-026-35458-w

Trefwoorden: softwaregedefinieerd netwerken, DDoS-aanvallen, machine learning, netwerkbeveiliging, verkeersdetectie