Clear Sky Science · nl

Combinatie van quantum-gebaseerde optimizer en feature pyramid-netwerk voor inbraakdetectie in Cloud-IoT-omgevingen

Slimmere schilden voor een wereld vol verbonden apparaten

Van slimme deursloten en babyfoons tot fabriekssensoren en ziekenhuisapparatuur: miljarden Internet-of-Things (IoT)-apparaten communiceren tegenwoordig met krachtige cloudservers. Dat gemak heeft een verborgen prijs: aanvallers kunnen via kleine apparaten binnendringen en zich over de cloud verspreiden, gegevens stelen of diensten uit de lucht halen. Dit artikel introduceert een nieuw, door AI aangedreven verdedigingssysteem dat zulke indringers nauwkeuriger kan opsporen en zich kan aanpassen aan snel veranderende aanvalstechnieken in moderne Cloud-IoT-netwerken.

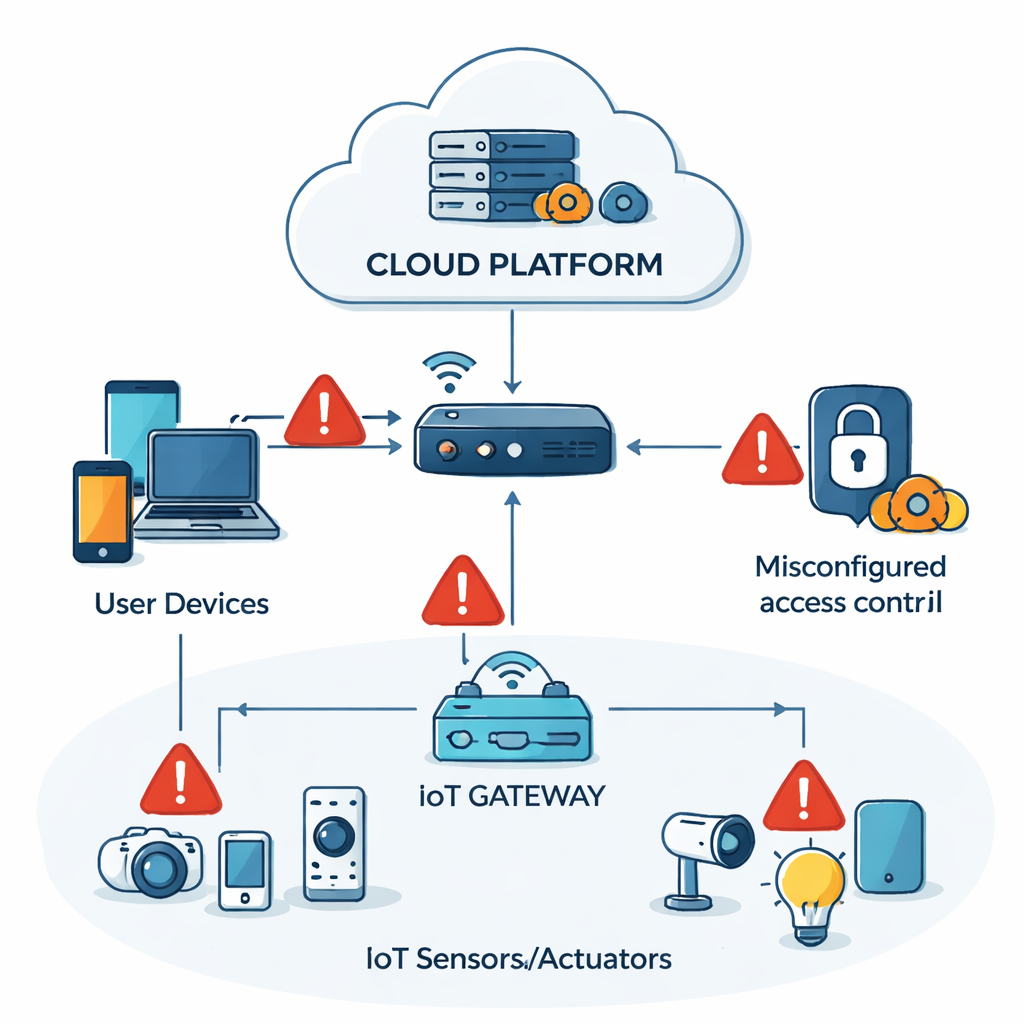

Waarom alledaagse slimme apparaten gemakkelijke doelwitten zijn

De meeste IoT-apparaten zijn ontworpen om goedkoop, klein en energiezuinig te zijn, niet om zwaar beveiligd te worden. Ze gebruiken vaak zwakke encryptie en verouderde firmware, terwijl de cloudplatforms die ze beheren veel deuren en gangen bieden die een aanvaller kan misbruiken. Een praktijkvoorbeeld dat de auteurs noemen, betreft een inbreuk in 2023 op een keten slimme hotels, waarbij hackers kwetsbare deursloten en HVAC-sensoren misbruikten en vervolgens via de cloud-backend opereerden om de dienstverlening op tientallen locaties te verstoren. Traditionele inbraakdetectiesystemen, die ofwel zoeken naar bekende aanvalssignaturen of grove afwijkingen, hebben het hier zwaar: netwerkverkeer is hoog-dimensionaal, mengt veel numerieke en categorische velden, en aanvalspatronen evolueren snel. Daardoor verdwijnen subtiele, meerfasige aanvallen vaak in de normale achtergrondactiviteit.

Netwerklogs omzetten in beelden die de AI écht kan zien

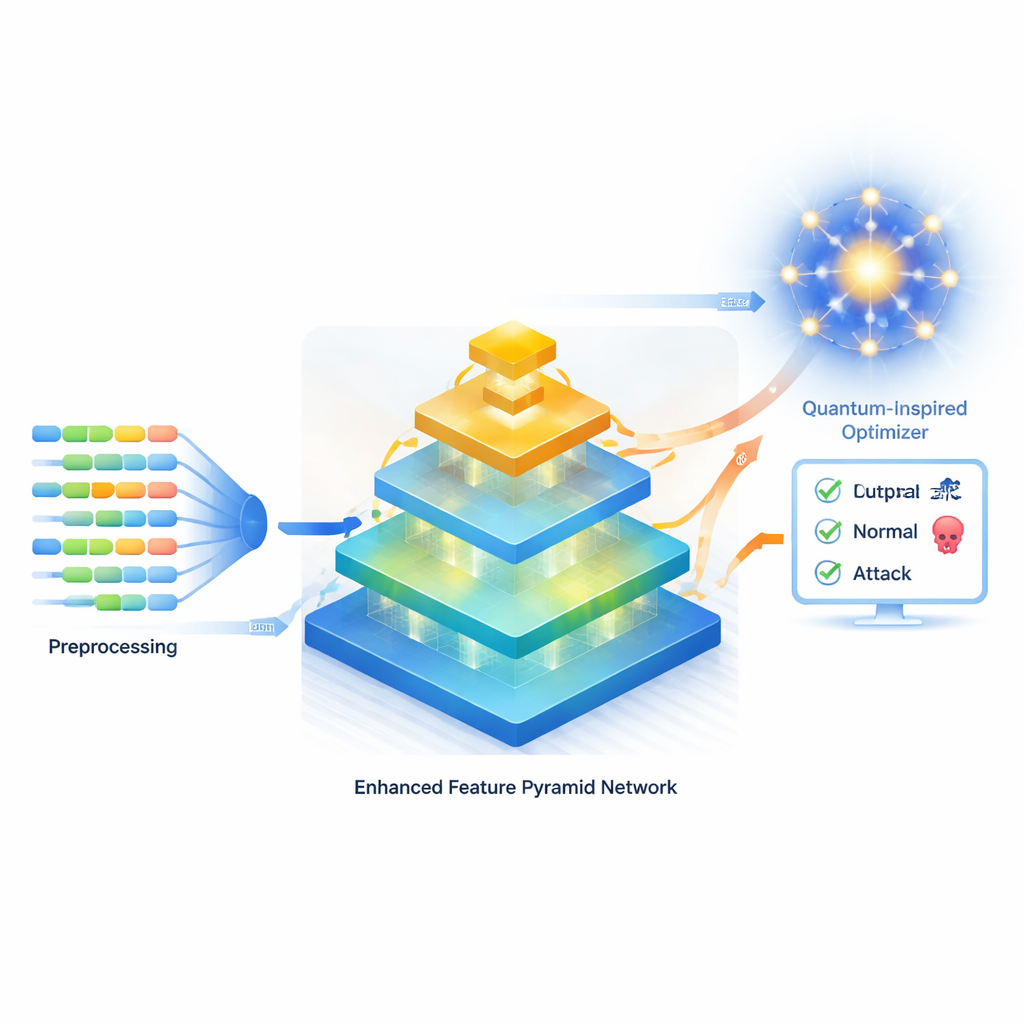

De auteurs stellen een nieuwe aanpak voor die begint met het zorgvuldig opschonen en herschikken van ruwe netwerklogs. Categorische velden zoals protocoltype of servicenaam worden omgezet in numerieke vectoren, terwijl continue grootheden zoals pakketgrootte en flow-duur genormaliseerd worden zodat geen enkele eigenschap het leerproces domineert. Om om te gaan met het feit dat echte aanvallen zeldzaam zijn vergeleken met normaal verkeer, gebruiken ze een techniek genaamd SMOTE om realistische synthetische voorbeelden van ondervertegenwoordigde aanvalsklassen te genereren, waardoor de bias naar de meerderheidsklasse afneemt. Cruciaal is dat ze deze tabelachtige data vervolgens herschikken tot gestructureerde “pseudo‑afbeeldingen,” waardoor een krachtig vision‑achtig neuraal netwerk, hun Enhanced Feature Pyramid Network (EFPN), patronen op meerdere schalen kan analyseren in plaats van elk kenmerk geïsoleerd te behandelen.

Een gelaagde “piramide” die patronen groot en klein leest

De EFPN is geïnspireerd op beeldherkenningssystemen die uitblinken in het herkennen van zowel fijne details als brede vormen. De kern bestaat uit een backbone vergelijkbaar met ResNet34, die een hiërarchie van featuremaps opbouwt. Een bottom-uppad vangt steeds abstracter wordende patronen op, terwijl een top-downpad deconvolutie gebruikt (een slimmere vorm van upsampling) om fijnere ruimtelijke details te herstellen die eenvoudigere methoden vaak vervagen. Een Deep Semantic Embedding-module mengt vervolgens laag-niveau, detailrijke signalen met hoog-niveau, contextbewuste signalen, waardoor zowel “close-up” als “breedhoek” blik op het verkeer behouden blijven. Ten slotte verwerkt een tweetakkige fusiefase globale patronen en lokale nuances parallel—met gespecialiseerde convoluties die het receptive field effectief vergroten—voordat ze samengevoegd worden tot één compacte representatie die voor classificatie wordt gebruikt.

Ideeën lenen van kindertekeningen en kwantumfysica

Het ontwerpen van het netwerk is maar de helft van de uitdaging; het afstemmen van de vele knoppen—zoals leersnelheid, filtersizes en het aantal featuremaps—beïnvloedt de nauwkeurigheid sterk. In plaats van te vertrouwen op trage grid search of standaardoptimizers introduceren de auteurs een quantum-verbeterde metaheuristiek genaamd Q-CDDO (Quantum-Enhanced Child Drawing Development Optimizer). Die is losjes geïnspireerd op hoe kindertekeningen zich ontwikkelen: vroege krabbels, het imiteren van betere voorbeelden, een opkomend gevoel voor proportie (gekoppeld aan de gulden snede), creativiteit en geheugen van succesvolle patronen. Wiskundig wordt dit gecodeerd in een populatiegebaseerde zoekmethode die kandidaat-hyperparameterinstellingen onderzoekt en verfijnt. Het “quantum-verbeterde” deel stelt elke kandidaat voor als een string van qubits in superpositie; door rotatiepoorten toe te passen, gestuurd door de tot nu toe beste oplossingen, kan het algoritme de enorme zoekruimte wijder verkennen en tegelijk naar veelbelovende regio’s toewerken.

De nieuwe verdediging aan de tand voelen

Het volledige EFPN–Q-CDDO‑kader werd geëvalueerd op twee veelgebruikte benchmarkdatasets: CIC‑IDS‑2017, die een conventioneel bedrijfsnetwerk met meerdere aanvalstypes nabootst, en Bot‑IoT, dat zich richt op IoT‑achtig botnetverkeer. Na vijfvoudige cross‑validatie en zorgvuldige behandeling van klasse‑ongelijkheid behaalde het systeem 96,3% nauwkeurigheid op CIC‑IDS‑2017 en 94,6% op Bot‑IoT, waarmee het meerdere sterke baselines versloeg, inclusief geavanceerde deep‑learninghybriden en andere metaheuristisch afgestemde modellen. Het toonde ook hogere F1-scores—een balans tussen precisie en recall—wat wijst op minder gemiste aanvallen en minder valse alarmen. Ablatiestudies lieten zien dat beide hoofdcomponenten ertoe doen: het upgraden van een standaard feature pyramid naar de enhanced versie verbetert de resultaten, en het inzetten van Q‑CDDO in plaats van conventionele optimizers verhoogt de prestaties verder en zorgt voor soepelere, snellere convergentie tijdens het trainen.

Wat dit betekent voor het beveiligen van de verbonden wereld

Voor niet‑experts is de belangrijkste conclusie dat het beveiligen van Cloud‑IoT‑systemen niet alleen gaat om sterkere wachtwoorden of betere firewalls; het vereist slim patroonherkenning die complex, luidruchtig verkeer kan lezen zonder analisten te overspoelen met valse meldingen. Door ruwe netwerklogs om te zetten in afbeeldingachtige structuren en een multischalig neuraal “piramide” te combineren met een quantum‑geïnspireerde afstemmingsstrategie levert dit werk een inbraakdetector die zowel nauwkeuriger als adaptiever is dan veel bestaande systemen. Hoewel de kwantumeffecten hier gesimuleerd zijn en niet afhankelijk van echte kwantumhardware, helpen de ideeën de optimizer om uit nauwe lokale oplossingen te ontsnappen en betere instellingen te vinden. Nu IoT‑implementaties zich blijven uitbreiden naar woningen, steden en kritieke infrastructuur, kunnen benaderingen zoals EFPN–Q‑CDDO een krachtig onderdeel vormen van het onzichtbare beveiligingsweefsel dat deze verbonden omgevingen veerkrachtig houdt tegen steeds veranderende cyberdreigingen.

Bronvermelding: Hajlaoui, R., Shalaby, M., Alfilh, R.H.C. et al. Combination of quantum-based optimizer and feature pyramid network for intrusion detection in Cloud-IoT environments. Sci Rep 16, 7244 (2026). https://doi.org/10.1038/s41598-026-35242-w

Trefwoorden: inbraakdetectie, cloud IoT-beveiliging, deep learning, quantum-geïnspireerde optimalisatie, netwerkverkeersanalyse