Clear Sky Science · nl

Efficiënt op kenmerken gerangschikt hybride kader voor Android IoT-malwaredetectie

Waarom je slimme apparaten betere lijfwachten nodig hebben

Van slimme deurbel en tv’s tot sensors in fabrieken en verbonden auto’s: miljarden apparaten draaien nu op Android. Dat gemak heeft een verborgen prijs: deze apparaten worden steeds vaker het doelwit van malware die gegevens kan stelen, gebruikers kan bespioneren of hele netwerken kan kapen. Dit artikel presenteert een nieuwe manier om zulke aanvallen snel en efficiënt op te sporen, zelfs op energiezuinige apparaten, en biedt daarmee een route naar veiliger huizen, ziekenhuizen, steden en industrieën.

Het groeiende probleem in alledaagse apparaten

Android is de standaard geworden voor veel Internet of Things (IoT)-apparaten omdat het flexibel, open en goedkoop aan te passen is. Diezelfde openheid maakt het aantrekkelijk voor criminelen. Veel op Android gebaseerde apparaten hebben geen antivirusbescherming, vertrouwen onbetrouwbare app-winkels en krijgen zelden tijdige beveiligingsupdates. Recente bedreigingen — waaronder grote botnets die internetverkeer verstoppen en spyware die stilletjes wachtwoorden, berichten en zelfs biometrische gegevens verzamelt — tonen hoe snel mobiele en IoT-malware zich ontwikkelt. Traditionele verdedigingsmiddelen, zoals handtekeningmatching en eenvoudige permissiecontroles, lopen vaak achter, vooral wanneer aanvallers hun code verbergen of hun gedrag continu aanpassen.

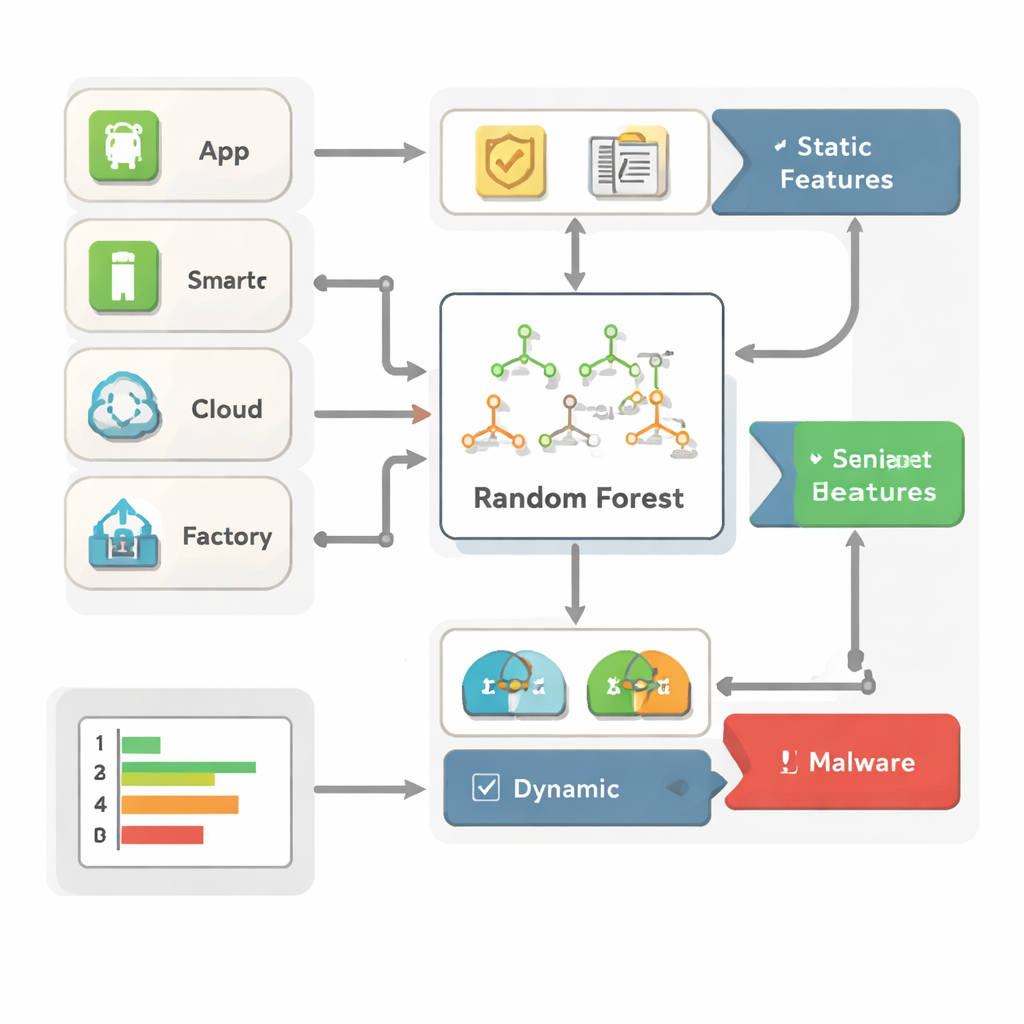

Apps tegelijk vanuit twee invalshoeken bekijken

De auteurs betogen dat één enkele blik op een app niet meer volstaat. In plaats daarvan combineren ze twee complementaire invalshoeken. De eerste, vaak statische analyse genoemd, onderzoekt wat een app vraagt en hoe hij is opgebouwd — zijn permissies, de programmeerinterfaces die hij aanraakt en basismetadata — zonder de app ooit uit te voeren. De tweede, dynamische analyse, kijkt naar wat de app daadwerkelijk doet tijdens uitvoering: hoe hij geheugen en processor gebruikt, welke systeemoproepen hij doet en hoe hij over het netwerk communiceert. Door deze twee soorten aanwijzingen te combineren kan het kader zowel duidelijke dreigingen als subtieler, van vorm veranderende malware detecteren die één enkele methode zou misleiden.

Een bos beslissingbomen leren slecht gedrag te herkennen

Om deze rijke mix van aanwijzingen om te zetten in beslissingen gebruikt het systeem een machine-learningmethode genaamd Random Forest, die je kunt zien als een stemmende menigte van eenvoudige beslissingbomen die bepalen of een app onschuldig of kwaadaardig is. Cruciaal is dat de auteurs niet ieder ruw detail in dit model stoppen. In plaats daarvan rangschikken ze kenmerken met twee maatstaven voor bruikbaarheid en behouden ze alleen de meest informatieve. Deze snoeistap verkleint de hoeveelheid data die het model moet verwerken, versnelt detectie en maakt duidelijker welke signalen — zoals bepaalde sms-permissies, verdachte netwerkpoorten of vreemde geheugendynamieken — het oordeel sturen. Omdat Random Forests van nature laten zien welke inputs het meest relevant zijn, kunnen beveiligingsanalisten de keuzes van het systeem beter begrijpen en vertrouwen.

Testen over verschillende aanvalstypen en datasets

Het kader is geëvalueerd op vier bekende verzamelingen van Android- en industriële IoT-data. De ene (Drebin) richt zich op app-permissies en code, een andere (TUANDROMD) bevat meer gedetailleerde app-eigenschappen, een derde (CCCS-CIC-AndMal-2020) volgt het gedrag van apps tijdens runtime, en een vierde (CIMD-2024) legt jaren aan netwerkactiviteit van echte industriële apparaten vast. Op de eerste drie behaalt het systeem opmerkelijk hoge nauwkeurigheid — rond 99 tot 100 procent — met vergelijkbaar sterke precisie en recall, wat betekent dat het zelden malware mist of schone apps onterecht markeert. Het draait ook snel en met bescheiden geheugenbehoefte, waardoor het geschikt is voor edge-apparaten die geen zware deep-learningmodellen kunnen draaien. De industriële dataset onthult een belangrijke beperking: omdat legitiem verkeer de aanvallen ver in aantal overtreft, kan een eenvoudig model accuraat lijken terwijl het toch veel zeldzame maar gevaarlijke dreigingen mist, wat de noodzaak benadrukt van speciale technieken om scheve data te behandelen.

Beperkingen vandaag en hoe dit morgen kan verbeteren

Hoewel de voorgestelde aanpak op meerdere benchmarks uitstekend presteert, is ze minder effectief wanneer kwaadaardig verkeer zeldzaam en gevarieerd is, zoals in echte industriële netwerken. De auteurs geven openlijk toe dat het model in zulke gevallen de neiging heeft de meerderheidsklasse “veilig” te bevoordelen en kleinere malwarefamilies over het hoofd te zien. Ze stellen verbeteringen voor zoals slimere sampling, kostgevoelige training en voortgezette feature-engineering, evenals testen tegen slim gecamoufleerde malware die probeert leergebaseerde systemen te misleiden. Desalniettemin laat het werk zien dat een zorgvuldig ontworpen, transparant model bijna state-of-the-art bescherming kan bieden zonder de zware kosten van deep learning, en daarmee een praktisch stappenplan biedt om het groeiende universum van Android-aangedreven apparaten te beschermen.

Wat dit betekent voor dagelijkse beveiliging

Voor niet-experts is de kernboodschap eenvoudig: het is mogelijk om malwareverdediging te bouwen die zowel slim als licht genoeg is om op alledaagse apparaten te draaien, en duidelijk genoeg zodat menselijke experts kunnen onderzoeken hoe ze werken. Door te combineren wat apps beweren te doen met wat ze in de praktijk daadwerkelijk doen, en door te focussen op de meest veelzeggende waarschuwingssignalen, maakt dit kader van op Android gebaseerde telefoons en gadgets veel minder aantrekkelijke doelen. Met verdere verfijning voor sterk onevenwichtige, realistische data kunnen soortgelijke systemen een belangrijk onderdeel worden van het onzichtbare veiligheidsnet dat onze verbonden huizen, ziekenhuizen, fabrieken en steden beschermt tegen digitale inbraak.

Bronvermelding: Saeed, N.H., Hamza, A.A., Sobh, M.A. et al. Efficient feature ranked hybrid framework for android Iot malware detection. Sci Rep 16, 3726 (2026). https://doi.org/10.1038/s41598-026-35238-6

Trefwoorden: Android-malware, IoT-beveiliging, machine learning, hybride analyse, random forest