Clear Sky Science · nl

Een dataset verzameld in real-world industriële besturingssystemen voor detectie van netwerkaanvallen

Waarom verborgen aanvallen op fabrieksnetwerken u aangaan

Stroom, schoon water en geproduceerde goederen vertrouwen allemaal op onzichtbare computers die stilletjes pompen, turbines en kleppen aansturen. Naarmate deze industriële besturingssystemen op grotere netwerken worden aangesloten om ‘slim’ en efficiënt te zijn, erven ze ook dezelfde cyberrisico’s als kantoor-pc’s en thuisrouters. Dit artikel introduceert ICS-NAD, een grote, realistische verzameling netwerkgegevens van echte industriële locaties die onderzoekers moet helpen cyberaanvallen te herkennen en te stoppen voordat ze het dagelijks leven verstoren.

Moderne fabrieken zijn niet langer afgesloten

Industriële besturingssystemen waren vroeger fysiek geïsoleerd, met weinig of geen verbinding met internet. In de opmars naar Industry 4.0 verbinden bedrijven deze systemen nu zodat ze apparatuur op afstand kunnen monitoren, prestaties kunnen analyseren en kunstmatige intelligentie kunnen toepassen. De keerzijde is dat aanvallers ook via deze digitale paden binnen kunnen dringen. Wereldwijd hebben ernstige incidenten al stroom-, water- en andere vitale diensten getroffen, wat laat zien dat de inzet hoog is. Het vroegtijdig detecteren van indringers vereist goede trainingsdata voor beveiligingstools, maar de weinige bestaande datasets zijn vaak klein, kunstmatig of missen de juiste soorten aanvallen en labels.

Een levensechter beeld van industriële netwerken bouwen

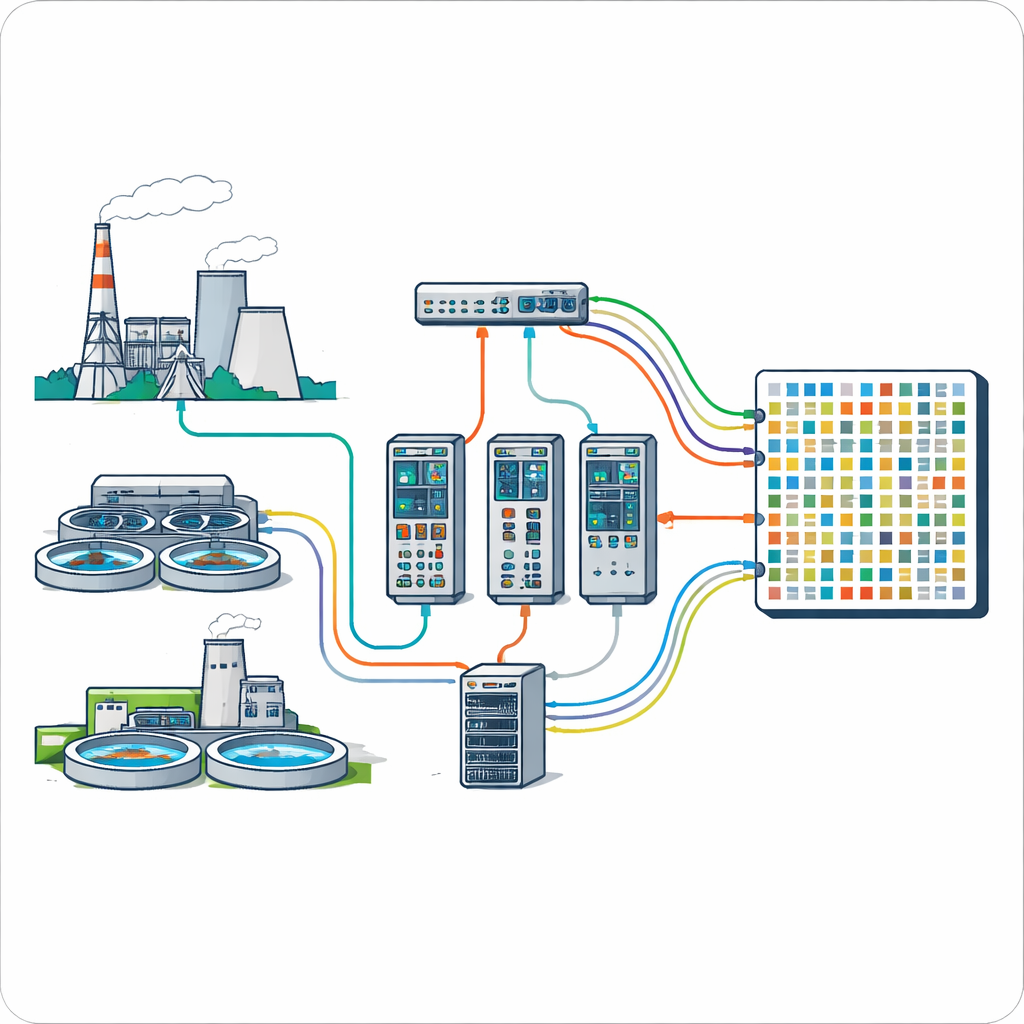

De auteurs vullen deze hiaten door ICS-NAD te creëren, een benchmark-dataset opgenomen op een uitgebreide testlocatie die de echte industrie weerspiegelt. De site bevat tien merken industriële controllers en tien verschillende procesopstellingen; voor de dataset richten ze zich op drie bekende merken die worden gebruikt in een nagebootste thermische energiecentrale en een rioolwaterzuiveringsinstallatie. Elk merk gebruikt een ander, veel toegepast industrieel protocol dat berichten zonder encryptie verzendt, waardoor de onderzoekers fijne details kunnen observeren van hoe apparaten met elkaar communiceren. Netwerkverkeer wordt rechtstreeks vastgelegd vanaf switches terwijl menselijke–machine-interfaces commando’s naar programmeerbare logische controllers sturen, die op hun beurt pompen, verwarmers en andere apparatuur aansturen.

Verschillende manieren om een systeem te breken vastleggen

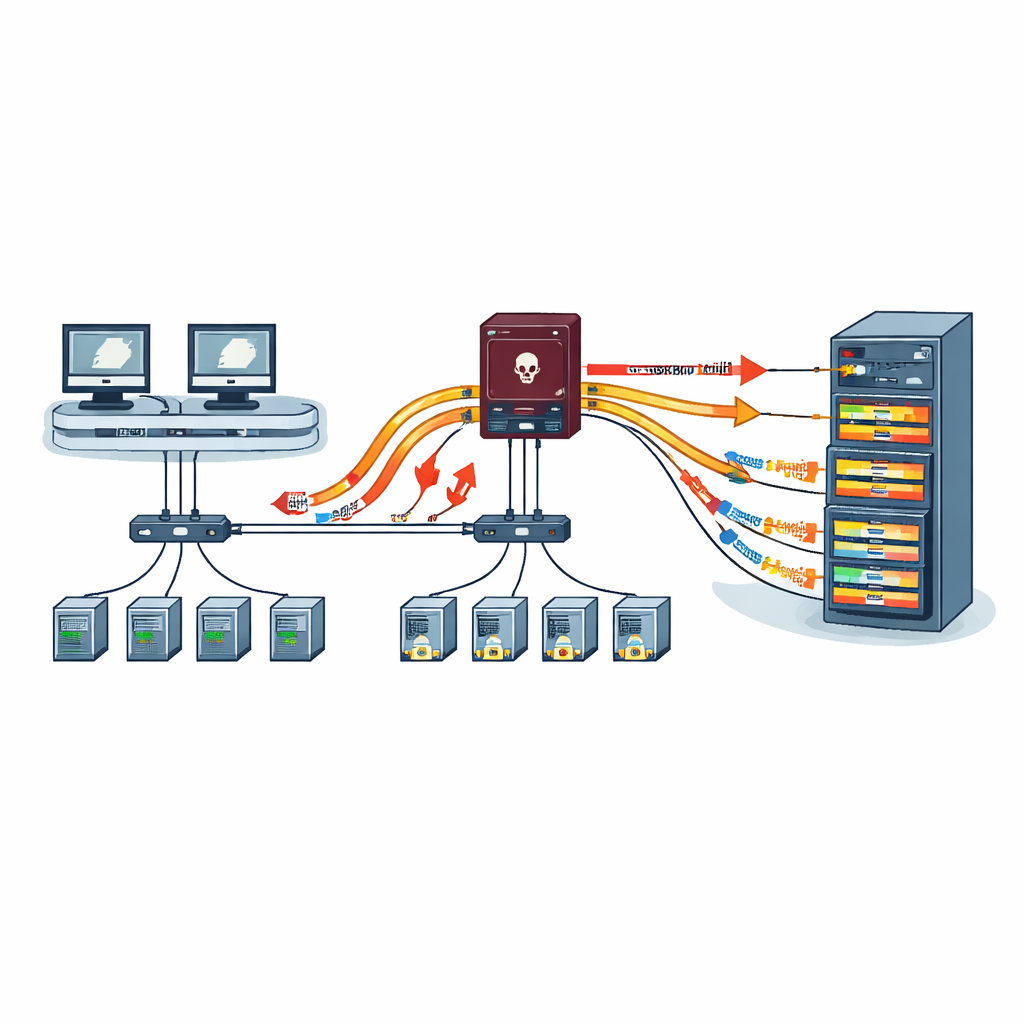

Om de variëteit aan echte bedreigingen te weerspiegelen, bevat ICS-NAD 20 veelvoorkomende aanvalstypen gegroepeerd in vier families. Reconnaissance-aanvallen scannen stilletjes naar actieve apparaten en open poorten. Denial-of-service en distributed denial-of-service aanvallen overspoelen het netwerk met pakketten, met als doel apparaten te overweldigen zodat legitieme commando’s vertraagd of weggegooid worden. False-data-injection aanvallen vervalsen berichten en antwoorden om controllers of operators te misleiden, terwijl man-in-the-middle aanvallen zich tussen apparaten nestelen en verkeer onderweg wijzigen. Voor elk scenario nemen de onderzoekers niet alleen de ruwe pakketten op, maar ook wanneer elke aanval begint en eindigt, en passen vervolgens een tweestaps-labelmethode toe die deze tijdslogboeken combineert met aanvalsspecifieke regels. Dit levert duidelijke labels op die aangeven of elke waargenomen flow onschuldig is of bij een bepaalde aanval hoort.

Verkeerspatronen zien voor en tijdens een aanval

Naast het simpelweg loggen van pakketten haalt het team 60 beschrijvende kenmerken uit het verkeer, zoals hoeveel pakketten in elke richting bewegen, hoe groot ze zijn en hoe snel ze aankomen. Deze kenmerken bestrijken zowel grove trends over tijd als fijne details binnen individuele pakketten. Door verkeer van één van de besturingssystemen te onderzoeken, laten ze zien hoe een intensieve flood-aanval het communicatie‑ritme verandert: uitbarstingen van pakketten worden scherper, pieken hoger en rustintervallen korter, wat allemaal door statistische maatstaven vastgelegd kan worden. Dit rijkere beeld helpt algoritmen natuurlijke schommelingen in industriële activiteit te onderscheiden van verdachte pieken veroorzaakt door een indringer.

De dataset op de proef stellen met leeralgoritmen

Om aan te tonen dat ICS-NAD praktisch inzetbaar is, gebruiken de auteurs de dataset om tien verschillende machine-learning en deep-learning methoden te trainen en te evalueren, variërend van klassieke beslisbomen en k-nearest-neighbor schema’s tot moderne boosted trees en neurale netwerken. Na basisopschoning en schaling selecteren ze automatisch een kleine set van de meest informatieve kenmerken, grotendeels gerelateerd aan de grootte en inhoud van verkeersflows. Zelfs met slechts vier kenmerken per model halen de meeste methoden hoge scores bij het identificeren van aanvallen over alle vier aanvalsfamilies, vaak boven de 90 procent voor nauwkeurigheid, recall, precisie en F1-score. Dit suggereert dat ICS-NAD voldoende variatie en realisme bevat voor onderzoekers om geavanceerde detectietools te bouwen en te vergelijken.

Wat dit betekent voor veiligere infrastructuur

In eenvoudige bewoordingen is ICS-NAD als een gedetailleerde vluchtgegevensrecorder voor fabrieksnetwerken: het legt vast hoe echte industriële systemen zich gedragen onder normale omstandigheden en onder vele verschillende soorten cybervuur. Omdat het groot, divers en openlijk beschikbaar is, biedt het beveiligingsonderzoekers, ingenieurs en studenten een gedeeld testveld om betere alarmen voor kritieke infrastructuur te ontwikkelen. Terwijl nutsbedrijven en fabrieken steeds meer apparatuur verbinden, zullen datasets zoals ICS-NAD essentieel zijn om ruwe netwerkruis om te zetten in vroegtijdige waarschuwingssystemen die helpen lichten aan te houden, kranen te laten lopen en productielijnen draaiende te houden.

Bronvermelding: Zhou, X., Cheng, Z., Wang, C. et al. A dataset collected in real-world industrial control systems for network attack detection. Sci Data 13, 399 (2026). https://doi.org/10.1038/s41597-026-06738-x

Trefwoorden: industriële besturingssystemen, cyberaanvaldetectie, netwerkinbraakdataset, beveiliging van kritieke infrastructuur, machine learning beveiliging