Clear Sky Science · ja

光作製プロセス(プロトン交換/アニール済みプロトン交換)導波路の光反射効果を用いた連続変数量子鍵配送のハッキング

安全な通信にとってなぜ重要か

私たちの機密データは日々光ファイバーを通して移動しています:金融取引、医療記録、政府の通信さえも。量子鍵配送(QKD)は、計算能力に依存しない物理法則に基づくため、将来にわたって安全とされる方法として注目されています。本論文は、量子システムであっても物理法則を破るのではなく、弱い可視光ビームで実際のハードウェアを理想挙動からそらすことで密かに破壊されうることを示します。

量子鍵が本来安全である仕組み

連続変数量子鍵配送では、レーザー光の微妙な性質に情報を符号化し、光ファイバーで送ります。ユーザー(慣例的にアリスとボブ)が光パルスの振幅や位相を変調し、感度の高い検出器で測定することでランダムな鍵を共有します。盗聴者が鍵を知り得ないことを保証する安全性証明は、アリスとボブの装置がモデルどおりに動作することを前提としています。例えば「可変光アッテネータ」が出力パルスに対して意図した減衰を確実に与えることなどです。実際の装置がこの理想モデルから外れると、隠れたサイドチャネルが現れ、攻撃者に裏口を与えてしまいます。

ハードウェアを微妙に狂わせる手法

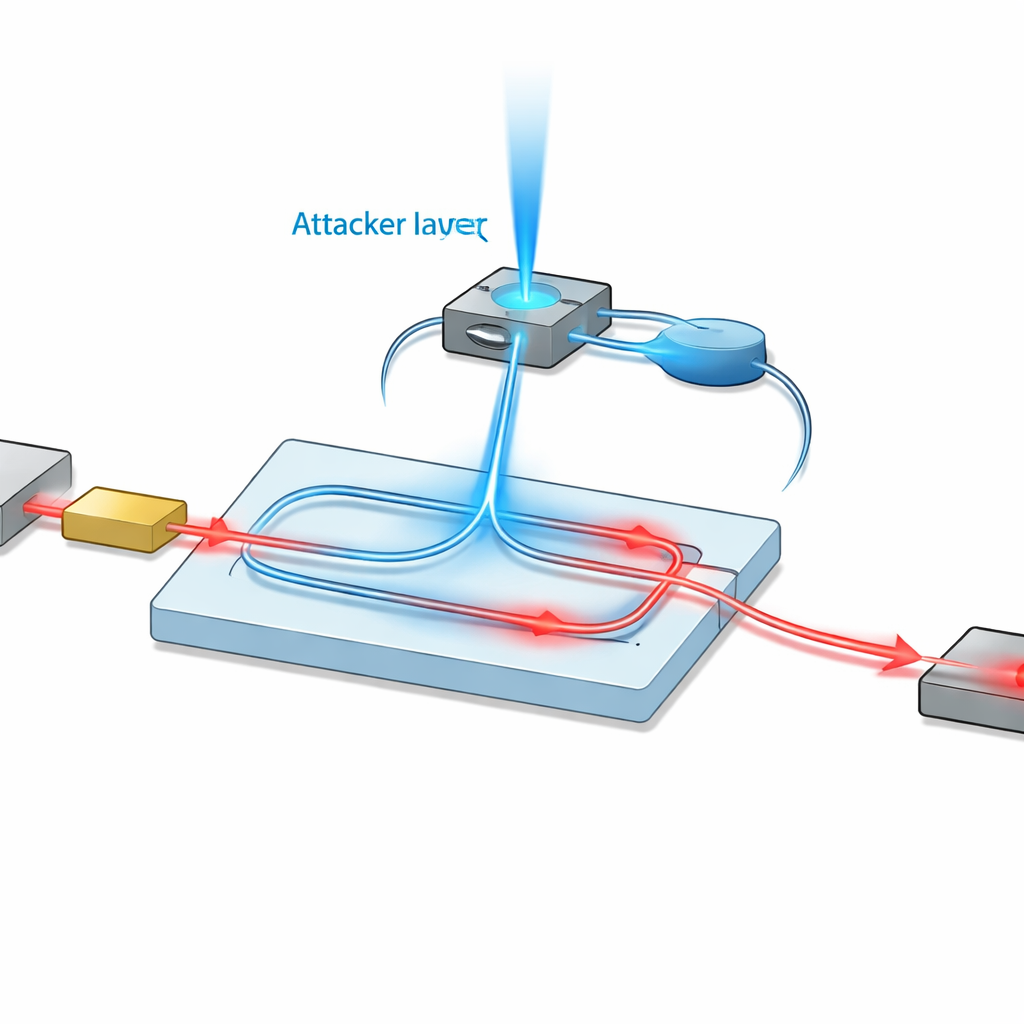

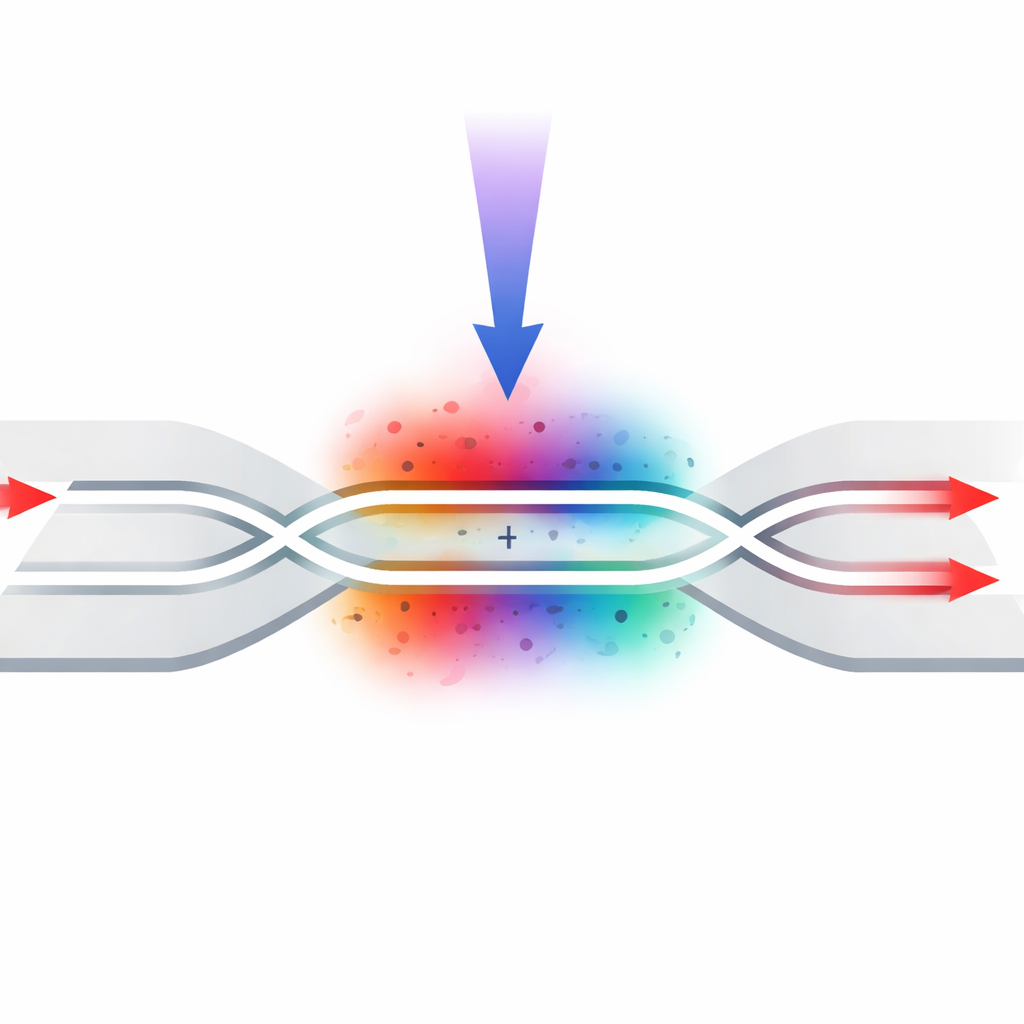

現代の量子通信システムの多くの部品は、チップ上で光を形成・変調できる特性で重宝されるニオブ酸リチウムで作られています。ニオブ酸リチウムにはあまり知られていない副作用があり、照射されると内部構造がわずかに再配列して光の屈折を変えることがあります。これが光反射(photorefractive)効果です。著者らは、盗聴者(イヴ)が非常に弱い488ナノメートルの可視光ビームをアリスのニオブ酸リチウム製アッテネータに注入した場合に何が起きるかを調べます。その余分な光は結晶の屈折率に小さく持続的な変化を誘起し、結果として実際に減衰を行う小さな干渉計内部の位相バランスを変えます。最終的には、装置がアリスの想定するほど信号を減衰しなくなります。

微小な変化が利用可能な抜け穴へとつながる仕組み

本研究は、プロトン交換(proton-exchanged)およびアニール済みプロトン交換(annealed-proton-exchanged)と呼ばれる二つの一般的なニオブ酸リチウム導波路技術についてこの効果を詳細にモデル化しています。注入光の強度を結晶の屈折率変化、さらに干渉計の出力強度へと結びつけることで、数ワット毎平方センチメートル程度(全出力ではサブマイクロワットに相当)の低い照射でも明瞭に減衰が低下する可能性を示します。重要なのは、アリスとボブは通常、チャネルの損失や雑音を自分たちのデータの一部と理論モデルを比較して推定している点です。アッテネータが変化すると統計量はより良好で雑音の少ないチャネルに見える方向へずれます:ファイバーの品質を過大評価し、攪乱を過小評価してしまい、明らかな異常を検出することなく実際より多くの鍵ビットを安全に抽出できると誤認してしまいます。

高度な「デバイス非依存」型プロトコルへの攻撃

本研究は一方向の基本的な量子鍵配送を越えて、連続変数測定デバイス非依存(CV-MDI)方式も解析しています。CV-MDIは検出器側の抜け穴を閉じるために、最も脆弱な測定を信頼できない中継に置く設計です。そうなるとソース装置が最後の主要な弱点となります。著者らは、ユーザー側のニオブ酸リチウム製アッテネータに生じる同じ光誘起変化がCV-MDIの安全性も損なうことを示します。古典的な誤り訂正の手順、すなわちアリス側かボブ側のどちらのデータを参照にするかによって、イヴは一方を攻撃することでより利益を得たり、両方を狙ったりします。シミュレーションは、比較的控えめな注入光であっても、ユーザーが計算する「見かけ上の」安全鍵生成率と実際に安全なより小さな率の間に大きな不一致を生み出せることを明らかにしています。

考えられる防御策とその限界

ハードウェアを完全に設計し直すのは困難だと認めつつ、著者らは実用的な対策を論じます。フィルターや波長選択コンポーネントは望ましくない光を低減できますが、光反射効果は広い波長帯にわたり商用フィルターや密な波長分割多重器(DWDM)では十分な抑制が得られない可能性があります。光アイソレータは強い照射や磁場下で性能が低下することがあり、改良された電力制限デバイスでも本攻撃が必要とするほどの少量の光は通してしまうかもしれません。より有望なのは能動的監視です:アッテネートされた信号のごく一部を追加のフォトダイオードでタップし、その強度が期待値と一致するか常時チェックする方法です。不一致が生じればアリスはデータを補正するかプロトコルを停止して、装置に誘起された変化による抜け穴を閉じられます。

研究が最終的に示すもの

平易に言えば、本研究は量子理論が誤っているからではなく、ニオブ酸リチウム製の実際の部品がわずかな迷光に敏感であるために量子の安全性が破られうることを示します。この感度を突くことで、攻撃者は標準的な安全チェックを欺くのに十分な程度に重要なチップの挙動を傾けられますが、その際使用する光量は検出が難しい極めて低いレベルで済みます。本結果は、真に安全な量子ネットワークを構築するには堅固なプロトコルと証明だけでなく、それらの証明が依存する材料やデバイスの深い理解が必要であることを強調するとともに、将来の量子通信インフラに向けたより堅牢な設計や監視戦略の開発を促すものです。

引用: Mao, N., Zhang, H., Zuo, Z. et al. Hacking continuous-variable quantum key distribution using the photorefractive effect on proton-exchanged/annealed-proton-exchanged waveguide. Sci Rep 16, 8934 (2026). https://doi.org/10.1038/s41598-026-42620-x

キーワード: 量子鍵配送, サイドチャネル攻撃, ニオブ酸リチウム, 光反射効果, 連続変数暗号