Clear Sky Science · ja

ネットワークトラフィックを用いた能動的なAndroidランサムウェア検出のためのアンサンブル機械学習

なぜスマートフォンの「やり取り」が重要なのか

スマートフォンは一日中ひっそりとインターネットとやり取りしています。その通信の中に、ランサムウェアと呼ばれる厄介な攻撃が潜み、ファイルやデバイス全体をロックして身代金を要求することがあります。本稿は、アプリ本体ではなくそのネットワークのやり取りを注意深く観察することで、Androidランサムウェアを早期に検出できることを示します。攻撃者が手口を変えても学習・適応する複数の機械学習モデルのチームを用いるアプローチです。

ランサムウェアはどのようにAndroidを乗っ取るか

ランサムウェアは通常、無害に見えるサードパーティのストアからのアプリ、メッセージ内のリンク、偽のアップデートなど単純な不注意から始まります。端末に入ると、そのアプリはストレージ、カメラ、マイク、システム制御など広範な権限を要求します。権限が与えられると、写真や文書、メッセージを密かに暗号化し、機密データをリモートサーバへ送信することもあります。その後になって本性を現し、ロック画面や警告メッセージを表示して暗号通貨などでの支払いを要求します。除去を逃れるよう設計された亜種もあり、対処が難しく、個人や企業にとって一瞬の不注意が数日間の混乱につながることがあります。

ファイルではなく「流れ」を監視する

従来のアンチウイルスは既知の悪意あるコードの「シグネチャ」を探しますが、攻撃者がソフトを頻繁に書き換えると効果が落ちます。本研究は別の道を取り、ネットワークトラフィックのメタデータ—パケットサイズ、パケット間の時間、接続パターンなど、端末の入出力の様子を表す数値—に着目します。通常の活動と十種類の悪名高いランサムウェアファミリを含む20万件以上のトラフィック記録を用い、ランサムウェア特有のリズムを学習するシステムを構築しました:突然のトラフィックの急増、異常な接続継続時間、日常ではほとんど見られない技術的フラグの組み合わせなどです。行動を見ている手法のため、これまでに分類されていない新種や改変されたランサムウェアも検出可能になります。

デジタルな“審判”のチームを作る

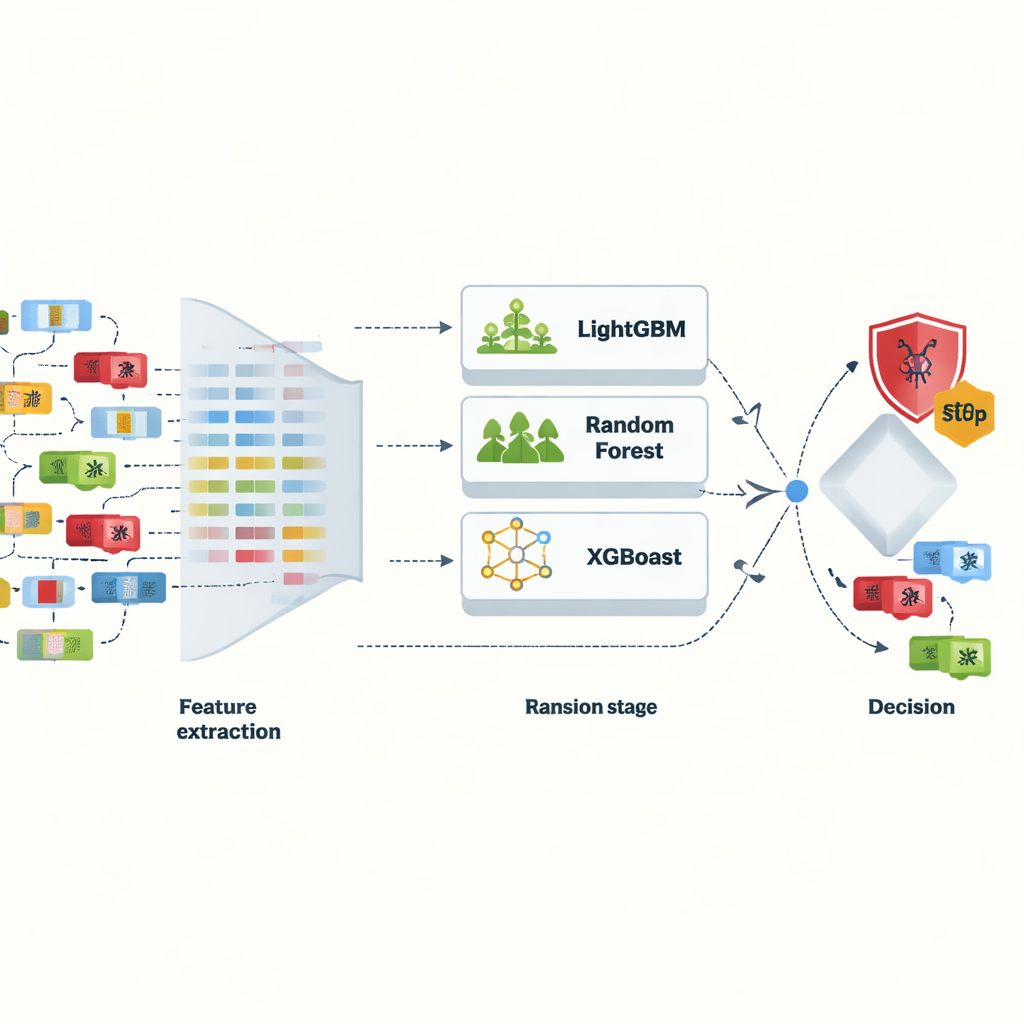

単一モデルに頼る代わりに、研究者はLight Gradient Boosting Machine、XGBoost、Random Forestなど複数の機械学習手法を組み合わせ、アンサンブルとして運用します。まずデータをクリーンに正規化し、ネットワーク属性をフィルタ、検定、ランク付けする三段階のパイプラインで最も情報量の多い特徴を選びます。SMOTEなどの手法でデータセットのバランスを取ることで、ランサムウェア例が通常トラフィックに埋もれないようにしています。慎重なチューニングと5分割交差検証の後、モデル同士を比較ベンチマークします。特にLightGBMは顕著な性能を示し、ほとんどのテストケースでランサムウェアと正常トラフィックを正しく区別しました。しかもリソースが限られたデバイスでのリアルタイム運用に適した、小さく効率的な特徴セットで動作します。

人間の解析者のためにブラックボックスを開く

高い精度だけではセキュリティチームにとって十分ではありません。なぜシステムがある接続を危険と判定したのかを理解する必要があります。これに対処するため、著者らはSHAPやLIMEといった説明可能なAIツールを適用します。これらの手法は、非常に短いパケット間隔のような急速な暗号化に似たパターンや、リモートサーバへ情報を密かに送るように見える異常に長いデータフローなど、各決定に影響を与えたトラフィックパターンを明らかにします。こうした特徴をMITRE ATT&CKフレームワークに記載された既知の攻撃手法にマッピングすることで、システムのアラートは単なる肯定・否定を超え、捜査者が追うための手がかりになります。この透明性によりモデルへの信頼が高まり、防御ルールの洗練や新たなランサムウェア出現時の迅速な対応が容易になります。

攻撃者が進化しても適応し続ける

サイバー犯罪者は静止していないため、一度だけ学習した固定モデルはランサムウェアの進化とともに徐々に性能を失います。現状に追随するため、研究者はトラフィックデータを時系列で5つのブロックに分割し、LightGBMモデルを段階的に更新することでオンライン学習の状況を模擬しました。静的モデルの精度は時間経過で低下する一方で、逐次更新するモデルはより強い性能を維持しましたが、最終ブロックではやはり一部性能を失いました。この実験は逐次学習の有用性と限界を示しています:継続的な更新は有効ですが、長期的な堅牢性を保つには定期的な再学習や、暗号化やノイズの多いネットワーク環境でのより高度な適応戦略が依然必要です。

一般ユーザーにとっての意義

専門家でない人にとっても安心できるメッセージがあります。あらゆる悪質ファイルを列挙しようとする代わりに、データの流れに注目することで、形を変えるランサムウェアであっても迅速かつ正確に検出できるということです。本論文で提示されたフレームワークは、慎重なデータ処理と明確な説明手法に支えられた、よく設計された機械学習アンサンブルがモバイル機器の実用的なリアルタイム保護の基盤になり得ることを示しています。これらの手法を将来の脅威に対して強化し、端末やエッジデバイス上で効率よく動作させるためにはさらなる研究が必要ですが、本研究はスマートフォンのネットワークトラフィックに潜む微妙なパターンが、デジタル生活をロックされる前にランサムウェアを静かに阻止する早期警戒システムになり得ることを示しています。

引用: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

キーワード: Android ランサムウェア, ネットワークトラフィック解析, 機械学習セキュリティ, アンサンブルモデル, モバイルサイバーセキュリティ