Clear Sky Science · ja

ハイブリッド特徴選択アプローチによるTON-IoTデータセットの効率的な侵入検知

スマート機器の保護が重要な理由

家庭用カメラから工場のセンサーに至るまで、何十億もの日常的な機器がインターネットを介して互いに通信し、いわゆるモノのインターネット(IoT)を形成しています。この接続性は利便性と効率をもたらしますが、同時にハッカーが利用できる新たな隙を生みます。ここで要約する論文は、単純だが重要な問いに取り組んでいます:膨大に広がるデバイスネットワークの中で、重く電力を消費するセキュリティソフトに頼らずに、どのようにして確実に攻撃を見つけられるか?

デジタル侵入を見つけることの難しさ

IoTシステムへの攻撃を研究する際、研究者は通常、通常運用時とサイバー攻撃時のネットワークトラフィックを記録した大規模な公開データセットに依存します。広く使われているものの一つがToN-IoTデータセットで、現実的な産業テストベッドから実際のトラフィックをキャプチャしており、サービス妨害、ランサムウェア、パスワードクラック、中間者攻撃など多種の攻撃を含みます。しかし著者らは、このデータセットに隠れた落とし穴があることを示します:多くの攻撃が固定のIPアドレス範囲やポート番号から開始されているのです。つまりモデルは「攻撃者が誰か」を学んでしまい、本来の悪意ある振る舞いそのものを学ぶ代わりに“ズル”ができてしまいます。そのようなモデルは実験室では高いスコアを出せても、攻撃者が新しいアドレスから来た場合には大きく失敗する可能性があります。

冗長なデータから行動の簡潔な表現へ

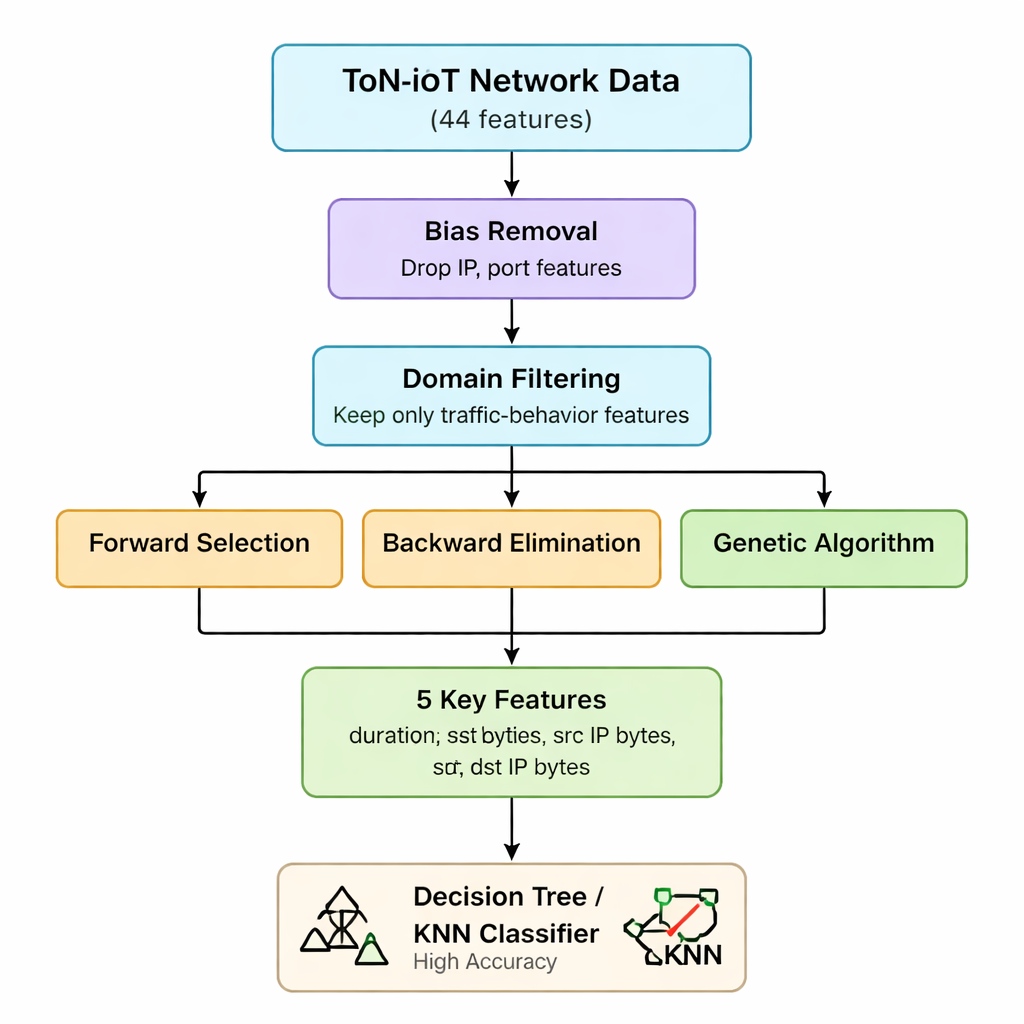

元のToN-IoTネットワークデータには、IP情報からウェブや暗号化トラフィックの詳細まで、接続ごとに44種類の異なる測定が含まれます。それらをすべて扱うと計算時間とメモリ要件が増え、小型のIoTゲートウェイやエッジデバイスでは問題になります。著者らはまず攻撃の性質に関する理解を用いて、バイアスを生む特徴(IPアドレスやポート番号など)や攻撃判別にあまり役立たない特徴を除去します。多くのIoT脅威は最終的に、誰が通信しているかに関係なく、送受信パケット数やバイト数、接続の持続時間における異常なパターンとして表れると彼らは主張します。この第一段階で、特徴集合は44から、ボリュームと持続時間に関連する7つのコアなトラフィック統計に縮小されます。

ハイブリッド特徴選択:同一データに対する三つの視点

次に研究チームは、ラッパー法と呼ばれる3種の手法を適用します。これらはモデルを繰り返し訓練しながら特徴を追加・除去・組み替えて、どの部分集合が本当に重要かを探るものです。前進選択は空の集合から開始し、精度を向上させる場合にのみ特徴を保持します。後退除去は7つすべてから始め、除去しても精度が落ちない特徴を取り除きます。遺伝的アルゴリズムは多くの組合せを並列に探索し、世代を重ねるごとにより良い部分集合を進化させます。三者とも単純な決定木分類器を用い、精度を基準にテストされます。結果の交差点を取ることで、著者らは接続持続時間、送信バイト数、受信バイト数、およびそれらに対応するIPレベルのバイト数という5つの安定したコア特徴を得ます。これら5つの変数は、多種の攻撃を示すトラフィックの異常な急増や不均衡を効果的に捉えます。

軽量モデルでも高性能を維持

この絞り込まれた行動重視のデータセットを使って、研究者らは単純な機械学習モデルが安全なトラフィックと攻撃をどれだけ正確に区別できるかを評価します。選ばれた5つの特徴のみを用いると、決定木は攻撃対通常の二値分類で98.6%の精度、複数の攻撃カテゴリを区別する場合でも97.2%の精度に達します。k近傍法モデルも同様の性能を示し、ランダムフォレストや勾配ブースティングのようなより複雑なアンサンブル法はわずかな改善をもたらすにとどまり、計算とメモリの要求が大きくなります。重要な点として、著者らは選択された特徴がデータ収集方法のアーティファクトではなく、本当に情報を持っていることを統計的検定で確認しています。ただし、通常のフローに溶け込むよう設計された微妙な中間者攻撃は依然として検出が難しく、これらの場合はより豊かなプロトコル情報やタイミングの手がかりが将来必要になる可能性があると示唆しています。

現実世界のセキュリティへの示唆

非専門家にとっての主要な結論は、IoTシステムを守るために必ずしも巨大なモデルや多数の技術的測定が必要なわけではないということです。一つの実験室設定でしか通用しない手がかりを削ぎ落とし、代わりに少数のトラフィック挙動に焦点を当てることで、単純で高速なアルゴリズムでも高い信頼性でほとんどの攻撃を検出できると著者らは示しています。彼らの5特徴版ToN-IoTデータセットは、ネットワークのエッジにある制約のある装置で処理しやすく、リアルタイムに脅威へ反応する必要があるルーター、ゲートウェイ、小規模ハブへの実用的な導入を可能にします。要するに、この研究は私たちの周りに増え続ける日常的なスマート機器向けに、より信頼でき、配備しやすい侵入検知の道筋を示唆しています。

引用: Dharini, N., Janani, V.S. & Katiravan, J. Efficient detection of intrusions in TON-IoT dataset using hybrid feature selection approach. Sci Rep 16, 7763 (2026). https://doi.org/10.1038/s41598-026-37834-y

キーワード: IoTセキュリティ, 侵入検知, 機械学習, 特徴選択, ネットワークトラフィック